过防火墙不通

- 0收藏

描述

问题描述:

某条流量过防火墙不通。

解决方法:

1、检查设备的配置是否正确

如果现场是三层直接转发,没有NAT配置,主要检查上下行路由是否配置正确;如果现场做了NAT配置,需要先检查一下现场NAT配置是否正确。

本类故障的常见检查项主要包括:

上下行接口是否加入安全域;

安全策略是否放行对应流量;

路由配置是否正确;

如果涉及NAT,NAT配置是否正确。

2、查看故障时的会话状态信息

首先确定防火墙的入接口和出接口以及对接的安全域和安全策略规则号。开启会话统计功能(注意CPU高时不要使用)并通过命令查看故障时的会话状态信息,比对测试流量的源目IP端口、出入接口、安全域等信息是否正确。

命令:session statistics enable

display session table ipv4 source-ip X.X.X.X destination-ip Y.Y.Y.Y verbose

3、检查报文交互过程

如果检查配置及路由没有问题,对设备进行debug

①收集现网的拓扑结构,需要明确网络中设备具体的接口和IP地址以及不通时的源地址(X.X.X.X)和目的地址(Y.Y.Y.Y),ping测试。

创建一个空ACL 3XXX,写上两条明细rule,分别对应来回流量的源目地址,如下:

[FW]acl advanced 3XXX

[FW-acl-ipv4-adv-3010]rule 0 permit ip source X.X.X.X 0 destination Y.Y.Y.Y 0

[FW-acl-ipv4-adv-3010]rule 5 permit ip source Y.Y.Y.Y 0 destination X.X.X.X 0

另外如果有NAT,假设(X.X.X.X) NAT后的地址为(A.A.A.A 会话中可以看到NAT后的地址),则需要再写上两条rule ,分别对应NAT后的来回流量的源目地址,如下:

[FW]acl advanced 3XXX

[FW-acl-ipv4-adv-3010]rule 0 permit ip source X.X.X.X 0 destination Y.Y.Y.Y 0

[FW-acl-ipv4-adv-3010]rule 5 permit ip source Y.Y.Y.Y 0 destination X.X.X.X 0

[FW-acl-ipv4-adv-3010]rule 10 permit ip source A.A.A.A 0 destination Y.Y.Y.Y 0

[FW-acl-ipv4-adv-3010]rule 15 permit ip source Y.Y.Y.Y 0 destination A.A.A.A 0

② 以安全策略security-policy为例,分别进行以下debug调试:

<FW>debugging ip packet acl 3XXX

#查看报文具体从哪个接口,哪个slot上来和发出的情况

<FW>debugging ip info acl 3XXX

#如果有丢包则会打印信息丢包的具体模块,如果没有丢包则不打印

<FW>debugging aspf packet acl 3XXX

#如果报文状态不合法,则会显示被aspf丢弃,需检查流量来回是否一致

<FW>debugging security-policy packet ip acl 3XXX

#如果是对象策略则用object-policy,如果是包过滤则用packet-filter

<FW>debugging session session-table all acl 3XXX

#可以查看会话被删除的具体情况

4、检查防火墙收发包情况

若查询防火墙上没有会话且debug无回显,需要抓包确认流量是否有上墙;或是debug看流量正常转发了,可以抓包确认报文实际是否有发出。

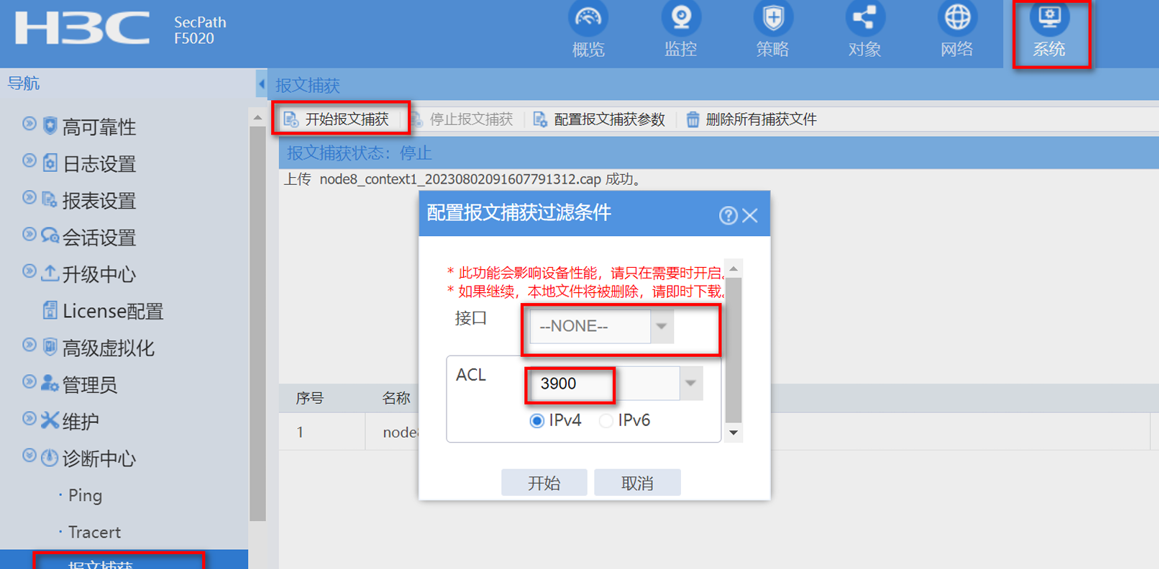

① 中低端WEB界面支持直接抓包, 抓包只选择ACL不选接口,全局抓包。

② 高端防火墙抓包参考案例:https://zhiliao.h3c.com/Theme/details/215550

若抓包显示防火墙正常发出,但未收到回包,排查防火墙到目的地址中间网络;若防火墙未收到任何测试流量或是收到回包且正常发出了,排查防火墙到源地址中间网络。

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作