802.1x认证常见问题

- 2收藏

描述

802.1x认证常见问题与注意事项:

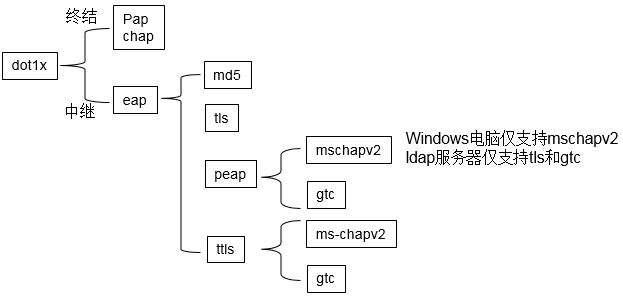

802.1x包含以下认证方式:

1. 认证方式与证书匹配需求

认证项 | 证书要求 | 核心说明 |

PAP/CHAP(终结模式) | 完全不需要证书 | 本地终结,纯密码认证 |

EAP-MD5 | 完全不需要证书 | 标准 EAP,纯哈希挑战,无加密 |

EAP-TLS | 必须双向证书(服务器 + 客户端均需证书) | 最高安全级别,纯证书认证,无密码 |

PEAP(含 MSCHAPv2/GTC) | 仅服务器端需要证书,客户端无需证书 | 企业主流方案,服务器证书建加密隧道,内层跑密码认证 |

TTLS(含 MSCHAPv2/GTC) | 仅服务器端需要证书,客户端无需证书 | 与 PEAP 逻辑一致,兼容性更强,非 Windows 终端适配更好 |

部分802.1x需要证书,

需要认证证书的场景:

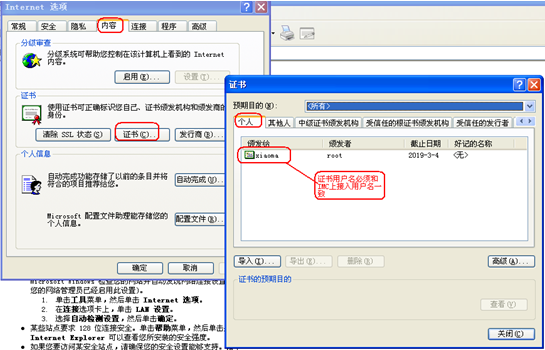

做eap-tls认证,认证服务器需部署根证书 + 服务器证书,客户端需安装根证书 + 客户端证书,证书必须由同一 CA 机构颁发,完成客户端与服务器的双向身份校验。

若采用EAP-PEAP和证书认证,iMC服务器侧需要配置根证书和服务器证书,如果客户端验证服务器的话,客户端需要安装根证书,否则客户端不需要安装任何证书

无线802.1x 申请证书并结合IMC进行证书认证的典型配置 - 知了社区

iMC EIA无线802.1X EAP-PEAP认证的典型配置案例 - 知了社区

2. 认证方式与inode客户端适配需求

认证项 | 原生客户端支持说明 |

终结模式 PAP/CHAP/MSCHAPv2 | 全平台系统原生客户端支持,纯用户名密码认证,交换机 / AC 本地终结,无任何专用客户端要求 |

EAP-MD5 | 系统原生客户端原生支持,最基础的 EAP 挑战认证,无特殊要求 |

EAP-TLS(双向证书认证) | 客户端支持,可直接加载系统证书完成双向证书校验,但是需要大规模支持双向证书认证,需要统一管理证书,建议使用inode客户端 |

EAP-PEAP(内层 MSCHAPv2/GTC) | Windows 系统默认原生支持 PEAP-MSCHAPv2,macOS / 移动端全平台原生支持;仅 Windows 原生不直接支持 PEAP-GTC,可通过系统配置适配,非必须 iNode |

EAP-TTLS(内层 MSCHAPv2/GTC) | macOS/Linux/ 移动端原生支持,Windows 可通过系统配置适配,无需 iNode |

09-H3C EIA 802.1X认证+证书认证典型配置举例-新华三集团-H3C

基于终端多样性,且部分终端需要支持认证服务使用的eap认证模型且服务器和接入设备的认证配置必须兼容这些原生模块(如使用 EAP-PEAP 而非 EAP-MD5,设备认证模式设为 EAP)。

802.1x建议使用inode 客户端进行认证。

3. guest vlan以及授权vlan配置方法

求无线 802.1x+guest vlan配置案例 - 知了社区

802.1X支持Guest VLAN、授权VLAN下发配置举例

一、无线802.1x认证排错

AC做无线802.1x认证,实际是由服务器完成EAP方法的定义,如PEAP、TLS、EAP-SIM。

在802.1x认证中,AC处于通信桥梁的角色,其基本功能是在终端和AAA服务器之间建立一条EAP报文交互通道。终端和服务器再基于这个通道协商具体的EAP认证方法,并完成身份的验证。

定位思路是:先确定问题发生的范围和故障类型,再根据具体情况排查配置细节。另外,设备上的DEBUG调试信息是重要的定位手段。

二、流程图相关操作说明:

1、认证失败or掉线

确定故障类型:是802.1x认证失败,用户始终无法访问网络?还是终端能认证成功,且能短暂上网,但是会掉线?可以通过AC上命令确定用户能否通过802.1x认证。

命令:display connection access-type dot1x

例如:通过命令查看1x认证用户信息,可以看到用户名和终端MAC地址。

<AC>display connection access-type dot1x

Index=718 ,Username=luo2@dot1x

MAC=24-77-03-91-77-20

IP=N/A

IPv6=N/A

Total 1 connection(s) matched.

另外注意识别特殊情况:iphone、ipad、android等终端在802.1x认证成功后,还必须获取ip地址,才能显示成功连接802.11网络。所以DHCP服务器工作异常或者有线网络vlan设置错误也可能导致误判为802.1x认证失败。

2、个例or全网故障

了解掉线问题发生的范围,是全网大多数终端掉线,还是只有个别终端异常。必要时,请尝试更换终端测试,比如PC、不同型号的手机。

3、优化1x细节配置

802.1x认证成功后,缺省情况下AC设备会开启1x握手、重认证等功能,也即是每隔一段时间要求终端重新实施一次802.1x认证,这就有可能导致终端发生异常掉线。另外终端在发生无线漫游的时候,会在漫游发生的瞬间出现一个1x账号在服务器上有两个用户同时在线的情况,所以需要服务器侧配置允许同一个账号多人登录。

配置优化:关闭1x握手、多播触发、1x重认证等。

<H3C>display current-configuration

#

interface WLAN-ESS1

port link-type hybrid

undo port hybrid vlan 1

port hybrid vlan 228 298 untagged

port hybrid pvid vlan 298

mac-vlan enable

port-security port-mode userlogin-secure-ext

port-security tx-key-type 11key

undo dot1x handshake

undo dot1x multicast-trigger

undo dot1x re-authenticate

#

同时注意AC上radius scheme类型配置。如果出现1x掉线的故障,建议先统一修改radius scheme为standard,尝试能否解决。

<H3C>display current-configuration

#

radius scheme peap

server-type standard //建议统一修改为standard尝试能否解决

primary authentication 10.176.1.138 2645

primary accounting 10.176.1.138 2646

key authentication cipher abQuGU4cQTpZL8rzyG52eg==

key accounting cipher abQuGU4cQTpZL8rzyG52eg==

user-name-format keep-original

nas-ip 218.200.72.36

retry stop-accounting 10

#

4、优化无线空口环境

当无线空口环境较差,比如存在WLAN外部干扰、信道功率缺乏合理规划、低速率帧占用、无效广播组播报文等,都可能影响WLAN通信质量,进而导致802.1x掉线。

建议按照《技基通知2014(005)号--关于下发行业无线优化操作规范的通知》完成网络优化。

5、检查终端配置及账号密码

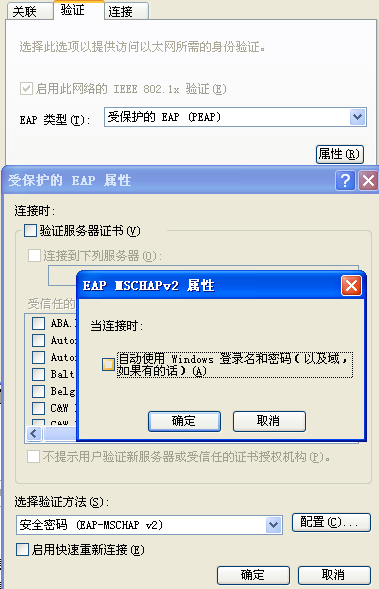

如果为PEAP方式,检查终端配置、账号密码;如果为TLS方式,检查终端证书配置。

例如:PEAP方式下windows xp客户端配置

例如:TLS方式下个人证书检查

6、检查AC的EAP配置

AC的dot1x配置并不复杂,检查关键的1x配置。另外注意使能mac-vlan保证vlan授权完成,否则也会导致dot1x认证最终失败。另外,建议强制指定802.1x认证域。

<H3C>display current-configuration

#

port-security enable

#

dot1x authentication-method eap

#

interface WLAN-ESS1

port link-type hybrid

undo port hybrid vlan 1

port hybrid vlan 228 298 untagged

port hybrid pvid vlan 298

mac-vlan enable

port-security port-mode userlogin-secure-ext

port-security tx-key-type 11key

dot1x mandatory-domain peap

undo dot1x handshake

undo dot1x multicast-trigger

undo dot1x re-authenticate

7、AC与AAA通信正常

AC需要与AAA直接交互Radius协议报文,并使用指定的ip地址通信,即radius nas-ip。因此需要保证AC的radius nas-ip与AAA服务器路由可达。

测试方法:AC带源ping。另外,注意排查网络中的防火墙等设备是否可能阻断radius协议报文。

关于radius nas-ip:AC可以在radius策略中指定radius nas-ip。

<H3C>display current-configuration

#

radius scheme peap

server-type extended

primary authentication 10.176.1.138 2645

primary accounting 10.176.1.138 2646

key authentication cipher abQuGU4cQTpZL8rzyG52eg==

key accounting cipher abQuGU4cQTpZL8rzyG52eg==

user-name-format keep-original

nas-ip 218.200.72.36

retry stop-accounting 10

#

8、检查服务器配置

排查服务器802.1X配置,如EAP方法的定义、证书,接入设备相关参数定义等。是否配置相同账号允许至少两个用户同时在线等。

9、检查key、端口号配置

检查AC与Portal、AAA通信的key、端口号配置。服务器侧的配置也需要同步检查。

<H3C>display current-configuration

#

radius scheme peap

server-type extended

primary authentication 10.176.1.138 2645

primary accounting 10.176.1.138 2646

key authentication cipher abQuGU4cQTpZL8rzyG52eg==

key accounting cipher abQuGU4cQTpZL8rzyG52eg==

user-name-format keep-original

nas-ip 218.200.72.36

retry stop-accounting 10

#

10、收集debug信息、详细配置信息

如果上述步骤仍无法最终解决问题,可以抓取设备侧详细的debug信息辅助定位。开启debug前检查下CPU、内存情况,反馈二线确认风险后实施。收集完成后及时关闭。

建议,在业务低峰期抓debug。业务高峰期可能会有大量其它调试或者日志信息输出,导致有效故障信息打印丢失。

命令:<AC> display radius statistics

<AC> debugging wlan mac event

<AC> debugging wlan mac error

<AC> debugging port-security all

<AC> debugging dot1x all

<AC> debugging sc error

<AC> debugging radius packet

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作