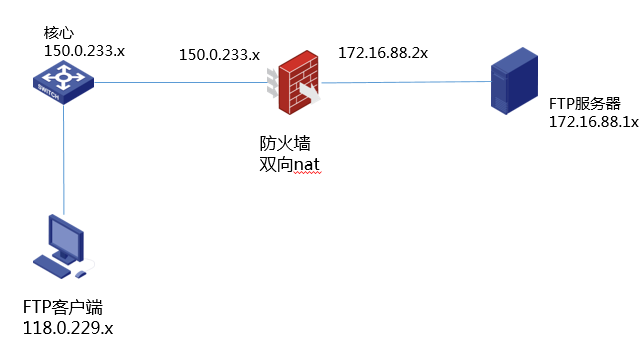

组网及说明

如图

问题描述

F50x0防火墙作为出口,配置了双向nat,配置之后内网用户无法从外网FTP服务器传输文件,防火墙为单机部署。

过程分析

设备已经开启了nat alg功能,且从防火墙本身访问ftp服务器可正常传输,但内网用户访问ftp服务器时,只能登陆ftp服务器,无法执行文件传输任务。检查配置无异常,安全策略均放通

查看访问异常时收集防火墙上的会话

Slot 1:

Initiator:

Source IP/port: 118.0.231.xx/1818

Destination IP/port: 173.22.0.xx/31

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: Ten-GigabitEthernet1/0/25

Source security zone: Trust

Responder:

Source IP/port: 172.16.88.1x/31

Destination IP/port: 172.16.88.2x/1818

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/8

Source security zone: Untrust

State: TCP_ESTABLISHED

Application: GENERAL_TCP

Rule ID: 406

Rule name: 博罗房维

Start time: 2020-04-04 11:49:59 TTL: 3588s

Initiator->Responder: 13 packets 700 bytes

Responder->Initiator: 8 packets 561 bytes

在会话中发现,发起访问使用的目的接口是31,而并非ftp的知名端口21,这样就导致alg无法匹配相应报文,无法生成会话关联表项,数据连接不通,在这种情况下,我们需要在设备上配置port-mapping功能,将相应端口正确映射到相关协议。另外,为了保证现场其他使用知名端口的ftp服务器业务不受影响,需在port-mapping后匹配acl指定源地址

解决方法

设备上配置port-mapping application ftp port 31 acl 2000将31端口映射到ftp服务,并限定acl,匹配源地址为实际ftp服务器的地址172.16.88.1x,避免对其他使用知名21端口的ftp服务器业务造成影响

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作