组网及说明

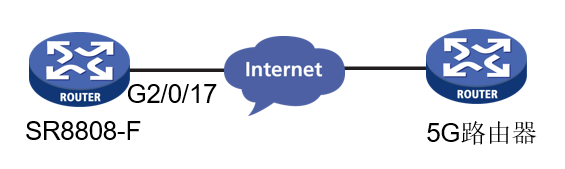

SR8808-F和5G路由器通过公网建立GRE隧道,实现通过GRE隧道传输业务流量。大致拓扑如下:

本次涉及设备的型号以及版本:SR8808-F Version 7.1.075, Release 7951P01

问题描述

两边设备GRE配置完成后,发现业务地址无法互通,SR88与对端设备的Tunnel口地址PING测试也不能通,使用两边设备的Tunnel口源和目的地址PING测试,能够正常通信。由于地址涉及客户隐私,下文中的地址信息均使用私网地址代替。

过程分析

1、检查配置和Tunnel口状态。其中本端Tunnel口地址为192.168.7.142,Tunnel口源和目的地址分别为192.168.7.138和192.168.0.1,如下:

interface Tunnel0 mode gre

ip binding vpn-instance www

ip address 192.168.7.142 255.255.255.252

source 192.168.7.138

destination 192.168.0.1

interface GigabitEthernet2/0/17

port link-mode route

combo enable copper

ip address 192.168.7.138 255.255.255.252

mirroring-group 1 mirroring-port both

隧道口配置和接口配置未发现异常,SR8808-F设备当隧道源接口或隧道流量的入接口位于SPC类单板、CSPC类单板(CSPC-GE16XP4L-E、CSPC-GE24L-E和CSPC-GP24GE8XP2L-E除外)和CMPE-1104单板上时,对于隧道封装后的报文,设备不能根据目的地址和路由表进行第二次三层转发,需要将封装后的报文发送给业务环回组,由业务环回组将报文回送给转发模块后,再进行三层转发。查看单板型号如下:

===============display device verbose===============

Slot No. Brd Type Brd Status Software Version

2 CSPC-GP24XP2LB Normal SR8800-CMW710-R7951P01

根据单板型号可知需要配置业务环回组,业务环回组配置如下:

service-loopback group 1 type tunnel

interface GigabitEthernet2/0/16

port link-mode bridge

port service-loopback group 1

于是进一步检查Tunnel口状态,也是正常的,如下:

Tunnel0

Current state: UP

Line protocol state: UP

Description:

Bandwidth: 64 kbps

Maximum transmission unit: 1468

Internet address: 192.168.7.142/30 (primary)

Tunnel source 192.168.7.138, destination 192.168.0.1

Tunnel keepalive disabled

Tunnel TTL 255

Tunnel protocol/transport GRE/IP

GRE key disabled

Checksumming of GRE packets disabled

Last clearing of counters: Never

Last 300 seconds input rate: 0 bytes/sec, 0 bits/sec, 0 packets/sec

Last 300 seconds output rate: 0 bytes/sec, 0 bits/sec, 0 packets/sec

Input: 0 packets, 0 bytes, 0 drops

Output: 236 packets, 19448 bytes, 0 drops

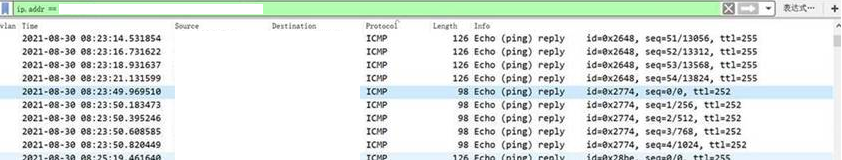

2、收集接口抓包信息和Debug信息分析报文的交互过程。在GigabitEthernet2/0/17抓包可以看到对端返回的ICMP报文,如下:

本端Tunnel口地址PING对端地址时的DEBUG信息如下:

<03_HG_01_S8808-F>ping -vpn-instance Monitor_zhandaoshigong -a 192.168.7.142 192.168.7.141

Ping 192.168.7.141 (192.50.7.141) from 192.168.7.142: 56 data bytes, press CTRL+C to break

*Aug 31 10:32:01:723 2021 03_HG_01_S8808-F GRE/7/packet: -MDC=1;

Tunnel0 packet: Before encapsulation according to adjacency table,

192.168.7.142->192.168.7.141 (length = 84)

*Aug 31 10:32:01:723 2021 03_HG_01_S8808-F GRE/7/packet: -MDC=1;

Tunnel0 packet: After encapsulation,

192.168.7.138->192.168.0.1 (length = 108)

Request time out

查看DEBUG信息却显示请求超时。

解决方法

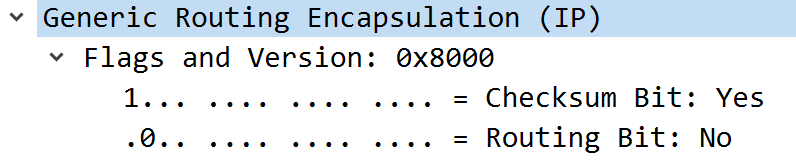

通过进一步分析抓包发现,对端发送的GRE报文头部的check sum为1,芯片不支持,建议对端修改为不开启后问题解决。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作