CAS漏洞列表中标记为“误报,以前版本已解决”的漏洞解释

- 0关注

- 2收藏 2330浏览

组网及说明

CAS版本:E0526H02

问题描述

以下以两个例子进行举例:

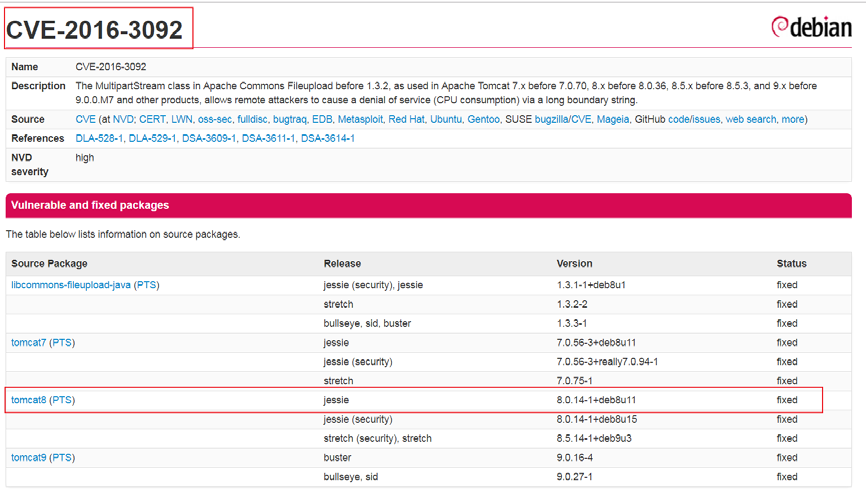

1、漏洞:Apache Tomcat拒绝服务漏洞(CVE-2016-3092) 高风险

误报:CAS E0306已经解决

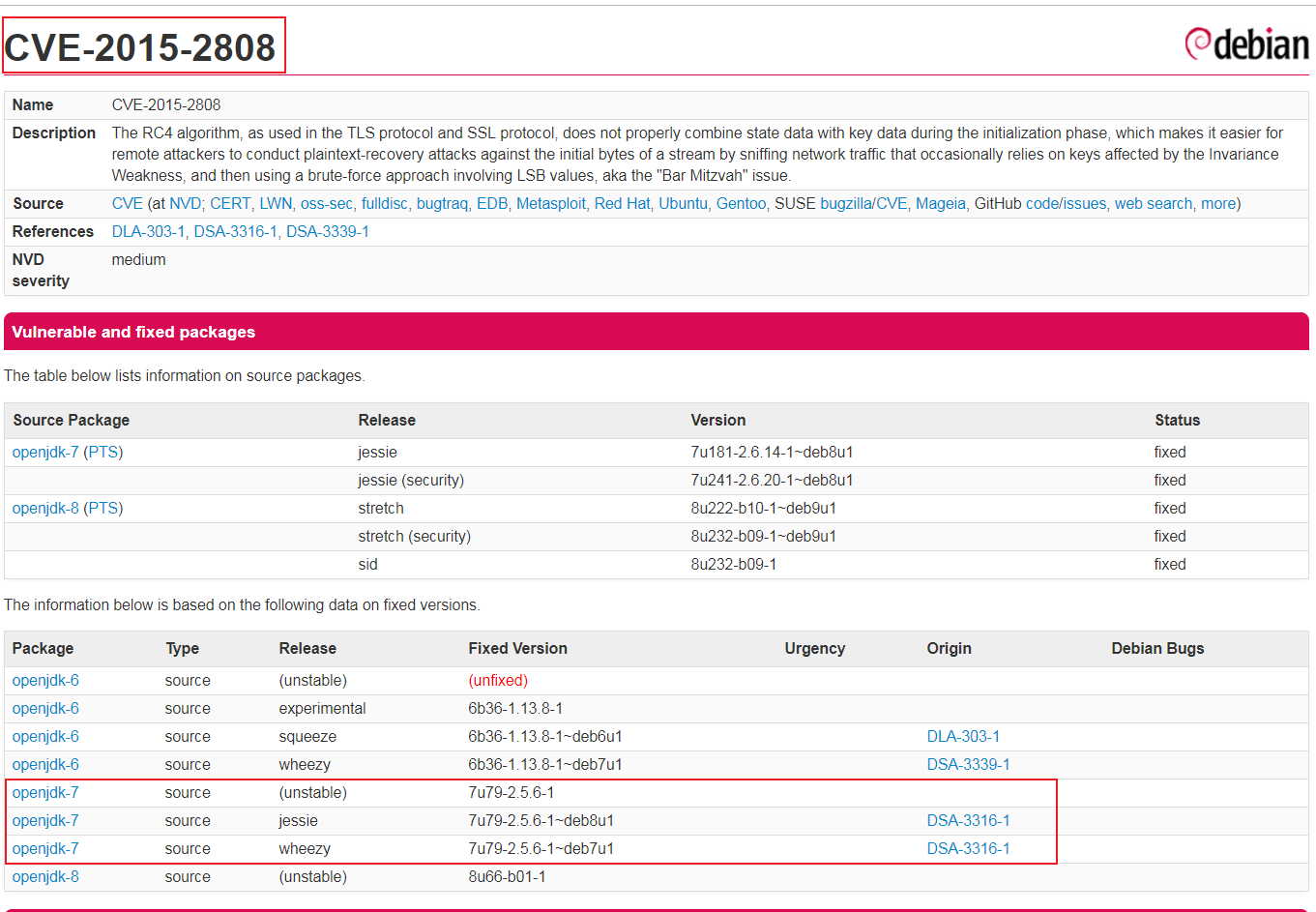

2、漏洞:SSL/TLS 受诫礼(BAR-MITZVAH)攻击漏洞(CVE-2015-2808)【原理扫描】 中风险

误报:CAS E0301已经解决

过程分析

步骤一:针对例子中两个漏洞,可以通过命令查询对应组件的版本,如下:

1、dpkg -l | grep tomcat 查询当前环境下tomcat版本

2、dpkg -l | grep openjdk 查询当前环境下openjdk版本

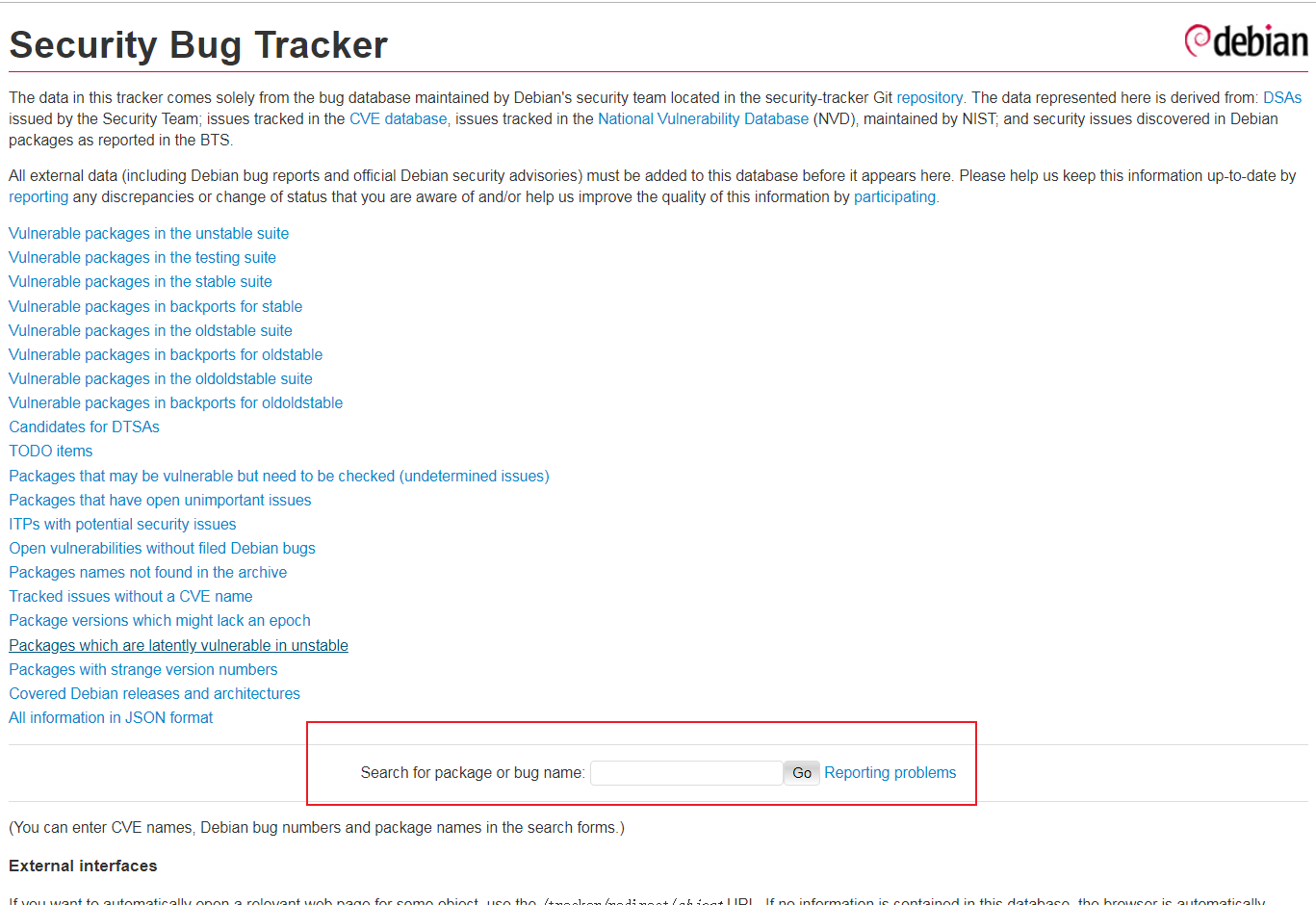

步骤二:再在debian的官网查询该漏洞:***.***/tracker/ ,输入漏洞名称进行查询,查看在该漏洞在哪个版本已经修复,和当前组件版本进行对比。若当前版本比修复版本高,表明已经修复。

解决方法

1.漏洞:Apache Tomcat拒绝服务漏洞(CVE-2016-3092) 高风险

误报:CAS E0306已经解决

漏洞解释:

- 当前tomcat版本:8.0.14-1-deb8u13

对应的官网漏洞解释: ***.***/tracker/CVE-2016-3092

如图所示,该漏洞在8.0.14-1-deb8u11已经解决;而目前版本是8.0.14-1-deb8u13,比修复版本高,因此已修复。

2、漏洞:SSL/TLS 受诫礼(BAR-MITZVAH)攻击漏洞(CVE-2015-2808)【原理扫描】 中风险

误报:CAS E0301已经解决

漏洞解释:

- 当前openjdk版本:7u121-2.6.8-1ubuntu0.12.04.3

对应的官网漏洞解释: ***.***/tracker/CVE-2015-2808

如图所示,该漏洞在7u79-2.5.6-1已经解决;而目前版本是 7u121,比修复版本高,因此已修复。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作