安仔提醒:关于“WannaCry”勒索蠕虫病毒的应对方案

- 5关注

- 3收藏

【问题描述】

近日有用户向安仔反馈,其业务系统遭受了不明攻击导致部分业务中断,安仔立刻从监测到的数据进行分析,原来是“WannaCry”勒索蠕虫病毒卷土重来。WannaCry(又叫Wanna Decryptor),一种“蠕虫式”的勒索病毒软件。早在2017年,勒索蠕虫病毒曾借助泄露的永恒之蓝漏洞工具,利用协议漏洞进行广泛传播,袭击全球网络。影响范围波及上百个国家的企业、教育及公共组织,该勒索软件会锁定重要文档,对系统业务造成严重影响。

【原因分析】

根据国家互联网应急中心《关于防范Windows操作系统勒索软件WannaCry的情况通报》,为缓解和消除该病毒的影响,需要在网络边界设备、防火墙、系统主机上阻断对TCP/UDP协议的135/137/138/139/445端口的访问。

tips:安仔远程运维服务为安仔用户提供免费排查及修复服务,如有需要,请及时联系您的专属运维工程师

【规避措施/解决方案】

1、边界防护:

1) 在防火墙(FW)设备上,部署阻断TCP/UDP协议135/137/138/139/445端口通信的域间策略。以Comware V7 NGFW产品举例如下:

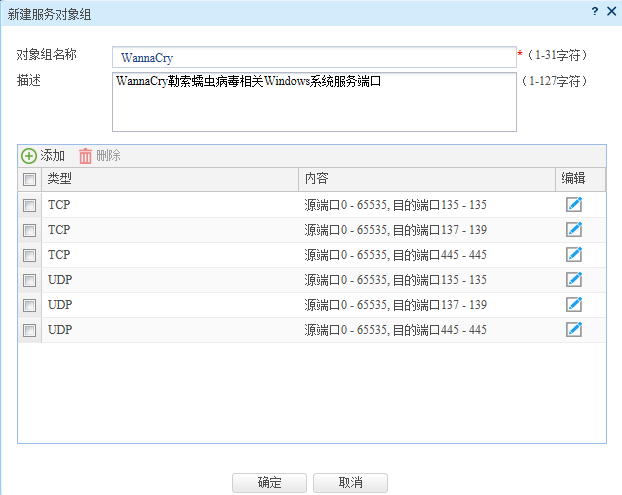

a、创建服务对象组,组内包含相关系统端口。

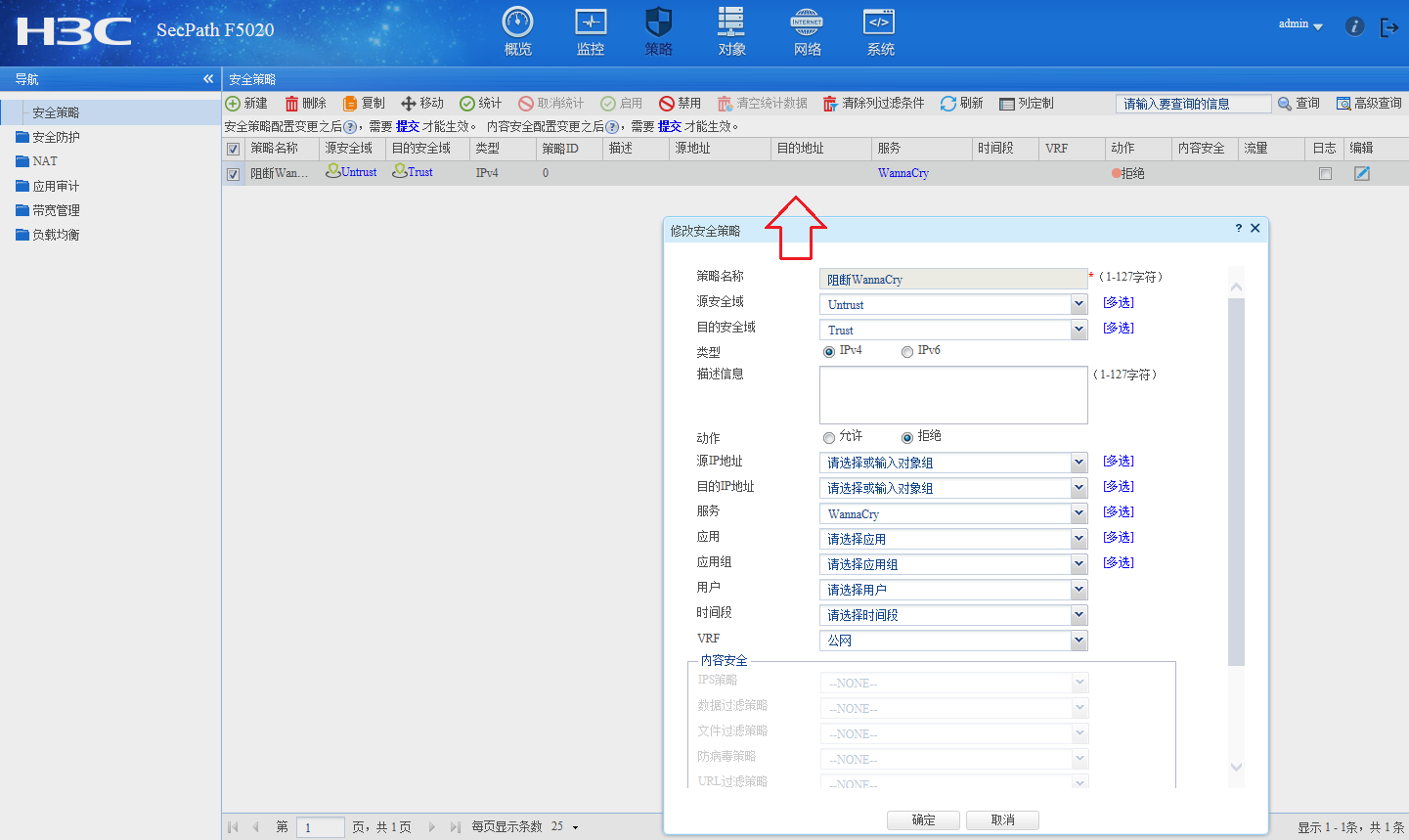

b、在需要防护的源/目的安全域之间,创建安全策略阻断WannaCry服务组。

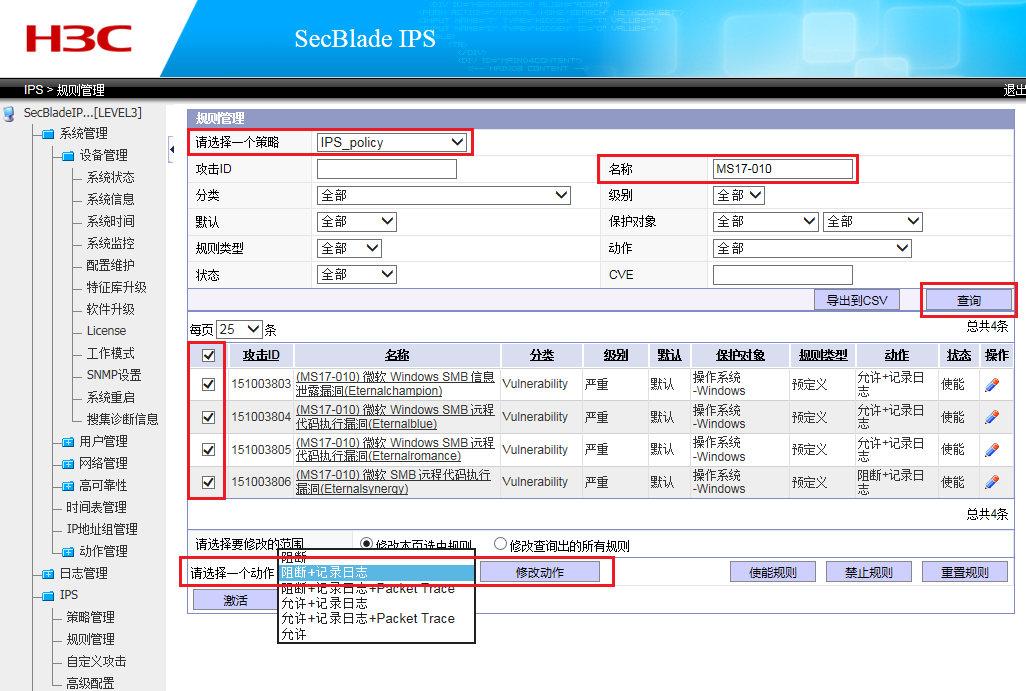

2) 在入侵防御系统(IPS)设备上,部署针对微软MS17-010漏洞攻击行为的阻断规则(规则编号iWare平台:151003803、151003804、151003805、151003806;Comware V7平台:32677、32678、32679、32680),部署WannaCry蠕虫病毒的阻断规则(病毒编号Comware V7平台44099、44100)。如果设备上不存在以上编号的规则,请及时升级设备的漏洞库版本和病毒库版本至最新。以iWare平台IPS产品举例如下:

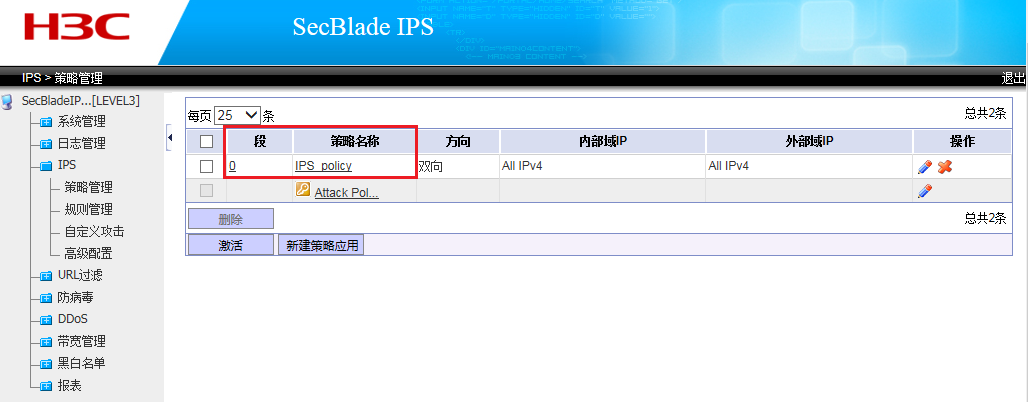

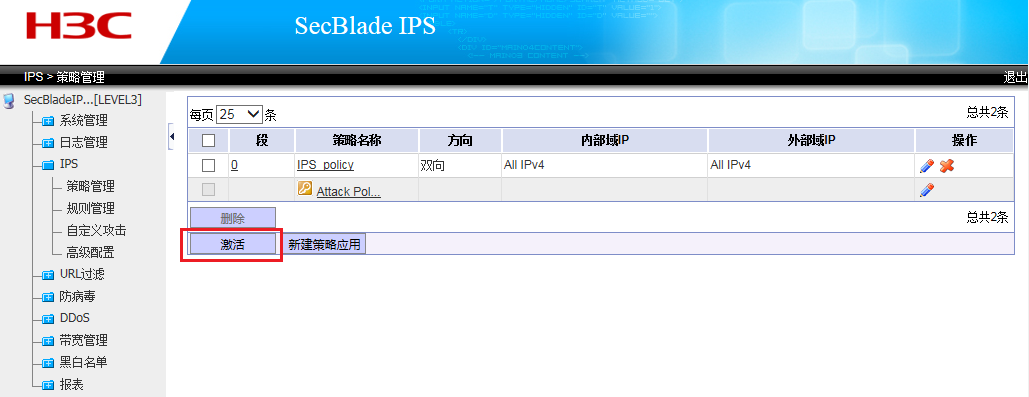

a、在IPS策略页面,查看当前已经下发在段上的策略名称。

b、在IPS策略规则管理页面,选中下发在段上的IPS策略,以“MS7-010”为关键字,搜索出相关的4个攻击规则后,将对作修改为“阻断+记录日志”,点击“修改动作”按钮。

c、规则修改完成后,返回IPS策略管理页面,点击“激活”使修改生效。

3) 其它路由、交换、无线等支持包过滤等安全特性的网络设备,同理部署阻断加固策略,具体实施方法请参考各产品的加固说明。

2、主机防护:

1) 微软公司(Microsoft)已发布补丁修复MS17-010漏洞,请立即对Windows操作系统主机及服务器安装此补丁程序。

【KB4012598】:适用于Windows XP 32位/64位/嵌入式、Windows Vista 32/64位、Windows Server 2003 SP2 32位/64位、Windows 8 32位/64位、Windows Server 2008 32位/64位/安腾

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

【KB4012212】:适用于Windows 7 32位/64位/嵌入式、Windows Server 2008 R2 32位/64位

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012212

【KB4012213】:适用于Windows 8.1 32位/64位、Windows Server 2012 R2 32位/64位

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012213

【KB4012214】:适用于Windows 8嵌入式、Windows Server 2012

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012214

【KB4012606】:适用于Windows 10 RTM 32位/64位/LTSB

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012606

【KB4013198】:适用于Windows 10 1511十一月更新版32/64位

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4013198

【KB4013429】:适用于Windows 10 1607周年更新版32/64位、Windows Server 2016 32/64位

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4013429

2)(临时规避方式)设置Windows操作系统防火墙入站规则,禁止从网络访问本地445端口的所有连接。

3)(临时规避方式)关闭SMB1服务。

a、对于运行Windows 7、 Windows Server 2008 R2、 Windows Vista 和 Windows Server 2008操作系统的主机,可增加或修改如下注册表项修改注册表项,关闭Microsoft SMB服务。

注册表路径:

HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Services\\LanmanServer\\Parameters

新建/修改项:

SMB1,值0(DWORD类型)

b、对于运行 Windows 8.1 或 Windows Server 2012 R2 及更高版本的客户,可通过清除“SMB 1.0/CIFS 文件共享支持”功能并重启,关闭Microsoft SMB服务。(客户端操作系统:“控制面板”》“程序”》“打开或关闭 Windows 功能”》“Windows 功能”/服务器操作系统:“服务器管理器”》“管理”》删除角色和功能”》“功能”)

H3C产品针对WannaCry加固说明,详见附件:

暂无评论