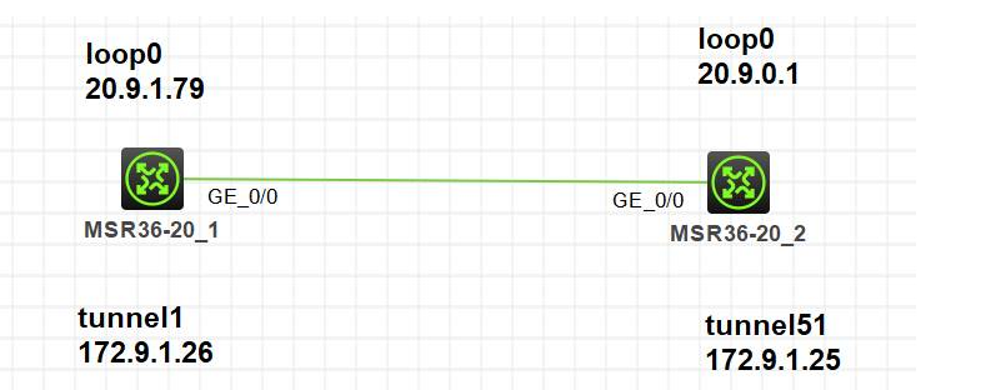

Network Topology

as

Configuration Steps

Device 1:

#

ospf 1

area 0.0.0.0

network 1.1.1.0 0.0.0.255

network 20.9.1.79 0.0.0.0

network 172.9.1.26 0.0.0.0

#

interface LoopBack0

description loopback import to eBGP

ip address 20.9.1.79 255.255.255.255

#

interface GigabitEthernet0/1

port link-mode route

ip address 1.1.1.1 255.255.255.0

#

#

interface Tunnel1 mode ipsec

description IPSec tunnel to MCYS HQ01

ip address 172.9.1.26 255.255.255.252

source LoopBack0

destination 20.9.0.1

tunnel protection ipsec profile kol_tbr_hq01

#

ipsec transform-set 3des

esp encryption-algorithm 3des-cbc

esp authentication-algorithm sha1

#

ipsec profile kol_tbr_hq01 isakmp

transform-set 3des

ike-profile kol_tbr_hq01

#

ipsec policy policy1 1 isakmp

ike-profile kol_tbr_hq01

#

ike identity user-fqdn HQ

#

ike profile kol_tbr_hq01

keychain key

exchange-mode aggressive

local-identity user-fqdn HQ

match remote identity fqdn BR

match remote identity address 20.9.0.1 255.255.255.255

proposal 1

#

ike proposal 1

authentication-method rsa-signature

encryption-method 3des

#

ike keychain key

pre-shared-key address 20.9.0.1 255.255.255.255 key SIMPLE 12345678

#

Device 2:

#

ospf 1

area 0.0.0.0

network 1.1.1.0 0.0.0.255

network 20.9.0.1 0.0.0.0

network 172.9.1.25 0.0.0.0

#

interface LoopBack0

description loopback import to eBGP

ip address 20.9.0.1 255.255.255.255

#

interface GigabitEthernet0/1

port link-mode route

ip address 1.1.1.2 255.255.255.0

#

#

interface Tunnel1 mode ipsec

description IPSec tunnel to MCYS HQ01

ip address 172.9.1.25 255.255.255.252

source LoopBack0

destination 20.9.1.79

tunnel protection ipsec profile kol_tbr_hq01

#

ipsec transform-set 3des

esp encryption-algorithm 3des-cbc

esp authentication-algorithm sha1

#

ipsec profile kol_tbr_hq01 isakmp

transform-set 3des

ike-profile kol_tbr_hq01

#

ipsec policy policy1 1 isakmp

ike-profile kol_tbr_hq01

#

ike identity user-fqdn HQ

#

ike profile kol_tbr_hq01

keychain key

exchange-mode aggressive

local-identity user-fqdn BR

match remote identity fqdn HQ

match remote identity address 20.9.1.79 255.255.255.255

Proposal 1

#

ike proposal 1

authentication-method rsa-signature

encryption-method 3des

#

ike keychain key

pre-shared-key address 20.9.1.79 255.255.255.255 key SIMPLE 12345678

#

Key Configuration

Transform-set+ike-proposal should be all consistent.

No comments

Add Comments:

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作