某局点H3C设备与C友商混合组网中部分设备无法ping通

问题分析案例

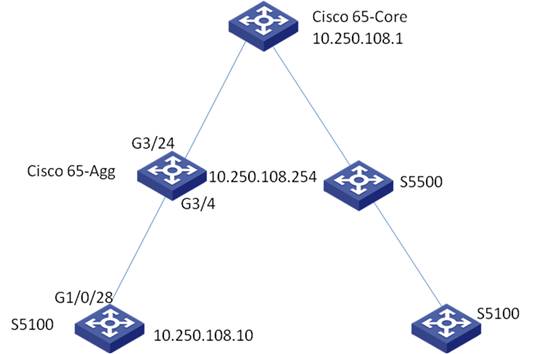

一、 组网:

网络中使用S5100作为接入层设备,汇聚层采用H3C S5500以及Cisco 6500,核心是一台Cisco 6500。属于典型的H3C与Cisco设备混合组网。

二、 问题描述:

客户反馈在使用过程中发现存在两个问题:

1) 从Cisco 65 IDC_CORE核心设备的管理地址10.250.108.1 以及汇聚设备的Cisco 65管理地址10.250.108.254 无法ping 通S5100 的管理地址:10.250.108.10,但是从H3C S5100交换机始终都可以ping通汇聚和核心的Cisco交换机。

2) H3C S5100交换机下挂的一台服务器处在VLAN 108中,IP地址为10.108.240.104,此服务器必须一直处于长ping网关的状态,如果停止主动ping工作,则服务器上的业务过一段时间会中断。

三、 过程分析:

为了排查问题,在原有组网中,串入了两台H3C S5500设备,关闭这两台设备端口上的MAC地址学习功能,作为HUB来抓包,临时拓扑如下图所示。

针对存在的问题(1),表现为从Cisco汇聚设备Cisco65-Agg(10.250.108.254)上无法ping 通接入层H3C S5100交换机(10.250.108.10)。按照正常的数据转发流程,Cisco 设备应该会发送一个ARP请求来学习S5100的ARP信息,但此时在Monitor-55-2这台设备上抓包却没有发现Cisco发出来的ARP请求。于是,问题转化为Cisco 设备是否发出了ARP请求。为了印证这一点,在 Monitor-55-1上进行抓包,发现上行口可以抓到Cisco发出来的广播ARP请求数据包。这说明Cisco设备发出了ARP报文,但这个报文没有从下联的Cisco 65-Agg的Gi3/4口发出。问题分析的重点就转向为何ARP报文没有发往Gi3/4口。

使用下面的命令:

10.250.108.254#show interfaces trunk

Port Vlans in spanning tree forwarding state and not pruned

Gi3/1 1-2,208

Gi3/2 1,81,208,240

Gi3/3 1-2,81,208,267

Gi3/4 1,5

可以发现这个端口实际只允许了VLAN 1和VLAN 5,其他VLAN都被VTP裁剪掉了。端口Gi3/4实际并没有允许VLAN 208通过,解释了为何Cisco在VLAN 208内广播的ARP报文无法在这个端口抓到。进一步考虑,为何这个端口会只保留了VLAN1和5,而裁剪掉了其他VLAN呢。进一步排查S5100下联设备,发现S5100的G1/0/24口连接了一台Cisco 2970交换机设备,这个设备的VTP只通告了VLAN 5给上游的Cisco设备,所以Cisco设备的下联口就将其他VLAN裁剪掉了。为了验证确认问题,在现场Cisco 2970上配置Gi0/12口放入VLAN 208中,在此端口连接一台PC,让Cisco 2970自动通告上游Cisco设备下面存在VLAN 208,再次查看Cisco汇聚设备上的VLAN信息如下:

10.250.108.254#show interfaces trunk

Port Vlans in spanning tree forwarding state and not pruned

Gi3/1 1-2,208

Gi3/2 1,81,208,240

Gi3/3 1-2,81,208,267

Gi3/4 1,5,208

端口Gi3/4中出现了下游Cisco 2970通告的VLAN 208,此时我们从Cisco设备上再去ping S5100,就可以正常ping 通了。

对于问题(2),也是同样的原因。因为服务器所在的VLAN 108在Gi3/4口被裁剪,所以一旦这台服务器在网关设备上对应的ARP表项老化掉之后,无法学习到新的ARP表项,业务便会中断;如果一直长ping网关,ARP表项不会被老化,就能够保障业务一直正常。

结合以上过程得出结论,由于Cisco私有VTP协议的影响导致一些在S5100上的正常业务VLAN没有在Cisco设备上被允许通过,导致了现网的两个问题。

四、 解决方法:

这个问题最值得借鉴的地方就是在多厂商设备混用组网环境中,要特别注意厂商私有协议对网络所产生的影响。针对此问题建议如下:

1) 更改组网规避此问题;

2) 调整Cisco设备配置,使对应VLAN可以正常存在。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作