漏洞描述

Openvpn:默认情况下使用的针对BF-CBC的生日攻击(SWEET32) 当密钥协商不频繁或根本不进行长时间重新连接时,发现在CBC模式下使用的具有64位块大小的密码容易受到生日攻击。默认情况下,OpenVPN中使用的Blowfish密码容易受到此攻击,从而使远程攻击者可以恢复部分纯文本信息(两个纯文本块的XOR)。

漏洞解决方案

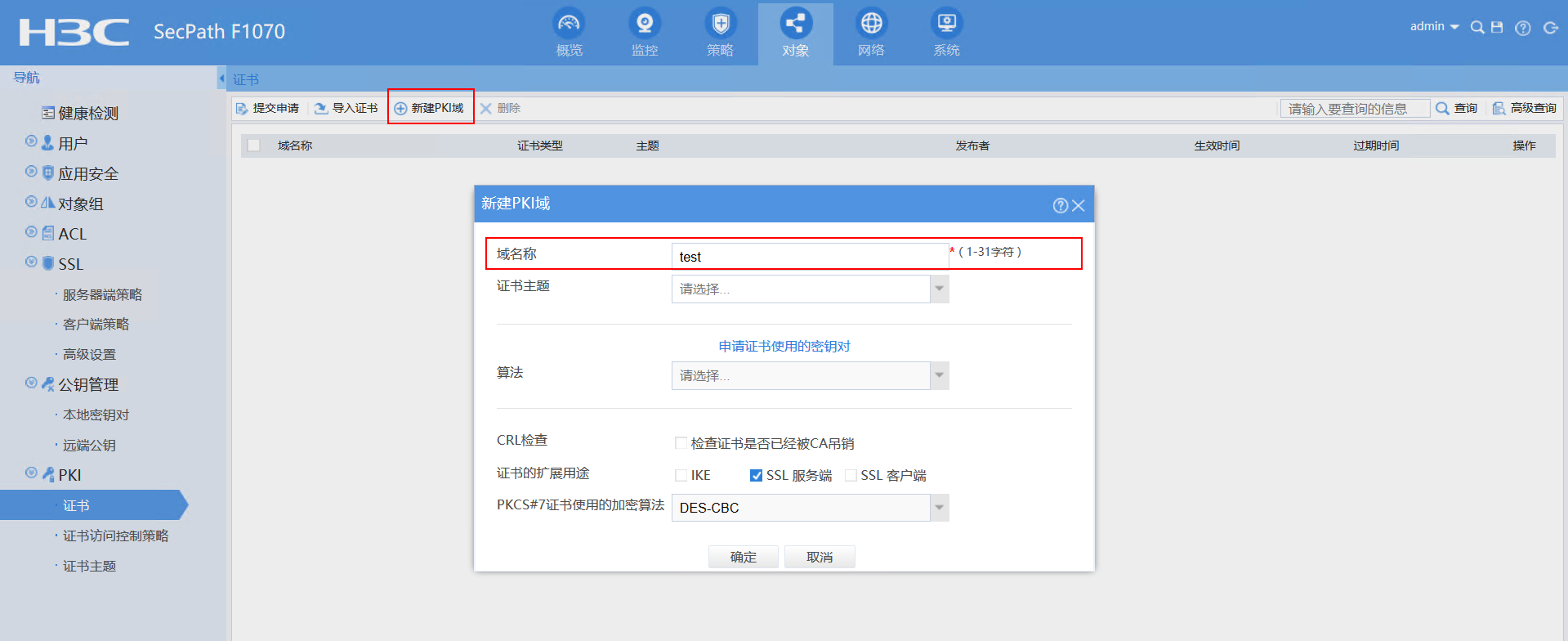

1,配置SSL服务器端策略需要引用PKI域,首先新建PKI域。

如下图所示,在防火墙Web界面【对象/PKI/证书】菜单栏中点击【新建PKI域】按钮,新建一个名称为“test”的PKI域。

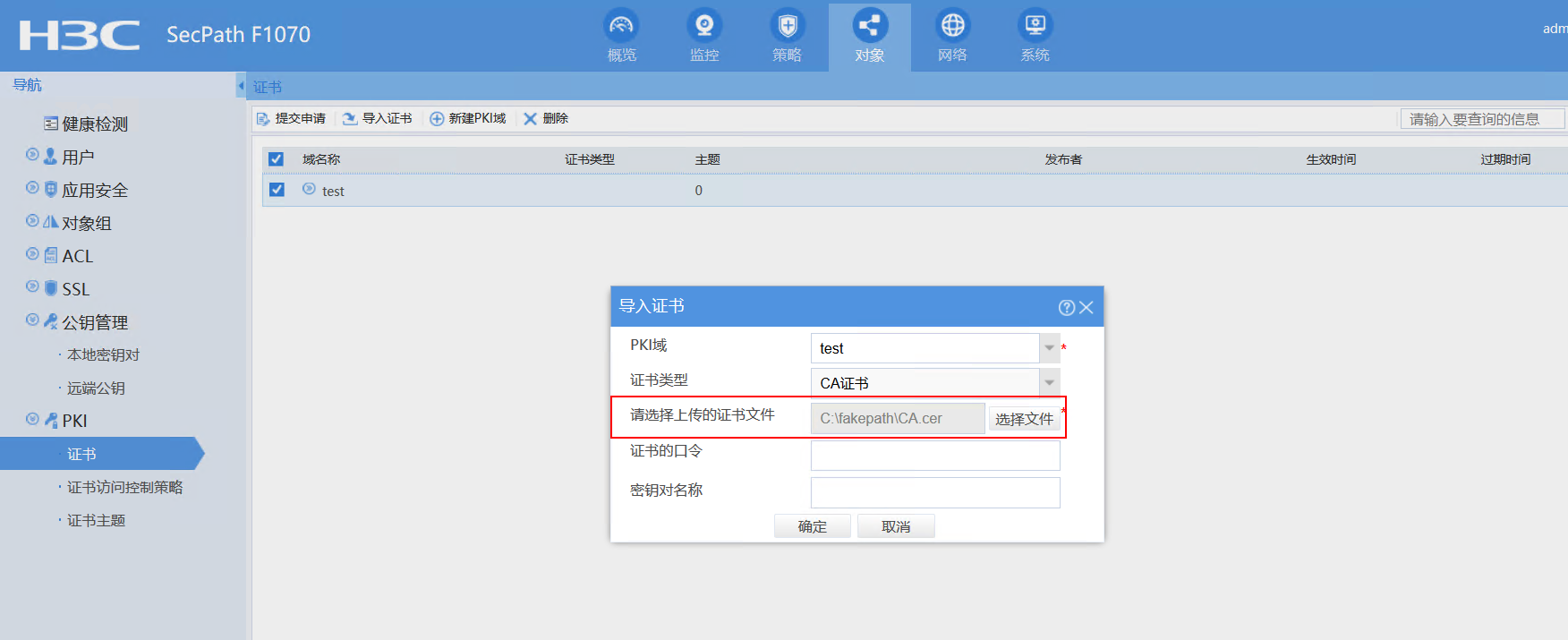

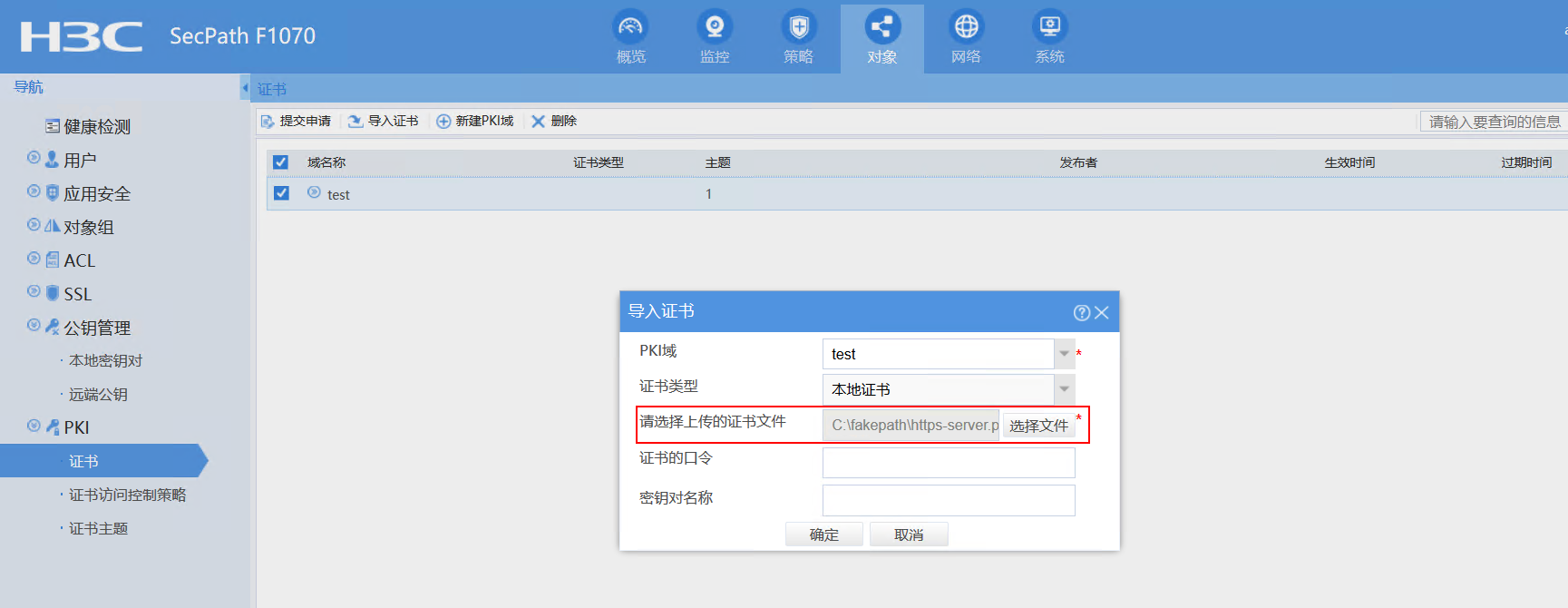

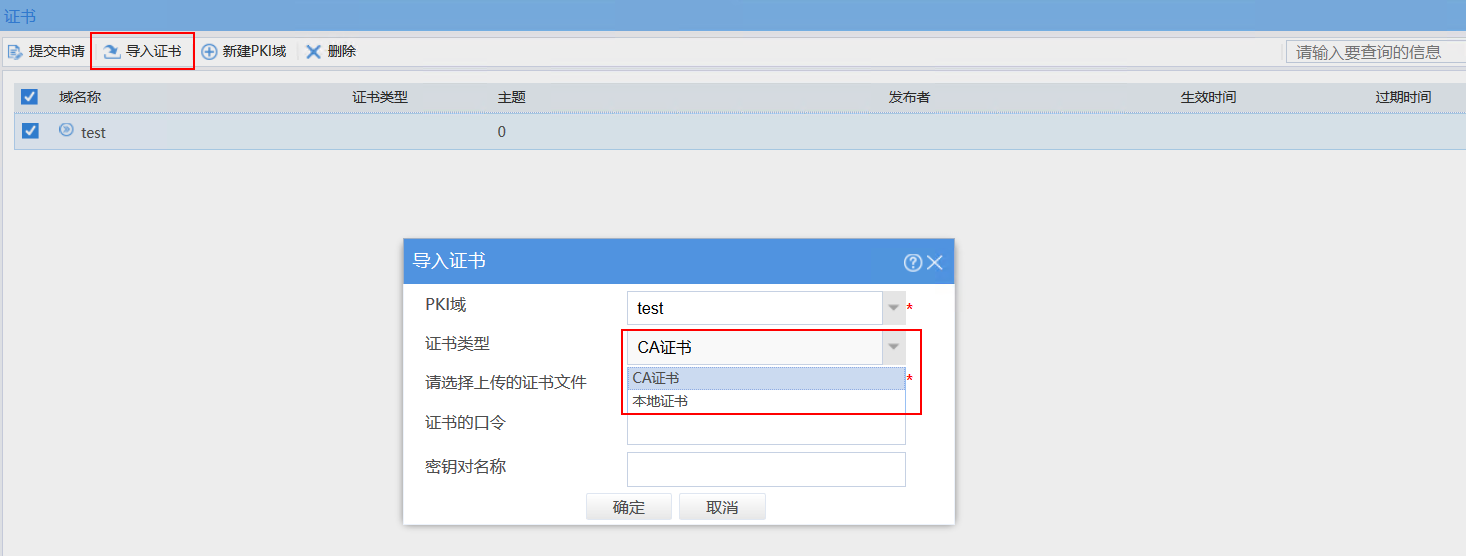

2,然后为新建的PKI域导入CA证书和本地证书

3,证书可以通过 Microsoft Active Directory 证书服务 或者 Linux OpenSSL 来进行获取。如果需要权威CA证书,则需要向权威CA机构付费获取。防火墙flash包含一个自签名证书,https和sslvpn默认使用的就是这个自签名证书,可以将这个证书导出将公钥和私钥分离后分别作为CA证书和本地证书导入创建的PKI域,操作如下:

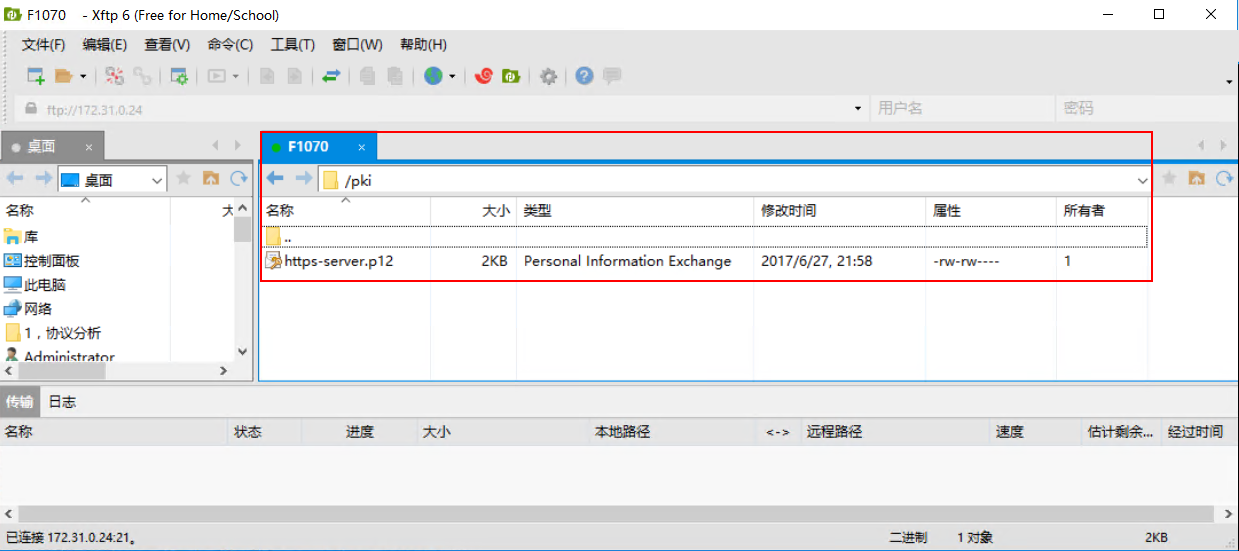

3.1,使用FTP或者SFTP的方式从防火墙的/pki/文件夹下获取对应的https-server.p12证书文件放置桌面。

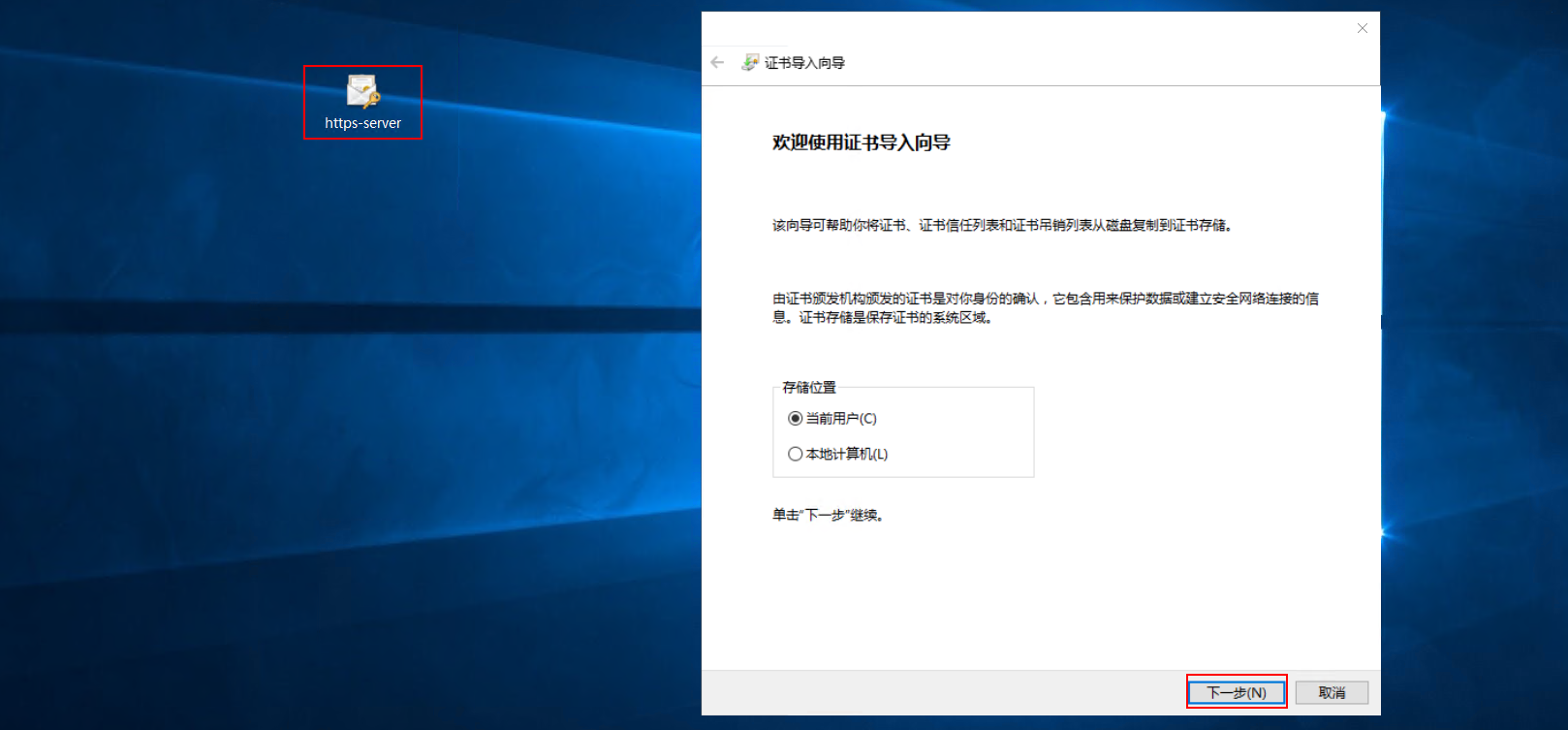

3.2,双击证书文件,将导出的证书再导入到本地PC中,用来分离出不含私钥的CA证书。

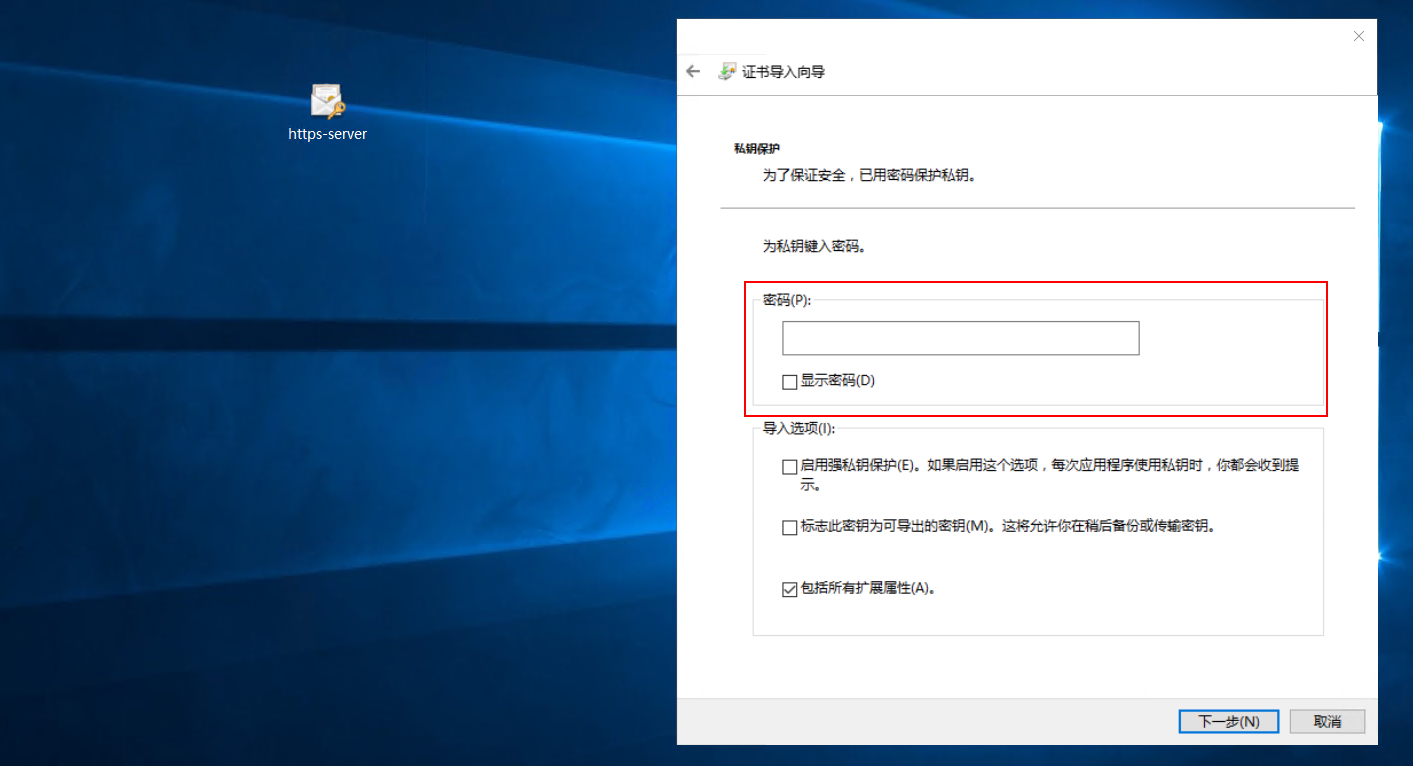

3.3,由于防火墙自带的自签名证书没有对私钥进行口令保护,所以这里无须输入密码,直接点击“下一步”。

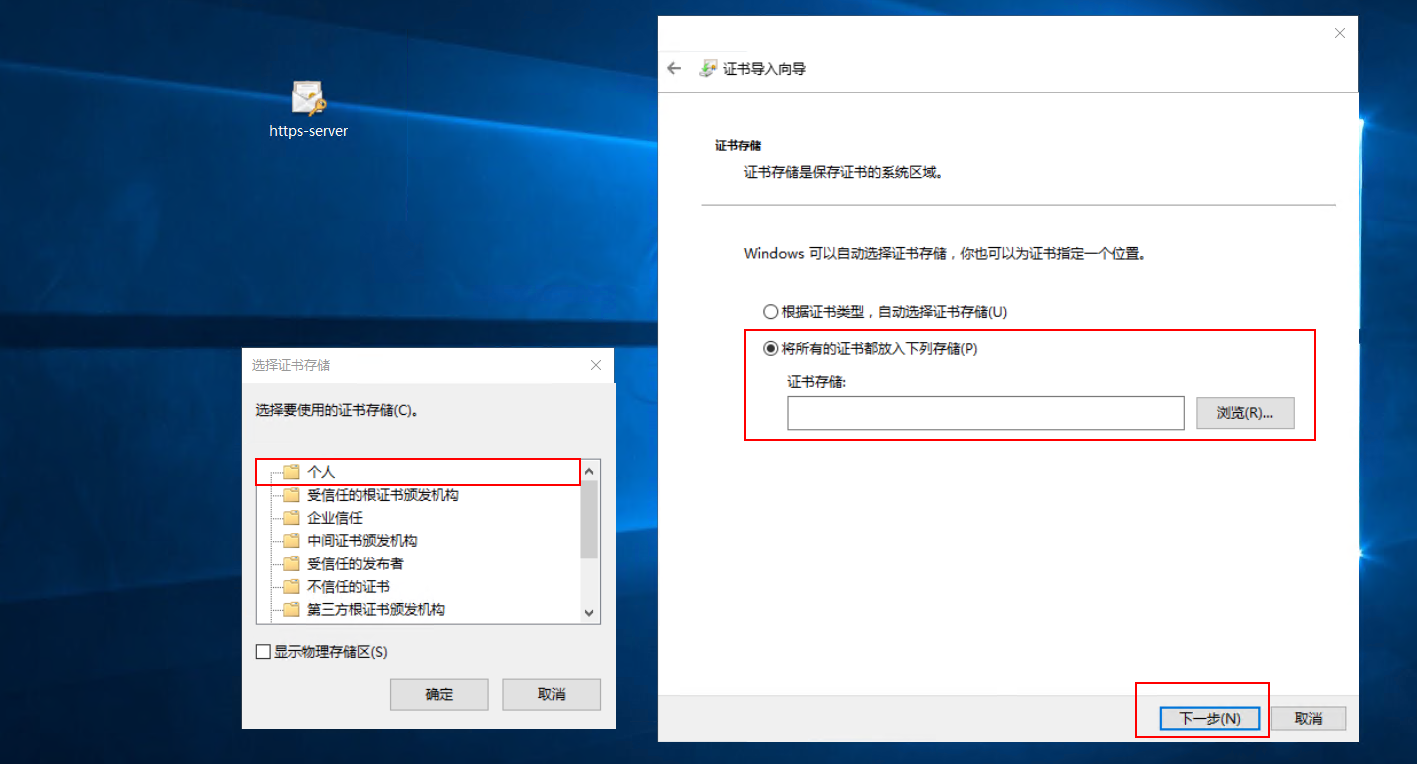

3.4,将证书存储在【个人】目录下,继续点击“下一步”并“完成”。

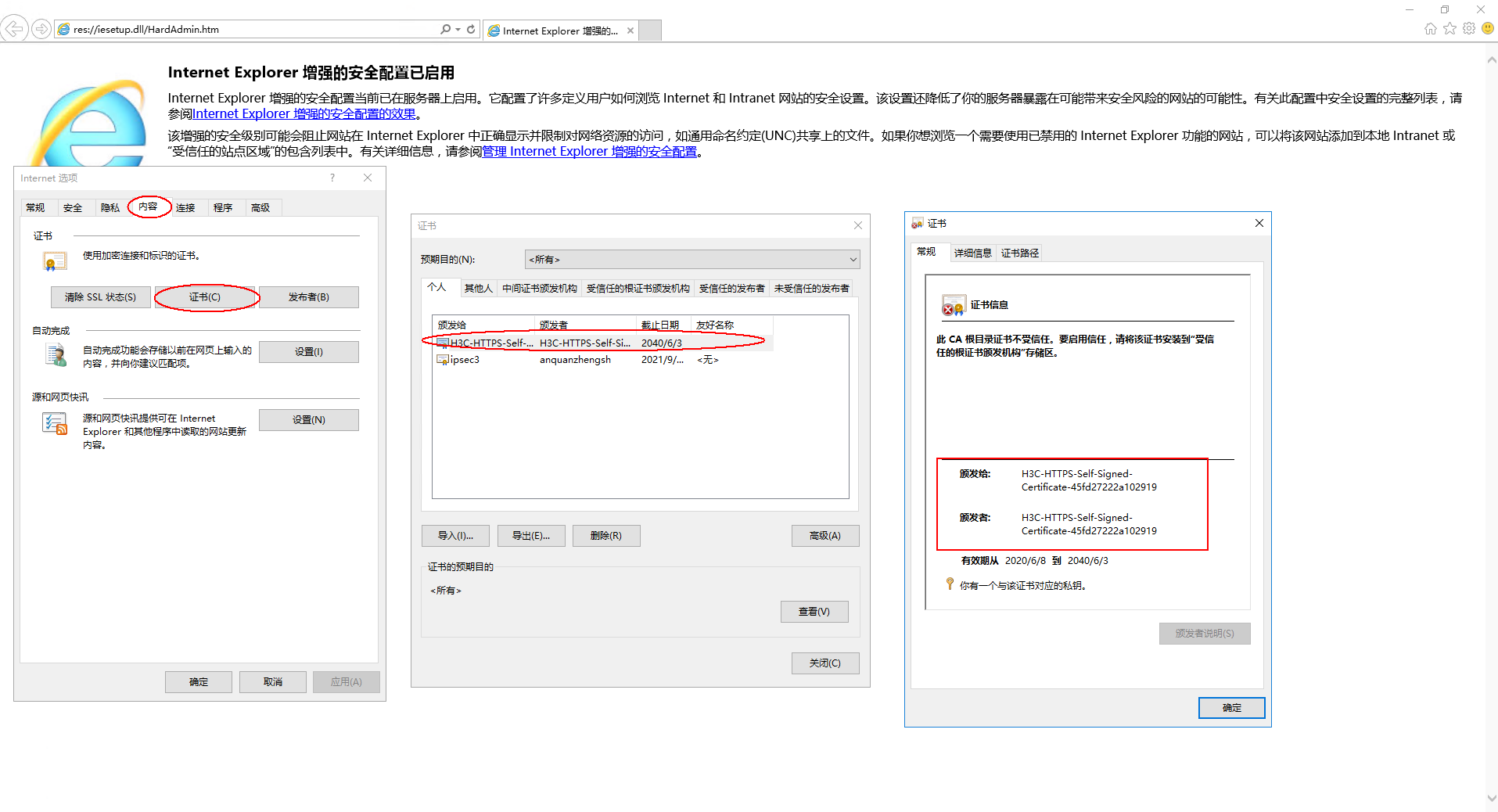

3.5,导入到设备的证书可以再IE浏览器中查看,选中IE浏览器的【Internet选项/内容/证书/个人】菜单,即可看到导入的H3C自签名证书。

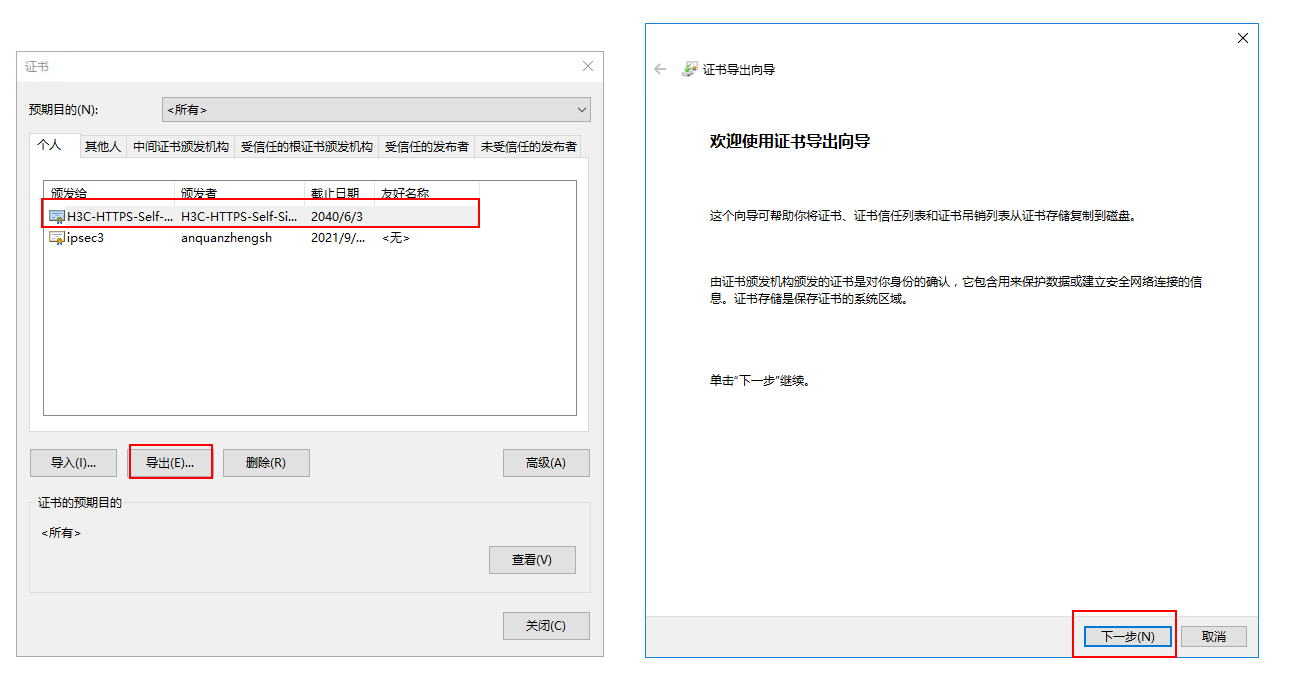

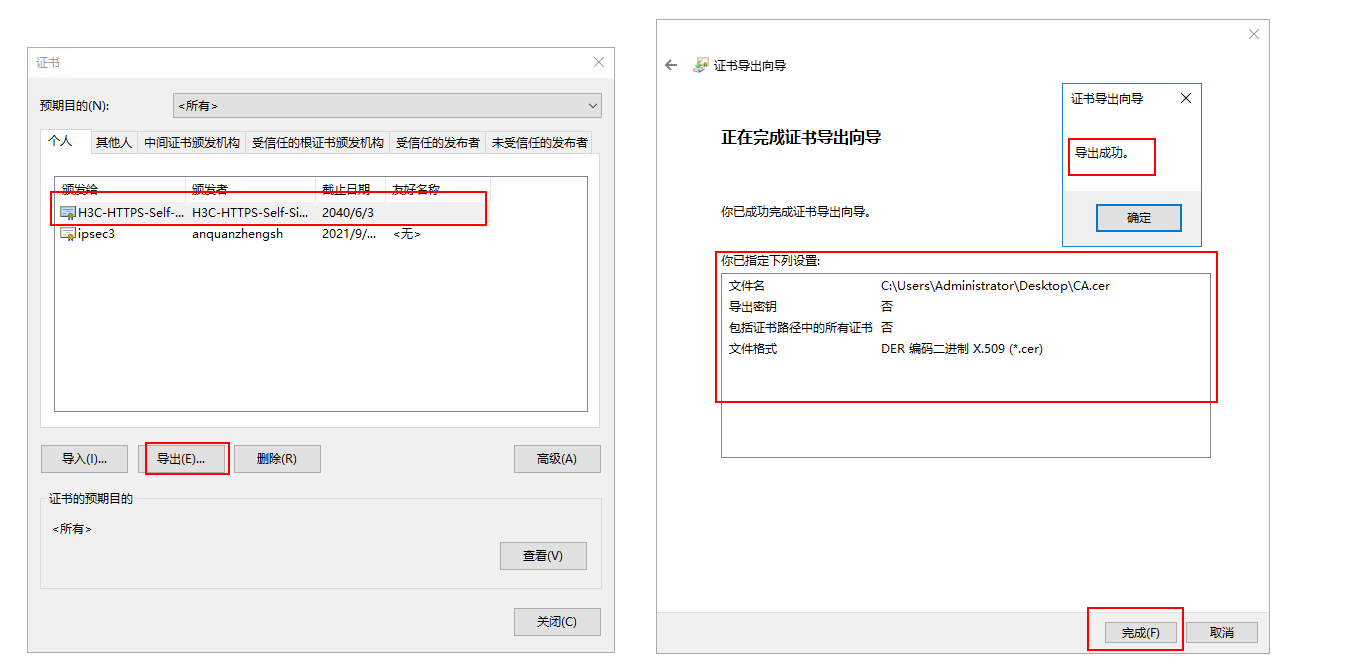

3.6,将导入到设备的证书进行导出,即可生成不含私钥的CA证书。

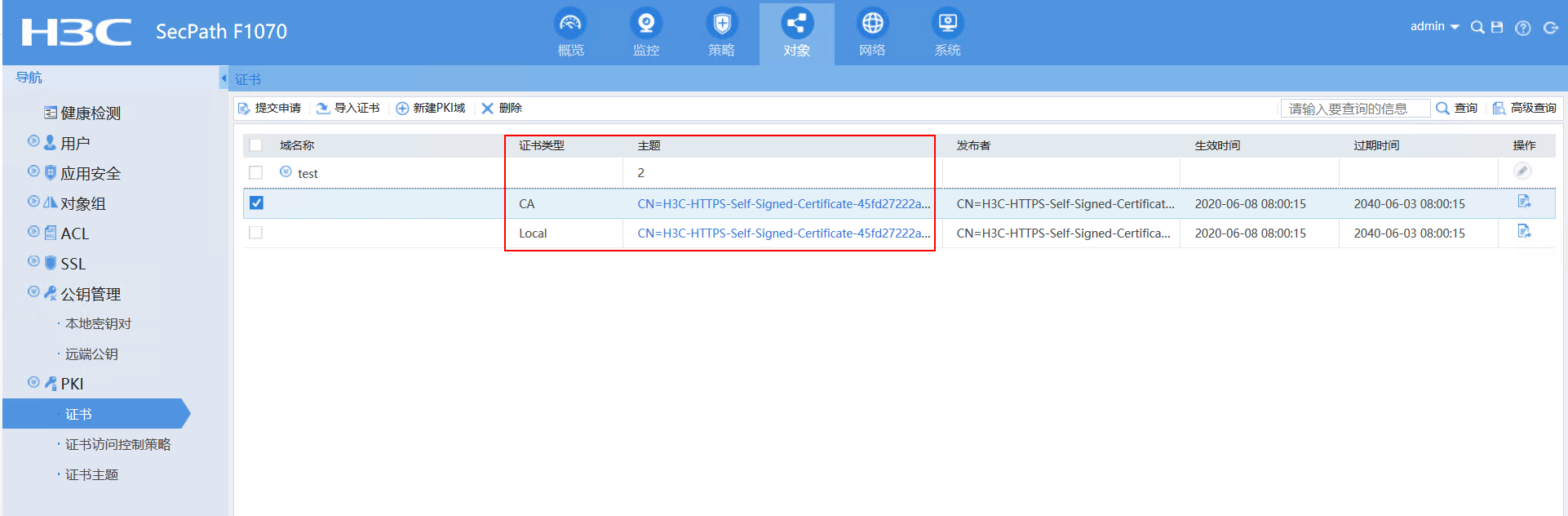

3.7,这样1分2,经过IE浏览器操作产生的证书即可以作为PKI域的CA证书,从设备导出的原始证书作为PKI域的本地证书,再次导入设备。

3.8,经过上述一系列操作,PKI域配置完成,如下:

新建一个SSL服务器端策略“test"并引用创建好的PKI域“test",同时将【加密套件】已选的包含64位的算法剔除,并点击【确定】。

5,HTTPS使能SSL服务器端策略

禁用当前对外提供的https/http服务

[H3C] undo ip https enable

[H3C] undo ip http enable

配置SSL服务如HTTPS服务引用前面自定义的SSL Server端策略:

[H3C] ip https ssl-server-policy test

重新使能https/http服务[H3C] ip https enable

[H3C] ip http enable

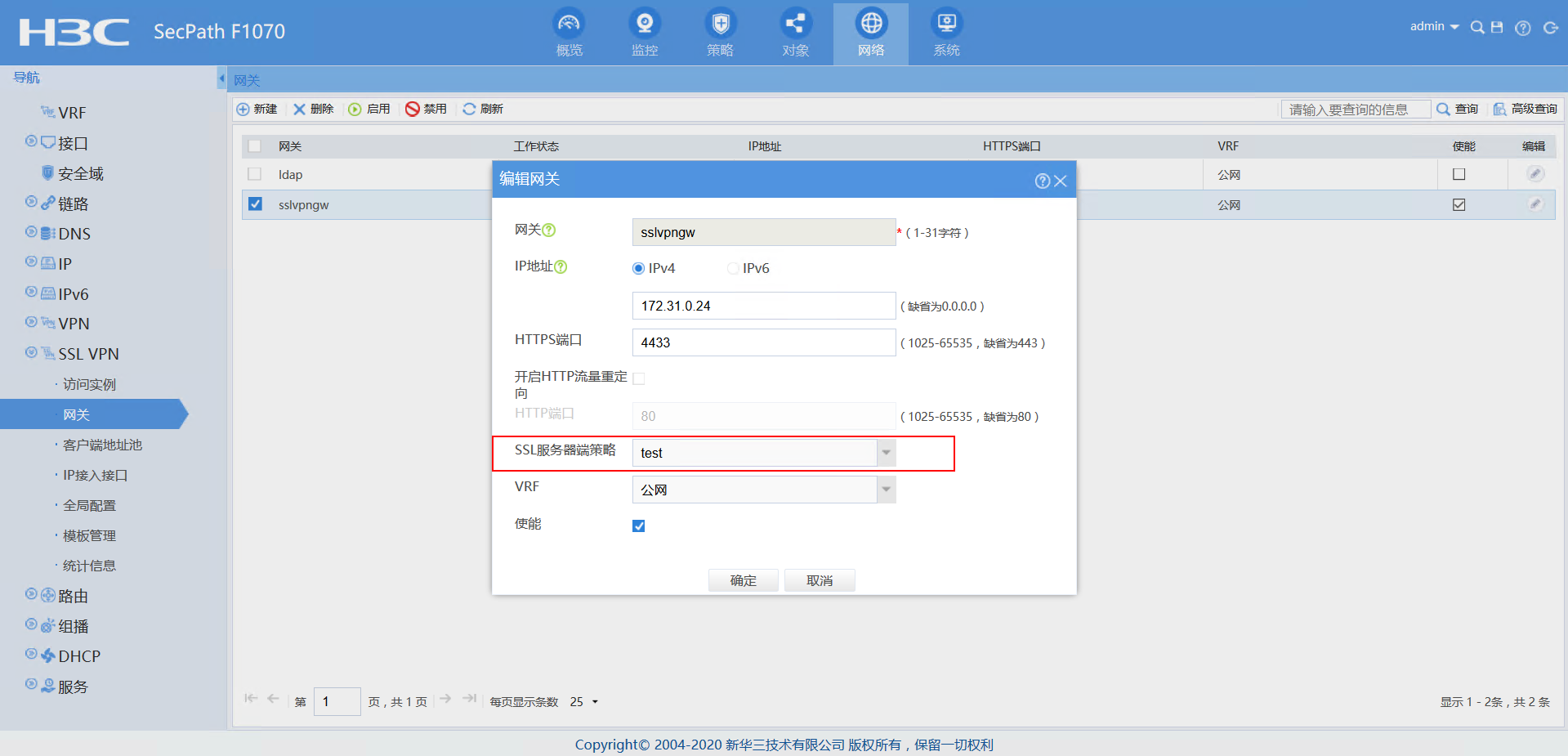

6,如果有SSL VPN业务,且漏洞报告中对应漏洞的端口号为设备SSL VPN网关的端口,则需要在SSL VPN网关下应用SSL服务器端策略,并重新使能网关服务。

同时重新使能HTTPS /HTTP 服务

[H3C] undo ip https enable

[H3C] undo ip http enable

[H3C] ip https enable

[H3C] ip http enable

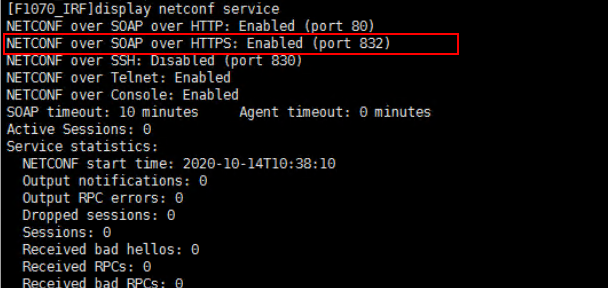

使用以下命令,D045SP分支版本支持。

netconf over soap ssl server-policy test。

[H3C-ssl-server-policy-fxm]ciphersuite ? //不要选包含DES,3DES,RC2这种block长度为8bytes(64位)的cbc算法,然后重启https服务。可以选aes_256_cbc等算法