问题描述:

组网及组网描述:

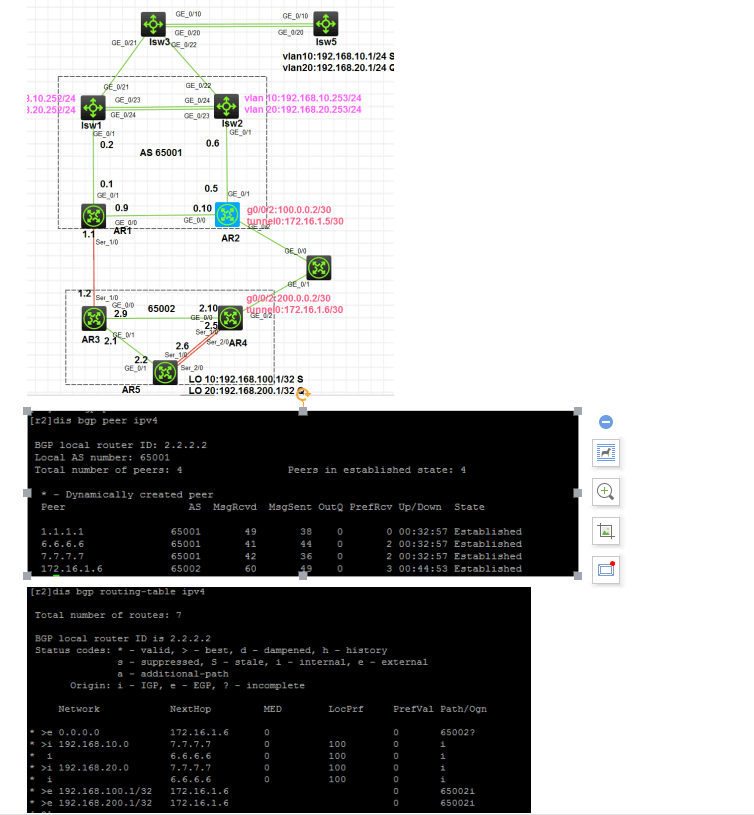

首先谢谢您能够抽时间帮我看问题,谢谢了,真的谢谢了,这是以前TE的题目,我自学想做一下,上面bgp 65001是总部,里面建立全连接ibgp对等体,R1跟R3建立Ebgp对等体,R2与R4ebgp对等体

R2与R4之间建立ipsec over gre vpn,R1,R2,R3,R4,R5,LSW1,LSW2的RID分别为1.1.1.1 2.2.2.2 3.3.3.3 4.4.4.4 5.5.5.5 6.6.6,6 7,7,7,7各个bgp对等体邻居都成功了,拿R2的bgp邻居截图在上面,R2的bgp路由表截图也在上面,网络层都是跑的ospf,在lsw1与lsw2的bgp中都network 192.168.10.0与192.168.20.0的业务网段

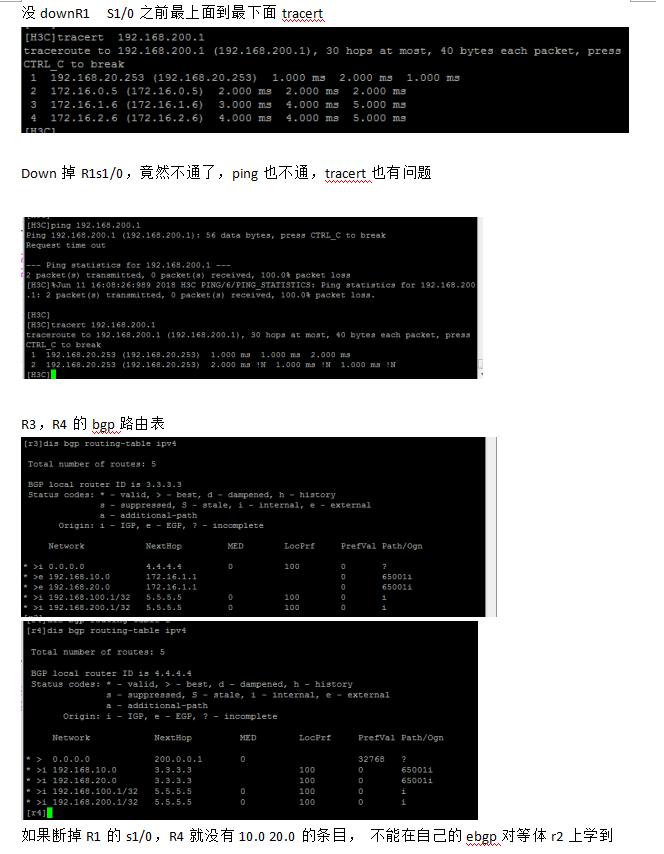

,下面R5宣告两个192.168.100.0网段与192.168.200.0的网段,整个网络的目的是上面模拟主机的lsw1的192.168.10.1能够ping通下面100.0网段,20.1能够ping通200.1,现在整个网络都是通的,在lsw5上tracert最下面的R5业务,路径如这图

我的问题是:

1.R2无法把自己从lsw2bgp学到的192.168.10.0 20.0两个网段个自己的ebgp对等体r4,但是r1可以把从lsw1学到的给EBGP对等体R3,这是因为什么原因,ipsec over gre vpn会影响这个吗??

2.把是R1的S1/0down掉,上面到下面的业务量流居然不通了,tracert图如下,明明走的路径跟R1没关系,为什么down掉R1的路径会影响这个,断掉R1的S1/0,R4不能从R2上学到的上面10.0 20.0的bgp路由,为什么,各个bgp路由表也截图在下面了

整个问题应该就是为什么R4不能从R2上学到BGP路由,明明两个ebgp对等体建立成功了,V7也没有什么同步不同步,从ibgp对等体学到的路由不是都给ebgp对等体吗,为什么做了ipsec over gre vpn就不行,着的懵了,困惑了一天,还是不知道为什么,有没有大神或者老师帮帮忙抽出时间看一看,真的懵逼了,谢谢,真的谢谢了

- 2018-06-11提问

- 举报

-

(0)

最佳答案

容我思科一下,还有你的IPsec保护流是怎么配置的?

把你的HCL工程保存下来,上传到提问里,提问可以加附件的,有些配置看不到,你把工程附上来,可以一起看看

原因找到了,是因为你的AR2这台路由在发布bgp路由的时候做了过滤,acl 2000,里面本来是想过滤默认路由的,但是你没有写permit ip,放通其他路由,导致其他没有命中acl的路由也被过滤了,你在AR4上可以看到在BGP路由表里收到的192.168.10.0/24和192.168.20.0/24这两条路由,下一跳是3.3.3.3,并不是AR2,这也就解释了,为什么shutdownAR1下联的串口,上下业务不通的问题了。

在acl 2000中增加一个规则,rule 5 permit后,问题就可以解决了:

# acl basic 2000

rule 0 deny source 0.0.0.0 0

rule 5 permit //增加这一条,让除了0.0.0.0的默认路由被过滤掉,其他路由可以通过

#

- 2018-06-11回答

- 评论(9)

- 举报

-

(0)

ipsec中acl抓的是上面访问下面的20.0的流,ipsecover gre,不是把ipsec应用在gre上吗,这个vpn应该没问题,R2与R4都成功建立ebgp对等体关系了

真个网络tracert也都是按预算20.0走右边vpn这条路,但是关掉R1S1/0的专线就不通了

好的好的,谢谢

所以感觉奇怪,想把你的HCL工程导到我本地也看看,这样快一些

我在发个帖子,谢谢,这个好像不能改了

我传上去了,谢谢了,感激不尽

原因找到了,请见上述分析,有描述不请的地方,可以继续交流

哇,真的真的好感谢,我知道了,自己粗心了,万分感激

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

哇,真的真的好感谢,我知道了,自己粗心了,万分感激