IMC U-Center设备配置

- 0关注

- 1收藏,3222浏览

最佳答案

您好,需要配置syslog和snmp

Syslog配置

info-center enable

info-center loghost x.x.x.x

1.6.1 SNMP配置举例

1. 组网需求

l 网管工作站(NMS)与Switch A(SNMP Agent)通过以太网相连,网管工作站IP地址为10.10.10.1,Switch A的VLAN接口IP地址为10.10.10.2。

l 在Switch A上进行如下配置:设置团体名和访问权限、管理员标识、联系方法以及交换机的位置信息、允许交换机发送Trap消息。使得通过NMS可以获取对交换机的访问权限,并接收交换机发送的Trap消息。

2. 组网图

图1-2 SNMP配置举例组网图

3. 配置步骤

# 启用SNMP Agent服务,并设置SNMP v1、v2c版本的团体名。

<Sysname> system-view

[Sysname] snmp-agent

[Sysname] snmp-agent sys-info version all

[Sysname] snmp-agent community read public

[Sysname] snmp-agent community write private

# 设置NMS访问SNMP Agent的MIB访问权限。

[Sysname] snmp-agent mib-view include internet 1.3.6.1

# 设置SNMP v3版本的群组和用户,安全级别为需要认证和加密,指定认证协议为HMAC-MD5、认证密码为passmd5,指定加密协议为AES、加密密码为cfb128cfb128。

[Sysname] snmp-agent group v3 managev3group privacy write-view internet

[Sysname] snmp-agent usm-user v3 managev3user managev3group authentication-mode md5 passmd5 privacy-mode aes128 cfb128cfb128

# 设置网管使用的VLAN接口为VLAN 2接口,将用于网管的端口Ethernet1/0/2加入到VLAN2中,配置VLAN2的接口IP地址10.10.10.2。

[Sysname] vlan 2

[Sysname-vlan2] port Ethernet 1/0/2

[Sysname-vlan2] quit

[Sysname] interface Vlan-interface 2

[Sysname-Vlan-interface2] ip address 10.10.10.2 255.255.255.0

[Sysname-Vlan-interface2] quit

# 允许交换机向网管工作站10.10.10.1发送Trap报文,使用的团体名为public。

[Sysname] snmp-agent trap enable standard authentication

[Sysname] snmp-agent trap enable standard coldstart

[Sysname] snmp-agent trap enable standard linkup

[Sysname] snmp-agent trap enable standard linkdown

[Sysname] snmp-agent target-host trap address udp-domain 10.10.10.1 udp-port 5000 params securityname public

- 2021-08-15回答

- 评论(0)

- 举报

-

(0)

首先需要确保设备到U-center的路由可达。

设备侧配置snmp和远程登陆功能,U-center添加设备,并指定snmp的相关参数和设备配置的snmp保持一致。

以下是设备侧的snmp配置举例,请参考:

1.6 SNMPv1/v2c典型配置举例

设备运行于FIPS模式时,不支持本例。

SNMPv1和SNMPv2c的配置方法相同,下面以SNMPv1为例进行配置。

1. 组网需求

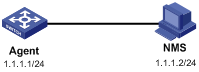

· NMS与Agent相连,设备的IP地址和掩码如图1-3所示。

· NMS通过SNMPv1对Agent进行监控管理,Agent在故障时能够主动向NMS发送告警信息。

2. 组网图

图1-3 SNMPv1配置组网图

3. 配置步骤

# 配置Agent的IP地址为1.1.1.1/24,并确保Agent与NMS之间路由可达。(配置步骤略)

# 设置Agent使用的SNMP版本为v1、只读团体名为public,读写团体名为private。

[Agent] snmp-agent sys-info version v1

[Agent] snmp-agent community read public

[Agent] snmp-agent community write private

# 设置设备的联系人和位置信息,以方便维护。

[Agent] snmp-agent sys-info contact Mr.Wang-Tel:3306

[Agent] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的团体名为public。

[Agent] snmp-agent trap enable

[Agent] snmp-agent target-host trap address udp-domain 1.1.1.2 params securityname public v1

snmp-agent target-host命令中指定的版本必须和NMS上运行的SNMP版本一致,因此需要将snmp-agent target-host命令中的版本参数设置为v1。否则,NMS无法正确接收告警信息。

# 设置NMS使用的SNMP版本为SNMPv1,只读团体名为public,读写团体名为private。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和Agent侧保持一致,否则无法通信。

# 通过查询Agent上相应的MIB节点获取NULL0接口的MTU值,结果为1500:

Send request to 1.1.1.1/161 ...

Protocol version: SNMPv1

Operation: Get

Request binding:

1: 1.3.6.1.2.1.2.2.1.4.135471

Response binding:

1: Oid=ifMtu.135471 Syntax=INT Value=1500

Get finished

# 当使用错误的团体名获取Agent上的MIB节点信息时,NMS上将看到认证失败的Trap信息,即authenticationFailure:

1.1.1.1/2934 V1 Trap = authenticationFailure

SNMP Version = V1

Community = public

Command = Trap

Enterprise = 1.3.6.1.4.1.43.1.16.4.3.50

GenericID = 4

SpecificID = 0

Time Stamp = 8:35:25.68

1.7 SNMPv3典型配置举例(通过VACM方式配置)

1. 组网需求

· NMS与Agent相连,设备的IP地址和掩码如图1-4所示。

· NMS通过SNMPv3只能对Agent的SNMP报文的相关信息进行监控管理,Agent在出现故障时能够主动向NMS发送告警信息。

· NMS与Agent建立SNMP连接时,需要认证,使用的认证算法为SHA-1,认证密码为123456TESTauth&!。NMS与Agent之间传输的SNMP报文需要加密,使用的加密协议为AES,加密密码为123456TESTencr&!。

2. 组网图

图1-4 SNMPv3配置组网图

3. 配置步骤

# 配置Agent的IP地址为1.1.1.1/24,并确保Agent与NMS之间路由可达。(配置步骤略)

# 设置访问权限:用户只能读写节点ifTable(OID为1.3.6.1.2.1.2.2)下的对象,不可以访问其它MIB对象。

[Agent] undo snmp-agent mib-view ViewDefault

[Agent] snmp-agent mib-view included test ifTable

[Agent] snmp-agent group v3 managev3group privacy read-view test write-view test

# 设置Agent使用的用户名为managev3user,认证算法为SHA-1,认证密码为123456TESTauth&!,加密算法为AES,加密密码是123456TESTencr&!。

# 设置设备的联系人和位置信息,以方便维护。

[Agent] snmp-agent sys-info contact Mr.Wang-Tel:3306

[Agent] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的用户名为managev3user。

[Agent] snmp-agent trap enable

[Agent] snmp-agent target-host trap address udp-domain 1.1.1.2 params securityname managev3user v3 privacy

# 设置NMS使用的SNMP版本为SNMPv3,用户名为managev3user,启用认证和加密功能,认证算法为SHA-1,认证密码为123456TESTauth&!,加密协议为AES,加密密码为123456TESTencr&!。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和设备侧保持一致,否则无法进行相应操作。

# 通过查询Agent上相应的MIB节点获取NULL0接口的MTU值,结果为1500:

Send request to 1.1.1.1/161 ...

Protocol version: SNMPv3

Operation: Get

Request binding:

1: 1.3.6.1.2.1.2.2.1.4.135471

Response binding:

1: Oid=ifMtu.135471 Syntax=INT Value=1500

Get finished

# 通过查询Agent上相应的MIB节点获取设备名称时,由于没有权限,结果为空(NULL):

Send request to 1.1.1.1/161 ...

Protocol version: SNMPv3

Operation: Get

Request binding:

1: 1.3.6.1.2.1.1.5.0

Response binding:

1: Oid=sysName.0 Syntax=noSuchObject Value=NULL

Get finished

# 对设备上某个空闲的接口执行shutdown或undo shutdown操作,NMS上将看到相应的Trap信息:

1.1.1.1/3374 V3 Trap = linkdown

SNMP Version = V3

Community = managev3user

Command = Trap

1.1.1.1/3374 V3 Trap = linkup

SNMP Version = V3

Community = managev3user

Command = Trap

1.8 SNMPv3典型配置举例(通过RBAC方式配置)

1. 组网需求

· NMS与Agent相连,设备的IP地址和掩码如图1-4所示。

· NMS通过SNMPv3只能对Agent的SNMP报文的相关信息进行监控管理,Agent在出现故障时能够主动向NMS发送告警信息,NMS上接收SNMP告警信息的默认UDP端口号为162。

· NMS与Agent建立SNMP连接时,需要认证,使用的认证算法为SHA-1,认证密码为123456TESTauth&!。NMS与Agent之间传输的SNMP报文需要加密,使用的加密协议为AES,加密密码为123456TESTencr&!。

2. 组网图

图1-5 SNMPv3配置组网图

3. 配置步骤

# 配置Agent的IP地址为1.1.1.1/24,并确保Agent与NMS之间路由可达。(配置步骤略)

#创建用户角色test并设置访问权限:用户只能读写节点snmp(OID为1.3.6.1.2.1.11)下的对象。

[Agent] role name test

[Agent-role-test] rule 1 permit read write oid 1.3.6.1.2.1.11

# 配置用户角色test具有system(OID为1.3.6.1.2.1.1)与hh3cUIMgt(OID为1.3.6.1.4.1.25506.2.2)的读权限,以便用户登录、退出设备时,Agent会向NMS发送告警信息。

[Agent-role-test] rule 2 permit read oid 1.3.6.1.4.1.25506.2.2

[Agent-role-test] rule 3 permit read oid 1.3.6.1.2.1.1

[Agent-role-test] quit

#创建用户managev3user,为其绑定用户角色test,认证算法为SHA-1,认证密码为123456TESTauth&!,加密算法为AES,加密密码是123456TESTencr&!。

# 设置设备的联系人和位置信息,以方便维护。

[Agent] snmp-agent sys-info contact Mr.Wang-Tel:3306

[Agent] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的用户名为managev3user。

[Agent] snmp-agent trap enable

[Agent] snmp-agent target-host trap address udp-domain 1.1.1.2 params securityname managev3user v3 privacy

# 设置NMS使用的SNMP版本为SNMPv3,用户名为managev3user,启用认证和加密功能,认证算法为SHA-1,认证密码为123456TESTauth&!,加密协议为AES,加密密码为123456TESTencr&!。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和设备侧保持一致,否则无法进行相应操作。

# 设置NMS使用的SNMP版本为SNMPv3,用户名为managev3user,启用认证和加密功能,认证算法为SHA-1,认证密码为123456TESTauth&!,加密协议为AES,加密密码为123456TESTencr&!。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和设备侧保持一致,否则无法进行相应操作。

4. 验证配置

# 通过查询Agent上相应的MIB节点获取sysName,结果为Agent:

Send request to 1.1.1.1/161 ...

Protocol version: SNMPv3

Operation: Get

Request binding:

1: 1.3.6.1.2.1.1.5.0

Response binding:

1: Oid=sysName.0 Syntax=OCTETS Value=Agent

Get finished

# 通过Agent上sysName节点设置设备名称时,由于没有权限,操作失败:

Send request to 1.1.1.1/161 ...

Protocol version: SNMPv3

Operation: Set

Request binding:

1: 1.3.6.1.2.1.1.5.0

Response binding:

Session failed ! SNMP: Cannot access variable, No Access, error index=11: Oid=sysName.0 Syntax=OCTETS Value=h3c Set finished

# 某个用户登录设备,NMS上将看到相应的Trap信息:

hh3cLogIn inform received from: 192.168.41.41 at 2013/8/14 17:36:16

Time stamp: 0 days 08h:03m:43s.37th

Agent address: 1.1.1.1 Port: 62861 Transport: IP/UDP Protocol: SNMPv2c Inform

Manager address: 1.1.1.2 Port: 10005 Transport: IP/UDP

Community: public

Bindings (4)

Binding #1: sysUpTime.0 *** (timeticks) 0 days 08h:03m:43s.37th

Binding #2: snmpTrapOID.0 *** (oid) hh3cLogIn

Binding #3: hh3cTerminalUserName.0 *** (octets) testuser [74.65.73.74.75.73.65.72 hex)]

Binding #4: hh3cTerminalSource.0 *** (octets) VTY [56.54.59 (hex)]

- 2021-08-15回答

- 评论(0)

- 举报

-

(0)

暂无评论

官网有系列配置视频,可以参考:

https://www.h3c.com/cn/Service/Document_Software/Document_Center/IP_Management/H3C_intelligentize/H3C_intelligentize/Video/Video_Configure_Case/U-Center_7.3_Video-5PW100/

- 2021-08-16回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论