VRRP心跳组网

- 0关注

- 0收藏,2621浏览

问题描述:

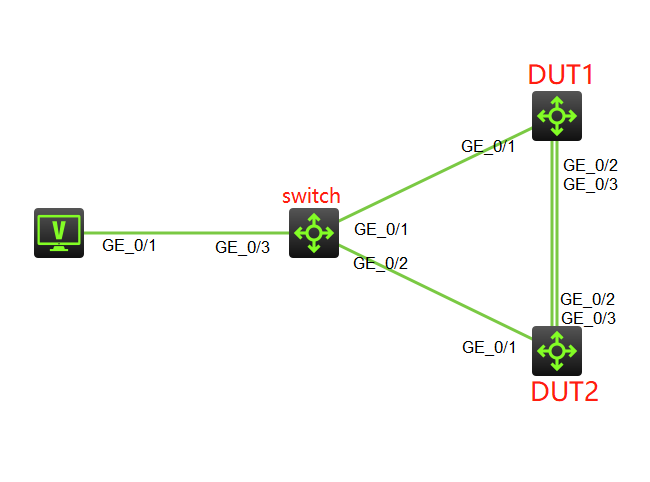

VRRP基本功能实现,但是两台备份设备之间连接心跳线,请问该如何配置?详见组网

组网及组网描述:

DUT1和DUT2的1口配置vrrp,那么2口和3口该如何配置呢?

- 2023-05-22提问

- 举报

-

(0)

最佳答案

两个端口可以是access划进同一个vlan内,也可以trunk放行相关vlan

保证能够让两个vrrp网关透传vrrp报文就行

- 2023-05-22回答

- 评论(1)

- 举报

-

(0)

随便配在同一个vlan下就行吗?或者trunk放通相同的vlan?

二层网络可达即可

- 2023-05-22回答

- 评论(2)

- 举报

-

(0)

对

随便配在同一个vlan下就行吗?

对

- 2023-05-22回答

- 评论(1)

- 举报

-

(0)

感谢!

感谢!

VRRP 可以不用心跳线

- 2023-05-22回答

- 评论(1)

- 举报

-

(0)

是的...但是有需求,我也不是很理解..

是的...但是有需求,我也不是很理解..

配置二层 ,三层都可以。不过还要配置安全策略

1.22.1 HA联动VRRP三层主备组网典型配置举例

1. 组网需求

如图1-19所示,某公司以Device作为网络边界安全防护设备,连接公司内部网络和Internet。为提高业务稳定性,使用两台Device进行HA组网,Device A作为主设备,Device B作为备设备。当Device A或其链路发生故障时,由Device B接替Device A继续工作,保证业务不中断。

2. 组网图

图1-19 HA联动VRRP三层主备组网图

3. 配置步骤

(1) 确保主备设备的软硬件环境一致

# 在配置HA功能之前,请先保证主/备设备的硬件环境和软件环境的一致性。

(2) 配置Switch A

# 在Switch A上创建VLAN 10,并将连接Device A、Device B和Router的接口设置成工作在二层模式,接口链路类型为Access,并将此接口加入VLAN 10。

(3) 配置Switch B

# 在Switch B上创建VLAN 10,并将连接Device A、Device B和Host的接口设置成工作在二层模式,接口链路类型为Access,并将此接口加入VLAN 10。

(4) 配置Router

# 配置接口GigabitEthernet1/0/7的IPv4地址为2.1.1.15/24。

# 配置路由信息,去往内网流量的下一跳IPv4地址为VRRP备份组1的虚拟IPv4地址2.1.1.3,去往Internet流量的下一跳IPv4地址为出接口对端的IPv4地址。

(5) 配置Device A

a. 配置接口IPv4地址

# 根据组网图中规划的信息,配置各接口的IPv4地址,具体配置步骤如下。

<DeviceA> system-view

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] ip address 2.1.1.1 255.255.255.0

[DeviceA-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

b. 配置接口加入安全域。

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[DeviceA] security-zone name untrust

[DeviceA-security-zone-Untrust] import interface gigabitethernet 1/0/1

[DeviceA-security-zone-Untrust] quit

[DeviceA] security-zone name trust

[DeviceA-security-zone-Trust] import interface gigabitethernet 1/0/2

[DeviceA-security-zone-Trust] quit

c. 配置静态路由,保证路由可达

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由使设备与内外网之间路由可达。本举例假设到达外网的下一跳IPv4地址为2.1.1.15,实际环境中请以具体组网情况为准,具体配置步骤如下。

[DeviceA] ip route-static 0.0.0.0 0.0.0.0 2.1.1.15

d. 配置安全策略,允许所需的业务报文通过

此部分安全策略只需在主管理设备配置,HA组网完成后,从管理设备会自动同步这些安全策略配置信息。

# 配置名称为trust-untrust的安全策略规则,使10.1.1.0/24网段的内网用户可以主动访问Internet,但是Internet上的用户不能访问内网,具体配置步骤如下。

[DeviceA] security-policy ip

[DeviceA-security-policy-ip] rule name trust-untrust

[DeviceA-security-policy-ip-3-trust-untrust] source-zone trust

[DeviceA-security-policy-ip-3-trust-untrust] destination-zone untrust

[DeviceA-security-policy-ip-3-trust-untrust] source-ip-subnet 10.1.1.0 24

[DeviceA-security-policy-ip-3-trust-untrust] action pass

[DeviceA-security-policy-ip-3-trust-untrust] quit

# 配置安全策略规则,允许VRRP协议报文通过。当HA通道断开时,使Device A与Device B之间可以交换VRRP报文,进行VRRP角色竞选,保证网络互通。

[DeviceA-security-policy-ip] rule name vrrp1

[DeviceA-security-policy-ip-4-vrrp1] source-zone trust

[DeviceA-security-policy-ip-4-vrrp1] destination-zone local

[DeviceA-security-policy-ip-4-vrrp1] service vrrp

[DeviceA-security-policy-ip-4-vrrp1] action pass

[DeviceA-security-policy-ip-4-vrrp1] quit

[DeviceA-security-policy-ip] rule name vrrp2

[DeviceA-security-policy-ip-5-vrrp2] source-zone local

[DeviceA-security-policy-ip-5-vrrp2] destination-zone trust

[DeviceA-security-policy-ip-5-vrrp2] service vrrp

[DeviceA-security-policy-ip-5-vrrp2] action pass

[DeviceA-security-policy-ip-5-vrrp2] quit

[DeviceA-security-policy-ip] rule name vrrp3

[DeviceA-security-policy-ip-6-vrrp3] source-zone untrust

[DeviceA-security-policy-ip-6-vrrp3] destination-zone local

[DeviceA-security-policy-ip-6-vrrp3] service vrrp

[DeviceA-security-policy-ip-6-vrrp3] action pass

[DeviceA-security-policy-ip-6-vrrp3] quit

[DeviceA-security-policy-ip] rule name vrrp4

[DeviceA-security-policy-ip-7-vrrp4] source-zone local

[DeviceA-security-policy-ip-7-vrrp4] destination-zone untrust

[DeviceA-security-policy-ip-7-vrrp4] service vrrp

[DeviceA-security-policy-ip-7-vrrp4] action pass

[DeviceA-security-policy-ip-7-vrrp4] quit

[DeviceA-security-policy-ip] quit

e. 配置高可靠性

# 使用两台Device进行HA组网,Device A作为主设备,Device B作为备设备。当Device A或其链路发生故障时,由Device B接替Device A继续工作,保证业务不中断。

[DeviceA] remote-backup group

[DeviceA-remote-backup-group] remote-ip 10.2.1.2

[DeviceA-remote-backup-group] local-ip 10.2.1.1

[DeviceA-remote-backup-group] data-channel interface gigabitethernet 1/0/3

[DeviceA-remote-backup-group] device-role primary

RBM_P[DeviceA-remote-backup-group] undo backup-mode

RBM_P[DeviceA-remote-backup-group] hot-backup enable

RBM_P[DeviceA-remote-backup-group] configuration auto-sync enable

RBM_P[DeviceA-remote-backup-group] configuration sync-check interval 12

RBM_P[DeviceA-remote-backup-group] quit

# 配置VRRP备份组,并与HA关联。实现HA对VRRP备份组的统一管理和流量引导。

RBM_P[DeviceA] interface gigabitethernet 1/0/1

RBM_P[DeviceA-GigabitEthernet1/0/1] vrrp vrid 1 virtual-ip 2.1.1.3 active

RBM_P[DeviceA-GigabitEthernet1/0/1] quit

RBM_P[DeviceA] interface gigabitethernet 1/0/2

RBM_P[DeviceA-GigabitEthernet1/0/2] vrrp vrid 2 virtual-ip 10.1.1.3 active

RBM_P[DeviceA-GigabitEthernet1/0/2] quit

f. 配置安全业务

# 以上有关HA的配置部署完成后,可以配置各种安全业务。对于HA支持配置信息备份的功能模块仅需要在此主管理设备上(Device A)进行配置即可。

(6) 配置Device B

a. 配置接口IPv4地址

# 根据组网图中规划的信息,配置各接口的IPv4地址,具体配置步骤如下。

<DeviceB> system-view

[DeviceB] interface gigabitethernet 1/0/1

[DeviceB-GigabitEthernet1/0/1] ip address 2.1.1.2 255.255.255.0

[DeviceB-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

b. 配置接口加入安全域。

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[DeviceB] security-zone name untrust

[DeviceB-security-zone-Untrust] import interface gigabitethernet 1/0/1

[DeviceB-security-zone-Untrust] quit

[DeviceB] security-zone name trust

[DeviceB-security-zone-Trust] import interface gigabitethernet 1/0/2

[DeviceB-security-zone-Trust] quit

c. 配置静态路由,保证路由可达

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由使设备与内外网之间路由可达。本举例假设到达外网的下一跳IPv4地址为2.1.1.15,实际环境中请以具体组网情况为准,具体配置步骤如下。

[DeviceB] ip route-static 0.0.0.0 0.0.0.0 2.1.1.15

d. 配置高可靠性

# 使用两台Device进行HA组网,Device A作为主设备,Device B作为备设备。当Device A或其链路发生故障时,由Device B接替Device A继续工作,保证业务不中断。

[DeviceB] remote-backup group

[DeviceB-remote-backup-group] remote-ip 10.2.1.1

[DeviceB-remote-backup-group] local-ip 10.2.1.2

[DeviceB-remote-backup-group] data-channel interface gigabitethernet 1/0/3

[DeviceB-remote-backup-group] device-role secondary

RBM_S[DeviceB-remote-backup-group] undo backup-mode

RBM_S[DeviceB-remote-backup-group] hot-backup enable

RBM_S[DeviceB-remote-backup-group] configuration auto-sync enable

RBM_S[DeviceB-remote-backup-group] configuration sync-check interval 12

RBM_S[DeviceB-remote-backup-group] quit

# 配置VRRP备份组,并与HA关联。实现HA对VRRP备份组的统一管理和流量引导。

RBM_S[DeviceB] interface gigabitethernet 1/0/1

RBM_S[DeviceB-GigabitEthernet1/0/1] vrrp vrid 1 virtual-ip 2.1.1.3 standby

RBM_S[DeviceB-GigabitEthernet1/0/1] quit

RBM_S[DeviceB] interface gigabitethernet 1/0/2

RBM_S[DeviceB-GigabitEthernet1/0/2] vrrp vrid 2 virtual-ip 10.1.1.3 standby

RBM_S[DeviceB-GigabitEthernet1/0/2] quit

(7) 配置Host

# 配置Host的默认网关为VRRP备份组2的虚拟IPv4地址10.1.1.3。

- 2023-05-22回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

随便配在同一个vlan下就行吗?或者trunk放通相同的vlan?