您好,请知:

使用IPSEC预共享密钥的方式。

以下是IPSEC的手册链接,请参考:

https://www.h3c.com/cn/d_202305/1841007_30005_0.htm#_Toc133619359

以下是配置案例,请参考:

1.19 IPsec典型配置举例

1.19.1 采用手工方式建立保护IPv4报文的IPsec隧道

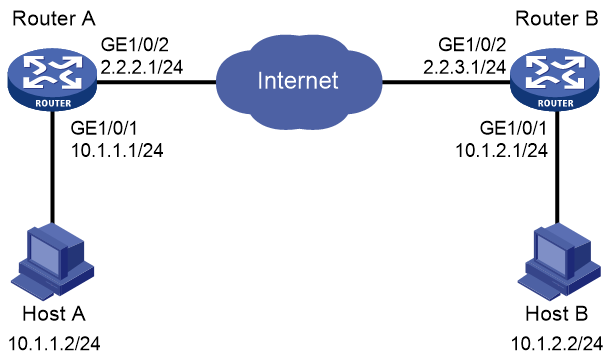

1. 组网需求

在Router A和Router B之间建立一条IPsec隧道,对Host A所在的子网(10.1.1.0/24)与Host B所在的子网(10.1.2.0/24)之间的数据流进行安全保护。具体要求如下:

· 封装形式为隧道模式。

· 安全协议采用ESP协议。

· 加密算法采用128比特的AES,认证算法采用HMAC-SHA1。

· 手工方式建立IPsec SA。

2. 组网图

图1-10 保护IPv4报文的IPsec配置组网图

3. 配置步骤

(1) 配置Router A

# 配置各接口的IP地址,具体略。

# 配置一个IPv4高级ACL,定义要保护由子网10.1.1.0/24去往子网10.1.2.0/24的数据流。

<RouterA> system-view

[RouterA] acl advanced 3101

[RouterA-acl-ipv4-adv-3101] rule permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

[RouterA-acl-ipv4-adv-3101] quit

# 配置到达Host B所在子网的静态路由。2.2.2.3为本例中的直连下一跳地址,实际使用中请以具体组网情况为准。

[RouterA] ip route-static 10.1.2.0 255.255.255.0 gigabitethernet 1/0/2 2.2.2.3

# 创建IPsec安全提议tran1。

[RouterA] ipsec transform-set tran1

# 配置安全协议对IP报文的封装形式为隧道模式。

[RouterA-ipsec-transform-set-tran1] encapsulation-mode tunnel

# 配置采用的安全协议为ESP。

[RouterA-ipsec-transform-set-tran1] protocol esp

# 配置ESP协议采用的加密算法为采用128比特的AES,认证算法为HMAC-SHA1。

[RouterA-ipsec-transform-set-tran1] esp encryption-algorithm aes-cbc-128

[RouterA-ipsec-transform-set-tran1] esp authentication-algorithm sha1

[RouterA-ipsec-transform-set-tran1] quit

# 创建一条手工方式的IPsec安全策略,名称为map1,序列号为10。

[RouterA] ipsec policy map1 10 manual

# 指定引用ACL 3101。

[RouterA-ipsec-policy-manual-map1-10] security acl 3101

# 指定引用的IPsec安全提议为tran1。

[RouterA-ipsec-policy-manual-map1-10] transform-set tran1

# 指定IPsec隧道对端IP地址为2.2.3.1。

[RouterA-ipsec-policy-manual-map1-10] remote-address 2.2.3.1

# 配置ESP协议的出方向SPI为12345,入方向SPI为54321。

[RouterA-ipsec-policy-manual-map1-10] sa spi outbound esp 12345

[RouterA-ipsec-policy-manual-map1-10] sa spi inbound esp 54321

# 配置ESP协议的出方向SA的密钥为明文字符串abcdefg,入方向SA的密钥为明文字符串gfedcba。

[RouterA-ipsec-policy-manual-map1-10] sa string-key outbound esp simple abcdefg

[RouterA-ipsec-policy-manual-map1-10] sa string-key inbound esp simple gfedcba

[RouterA-ipsec-policy-manual-map1-10] quit

# 在接口GigabitEthernet1/0/2上应用IPsec安全策略map1。

[RouterA] interface gigabitethernet 1/0/2

[RouterA-GigabitEthernet1/0/2] ip address 2.2.2.1 255.255.255.0

[RouterA-GigabitEthernet1/0/2] ipsec apply policy map1

[RouterA-GigabitEthernet1/0/2] quit

(2) 配置Router B

# 配置各接口的IP地址,具体略。

# 配置一个IPv4高级ACL,定义要保护由子网10.1.2.0/24去往子网10.1.1.0/24的数据流。

<RouterB> system-view

[RouterB] acl advanced 3101

[RouterB-acl-ipv4-adv-3101] rule permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

[RouterB-acl-ipv4-adv-3101] quit

# 配置到达Host A所在子网的静态路由。2.2.3.3为本例中的直连下一跳地址,实际使用中请以具体组网情况为准。

[RouterB] ip route-static 10.1.1.0 255.255.255.0 gigabitethernet 1/0/2 2.2.3.3

# 创建IPsec安全提议tran1。

[RouterB] ipsec transform-set tran1

# 配置安全协议对IP报文的封装形式为隧道模式。

[RouterB-ipsec-transform-set-tran1] encapsulation-mode tunnel

# 配置采用的安全协议为ESP。

[RouterB-ipsec-transform-set-tran1] protocol esp

# 配置ESP协议采用的加密算法为128比特的AES,认证算法为HMAC-SHA1。

[RouterB-ipsec-transform-set-tran1] esp encryption-algorithm aes-cbc-128

[RouterB-ipsec-transform-set-tran1] esp authentication-algorithm sha1

[RouterB-ipsec-transform-set-tran1] quit

# 创建一条手工方式的IPsec安全策略,名称为use1,序列号为10。

[RouterB] ipsec policy use1 10 manual

# 指定引用ACL 3101。

[RouterB-ipsec-policy-manual-use1-10] security acl 3101

# 指定引用的IPsec安全提议为tran1。

[RouterB-ipsec-policy-manual-use1-10] transform-set tran1

# 指定IPsec隧道对端IP地址为2.2.2.1。

[RouterB-ipsec-policy-manual-use1-10] remote-address 2.2.2.1

# 配置ESP协议的出方向SPI为54321,入方向SPI为12345。

[RouterB-ipsec-policy-manual-use1-10] sa spi outbound esp 54321

[RouterB-ipsec-policy-manual-use1-10] sa spi inbound esp 12345

# 配置ESP协议的出方向SA的密钥为明文字符串gfedcba,入方向SA的密钥为明文字符串abcdefg。

[RouterB-ipsec-policy-manual-use1-10] sa string-key outbound esp simple gfedcba

[RouterB-ipsec-policy-manual-use1-10] sa string-key inbound esp simple abcdefg

[RouterB-ipsec-policy-manual-use1-10] quit

# 在接口GigabitEthernet1/0/2上应用IPsec安全策略use1。

[RouterB] interface gigabitethernet 1/0/2

[RouterB-GigabitEthernet1/0/2] ip address 2.2.3.1 255.255.255.0

[RouterB-GigabitEthernet1/0/2] ipsec apply policy use1

[RouterB-GigabitEthernet1/0/2] quit

- 2024-01-15回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论