h3c 5024pv2 ei配置acl

- 0关注

- 0收藏,1440浏览

问题描述:

版本5.20.99, 可能版本有点老了现在的很多命令用不了,现需配置acl,求支持,谢谢! 问题如下: 1.禁止其它网段的计算机访问财务网段 2.允许指定IP+mac的计算机访问财务服务器

- 2024-03-05提问

- 举报

-

(0)

您好,参考

1.6.1 在接口上应用包过滤的ACL典型配置举例

1. 组网需求

· 某公司内的各部门之间通过Device实现互连,该公司的工作时间为每周工作日的8点到18点。

· 通过配置,允许总裁办在任意时间、财务部在工作时间访问财务数据库服务器,禁止其它部门在任何时间、财务部在非工作时间访问该服务器。

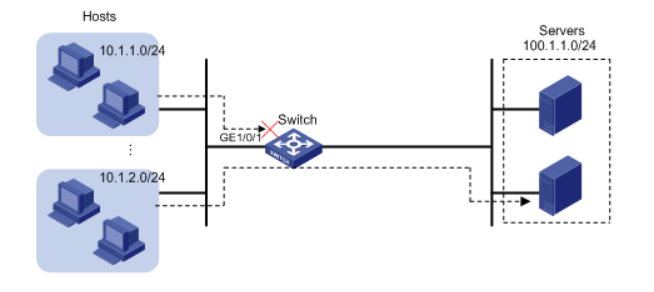

2. 组网图

图1-1 ACL典型配置组网图

3. 配置步骤

# 创建名为work的时间段,其时间范围为每周工作日的8点到18点。

<Device> system-view

[Device] time-range work 08:00 to 18:00 working-day

# 创建IPv4高级ACL 3000,并制订如下规则:允许总裁办在任意时间、财务部在工作时间访问财务数据库服务器,禁止其它部门在任何时间、财务部在非工作时间访问该服务器。

[Device] acl advanced 3000

[Device-acl-ipv4-adv-3000] rule permit ip source 192.168.1.0 0.0.0.255 destination 192.168.0.100 0

[Device-acl-ipv4-adv-3000] rule permit ip source 192.168.2.0 0.0.0.255 destination 192.168.0.100 0 time-range work

[Device-acl-ipv4-adv-3000] rule deny ip source any destination 192.168.0.100 0

[Device-acl-ipv4-adv-3000] quit

# 应用IPv4高级ACL 3000对接口GigabitEthernet1/0/1出方向上的报文进行过滤。

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] packet-filter 3000 outbound

[Device-GigabitEthernet1/0/1] quit

4. 验证配置

配置完成后,在各部门的PC(假设均为Windows XP操作系统)上可以使用ping命令检验配置效果,在Device上可以使用display acl命令查看ACL的配置和运行情况。例如在工作时间:

# 在财务部的PC上检查到财务数据库服务器是否可达。

C:\> ping 192.168.0.100

Pinging 192.168.0.100 with 32 bytes of data:

Reply from 192.168.0.100: bytes=32 time=1ms TTL=255

Reply from 192.168.0.100: bytes=32 time<1ms TTL=255

Reply from 192.168.0.100: bytes=32 time<1ms TTL=255

Reply from 192.168.0.100: bytes=32 time<1ms TTL=255

Ping statistics for 192.168.0.100:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 1ms, Average = 0ms

由此可见,财务部的PC能够在工作时间访问财务数据库服务器。

# 在市场部的PC上检查财务数据库服务器是否可达。

C:\> ping 192.168.0.100

Pinging 192.168.0.100 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.0.100:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

由此可见,市场部的PC不能在工作时间访问财务数据库服务器。

# 查看IPv4高级ACL 3000的配置和运行情况。

[Device] display acl 3000

Advanced IPv4 ACL 3000, 3 rules,

ACL's step is 5

rule 0 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.0.100 0

rule 5 permit ip source 192.168.2.0 0.0.0.255 destination 192.168.0.100 0 time-range work (Active)

rule 10 deny ip destination 192.168.0.100 0

由此可见,由于目前是工作时间,因此规则5是生效的。

- 2024-03-05回答

- 评论(0)

- 举报

-

(0)

暂无评论

1.2配置注意事项

在ACL规则中,设备通过通配符掩码(如0.0.0.255)来确定要匹配的IP地址范围。例如要匹配源地址为1.1.0.0/16网段,规则中应输入source 1.1.0.0 0.0.255.255。

在配置时要特别注意ACL规则的配置顺序,如果先配置了拒绝所有IP报文通过的规则,则指定网段之间的IP报文也将被过滤,无法实现组网需求。

1.3配置需求及实现的效果

交换机的GigabitEthernet1/0/1端口下连接了两个网段的主机,要求通过配置ACL,仅允许10.1.2.0/24网段访问100.1.1.0/24网段的报文通过,而拒绝其它报文通过。

2 组网图

配置步骤

3 配置步骤

3.1配置acl,接口下下发过滤策略,调用acl

# 创建IPv4高级ACL 3000,配置两条规则,分别为允许源地址为10.1.2.0/24网段,目的地址为100.1.1.0/24网段的IP报文通过,以及拒绝其它IP报文通过。

<H3C> system-view

[H3C] acl number 3000

[H3C-acl-adv-3000] rule permit ip source 10.1.2.0 0.0.0.255 destination 100.1.1.0 0.0.0.255

[H3C-acl-adv-3000] rule deny ip

[H3C-acl-adv-3000] quit

# 配置包过滤功能,应用IPv4高级ACL 3000对端口GigabitEthernet1/0/1收到的IP报文进行过滤。

[H3C] interface gigabitethernet 1/0/1

[H3C-GigabitEthernet1/0/1] packet-filter 3000 inbound

3.2检查配置效果

# 执行display packet-filter命令查看包过滤功能的应用状态。

[H3C] display packet-filter interface GigabitEthernet 1/0/1

Interface: GigabitEthernet1/0/1

In-bound Policy:

acl 3000, Successful

上述信息显示GigabitEthernet1/0/1端口上已经正确应用了包过滤功能。

在10.1.2.0/24网段的主机上以100.1.1.0/24网段内的服务器为目的进行ping操作,返回正常应答信息;在其它网段的主机上执行此操作返回请求超时信息。

4 保存配置信息

[H3C]save force

- 2024-03-05回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论