防火墙F100

- 0关注

- 0收藏,1264浏览

问题描述:

内网金蝶服务器是通过域名访问的,最初是路由器做了一个DNS重定向,现在换成防火墙,金蝶通过域名访问不到金蝶服务器,有没有用办法在防火墙上设置一下功能

- 2024-06-20提问

- 举报

-

(0)

最佳答案

可以的

DNS proxy典型配置举例

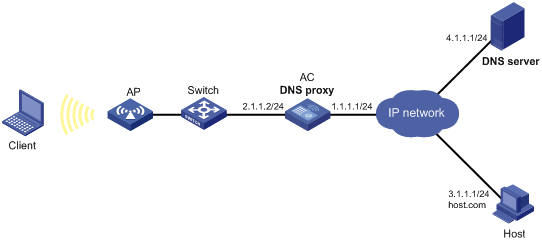

1. 组网需求

某局域网内拥有多台设备,每台设备上都指定了域名服务器的IP地址,以便直接通过域名访问外部网络。当域名服务器的IP地址发生变化时,网络管理员需要更改局域网内所有设备上配置的域名服务器IP地址,工作量将会非常巨大。

通过DNS proxy功能,可以大大减少网络管理员的工作量。当域名服务器IP地址改变时,只需更改DNS proxy上的配置,即可实现局域网内设备通过新的域名服务器解析域名。

在本例中,具体配置步骤为:

(1) 局域网中的AC配置为DNS proxy,DNS proxy上指定域名服务器IP地址为真正的域名服务器的地址4.1.1.1。

(2) 局域网中的其他设备上,域名服务器的IP地址配置为DNS proxy的地址,域名解析报文将通过DNS proxy转发给真正的域名服务器。

2. 组网图

3. 配置步骤

![]()

在开始下面的配置之前,假设设备与域名服务器、主机之间的路由可达,并已按照图1-9配置各接口的IP地址。

(1) 配置AC基本功能(详细介绍请参见“WLAN配置指导”中的“WLAN接入”)(略)

(2) 配置域名服务器

不同的域名服务器的配置方法不同。Windows Server 2008 R2作为域名服务器时,配置方法请参见“1.11.2 动态域名解析配置举例”。

(3) 配置DNS代理AC

# 配置域名服务器的IP地址为4.1.1.1。

<AC> system-view

[AC] dns server 4.1.1.1

# 开启DNS proxy功能。

[AC] dns proxy enable

(4) 配置DNS客户端Client, 配置域名服务器的IP地址为2.1.1.2

4. 验证配置

# 在Client上执行ping ***.***命令,可以ping通主机,且对应的目的地址为3.1.1.1。

C:\Users\ss> ping ***.***

Ping ***.*** (3.1.1.1): 56 data bytes, press CTRL_C to break

56 bytes from 3.1.1.1: icmp_seq=0 ttl=255 time=1.000 ms

56 bytes from 3.1.1.1: icmp_seq=1 ttl=255 time=1.000 ms

56 bytes from 3.1.1.1: icmp_seq=2 ttl=255 time=1.000 ms

56 bytes from 3.1.1.1: icmp_seq=3 ttl=255 time=1.000 ms

56 bytes from 3.1.1.1: icmp_seq=4 ttl=255 time=2.000 ms

--- Ping statistics for ***.*** ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 1.000/1.200/2.000/0.400 ms

1.12 IPv6域名解析典型配置举例

1.12.1 静态域名解析配置举例

1. 组网需求

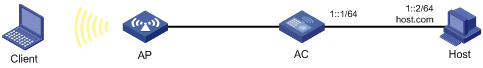

为了避免记忆复杂的IPv6地址,Client希望通过便于记忆的主机名访问某一主机。在AC上手工配置IPv6地址对应的主机名,利用静态域名解析功能,就可以实现通过主机名访问该主机。

在本例中,AC访问的主机IPv6地址为1::2,主机名为***.***。

2. 组网图

图1-10 静态域名解析配置组网图

3. 配置步骤

# 配置AC基本功能(详细介绍请参见“WLAN配置指导”中的“WLAN接入”)(略)。

# 配置主机名***.***对应的IPv6地址为1::2。

<AC> system-view

[AC] ipv6 host ***.*** 1::2

# 执行ping ipv6 ***.***命令,AC通过静态域名解析可以解析到***.***对应的IPv6地址为1::2。

[AC] ping ipv6 ***.***

Ping6(56 data bytes) 1::1 --> 1::2, press CTRL_C to break

56 bytes from 1::2, icmp_seq=0 hlim=128 time=1.000 ms

56 bytes from 1::2, icmp_seq=1 hlim=128 time=0.000 ms

56 bytes from 1::2, icmp_seq=2 hlim=128 time=1.000 ms

56 bytes from 1::2, icmp_seq=3 hlim=128 time=1.000 ms

56 bytes from 1::2, icmp_seq=4 hlim=128 time=0.000 ms

--- Ping6 statistics for ***.*** ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 0.000/0.600/1.000/0.490 ms

- 2024-06-20回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论