F5000 防火墙 流日志推送

- 0关注

- 0收藏,1314浏览

最佳答案

1.6 配置Flow日志的版本

1. 配置限制和指导

设备支持Flow1.0、Flow3.0和Flow5.0三个版本,但同一时刻只能使用一个版本。请保证与日志主机版本一致。

2. 配置步骤

(1) 进入系统视图。

system-view

(2) 配置Flow日志报文的版本号。

userlog flow export version version-number

缺省情况下,Flow日志报文的版本号为1.0。

1.7 配置Flow日志报文的源地址

1. 功能简介

Flow日志可以使用源地址来唯一标识报文的发送者,以便对Flow日志进行过滤。指定源地址后,当设备向日志主机发送Flow日志时,就使用这个唯一IP地址作为报文的源IP地址。

2. 配置限制和指导

推荐将Flow日志报文的源地址配置为设备上Loopback接口的地址,以屏蔽物理接口状态改变对Flow日志报文的影响。

3. 配置步骤

(1) 进入系统视图。

system-view

(2) 配置Flow日志报文的源地址。

userlog flow export source-ip { ipv4-address | ipv6 ipv6-address }

缺省情况下,Flow日志报文的源地址为发送该报文的出接口IP地址。

1.8 配置Flow日志的时间戳

1. 功能简介

Flow日志支持UTC和本地两种时间戳,UTC是指标准的格林威治时间,本地是指格林威治时间加上时区偏移的时间。可以使用命令clock timezone来配置需要偏移的时间。关于命令clock timezone的详细介绍,请参见“基础配置命令参考”中的“设备管理”。

2. 配置步骤

(1) 进入系统视图。

system-view

(2) 配置Flow日志的时间戳使用本地时间。

userlog flow export timestamp localtime

缺省情况下,Flow日志的时间戳使用UTC时间。

1.9 配置Flow日志的负载分担

1. 功能简介

缺省情况下,每一条Flow日志会复制输出给所有已配置的Flow日志主机。

配置了Flow日志负载分担功能后,Flow日志按照会话源IP进行逐流负载分担,即源IP相同的会话对应的Flow日志始终发送到特定的一台日志主机。这样可以降低用户日志发送的压力,并减少冗余日志的处理。

2. 配置限制和指导

如果配置的日志主机不可达,Flow日志仍会进行负载分担,但负载分担到不可达的日志主机的Flow日志将被丢弃。

3. 配置步骤

(1) 进入系统视图。

system-view

(2) 配置Flow日志的负载分担。

userlog flow export load-balancing

缺省情况下,Flow日志输出到所有已配置的日志主机。

1.10 配置Flow日志的主机组

1. 功能简介

缺省情况下,每一条Flow日志会输出给所有已配置的日志主机。为了方便用户从大量日志中获取特定日志信息,同时降低设备发送和处理日志的压力,可以通过配置Flow日志主机组对发往日志主机的日志进行过滤。

通过创建Flow日志主机组,可以将日志主机划分成不同的组。每个日志主机组都对应一个ACL,匹配了ACL规则的Flow日志会发送到该日志主机组中所有的日志主机。与Flow日志的负载分担功能同时使用时,日志会按照会话源IP进行逐流负载分担,即源IP相同的会话对应的日志始终发送到日志主机组中的某一特定日志主机。

如果Flow日志匹配了多个日志主机组,则按照日志主机组的名称字母序选择最先匹配上的日志主机组。

如果Flow日志没有匹配到ACL或者日志主机组没有配置日志主机,则日志主机组不生效,Flow日志输出给所有已配置的日志主机。

2. 配置准备

· 配置Flow日志主机组将要引用的ACL。请合理规划ACL的规则,使Flow日志能够按照需求发送到指定的日志主机组。

· 通过userlog flow export host命令配置将要加入Flow日志主机组的日志主机。

3. 配置IPv4 Flow日志主机组

(1) 进入系统视图。

system-view

(2) 创建IPv4 Flow日志主机组,并进入IPv4 Flow日志主机组视图。

userlog host-group host-group-name acl { name acl-name | number acl-number }

缺省情况下,不存在IPv4 Flow日志主机组。

(3) 向IPv4 Flow日志主机组中添加IPv4日志主机。

userlog host-group [ vpn-instance vpn-instance-name ] host flow { hostname | ipv4-address }

缺省情况下,IPv4 Flow日志主机组中不存在IPv4日志主机。

4. 配置IPv6 Flow日志主机组

(1) 进入系统视图。

system-view

(2) 创建IPv6 Flow日志主机组,并进入IPv6 Flow日志主机组视图。

userlog host-group ipv6 host-group-name acl { name acl-name | number acl-number }

缺省情况下,不存在IPv6 Flow日志主机组。

(3) 向IPv6 Flow日志主机组中添加IPv6日志主机。

userlog host-group [ vpn-instance vpn-instance-name ] host flow ipv6 { hostname | ipv6-address }

缺省情况下,IPv6 Flow日志主机组中不存在IPv6日志主机。

1.11 Flow日志显示和维护

在完成上述配置后,在任意视图下执行display命令可以显示配置后Flow日志的运行情况,通过查看显示信息验证配置的效果。

在用户视图下执行reset命令可以清除Flow日志信息。

表1-1 Flow日志显示和维护

操作 | 命令 |

查看日志的配置和统计信息 | display userlog export |

查看Flow日志主机组的配置信息 | display userlog host-group [ ipv6 ] [ host-group-name ] |

清除Flow日志的统计信息 | reset userlog flow export |

1.12 NAT Flow日志典型配置举例

1.12.1 NAT Flow日志基本配置举例

1. 组网需求

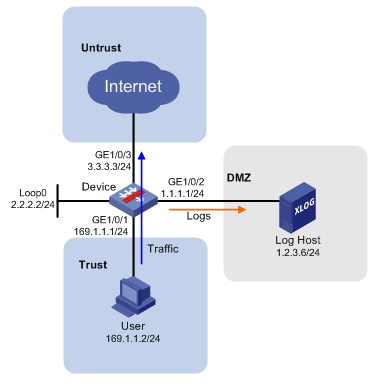

用户通过在设备Device上配置Flow日志功能,实现在日志主机上(Log Host)对用户User的上网活动进行监控。

2. 组网图

图1-2 Flow日志配置组网图

3. 配置步骤

(1) 配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址,具体配置步骤如下。

<Device> system-view

[Device] interface loopback 0

[Device-LoopBack0] ip address 2.2.2.2 255.255.255.0

[Device-LoopBack0] quit

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 169.1.1.1 255.255.255.0

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 配置静态路由

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由,本举例假设到日志主机和Internet的下一跳IP地址为和1.1.1.2和3.3.3.1,实际使用中请以具体组网情况为准,具体配置步骤如下。

[Device] ip route-static 1.2.3.0 24 1.1.1.2

[Device] ip route-static 0.0.0.0 0 3.3.3.1

(3) 配置接口加入安全域。

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name dmz

[Device-security-zone-DMZ] import interface gigabitethernet 1/0/2

[Device-security-zone-DMZ] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/3

[Device-security-zone-Untrust] quit

(4) 配置安全策略

# 配置名称为loglocalout的安全策略规则,使Device可以向日志主机发送日志信息报文,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule name loglocalout

[Device-security-policy-ip-1-loglocalout] source-zone local

[Device-security-policy-ip-1-loglocalout] destination-zone dmz

[Device-security-policy-ip-1-loglocalout] source-ip-host 2.2.2.2

[Device-security-policy-ip-1-loglocalout] destination-ip-host 1.2.3.6

[Device-security-policy-ip-1-loglocalout] action pass

[Device-security-policy-ip-1-loglocalout] quit

# 配置名称为trust-untrust的安全策略规则,使用户User可以正常访问Internet,具体配置步骤如下。

[Device-security-policy-ip] rule name trust-untrust

[Device-security-policy-ip-3-trust-untrust] source-zone trust

[Device-security-policy-ip-3-trust-untrust] destination-zone untrust

[Device-security-policy-ip-3-trust-untrust] source-ip-subnet 169.1.1.0 24

[Device-security-policy-ip-3-trust-untrust] action pass

[Device-security-policy-ip-3-trust-untrust] quit

[Device-security-policy-ip] quit

(5) 配置Flow日志

# 开启NAT新建、删除会话和活跃流的日志功能,具体配置步骤如下。

[Device] nat log enable

[Device] nat log flow-begin

[Device] nat log flow-end

[Device] nat log flow-active 10

[Device] userlog flow export version 3

# 配置将Flow日志信息发送给Flow日志主机,将2.2.2.2配置为承载Flow日志的UDP报文的源IP地址,具体配置步骤如下。

[Device] userlog flow export host 1.2.3.6 port 2000

[Device] userlog flow export source-ip 2.2.2.2

4. 验证配置结果

# 查看Flow日志的配置和统计信息。

[Device] display userlog export

Flow:

Export flow log as UDP Packet.

Version: 3.0

Source ipv4 address: 2.2.2.2

Log load balance function: Disabled

Local time stamp: Disabled

Number of log hosts: 1

Log host 1:

Host/Port: 1.2.3.6/2000

Total logs/UDP packets exported: 112/87

- 2024-12-06回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论