求大佬给写个acl

- 0关注

- 0收藏,1507浏览

问题描述:

需求:

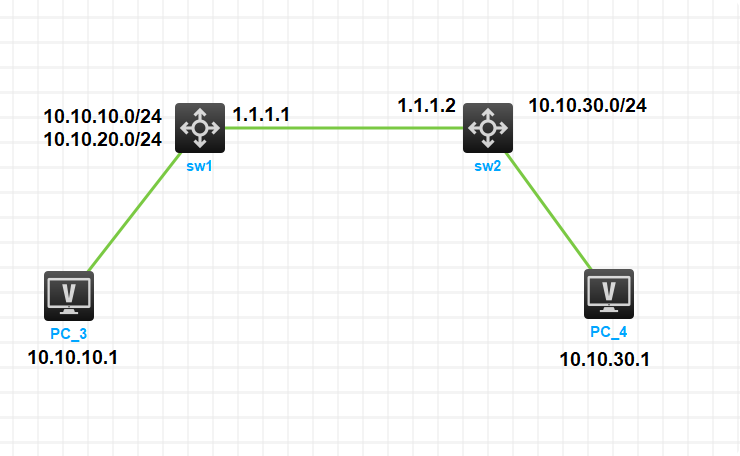

在sw2上配置acl

10.10.30.0/24不能访问10.10.10.0和10.10.20.0

10.10.20.0不能访问10.10.30.0

允许10.10.10.1一个设备访问10.10.30.0

怎么写在哪里引用,感谢!

- 2024-12-13提问

- 举报

-

(0)

最佳答案

根据你的需求描述,可以在 SW2 上配置如下 ACL 策略来实现你的访问控制需求。以下是具体的 ACL 配置步骤及策略说明:

ACL 配置需求分解

1. 禁止 10.10.30.0/24 访问 10.10.10.0/24 和 10.10.20.0/24。

2. 禁止 10.10.20.0/24 访问 10.10.30.0/24。

3. 允许 10.10.10.1 单独访问 10.10.30.0/24。

4. 默认允许其他流量。

配置步骤

1. 创建 ACL 规则

登录到 SW2,进入配置模式,按以下步骤配置 ACL 策略。

创建高级ACL(以3000为编号)

acl number 3000

rule 10 deny ip source 10.10.30.0 0.0.0.255 destination 10.10.10.0 0.0.0.255

rule 20 deny ip source 10.10.30.0 0.0.0.255 destination 10.10.20.0 0.0.0.255

rule 30 deny ip source 10.10.20.0 0.0.0.255 destination 10.10.30.0 0.0.0.255

rule 40 permit ip source 10.10.10.1 0 destination 10.10.30.0 0.0.0.255

rule 50 permit ip

2. 应用 ACL 到接口

将 ACL 应用到 SW2 的相关接口上,用于流量控制。这里假设 SW2 的接口 GigabitEthernet1/0/1 连接到 SW1,GigabitEthernet1/0/2 连接到 PC_4。

进入接口连接到 SW1 的接口

interface GigabitEthernet1/0/1

ip address 1.1.1.2 255.255.255.0

packetfilter 3000 inbound

quit

策略解释

1. ACL 规则的优先级:ACL 中规则按顺序匹配(从小到大)。例如:

规则 10 和 20:禁止 10.10.30.0/24 访问 10.10.10.0/24 和 10.10.20.0/24。

规则 30:禁止 10.10.20.0/24 访问 10.10.30.0/24。

规则 40:单独允许 10.10.10.1 访问 10.10.30.0/24。

规则 50:默认允许其他流量。

2. ACL 应用方向:在接口 GigabitEthernet1/0/1 上应用 inbound,表示对进入 SW2 的流量进行控制。

- 2024-12-13回答

- 评论(1)

- 举报

-

(0)

感谢大佬!辛苦啦

1. 允许 `10.10.10.1` 访问 `10.10.30.0/24`

2. 阻止 `10.10.30.0/24` 访问 `10.10.10.0/24` 和 `10.10.20.0/24`

3. 阻止 `10.10.20.0/24` 访问 `10.10.30.0/24`

以下是配置的示例:

acl number 3000

# 阻止 10.10.20.0/24 访问 10.10.30.0/24

rule 40 deny ip source 10.10.20.0 0.0.0.255 destination 10.10.30.0 0.0.0.255

# 允许 10.10.10.1 访问 10.10.30.0/24

rule 60 permit ip source 10.10.10.1 0 destination 10.10.30.0 0.0.0.255

# 其他流量默认允许

rule 1000 permit ip

通过packet-filter 3000 outbound套用在SW的对应的网段的interface vlan接口图下

acl number 3001

# 阻止 10.10.30.0/24 访问 10.10.10.0/24

rule 20 deny ip source 10.10.30.0 0.0.0.255 destination 10.10.10.0 0.0.0.255

# 阻止 10.10.30.0/24 访问 10.10.20.0/24

rule 30 deny ip source 10.10.30.0 0.0.0.255 destination 10.10.20.0 0.0.0.255

# 其他流量默认允许

rule 1000 permit ip

通过packet-filter 3000 inbound套用在SW的对应的网段的interface vlan接口图下

- 2024-12-13回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

感谢大佬!辛苦啦