为啥 WX3024E AC 控制器 无法给AP设置密码连接呢?

- 0关注

- 0收藏,1546浏览

问题描述:

各位大神,各位精英早上好,我们公司说没有密码属于安全隐患,现在想让我们给这个TSD的无线服务设置一下密码才能连接。可是我设置的时候他是灰色的,无法修改,这是咋回事呢?我把无线服务关了也是无法修改的,安全设置的加密全是灰色的没法选择。,是要先开启端口安全吗应该选择哪个选项呢?就是单纯的输入密码就可以连接就行。下联的AP型号是WA2610H-GN 瘦AP模式,感激不尽!

- 2024-12-18提问

- 举报

-

(0)

H3C WX系列无线控制器产品 Web网管配置指导(R3308_R2308)-6W110_无线服务-新华三集团-H3C

1.2.3 配置crypto类型无线服务

1. crypto类型无线服务基本配置

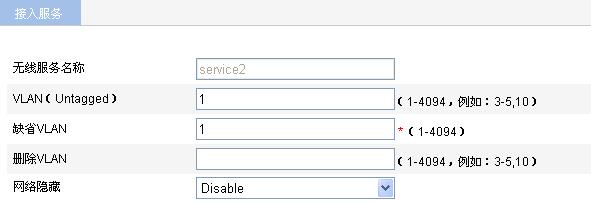

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。

(2) 在列表中找到要进行配置的crypto类型无线服务,单击对应的![]() 图标,进入如下图所示页面。

图标,进入如下图所示页面。

图1-17 crypto类型无线服务基本配置页面

(3) 配置crypto类型无线服务基本配置,详细配置请参见表1-3。

(4) 单击<确定>按钮完成操作。

2. crypto类型无线服务高级配置

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。

(2) 在列表中找到要进行配置的crypto类型无线服务,单击对应的![]() 图标,进入如下图所示页面。

图标,进入如下图所示页面。

图1-18 crypto类型无线服务高级配置页面

(3) 配置crypto类型无线服务高级信息,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

表1-9 crypto类型无线服务高级配置的详细配置

配置项 | 说明 |

本地转发 | 本地转发是一种在AP上完成客户端之间数据交互的转发模式。在集中式WLAN 架构中,AP会将客户端的数据报文透传给AC,由AC集中处理。随着客户端速率的不断提高,AC的转发压力也随之增大。采用本地转发后,AP直接转发客户端的数据,AC不再参与数据转发,大大减轻了AC的负担 · Enable:开启本地转发功能。打开本地转发功能后,由AP进行数据帧的转发 · Disable:关闭本地转发功能。关闭本地转发功能后,数据帧由AC转发 |

本地转发VLAN | 同一个SSID下的客户端有可能属于不同的VLAN,在配置本地转发策略的时候需要考虑VLAN因素时,可以设置本地转发VLAN |

关联最大用户数 | 在一个射频下,某个SSID下关联客户端的最大个数

当某个SSID下关联的客户端达到最大个数时,该SSID会自动隐藏 |

PTK生存时间 | 设置PTK的生存时间,PTK通过四次握手方式生成 |

TKIP反制策略实施时间 | 设置反制策略实施时间 缺省情况下,TKIP反制策略实施的时间为0秒,即不启动反制策略 MIC(Message Integrity Check,信息完整性校验)是为了防止黑客的篡改而定制的,它采用Michael算法,具有很高的安全特性。当MIC发生错误的时候,数据很可能已经被篡改,系统很可能正在受到攻击。启动反制策略后,如果在一定时间内发生了两次MIC错误,则会解除所有关联到该无线服务的客户端,并且只有在TKIP反制策略实施的时间后,才允许客户端重新建立关联 |

管理权限 | 上线的客户端对设备WEB界面的管理权限 · Disable:表示上线的客户端对设备WEB界面没有管理权限 · Enable:表示上线的客户端对设备WEB界面有管理权限 |

MAC VLAN功能 | · Enable:表示在指定无线服务下开启MAC VLAN功能 · Disable:表示在指定无线服务下关闭MAC VLAN功能

开启MAC VLAN是配置基于AP区分接入VLAN功能时,绑定VLAN ID操作前的一个必要的前提条件 |

快速关联功能 | · 开启:开启快速关联功能 · 关闭:关闭快速关联功能 缺省情况下,快速关联功能处于关闭状态 开启此功能后,设备不会对关联到此无线服务的客户端进行频谱导航和负载均衡计算 |

GTK更新方法 | GTK由AC生成,在AP和客户端认证处理的过程中通过组密钥握手和4次握手的方式发送到客户端。客户端使用GTK来解密组播和广播报文 · 选用基于时间更新的方法,需要指定GTK密钥更新的周期时间间隔 · 选用基于数据包更新的方法,需要指定传输的数据包的数目,在传送指定数目的数据包后更新GTK 缺省情况下,GTK密钥更新采用基于时间的方法,缺省的时间间隔是86400秒 |

客户端离线更新GTK | 启动当客户端离线时更新GTK的功能 缺省情况下,客户端离线更新GTK的功能处于关闭状态 |

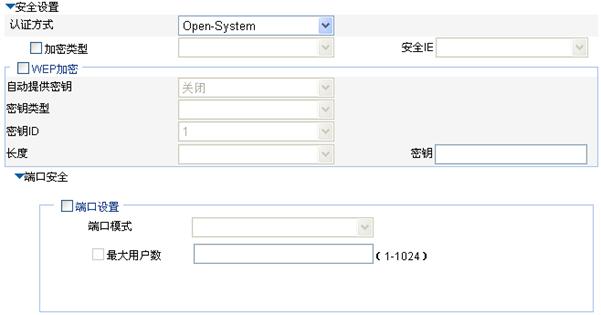

3. crypto类型无线服务安全配置

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。

(2) 在列表中找到要进行配置的crypto类型无线服务,单击对应的![]() 图标,进入如下图所示页面。

图标,进入如下图所示页面。

图1-19 crypto类型无线服务安全配置页面

(3) 配置crypto类型无线服务安全信息,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

表1-10 crypto类型无线服务安全配置的详细配置

配置项 | 说明 |

认证方式 | · Open-System:即不认证,如果认证类型设置为开放系统认证,则所有请求认证的客户端都会通过认证 · Shared-Key:共享密钥认证需要客户端和设备端配置相同的共享密钥;只有在使用WEP加密时才可选用shared-key认证机制 · Open-System and Shared-Key:可以同时选择使用Open-System和Shared-Key认证

WEP加密方式可以分别和Open system、Shared key链路认证方式使用。 · 采用Open system authentication方式:此时WEP密钥只做加密,即使密钥配置不一致,用户也可以成功建立无线链路,但所有的数据都会因为密钥不一致被接收端丢弃 · 采用Shared key authentication方式:此时WEP密钥同时作为认证密钥和加密密钥,如果密钥配置不一致,客户端就不能通过链路认证,也就无法接入无线网络 |

加密类型 | 无线服务支持加密机制: · AES-CCMP:一种基于AES加密算法的加密机制 · TKIP:一种基于RC4算法和动态密钥管理的加密机制 · AES-CCMP and TKIP:可以同时选择使用CCMP和TKIP加密 |

安全IE | 无线服务类型(Beacon或者Probe response报文中携带对应的IE信息): · WPA:在802.11i协议之前,Wi-Fi Protected Access定义的安全机制 · WPA2:802.11i定义的安全机制,也就是RSN(Robust Security Network,健壮安全网络)安全机制,提供比WEP和WPA更强的安全性 · WPA and WPA2:同时选择使用WPA和WPA2 |

WEP加密 | |

自动提供密钥 | 使用自动提供WEP密钥方式 · 开启:使用自动提供WEP密钥方式 · 关闭:使用静态WEP密钥方式 缺省情况下,使用静态WEP密钥方式 选择自动提供WEP密钥方式后,“密钥类型”选项会自动使用WEP 104加密方式

· 自动提供WEP密钥必须和802.1X认证方式一起使用 · 配置动态WEP加密后,用来加密单播数据帧的WEP密钥由客户端和服务器协商产生。如果配置动态WEP加密的同时配置了WEP密钥,则该WEP密钥作为组播密钥,用来加密组播数据帧。如果不配置WEP密钥,则由设备随机生成组播密钥 |

密钥类型 | · WEP 40:选择WEP 40进行加密 · WEP 104:选择WEP104进行加密 · WEP 128:选择WEP 128进行加密 |

密钥ID | 1:选择密钥索引为1 2:选择密钥索引为2 3:选择密钥索引为3 4:选择密钥索引为4 在WEP中有四个静态的密钥。其密钥索引分别是1、2、3和4。指定的密钥索引所对应的密钥将被用来进行帧的加密和解密 |

长度 | 选择WEP密钥长度 · 当密钥类型选择WEP40时,可选的密钥长度5个字符(5 Alphanumeric Chars)或者10位16进制数(10 Hexadecimal Chars) · 当密钥类型选择WEP104时,可选的密钥长度13个字符(13 Alphanumeric Chars)或者26位16进制数(26 Hexadecimal Chars) · 当密钥类型选择WEP 128时,可选的密钥长度16个字符(16 Alphanumeric Chars)或者32位16进制数(32 Hexadecimal Chars) |

密钥 | 配置WEP密钥 |

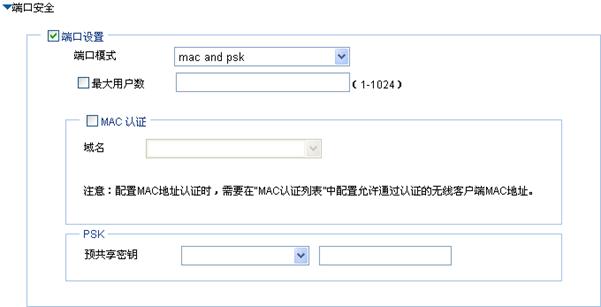

端口安全 | 请参见表1-5 “认证方式”、“加密类型”等参数直接决定了端口模式的可选范围,具体请参见表1-13 在选则“加密类型”后,增加以下四种端口安全模式: · mac and psk:接入用户必须先进行MAC地址认证,通过认证后使用预先配置的预共享密钥与设备协商,协商成功后可访问端口 · psk:接入用户必须使用设备上预先配置的静态密钥,即PSK(Pre-Shared Key,预共享密钥)与设备进行协商,协商成功后可访问端口 · userlogin-secure-ext:对接入用户采用基于MAC的802.1X认证,且允许端口下有多个802.1X用户 |

当选择mac and psk时,需要配置如下选项。

图1-20 mac and psk端口安全配置页面

表1-11 mac and psk端口安全配置的详细配置

配置项 | 说明 |

端口模式 | mac and psk:接入用户必须先进行MAC地址认证,通过认证后使用预先配置的预共享密钥与设备协商,协商成功后可访问端口 在导航栏中选择“无线服务 > 接入服务”,单击<MAC认证列表>按钮,输入客户端的MAC地址 |

最大用户数 | 控制能够通过某端口接入网络的最大用户数 |

MAC认证 | 选中“MAC认证”前的复选框 |

域名 | 在下拉框中选择已存在的域 设备的缺省域为“system”。在界面左侧的导航栏中选择“认证 > AAA”,选择“域设置”页签,在域名下拉输入框中可以新建域 需要注意的是: 在该选项中选择的域名仅对此无线服务生效 · 在该选项中选择的域名仅对此无线服务生效,并且从该无线服务接入的客户端将被强制使用该认证域来进行认证、授权和计费 · 请不要删除使用中的域名,否则会导致正在使用此无线服务的客户端下线 |

域共享密钥 | · pass-phrase:以字符串方式输入预共享密钥,输入8~63个字符的可显示字符串。 · raw-key:以十六进制数方式输入预共享密钥,输入长度是64位的合法十六进制数。 |

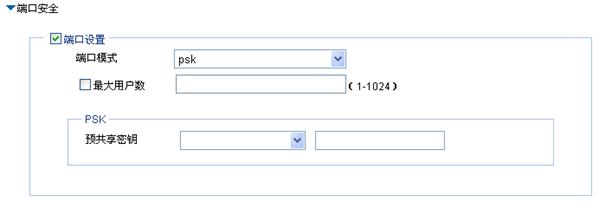

当选择psk时,需要配置如下选项。

图1-21 psk端口安全配置页面

表1-12 psk端口安全配置的详细配置

配置项 | 说明 |

端口模式 | psk:接入用户必须使用设备上预先配置的静态密钥,即PSK(Pre-Shared Key,预共享密钥)与设备进行协商,协商成功后可访问端口 |

最大用户数 | 控制能够通过某端口接入网络的最大用户数 |

域共享密钥 | · pass-phrase:以字符串方式输入预共享密钥,输入8~63个字符的可显示字符串。 · raw-key:以十六进制数方式输入预共享密钥,输入长度是64位的合法十六进制数。 |

当选择userlogin-secure-ext时,需要配置的选项如表1-7所示。

- 2024-12-18回答

- 评论(1)

- 举报

-

(2)

解决了!谢谢技术大佬答疑解惑,我在H3C网站一搜跳出好多,都不知道怎么找。

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

解决了!谢谢技术大佬答疑解惑,我在H3C网站一搜跳出好多,都不知道怎么找。