问题描述:

客户现场服务器被一部分地址进行攻击,地址一直会切换,怎么处理?怕影响到客户现场业务了

- 2025-03-12提问

- 举报

-

(0)

最佳答案

您好,可以临时配置攻击防范策略解决,要彻底解决的话就更换公网地址,或者在防火墙前面增加抗ddos设备解决了

SYN Flood阈值为5000,ICMP Flood阈值为5000,UDP Flood阈值为5000,若环境中时刻网络流量尖峰触发了防火墙的DDOS防护机制。为了保障服务器不受到DDOS的攻击,防火墙对发包设备的IP地址加入到了黑名单,并进行了阻断动作,可能会导致部分网络中断。

- 2025-03-12回答

- 评论(0)

- 举报

-

(0)

您好,如果有别的业务接口将这个接口down掉

这种通过安全策略等控制只能保护防火墙后面的设备,自身接口被打满只能通过在防火墙前面增加抗ddos设备解决了

- 2025-03-12回答

- 评论(0)

- 举报

-

(0)

暂无评论

不会有问题,如果担心影响业务,可以窗口期操作。

参考:

1.28.1 在安全域上的攻击检测及防范配置举例

1. 组网需求

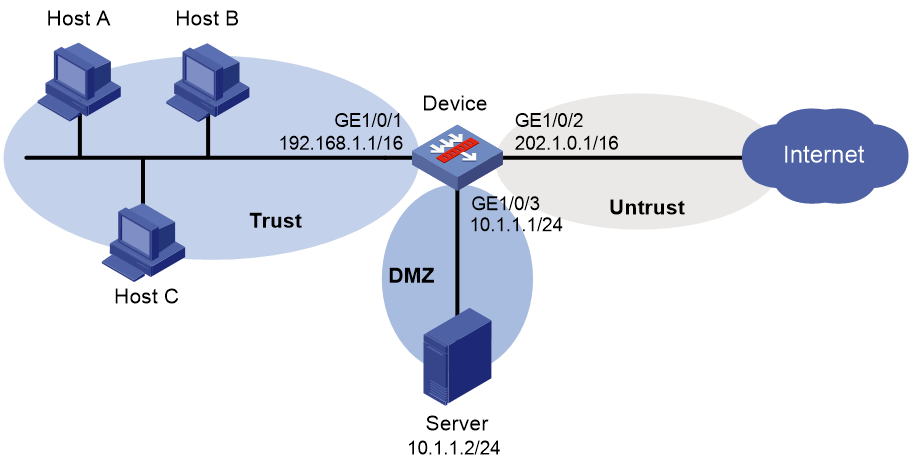

Device上的接口GigabitEthernet1/0/1与内部网络连接,接口GigabitEthernet1/0/2与外部网络连接,接口GigabitEthernet1/0/3与一台内部服务器连接。现有如下安全需求:

· 为防范外部网络对内部网络的Smurf攻击和扫描攻击,需要在接口GigabitEthernet1/0/2所在的Untrust安全域上开启Smurf攻击防范和扫描攻击防范。具体要求为:低防范级别的扫描攻击防范;将扫描攻击者添加到黑名单中(老化时间为10分钟);检测到Smurf攻击或扫描攻击后,输出告警日志。

· 为防范外部网络对内部服务器的SYN flood攻击,需要在接口GigabitEthernet1/0/2所在的Untrust安全域上开启SYN flood攻击防范。具体要求为:当设备监测到向内部服务器每秒发送的SYN报文数持续达到或超过5000时,输出告警日志并丢弃攻击报文。

2. 组网图

图1-11 安全域上的攻击检测与防范配置组网图

3. 配置步骤

(1) 配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 192.168.1.1 255.255.0.0

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

[Device] security-zone name dmz

[Device-security-zone-DMZ] import interface gigabitethernet 1/0/3

[Device-security-zone-DMZ] quit

(3) 配置安全策略

# 配置名称为trust-untrust的安全策略,保证Trust安全域内的主机可以访问Internet,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule name trust-untrust

[Device-security-policy-ip-1-trust-untrust] source-zone trust

[Device-security-policy-ip-1-trust-untrust] destination-zone untrust

[Device-security-policy-ip-1-trust-untrust] source-ip-subnet 192.168.0.0 16

[Device-security-policy-ip-1-trust-untrust] action pass

[Device-security-policy-ip-1-trust-untrust] quit

# 配置名称为untrust-dmz的安全策略,保证Internet中的主机可以访问Server,具体配置步骤如下。

[Device-security-policy-ip] rule name untrust-dmz

[Device-security-policy-ip-2-untrust-dmz] source-zone untrust

[Device-security-policy-ip-2-untrust-dmz] destination-zone dmz

[Device-security-policy-ip-2-untrust-dmz] destination-ip-host 10.1.1.2

[Device-security-policy-ip-2-untrust-dmz] action pass

[Device-security-policy-ip-2-untrust-dmz] quit

[Device-security-policy-ip] quit

(4) 配置攻击防范策略

# 创建攻击防范策略a1。

[Device] attack-defense policy a1

# 开启Smurf单包攻击报文的特征检测,配置处理行为为输出告警日志。

[Device-attack-defense-policy-a1] signature detect smurf action logging

# 开启低防范级别的扫描攻击防范,配置处理行为输出告警日志以及阻断并将攻击者的源IP地址加入黑名单表项(老化时间为10分钟)。

[Device-attack-defense-policy-a1] scan detect level low action logging block-source timeout 10

# 为保护IP地址为10.1.1.2的内部服务器,配置针对IP地址10.1.1.2的SYN flood攻击防范参数,触发阈值为5000,处理行为输出告警日志并丢弃攻击报文。

[Device-attack-defense-policy-a1] syn-flood detect ip 10.1.1.2 threshold 5000 action logging drop

[Device-attack-defense-policy-a1] quit

# 在安全域Untrust上应用攻击防范策略a1。

[Device] security-zone name untrust

[Device-security-zone-Untrust] attack-defense apply policy a1

[Device-security-zone-Untrust] quit

# 开启全局黑名单过滤功能。

[Device] blacklist global enable

- 2025-03-12回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论