问题描述:

f100-C-G5防火墙 如何实现管理员登录的双因子认证 例如在登录web管理是密码+其他认证组合方式 最好是邮箱验证码 或者短信验证码 等

- 2025-05-21提问

- 举报

-

(0)

最佳答案

通过认证服务器实现吧

通过USB-KEY方式登录设备Web管理界面典型配置

使用版本

本举例是在F5000-AI-55-G的E9900版本上进行配置和验证的。

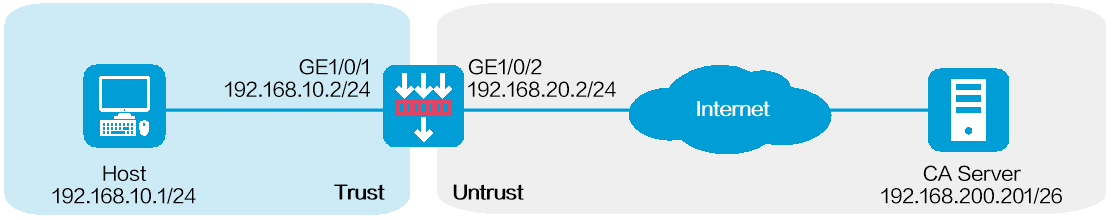

组网需求

如图所示,使用USB-KEY方式登录防火墙设备,可以提供更高的安全性进行身份验证,有效防止数据泄露和未授权访问,Host通过HTTPS访问防火墙Web管理页面。

配置思路

保证设备系统时钟与CA证书服务器的时钟同步,配置IP地址、路由及安全域,保证路由可达。

登录CA证书服务器Web界面,申请根证书和服务器证书。

将服务器证书导入到防火墙设备。

配置SSL服务器端策略,指定所使用的PKI域,并开启验证客户端。

在设备上以证书内邮箱名前缀为用户名,创建管理员用户,并分配权限。

设置HTTPS端口号,并设置Web登录设备的认证模式为证书登录。

注意事项

需要保证设备的系统时钟与CA证书服务器的时钟同步,才可以正常使用设备来申请证书。

配置步骤

获取证书

在申请证书前,请先安装CA证书服务器(本例为Windows 2012 server),安装过程中设置CA的名称(本例为myca)其他使用默认值,同时保证设备的系统时钟与CA的时钟同步。有关CA证书服务器搭建请参见“安全配置指导”中的“PKI”。

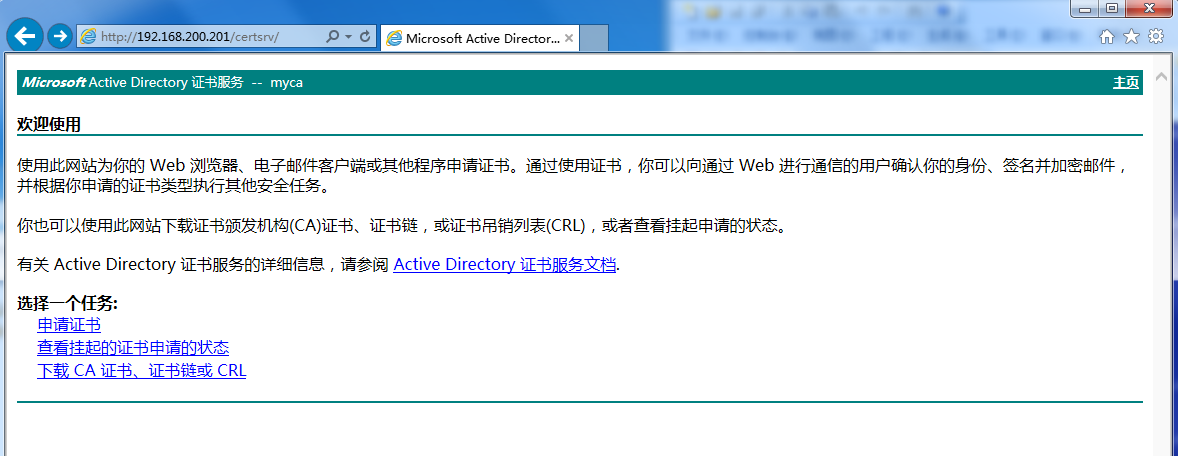

申请根证书

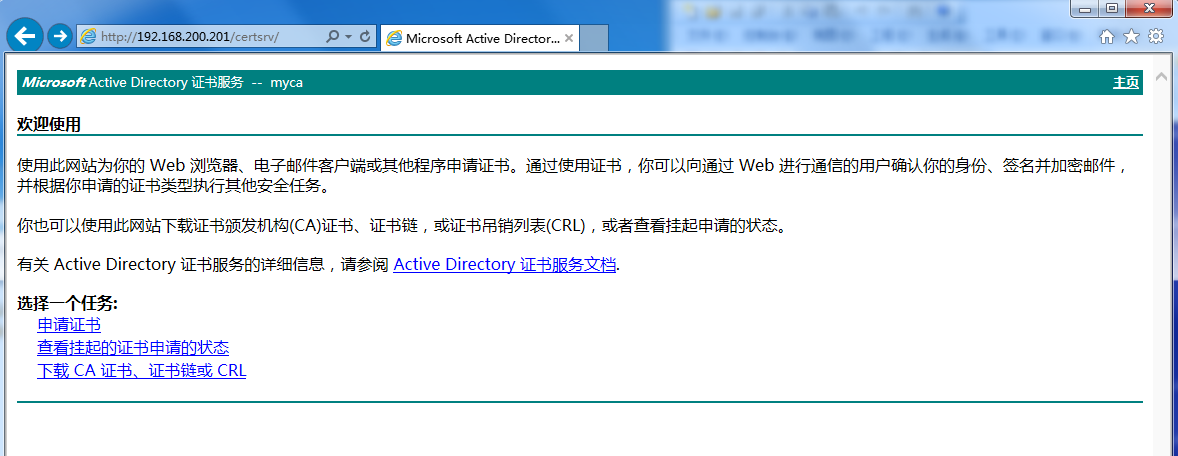

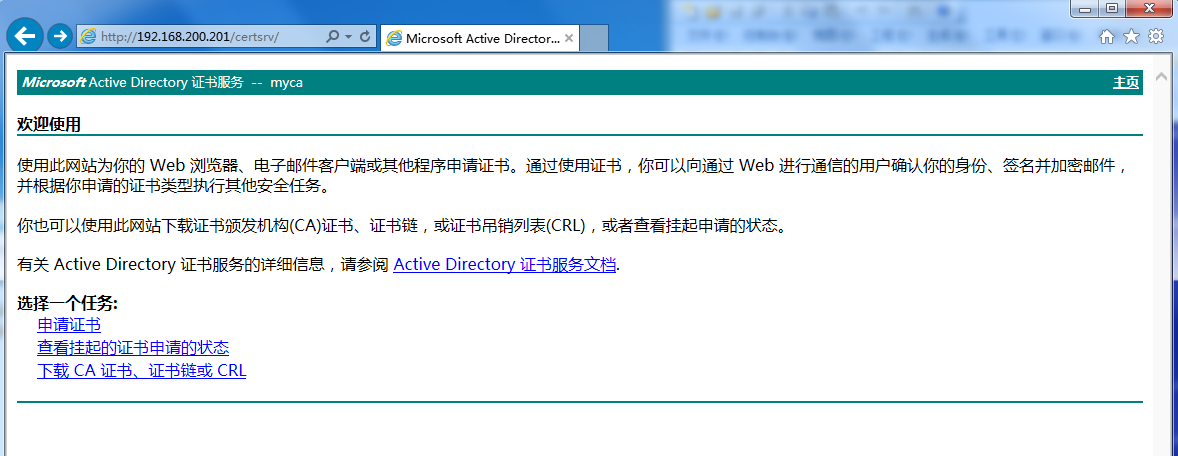

使用IE浏览器,登录http://192.168.200.201/certsrv,账号密码为登录CA证书服务器的账号密码。

图-2 证书首页

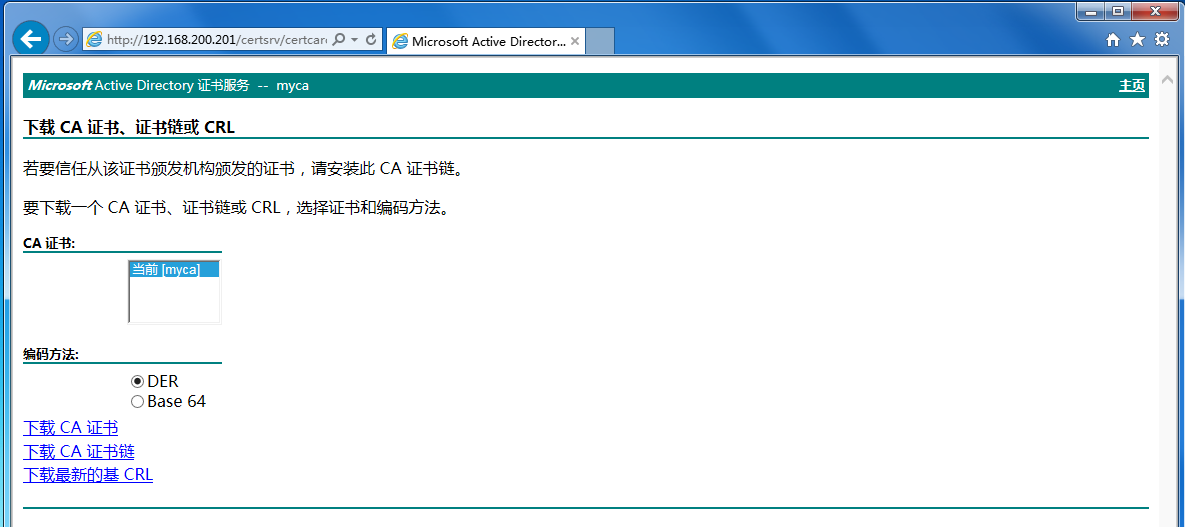

点击“下载CA证书、证书链或CRL”,进入CA证书下载界面。

图-3 CA证书下载

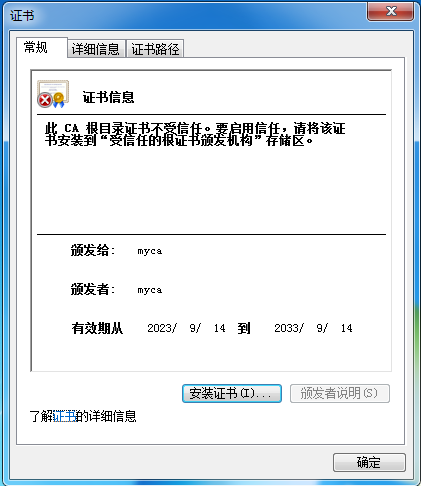

点击下载CA证书,选择下载的certnew.cer文件,双击查看。

图-4 根证书

申请服务器证书

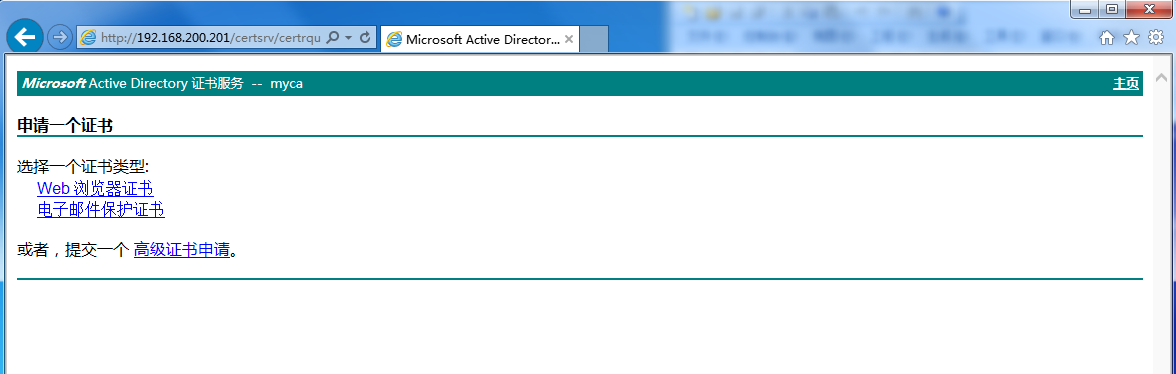

登录http://192.168.200.201/certsrv,进入首页,点击“申请证书”。

图-5 申请证书

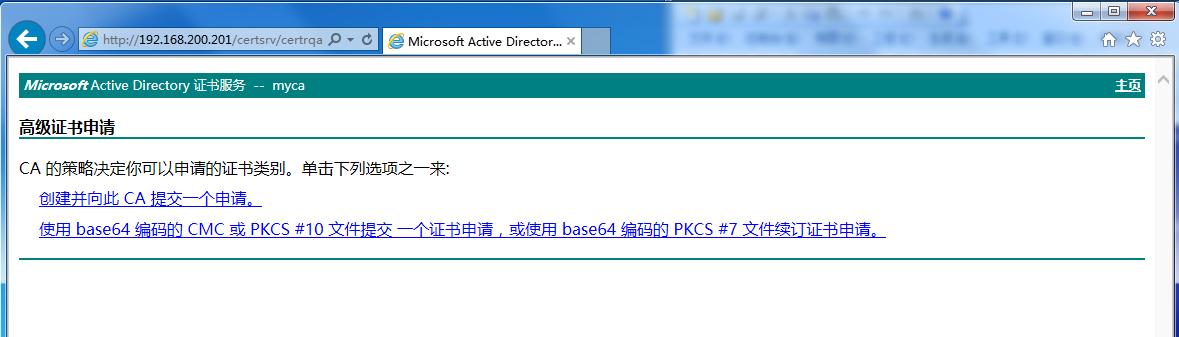

点击“高级证书申请”。

图-6 申请高级证书

点击“创建并向此CA提交一个申请”。

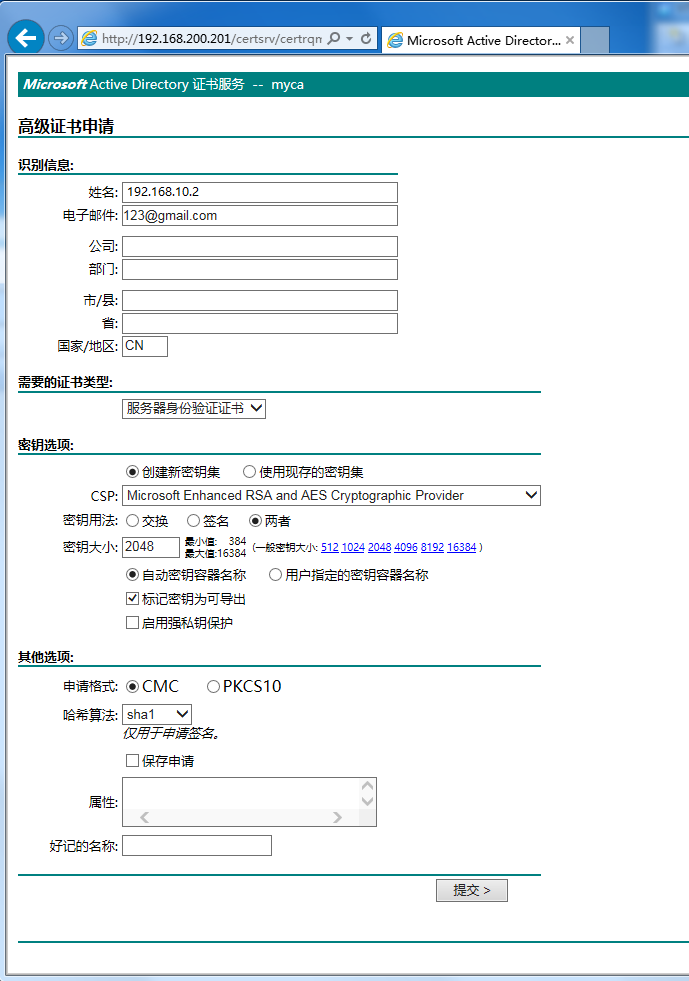

图-7 创建申请

填写服务器身份验证证书信息,勾选“标记密钥为可导出”。

图-8 服务器证书申请

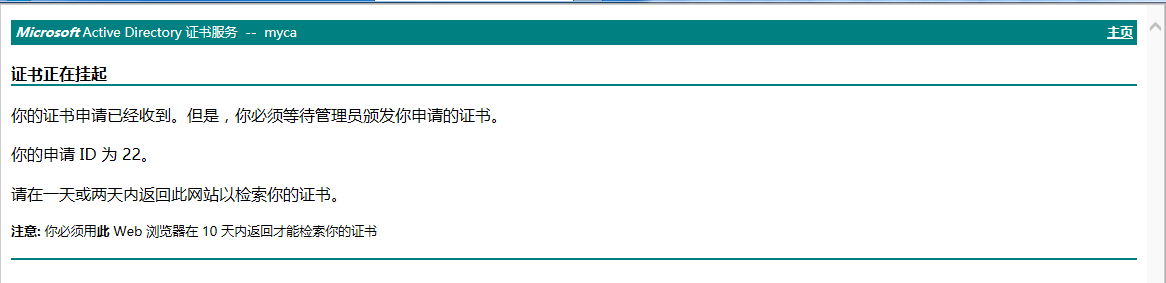

点击“提交”按钮,完成证书申请,此时证书状态为挂起。

图-9 证书挂起

颁发证书

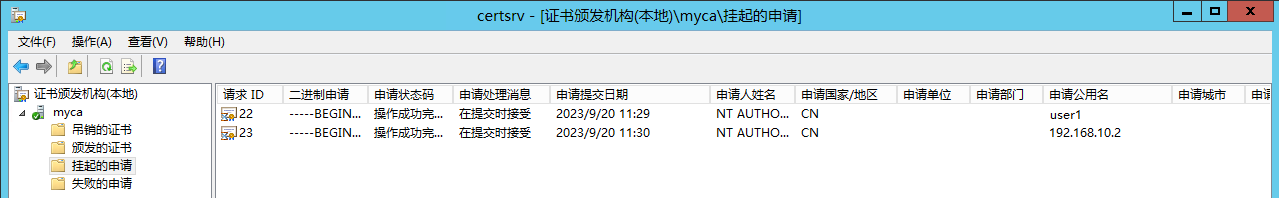

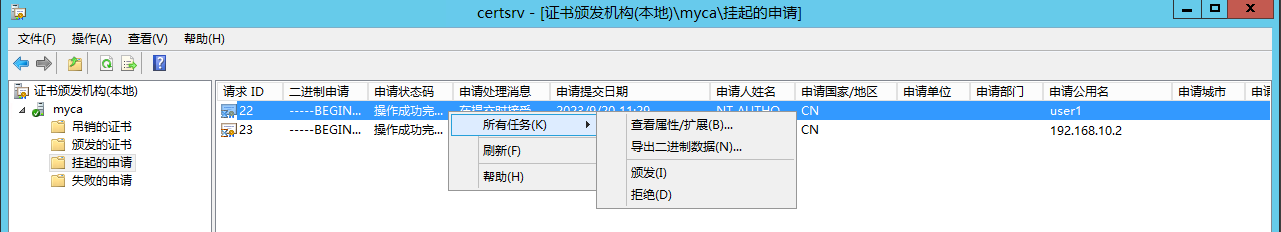

登录CA证书服务器,打开服务器管理器,选择工具栏中的“证书颁发机构”,可查看当前挂起的申请。

图-10 挂起的申请

选择挂起的申请,点击“颁发”,完成证书的颁发。

导出服务器证书

在证书申请界面,点击“查看挂起的证书申请的状态”。

图-11 查看证书

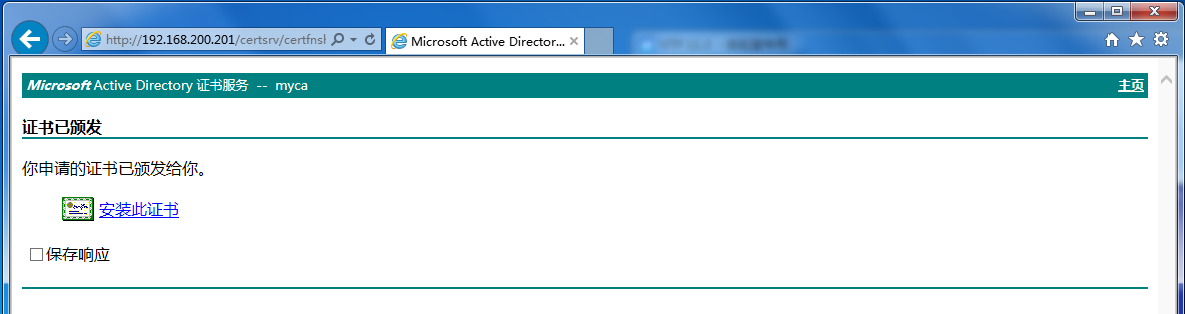

选择服务器证书进行安装,此时证书状态为“已颁发”。

图-12 证书状态

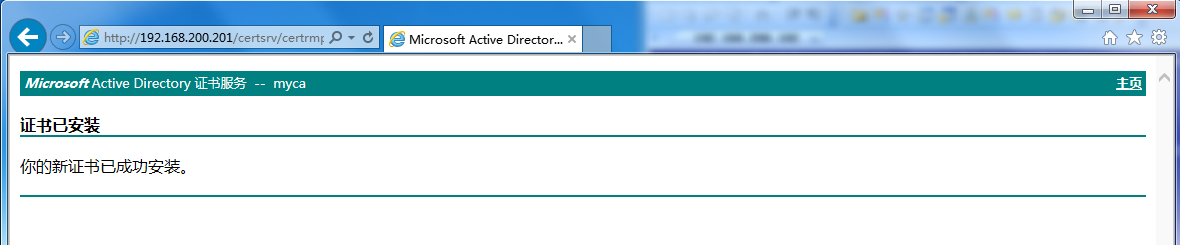

点击“安装此证书”,完成证书安装。

图-13 完成安装

打开IE浏览器设置中的“Internet选项”,选择“内容”,点击“证书”按钮。

图-14 已安装证书

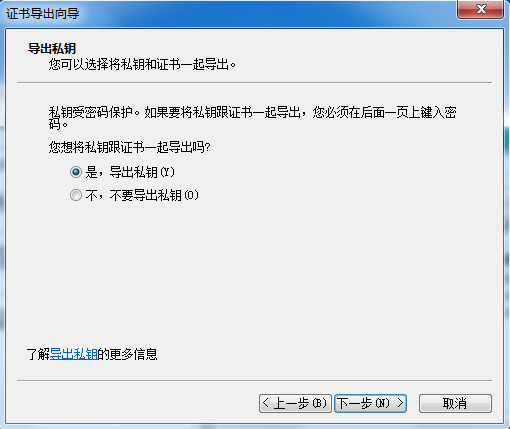

选择服务器端证书,点击“导出”按钮,选择连私钥一起导出。

图-15 导出私钥

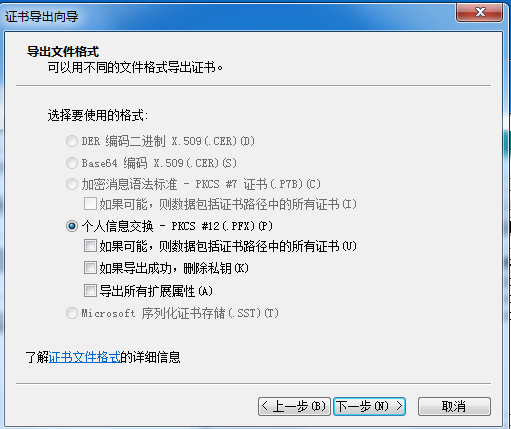

点击“下一步”。

图-16 导出格式

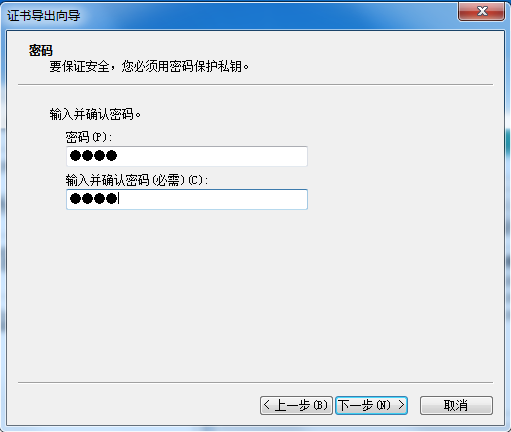

设置密钥的密码和导出的文件名。

图-17 设置密码

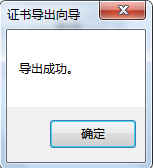

导出本地证书server.pfx成功。

图-18 导出本地证书

Device配置

配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 192.168.10.2 255.255.255.0

[Device-GigabitEthernet1/0/1] quit

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] ip address 192.168.20.2 255.255.255.0

[Device-GigabitEthernet1/0/2] quit

配置接口加入安全域

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

配置静态路由

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由,本举例假设到达CA Server的下一跳IP地址为192.168.20.5,实际使用中请以具体组网情况为准,具体配置步骤如下。

[Device] ip route-static 192.168.200.192 26 192.168.20.5

配置安全策略

# 配置名称为trust-untrust的安全策略规则,允许Host访问外网CA证书服务器,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule 0 name trust-untrust

[Device-security-policy-ip-0-trust-untrust] source-zone trust

[Device-security-policy-ip-0-trust-untrust] destination-zone untrust

[Device-security-policy-ip-0-trust-untrust] action pass

[Device-security-policy-ip-0-trust-untrust] quit

# 配置名称为untrust-trust的安全策略规则,使CA证书服务器可以与Host通信,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule 1 name untrust-trust

[Device-security-policy-ip-1-untrust-trust] source-zone untrust

[Device-security-policy-ip-1-untrust-trust] destination-zone trust

[Device-security-policy-ip-1-untrust-trust] action pass

[Device-security-policy-ip-1-untrust-trust] quit

[Device-security-policy-ip] quit

配置PKI域

# 创建并进入PKI域aaa

[Device] pki domain aaa

[Device-pki-domain-aaa] public-key rsa general name aaa

# 关闭CRL检查

[Device-pki-domain-aaa] undo crl check enable

[Device-pki-domain-aaa] quit

上传证书到设备,导入证书

# 使用FTP/TFTP将“获取证书”申请的服务器证书上传到设备,然后向PKI域中导入根证书。

[Device] pki import domain aaa der ca filename certnew.cer

The trusted CA"s finger print is:

MD5 fingerprint:52F5 B43F 5D19 7752 EAC8 840D 0458 F66D

SHA1 fingerprint:208B 1668 DCE9 3AF6 D9B2 9A82 1825 D357 E0F8 DA05

Is the finger print correct?(Y/N):y

# 输入密码,向PKI域中导入服务器证书。

[Device] pki import domain aaa p12 local filename server.pfx

Please input the password:

[Device]

配置SSL服务器端策略

# 创建SSL服务器端策略sss,指定该策略使用PKI域aaa。

[Device] ssl server-policy sss

[Device-ssl-server-policy-sss] pki-domain aaa

# 配置SSL服务器端要求对SSL客户端进行基于数字证书的身份验证。

[Device-ssl-server-policy-sss] client-verify enable

[Device-ssl-server-policy-sss] quit

创建管理员用户

# 创建管理员用户,用户名为客户端证书中的邮箱名前缀abc。

[Device] local-user abc class manage

[Device-luser-manage-abc] service-type https

[Device-luser-manage-abc] password simple Admin@1234

[Device-luser-manage-abc] authorization-attribute user-role network-admin

[Device-luser-manage-abc] authorization-attribute user-role network-operator

[Device-luser-manage-abc] quit

配置HTTP服务和登录认证模式

# 关闭HTTP和HTTPS服务。

[Device] undo ip http enable

[Device] undo ip https enable

# 设置HTTPS端口号和SSL服务器端策略。

[Device] ip https port 4430

[Device] ip https ssl-server-policy sss

# 设置使用数字证书方式登录。

[Device] web https-authorization mode certificate

# 设置登录设备的用户名为邮箱名前缀

[Device] web https-authorization username email-prefix

# 再打开HTTP和HTTPS服务。

[Device] ip http enable

[Device] ip https enable

- 2025-05-21回答

- 评论(3)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

认证用户是没问题。登录用户是否支持这种 建议联系售前沟通下