问题描述:

防火墙 RBM双主主网,拓扑大概是 核心堆叠---两台防火墙----交换机----光猫,出口公网地址只有一个 能配置双主嘛?需要怎么配置,两台防火承担业务转发,是通过算法去分担的嘛?

- 2026-04-16提问

- 举报

-

(0)

最佳答案

可以的,你构想的这种部署方式在技术上是可行的,但关键在于需要对NAT进行特殊设计,以确保两个公网IP能对外表现为同一个地址。

🤔 核心难题:只有一个公网IP时如何双主?

简单来说,两台防火墙独立处理来自内网不同用户的流量,出口时都必须伪装成一个IP地址。这就带来了一个挑战:如果不对NAT进行精细化设计,两台设备可能会分配相同的端口号,导致出口地址冲突。

⚙️ 关键解法:为两台设备划分NAT端口资源

解决这个问题,需要H3C RBM功能提供的 nat remote-backup port-alloc 命令。它的核心是将可用端口范围一分为二,两台防火墙分别使用不同的一半,从而避免冲突。

以下是实现该方案的配置思路,供你参考:

全局开启会话同步:确保两台防火墙的会话表能实时同步,这是实现业务不中断的基础。

[Sysname-remote-backup-group] backup-mode dual-active # 关键:启用双主模式 [Sysname-remote-backup-group] session-sync enable[Sysname] remote-backup group为两台设备划分端口资源:这是整个方案的核心配置,也是避免NAT冲突的关键。

[Sysname] nat remote-backup port-alloc primary # 在设备A上,声明自己为主设备,使用端口资源A[Sysname] nat remote-backup port-alloc secondary # 在设备B上,声明自己为从设备,使用端口资源B 如上配置后,H3C防火墙会自动将1-65535的端口范围划分开。设备A和B会各自使用划分好的端口段,互不干扰。将NAT地址组与VRRP备份组绑定:最后,创建NAT地址组时,必须将其与VRRP备份组进行绑定。

[Sysname-address-group-1] address 1.1.1.1 1.1.1.1 # 你的公网IP地址 [Sysname-address-group-1] vrrp vrid 1 # 绑定到VRRP备份组1 这个步骤能让NAT表项与VRRP状态正确关联,确保来回流量经过正确的防火墙处理,避免会话中断。[Sysname] nat address-group 1

📊 流量分担机制:它到底是怎么分担的?

RBM双主模式下,两台防火墙会同时处理业务,共同分担流量,但它们并不会采用“轮询”等复杂的负载均衡算法。

具体的流量分流方式,主要取决于上联核心交换机的配置:

ECMP(等价多路径)方式:核心交换机为防火墙部署等价路由,将源IP地址不同、或经过哈希计算后的流量,分担到两台防火墙上。

VRRP虚拟网关方式:内网用户被配置为使用两个不同的虚拟网关,流量由此进入不同的防火墙,实现“源IP地址分流”。

🚨 双主模式的风险提示

非对称流量风险:防火墙是状态检测设备,天然期望“一来一回”的流量都经过自己。双主模式下,可能会出现去程流量经过设备A,回程流量经过设备B的情况,导致会话中断。因此,必须确保内网和外网的上下行流量都经过同一台防火墙,或确保两台防火墙的会话表能实时同步。

设备一致性要求:为确保双主模式稳定,两台防火墙的硬件型号、软件版本、授权必须完全一致。

配置复杂性:双主模式涉及路由、NAT和策略的调整,配置和维护都比主备模式复杂。

- 2026-04-16回答

- 评论(1)

- 举报

-

(0)

有案例嘛

您好,可以配置双主(RBM Dual-Active),但单公网 IP 需要特殊设计。两台防火墙会同时转发,通过等价路由(ECMP)+ 会话一致性 实现负载分担。

- 2026-04-16回答

- 评论(1)

- 举报

-

(0)

有配置案例嘛 手册上的不全

有配置案例嘛 手册上的不全

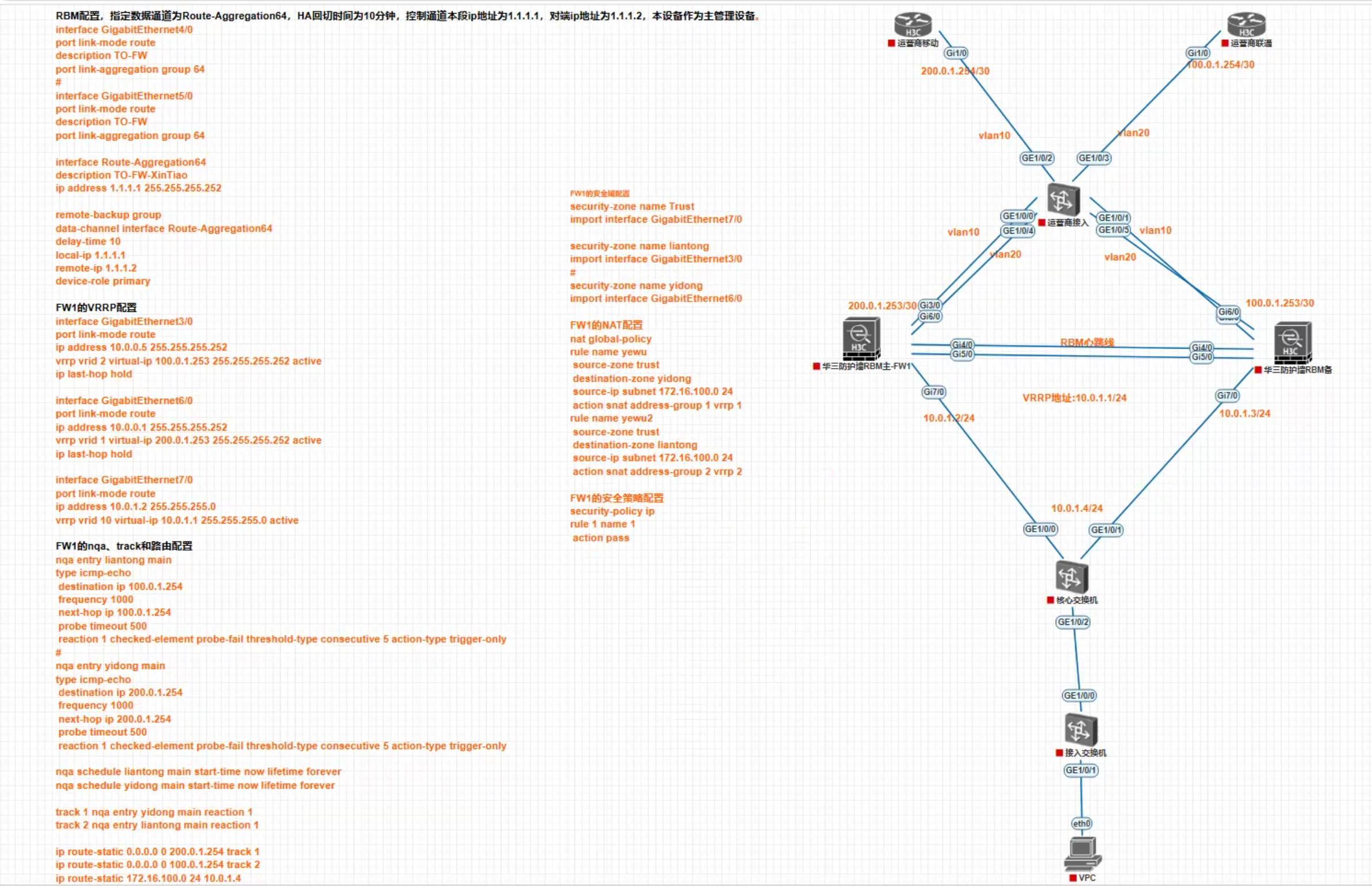

我这个是主备,然后外网给了一个地址的案例

你可以参考一下,双主的话把个别配置改一下

- 2026-04-16回答

- 评论(2)

- 举报

-

(0)

主要是双主那块的出口ip需要咋配置

我给你用最现场、最直白、不绕理论的方式讲清楚,并且给你真正可用的单公网 IP + RBM 双主方案,你这个拓扑完全能做。

1. 先给结论

只有一个公网 IP,也能做 RBM 双主

两台防火墙可以同时跑业务、负载分担

分担不是靠 “多出口 IP”,而是靠 核心侧 VRRP 负载分担 + 会话哈希

必须配合:RBM 双主 + VRRP 多组分担 + NAT 保存上一跳

2. 为什么能双主?流量怎么走?

你的拓扑:核心堆叠 ←→ 两台防火墙 ←→ 上联交换机 ←→ 光猫(只有 1 个公网 IP)

双主的核心逻辑:

内网侧做负载(核心 ↔ 防火墙)

核心交换机上配置 两个 VRRP 网关

一半流量走防火墙 A,一半走防火墙 B

按 源 IP 哈希 分担,不是随机乱跳

出口侧共享同一个公网 IP

两台防火墙都用 同一个公网地址做 NAT

靠 nat preserve-next-hop(保存上一跳)保证回程流量走回原防火墙

RBM 同步会话表

一台挂了,另一台直接接管所有会话,不断网

3. 关键技术点(必须开)

RBM 模式:dual-active

VRRP 内网侧做多组负载分担

NAT 保存上一跳:nat preserve-next-hop enable

两台防火墙出接口用同一公网 IP / 同一 NAT 策略

上联交换机只配一个网关,不做负载

4. 最简可落地配置示例(H3C 防火墙)

(1)RBM 双主配置(两台都配)

plaintext

# 防火墙A

remote-backup group

backup-mode dual-active

local-ip 10.0.0.1

remote-ip 10.0.0.2

data-channel ip 10.0.0.1 24

hot-backup enable

session sync enable

configuration sync enable

quit

# 防火墙B

remote-backup group

backup-mode dual-active

local-ip 10.0.0.2

remote-ip 10.0.0.1

data-channel ip 10.0.0.2 24

hot-backup enable

session sync enable

configuration sync enable

quit

(2)内网侧 VRRP 负载分担(核心配置)

防火墙 A(主用组 10,备用组 20)

plaintext

interface GigabitEthernet1/0/1 (内网口)

ip address 192.168.1.252 24

vrrp vrid 10 virtual-ip 192.168.1.254

vrrp vrid 10 priority 120

vrrp vrid 20 virtual-ip 192.168.1.253

vrrp vrid 20 priority 100

quit

防火墙 B(主用组 20,备用组 10)

plaintext

interface GigabitEthernet1/0/1 (内网口)

ip address 192.168.1.251 24

vrrp vrid 10 virtual-ip 192.168.1.254

vrrp vrid 10 priority 100

vrrp vrid 20 virtual-ip 192.168.1.253

vrrp vrid 20 priority 120

quit

这样:一半终端走 .254 → 防火墙 A一半终端走 .253 → 防火墙 B实现双主负载分担

(3)出口公网侧(单 IP)

两台防火墙出接口配置同一个公网 IP(或二层桥接模式)

plaintext

interface GigabitEthernet1/0/2 (外网口)

ip address 222.x.x.2 24 # 两台可以一样,或用二层

nat outbound 3000 address-group 1

nat preserve-next-hop enable # 关键:回程走原墙

quit

nat address-group 1

section 0 222.x.x.2 222.x.x.2 # 只有一个公网IP

quit

(4)核心交换机侧(关键)

核心堆叠配置 ECMP + 哈希,让流量均匀分给两台防火墙:

plaintext

ip route-static 0.0.0.0 0 192.168.1.254

ip route-static 0.0.0.0 0 192.168.1.253

ip load-sharing mode per-flow src-ip dst-ip port

5. 两台防火墙怎么 “分担流量”?

不是靠出口,是靠 内网侧哈希分流:

按 源 IP + 目的 IP + 端口 做哈希

同一个 PC 永远走同一台防火墙

一半设备走 A,一半走 B

实现 双主同时转发、负载均衡

6. 单公网 IP 为什么不影响双主?

因为:

出方向:两台防火墙都用同一个公网 IP 做 PAT,不冲突

入方向:上联交换机把公网回程流量发给核心

核心根据会话哈希,把流量还给原来那台防火墙

nat preserve-next-hop 保证会话不丢

7. 一句话总结(最关键)

只有 1 个公网 IP,完全可以做 RBM 双主。

负载分担不靠出口,靠内网 VRRP 多组 + 核心哈希分流。

必须开:dual-active + nat preserve-next-hop + 会话热备。

如果你告诉我:

防火墙型号(F1000 / F5000 / SecPath)

公网 IP / 掩码

内网网段

- 2026-04-16回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

有案例嘛