H3C SecPath F100-C-A1 防火墙设备配置透明模式两个主机IP不能相互ping通

- 0关注

- 0收藏,218浏览

问题描述:

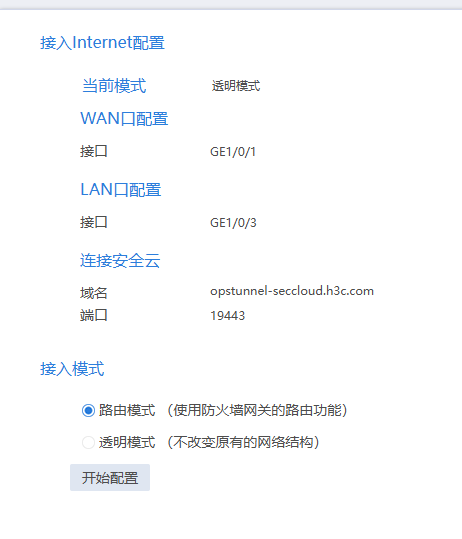

客户给了三个IP,服务A配置一个服务器B配置一个,防火墙设置了透明模式,(防护墙影响降低)。现在遇到的问题是,A服务器IP地址可以ping通网关和客户内网NTP服务器,B也可以访问到客户网络,但是A和B之间不能相互ping通。

必须检测到的原因:我想做高可用,需要在A和B直 接相互检测到状态,客户给的第三个IP是VIP,通过Keepalived开源方案在服务器上做的。我不是专业搞网络的,如果描述有问题,可以提醒我需要补充什么,谢谢

接相互检测到状态,客户给的第三个IP是VIP,通过Keepalived开源方案在服务器上做的。我不是专业搞网络的,如果描述有问题,可以提醒我需要补充什么,谢谢

组网及组网描述:

客户给了两根网线,接到了1、2号口,我两台服务器接到了3、4号口,1-2-3-4配置成了2层模式,防火墙没有配置IP,服务器1配置了10.69.91.132,服务器B是10.69.91.133 两台服务器都可以ping通网关和客户内网的NTP服务器,但是Aping不通B,B也ping不通A。如果把两根网线直接连到服务器,A和B可以互相ping通,网关和NTP服务器也可以ping通,是我哪里配置错误了吗?要怎么修改,防火墙是没法绕过去的,客户内网不允许直连服务器

- 2026-05-08提问

- 举报

-

(0)

最佳答案

H3C F100-C-A1 透明模式 同网段两台服务器不能互通 终极解决

- 防火墙透明二层模式,1/2/3/4 口都在二层、同一广播域

- 服务器 A:10.69.91.132 服务器 B:10.69.91.133

- A、B 都能 ping 通外网网关、NTP,就是互相 ping 不通

- 网线不经过防火墙直连,A/B 就能互通

- 业务需求:两台服务器Keepalived 互检、做 VIP 高可用,必须内网二层互通

一、根本原因(99% 就是这 3 点之一)

原因 1:防火墙默认二层域间隔离 同安全域内主机互访被 ACL / 策略拦截

原因 2:接口没划入同一安全域

原因 3:开启了ARP 防护、MAC 学习限制、风暴抑制,拦截了内部 ARP

二、你现在必须改的配置(按顺序做,直接解决)

第一步:把所有接口划入同一个安全域

第二步:放行【Trust 域内主机互访】(最关键)

命令行直接敲

system-view

# 开启安全域内流量允许

security-zone intra-zone permit all

第三步:关闭二层隔离 / ARP 防护(防止拦截同网段 ARP)

# 关闭接口下的二层隔离(如果有配置)

interface range GigabitEthernet 1/0/1 to GigabitEthernet 1/0/4

port-isolate disable

arp anti-attack invalid-packet disable

quit

第四步:确认不需要配置三层 IP

三、为什么直连可以、过防火墙就不行?

- 直连:交换机纯二层转发,无安全策略、无域隔离,天然互通

- 过防火墙:防火墙是安全网关,默认自带同域主机隔离机制外网访问允许,内部互访默认阻断,这是 V9 防火墙出厂默认行为。

四、做完以上配置后的效果

- 10.69.91.132 ↔ 10.69.91.133 可以互相 ping 通

- Keepalived 心跳、ARP、VIP 漂移全部正常

- 两台服务器依然正常访问外网网关、NTP

- 不用改服务器任何 IP、不用改客户内网配置

五、极简操作总结(你只需要做两件事)

- 1、2、3、4 口全部加入 Trust 安全域

- 全局执行:

security-zone intra-zone permit all

- 2026-05-09回答

- 评论(0)

- 举报

-

(0)

1. 核心原因:安全策略未放行(最常见)

你需要开启“域内默认允许”或者配置具体的放行策略。

- 方法一:开启域内默认允许(推荐测试用)

在系统视图下执行以下命令,允许同一个安全域(如 Trust 到 Trust)之间的流量互通:1<H3C> system-view 2[H3C] security-zone intra-zone default permit注意:如果你的接口分别加入了不同的安全域(例如一个在 Trust,一个在 Untrust),则需要配置域间策略(Zone-pair)。 - 方法二:配置具体的安全策略

如果不想全开,需要配置一条策略允许 A 和 B 的 IP 互通:1[H3C] security-policy ip 2[H3C-security-policy] rule name permit_A_B 3[H3C-security-policy-rule-permit_A_B] source-zone trust // 假设接口都在Trust域 4[H3C-security-policy-rule-permit_A_B] destination-zone trust 5[H3C-security-policy-rule-permit_A_B] source-ip-subnet 10.69.91.132 32 6[H3C-security-policy-rule-permit_A_B] destination-ip-subnet 10.69.91.133 32 7[H3C-security-policy-rule-permit_A_B] action pass 8[H3C-security-policy-rule-permit_A_B] quit

2. 配置检查:二层转发与 VLAN

- 接口模式:确认接口 1、2、3、4 是否都配置为二层模式(

port link-mode bridge)。 - VLAN/桥接组:这四个口必须属于同一个 VLAN 或者同一个桥接组(Bridge Aggregation),否则它们在二层是隔离的。

1# 1. 创建 VLAN (例如 VLAN 10)

2[H3C] vlan 10

3

4# 2. 将四个接口加入 VLAN 10

5[H3C] interface range GigabitEthernet 1/0/1 to GigabitEthernet 1/0/4

6[H3C-if-range] port link-type access // 如果是 Access 模式

7[H3C-if-range] port access vlan 10

8[H3C-if-range] port link-mode bridge // 确保是二层模式

9[H3C-if-range] quit

10

11# 3. 将 VLAN 接口加入安全域 (关键!)

12[H3C] firewall zone name Trust

13[H3C-zone-Trust] import vlan 10 // 必须将 VLAN 接口加入安全域,而不是物理口3. 排查 ARP 问题

- 检查 ARP 表:在防火墙上执行

display arp,看是否有 10.69.91.132 和 10.69.91.133 的 ARP 条目。 - 如果 ARP 为空:说明二层链路不通,或者防火墙没有开启代理 ARP(如果是跨网段)。但在同网段下,只要二层通,ARP 应该能自动学习。

4. 抓包诊断(终极手段)

1# 在接口 1 和 3 上开启抓包(假设 1 连上行,3 连服务器 A)

2<H3C> capture-packet interface GigabitEthernet 1/0/1 interface GigabitEthernet 1/0/3- 观察:如果能看到 A 发出的 ICMP 请求(Request),但看不到 B 的回复(Reply),说明请求包过了防火墙,但回程包被拦截或路由问题。

- 观察:如果连请求包都看不到,说明 A 到防火墙的物理链路或 VLAN 配置有问题。

- 2026-05-08回答

- 评论(1)

- 举报

-

(1)

大佬,安全域我是复制的,这种情况是否需要改成一个安全域,桥接组我研究一下。第一次接触这个设备,如果描述不清请多包涵

大佬,安全域我是复制的,这种情况是否需要改成一个安全域,桥接组我研究一下。第一次接触这个设备,如果描述不清请多包涵

安全策略怎么写的?

感觉是安全策略的问题

- 2026-05-08回答

- 评论(1)

- 举报

-

(1)

没有配置过安全策略,都是默认的,我只修改了透明模式和接口改成二层。安全域是02复制01,04复制03

没有配置过安全策略,都是默认的,我只修改了透明模式和接口改成二层。安全域是02复制01,04复制03

解决方法,参考两位老师的说明,把4个端口配置到同一个Trust 域 。然后执行security-zone intra-zone default permit 命令,保存后就可以互通了 [H3C]security-zone intra-zone permit all

^

% Unrecognized command found at '^' position. 这个命令无法执行

- 2026-05-09回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明