CampusEIA接入用户做MAC认证默认在线时长,或是否可以配置永久在线

- 0关注

- 0收藏,313浏览

问题描述:

需求:客户的需求是假设在EIA宕机的情况下,如何保持终端一直在线?

如题:CampusEIA接入用户做MAC认证默认重认证时长,或是否可以配置永久在线。

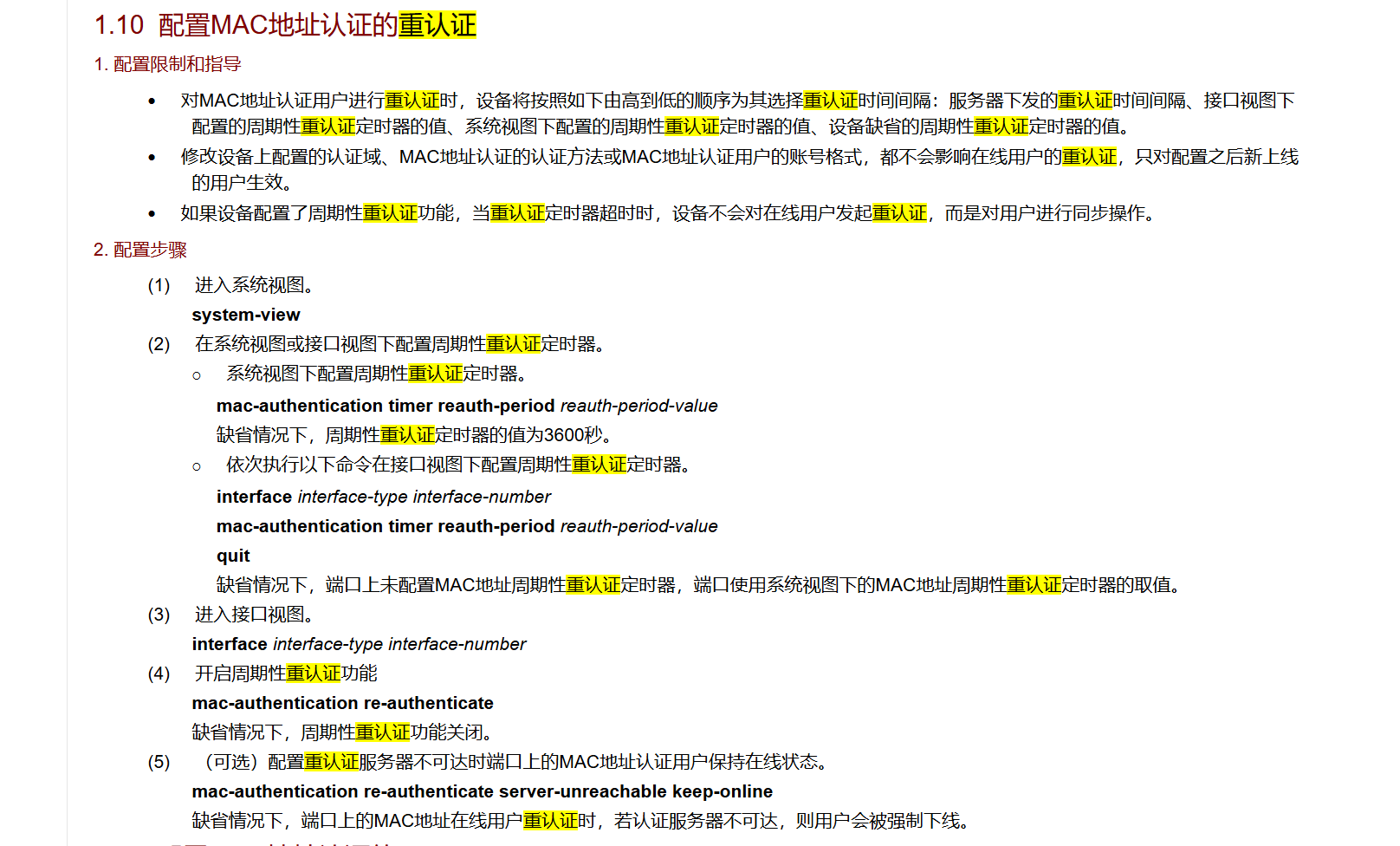

交换机400给出的结论是配置mac认证,在有radius服务器的时候,会优先使用radius下发的重认证时长,有文档资料辅证。

但是我在Campus底盘EIA组件上查看,有两个地方表明的在线时长:

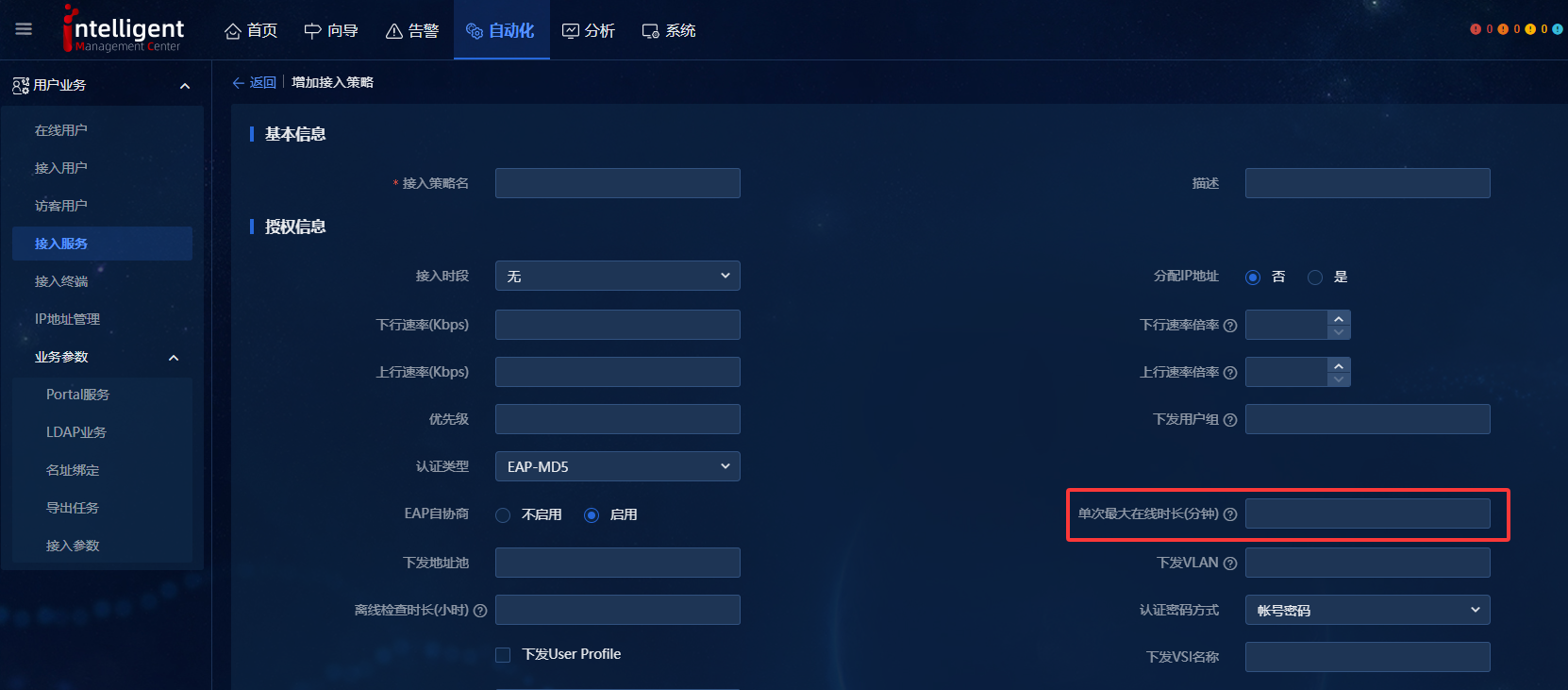

①自动化→用户业务→接入服务→接入策略→新增接入策略,有个单次最大在线时长,默认不填是永久在线;

②自动化→用户业务→业务参数→接入参数→系统参数配置,也有个最大会话时长和默认最大授权时长。

这两个①②在线时长,是怎么解释的呢,应该以哪个为准,哪个是下发给交换机的?

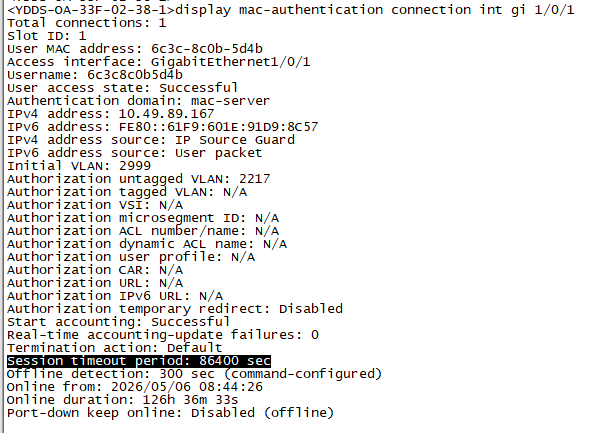

在交换机上执行display mac-authentication connection查看时,可以看到接入用户的在线时长以及会话超时时间。

如果这种形态下EIA宕机后不影响接入用户电脑正常上网,那能否在交换机上通过命令行查询到接入用户电脑mac永久在线?

组网及组网描述:

无

- 2026-05-11提问

- 举报

-

(0)

最佳答案

优先级从高到低:EIA通过RADIUS下发的Session-Timeout属性 > 接入策略的「单次最大在线时长」 > EIA全局系统参数的「最大会话时长」。两处参数默认逻辑:接入策略单次最大在线时长留空、全局最大会话时长设为0,均代表永久在线,此时EIA不会向交换机下发Session-Timeout属性,和交换机侧优先读取RADIUS下发时长的规则完全匹配。

EIA宕机保MAC认证用户永久在线的完整配置

1. EIA侧配置:所有接入策略的「单次最大在线时长」留空,全局接入系统参数的最大会话时长保持默认0(不限制),不要在RADIUS属性规则里强制下发Session-Timeout属性。

2. 交换机侧配置:

关闭MAC认证主动周期性重认证

undo mac-authentication re-authenticate

开启MAC认证离线逃生功能,RADIUS不可达时已认证用户保持在线

mac-authentication offline-keep enable

配置完成后交换机不会主动发起重认证,EIA故障后已在线的MAC用户会永久保持在线不会被踢下线。

- 2026-05-11回答

- 评论(1)

- 举报

-

(0)

那就是我上面截图的最大会话时长86400,还要修改为0才行?

你问的这两个关于在线时长的配置以及EIA宕机后如何保持终端在线,确实是网络准入里非常核心的问题。我来帮你梳理一下,并提供最佳实践。

两个“在线时长”配置的解释

首先,这两个地方配置的都是 EIA 下发给接入交换机(NAS)的 Session-Timeout 属性,用于决定用户何时被强制下线。区别在于作用范围和生效优先级:

① 单次最大在线时长(接入策略):作用于特定的接入用户或用户组,用于精细控制,优先级高。

② 最大会话时长(系统参数):作用于全局所有接入用户,是系统默认的兜底策略,优先级低。

优先级很简单:当两者同时配置时,策略(①)的数值优先生效。 如果策略(①)为空(未配置),则使用全局(②)的值。

EIA 宕机后的逃生机制

这是保障业务连续性的关键,也就是你关心的“EIA宕机后如何保持在线”。

这里有个重要背景:EIA 会周期性下发 Session-Timeout 属性给交换机。一旦 EIA 宕机导致重认证时 RADIUS 报文无响应,交换机默认会在超时后断开用户连接。

因此,你需要的就是配置交换机的逃生机制 (Fail-Safe),核心命令是 keep-online。当交换机向 EIA 发起重认证但没有响应时,keep-online 会让用户保持在线,直到 EIA 恢复。

交换机侧的关键配置

配置好之后,你就可以使用下面这些命令来验证用户的在线状态、时长以及 EIA 下发的 Session-Timeout 了:

display mac-authentication connection:查看在线MAC认证用户的信息,关键字段如下:Online duration:显示用户已经在线了多长时间。Session timeout period:显示 EIA 下发的会话超时时间。如果为N/A,说明 EIA 没下发该属性,或使用的是本地配置。

display mac-authentication interface <接口名>:针对特定接口查看。display access-user:某些版本也支持此命令,可能看到更详细的授权信息(如VLAN、ACL等)。

最佳实践总结

结合以上信息,我给你一个场景化的配置思路:

针对长期在线需求:在 EIA 的接入策略(①) 中,将目标账号的

单次最大在线时长(分钟)配置为一个极大值(如1440),或在系统参数(②) 中全局设定一个合理时长。实现 EIA 宕机后保持在线:在接入交换机上配置好上面的

keep-online逃生命令。这样一来,就算是业务高峰,用户终端也不会因为EIA的暂时不可用而断网了。

- 2026-05-11回答

- 评论(1)

- 举报

-

(1)

您这个解答更为详细,我想问下交换机上查询到的Session timeout period这个参数,是由EIA哪个配置下发的呢?如何配置为N/A能否指导一下?

您这个解答更为详细,我想问下交换机上查询到的Session timeout period这个参数,是由EIA哪个配置下发的呢?如何配置为N/A能否指导一下?

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

那就是我上面截图的最大会话时长86400,还要修改为0才行?