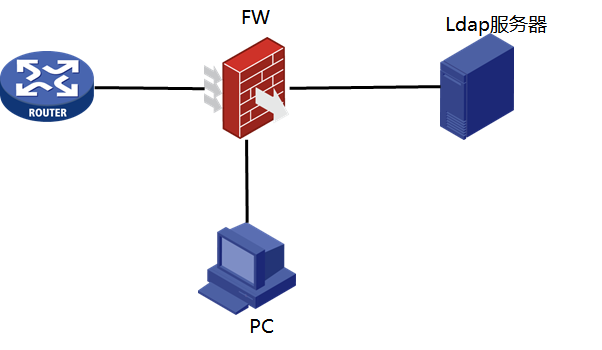

组网及说明

组网如下:

问题描述

sslvpn结合ldap认证,用iNode拨号认证不通过,把ldap相关配置删掉用本地认证测试认证成功。看设备配置没有问题,刚开始怀疑问题出在ldap服务器侧。检查ldap相关配置创建的用户也正常,查询路径也没问题。

#

ldap server ldapserver

login-dn cn=administrator,cn=users,dc=h3c,dc=com

search-base-dn dc=h3c,dc=com

ip 192.168.13.199

login-password cipher $c$3$7oUQhFW3wfxOvS0nBwMHPCMJ02Y5QZYFNeo=

#

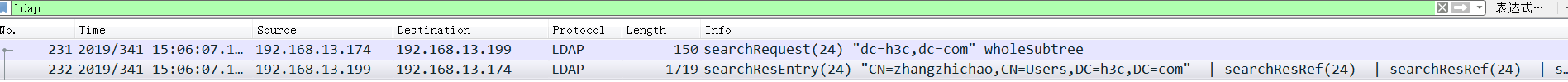

过程分析

收集debug信息:debug sslvpn和debug ldap

到查询报文后没有成功。

*Mar 4 16:48:04:728 2020 GDSD-SHDZ-FW LDAP/7/EVENT: -COntext=1;

PAM_LDAP:Keep state authentication searching for incomplete searching.

*Mar 4 16:48:12:937 2020 GDSD-SHDZ-FW LDAP/7/EVENT: -COntext=1;

PAM_LDAP:Get result message errno = -14

*Mar 4 16:48:12:937 2020 GDSD-SHDZ-FW LDAP/7/EVENT: -COntext=1;

PAM_LDAP:Get entry count is 0.

*Mar 4 16:48:12:937 2020 GDSD-SHDZ-FW LDAP/7/EVENT: -COntext=1;

PAM_LDAP:Keep state authentication searching for incomplete searching.

*Mar 4 16:48:26:937 2020 GDSD-SHDZ-FW LDAP/7/EVENT: -COntext=1;

PAM_LDAP:Get result message errno = -14

PAM_LDAP:Failed to find session (socketFd=53, msgId=19)

在设备到ldap侧的接口上抓包,发现服务器回复了查询报文就没有后续交互的报文,设备并没有回复查询是否成功。

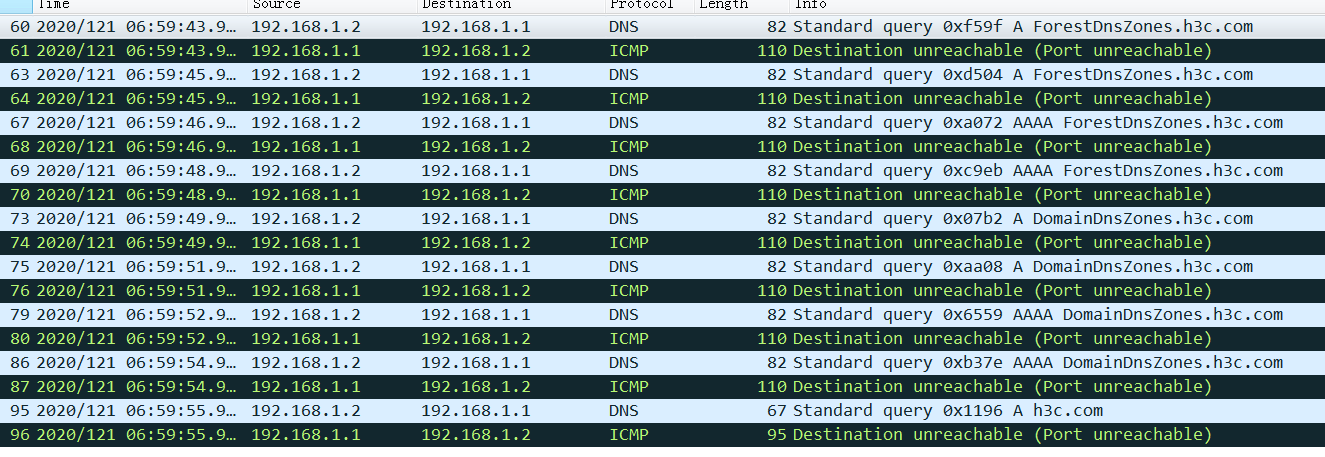

又在防火墙另外一个接口抓包,发现很奇怪的现象:设备向dns服务器发送的dns报文中,有包含请求解析h3c.com这个域名的报文。这个是ldap服务器用户所在的域。

发现现场的配置里面有配置dns server 192.168.1.1。后面确认得知配置了dns server后会去查***.***的域名,因为这个域名不存在,所以就会超时。

解决方法

后续指导现场把dns server相关配置删掉问题解决。

在配置sslvpn结合ldap时需要注意,和接口上面配置dns server会和ldap域冲突,导致ldap认证时,会向dns服务器请求***.***的域名。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作