问题描述

debug的打印往往都是16进制的,分析起来比较复杂:

*Apr 30 10:15:38:504 2020 BJ-BK-CR3 DRVPLAT/7/RxTxDebug: -MDC=1-Slot=0;

-----------------------------------------------------

0000: 01 00 5e 00 00 05 70 3d 15 f8 c8 05 08 00 45 c0

0010: 00 44 a5 f6 00 00 01 59 31 0b 0a 00 f7 9a e0 00

0020: 00 05 02 01 00 30 0a 00 e1 1e 00 00 00 04 d0 f6

0030: 00 00 00 00 00 00 00 00 00 00 ff ff ff fc 00 0a

0040: 08 01 00 00 00 28 00 00 00 00 00 00 00 00 0a 04

0050: 2f 81

-----------------------------------------------------

利用wireshark工具text2pcap.exe可以将16进制文本转成pcap格式的文件,方便阅读分析。

解决方法

首先将编号中的冒号全部替换为空字符。

然后保存文本,移到wireshark根目录下,执行命令text2pcap.exe a.txt a.pcap:

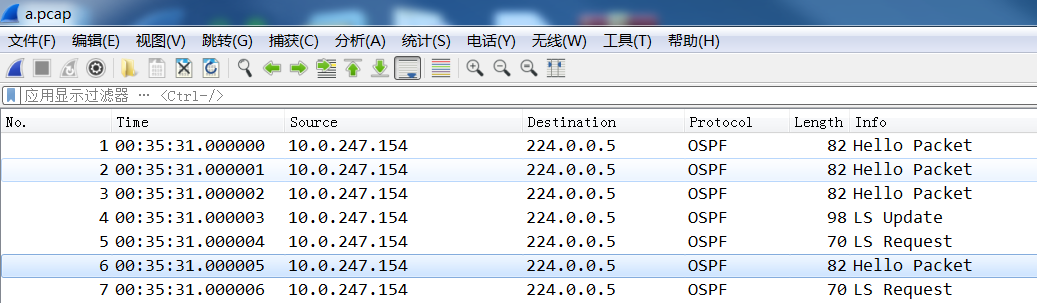

这个时候用wireshark打开a.pcap即可:

0

个评论

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖