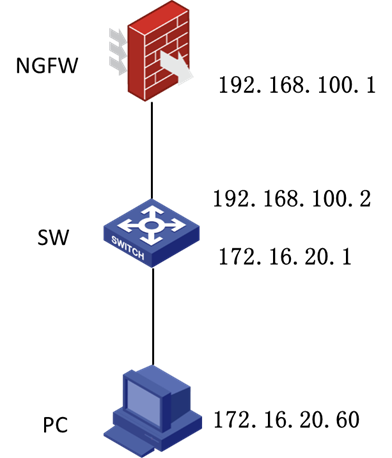

组网及说明

简化的组网图(测试过程中源地址有变化)

问题描述

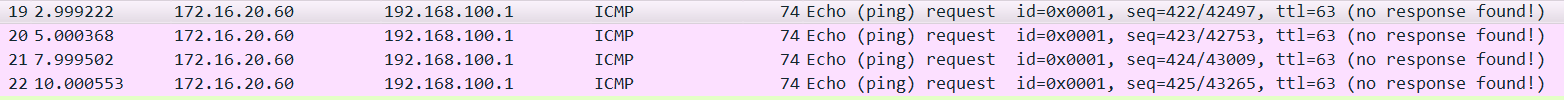

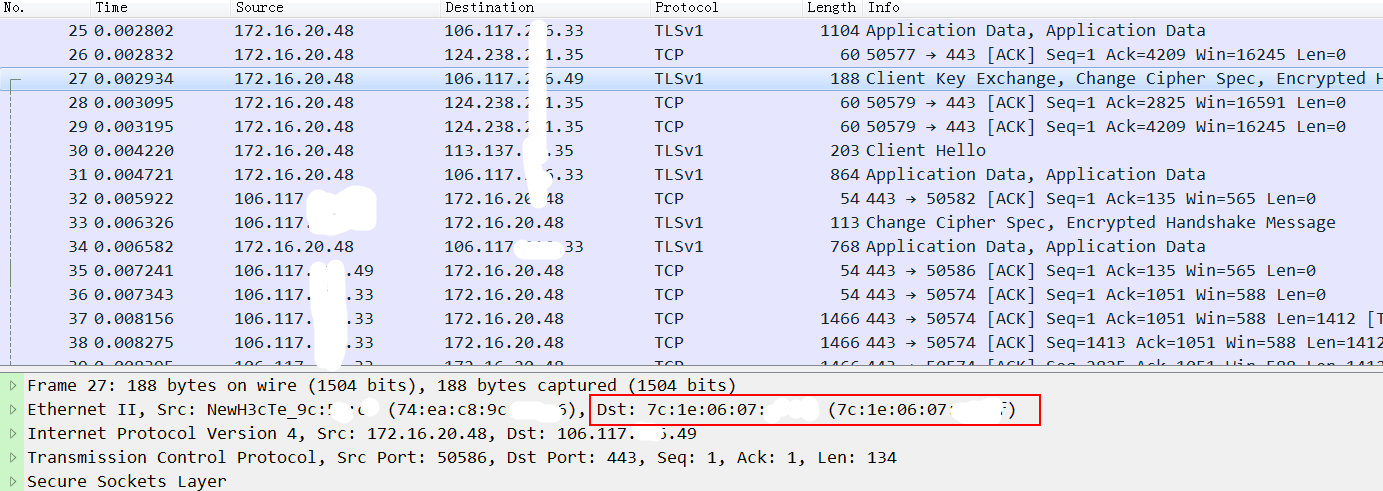

问题描述:防火墙-交换机-内网终端设备,内网网关在交换机上;交换机和防火墙使用192.168.100.0互连,内网用户上网正常,但是不能ping通防火墙的内网接口地址192.168.100.1;交换机上带源地址ping都正常;交换机抓包和镜像看到有发出,防火墙debug和抓包都没有信息;

在交换机上做镜像抓包报文已经发送给防火墙了。

过程分析

分析思路:

1. 现场转发业务正常,怀疑跟到防火墙本地的策略有关,检查策略没有问题。

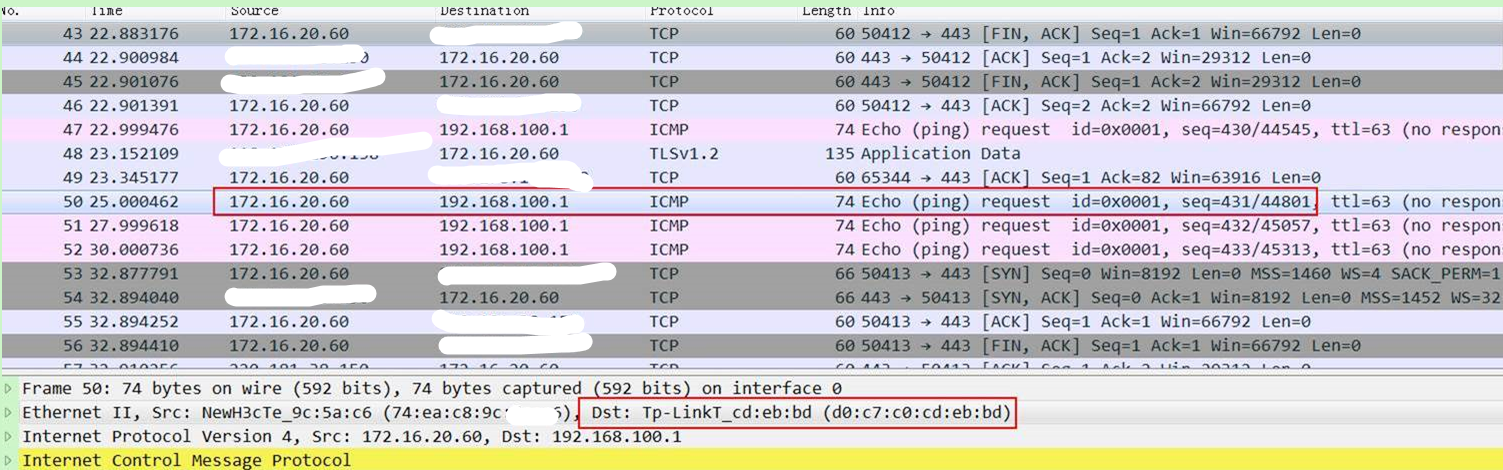

2. 因为转发业务正常,所以防火墙到内网交换机的链路状态应该是正常的,交换机镜像抓包发给我们了,所以很大可能是防火墙丢包了,而且没有上送到CPU,因为debug信息和抓包都是上到防火墙的CPU的,没有信息,说明没有上送到CPU。

3.查看驱动信息没有发现丢包记录。

4.只有可能是MAC有问题,这是因为对于NGFW防火墙设备来说,我们默认对报文的目的MAC进行检查,即目的MAC非本机报文会被丢弃。

解决方法

规避方案:

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作