组网及说明

关于CA证书服务器的安装,请参考如下知了链接:

https://zhiliao.h3c.com/Theme/details/136608

SSL VPN证书认证需要防火墙和客户端同属于一个CA证书服务器下。

该认证的过程如下:

(1) SSL VPN用户选择自己的SSL VPN用户证书(客户端证书),用户设备会将该证书发送给SSL VPN网关;

(2) SSL VPN网关用CA证书检查SSL VPN用户证书是否可信:如果可信,则继续进行下一步;如果不可信,则不能建立SSL连接;

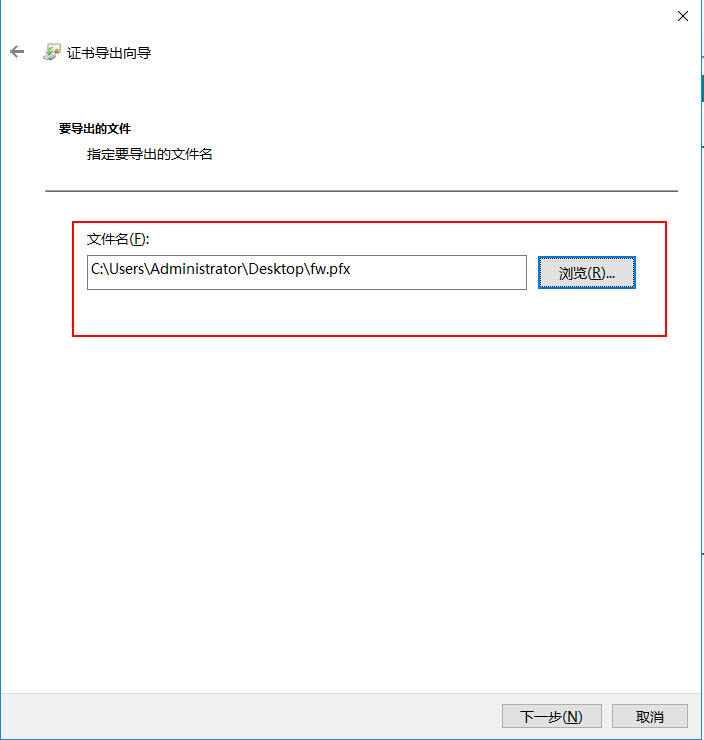

(3) SSL VPN网关从SSL VPN用户证书中的CN字段提取用户名,并将该用户名提交给AAA模块进行授权和计费。

(4) 如果有证书和密码的组合验证,在步骤(3)下还需要 SSL VPN网关从SSL VPN用户证书中提取用户名与输入的用户名进行比较。

¡ 若一致,则网关将用户名和密码提交给AAA模块进行认证、授权和计费;

¡ ¡ 若不一致,则认证不通过。

![]()

· 证书认证本地设备中必须存在该用户。

· SSL VPN客户端证书中的CN字段必须和该SSL VPN用户的用户名一致。

配置步骤

配置步骤主要分为以下三个方面:

(一) ,向CA服务器申请服务器证书、客户端证书以及CA证书。

(二) ,安装客户端证书。

(三) ,防火墙PKI引入CA证书和服务器证书。

(四) ,SSL VPN网关引用关联对应PKI的SSL服务器策略。

(五) ,拨测验证。

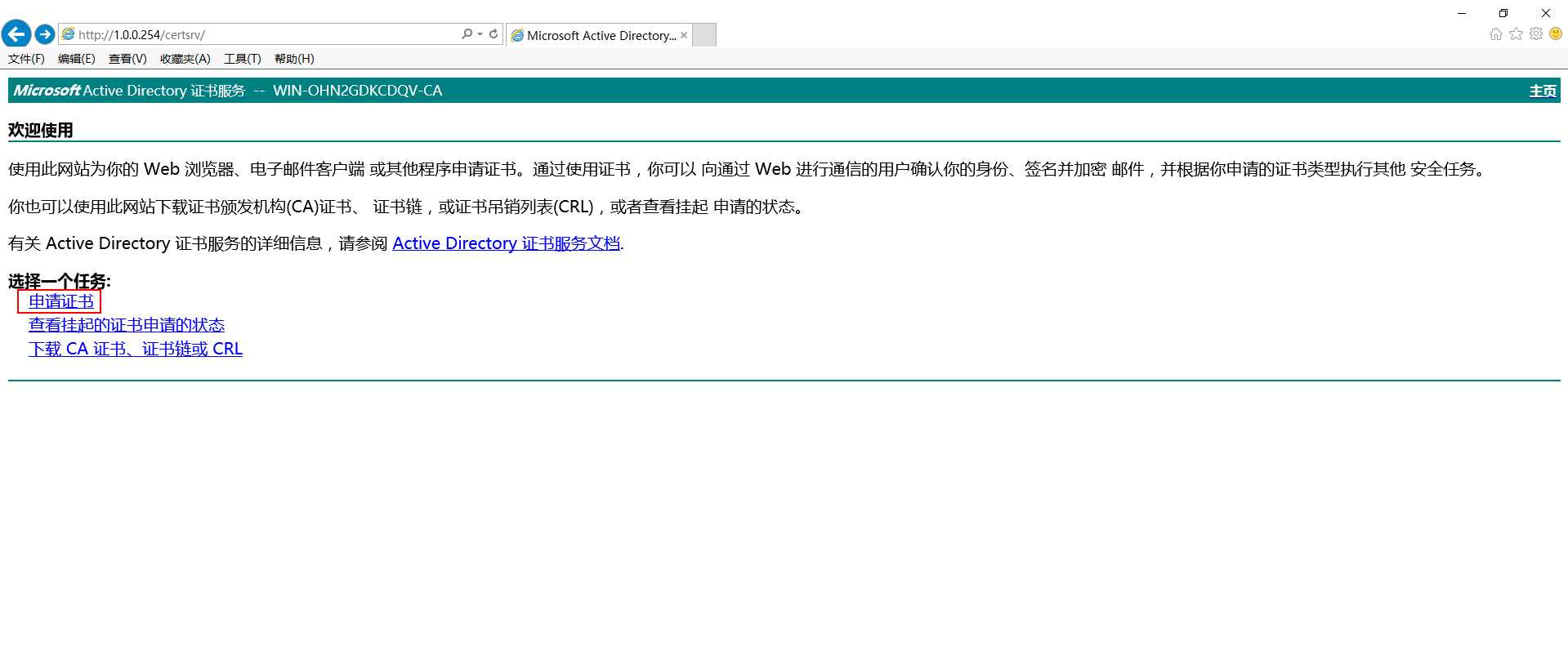

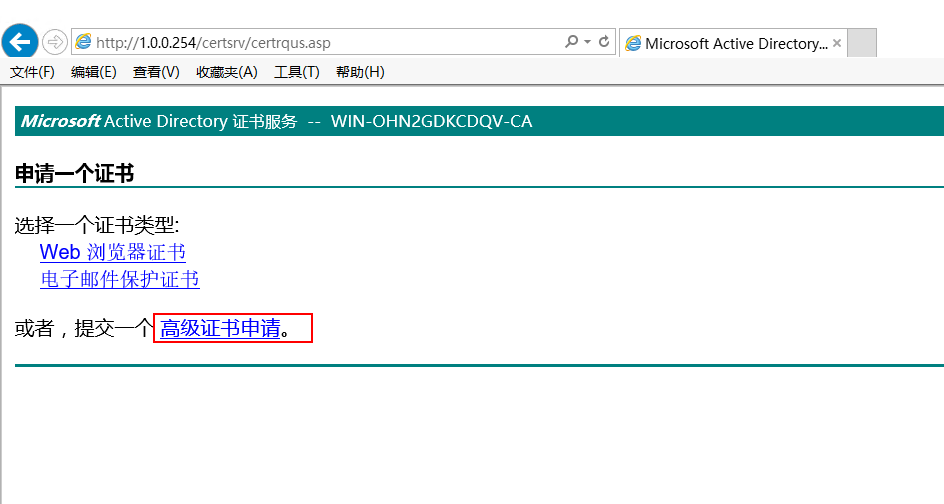

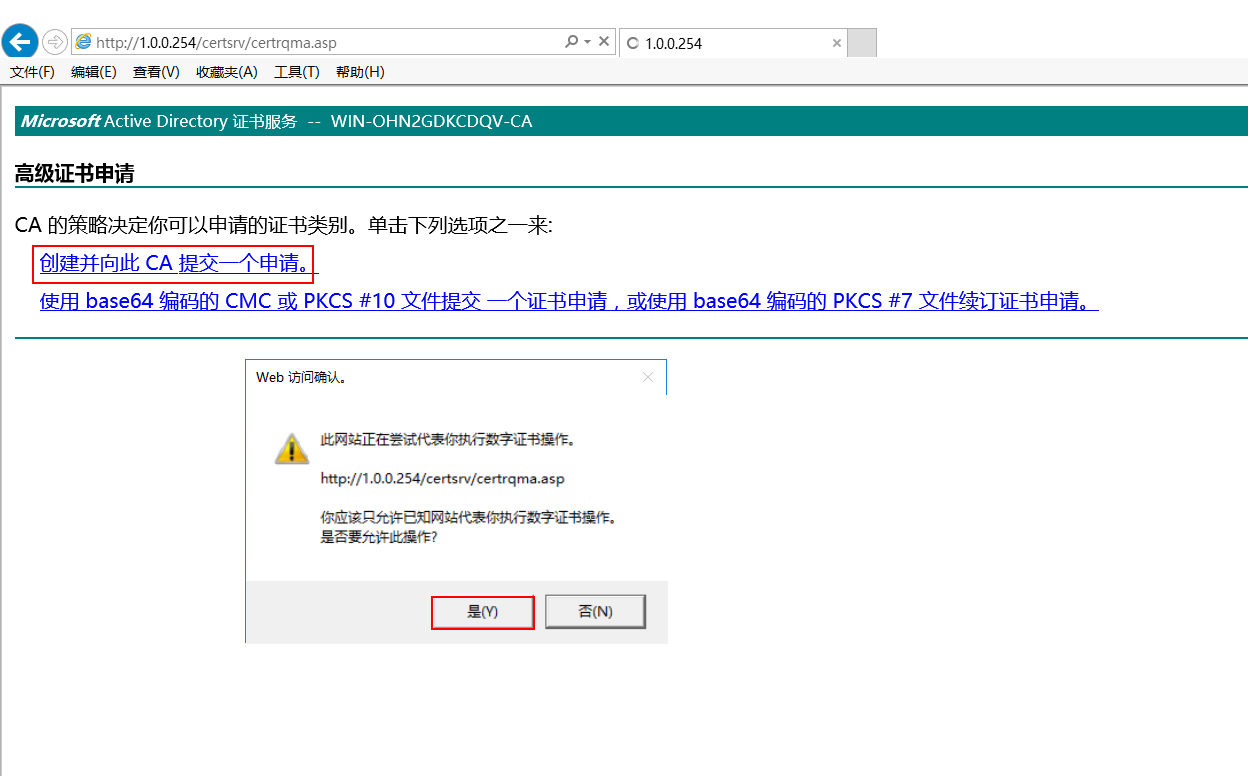

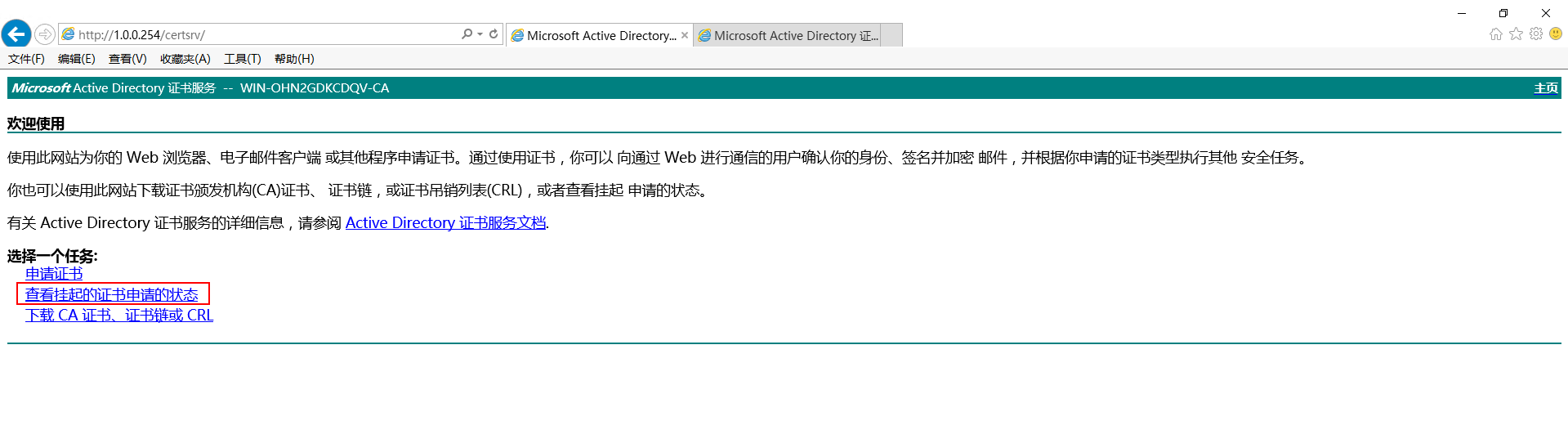

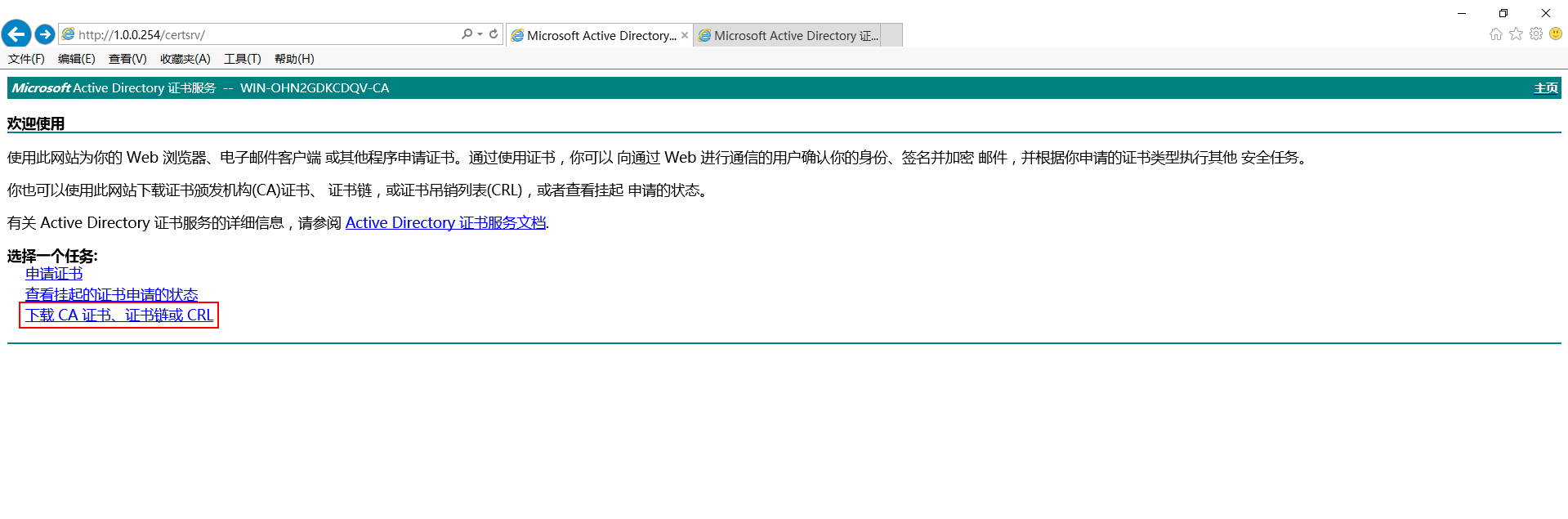

1, 向CA服务器提交SSL VPN服务器证书、客户端证书申请。输入Microsoft Active Directory 证书服务链接,如:http://1.0.0.254/certsrv/,按照以下步骤进行。

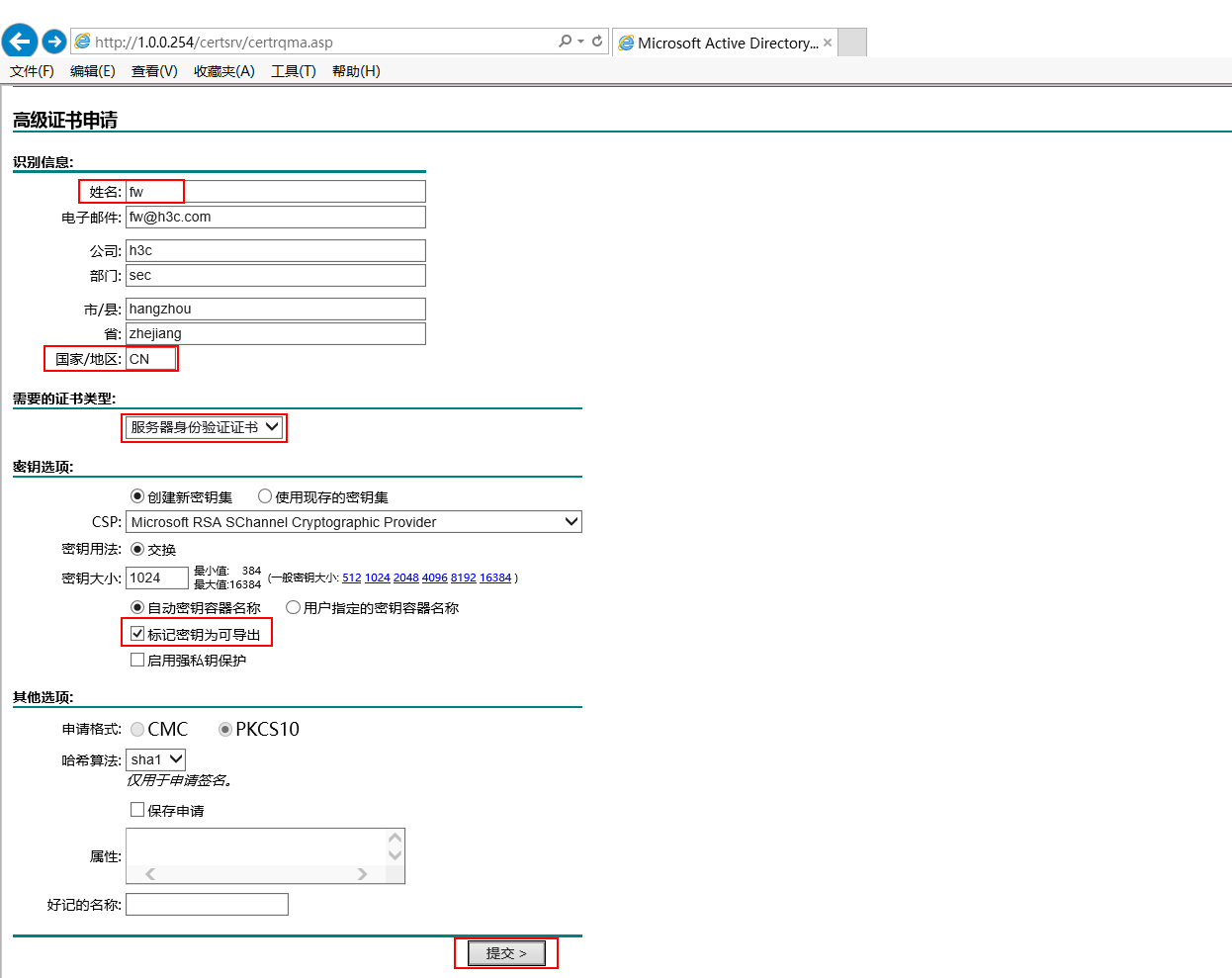

2、这里申请SSL VPN服务器证书即防火墙本地(local)证书,姓名(Common-Name)设置为fw,证书类型为服务器身份验证证书,并标记密钥为可导出。

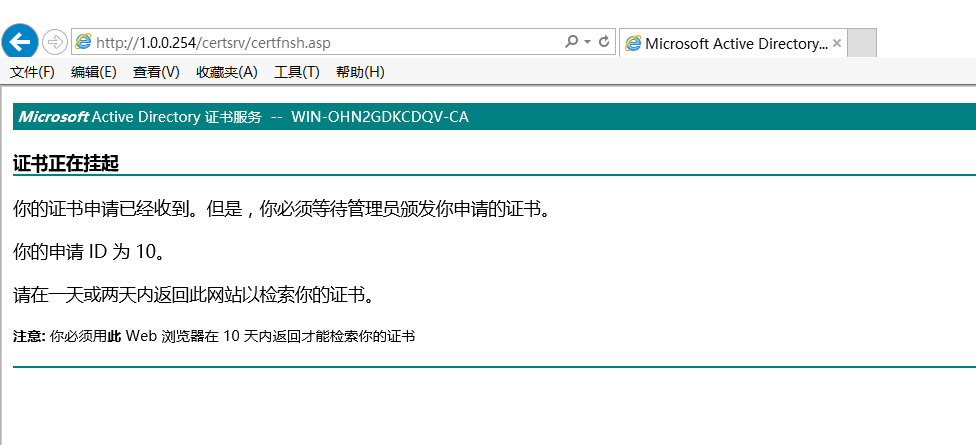

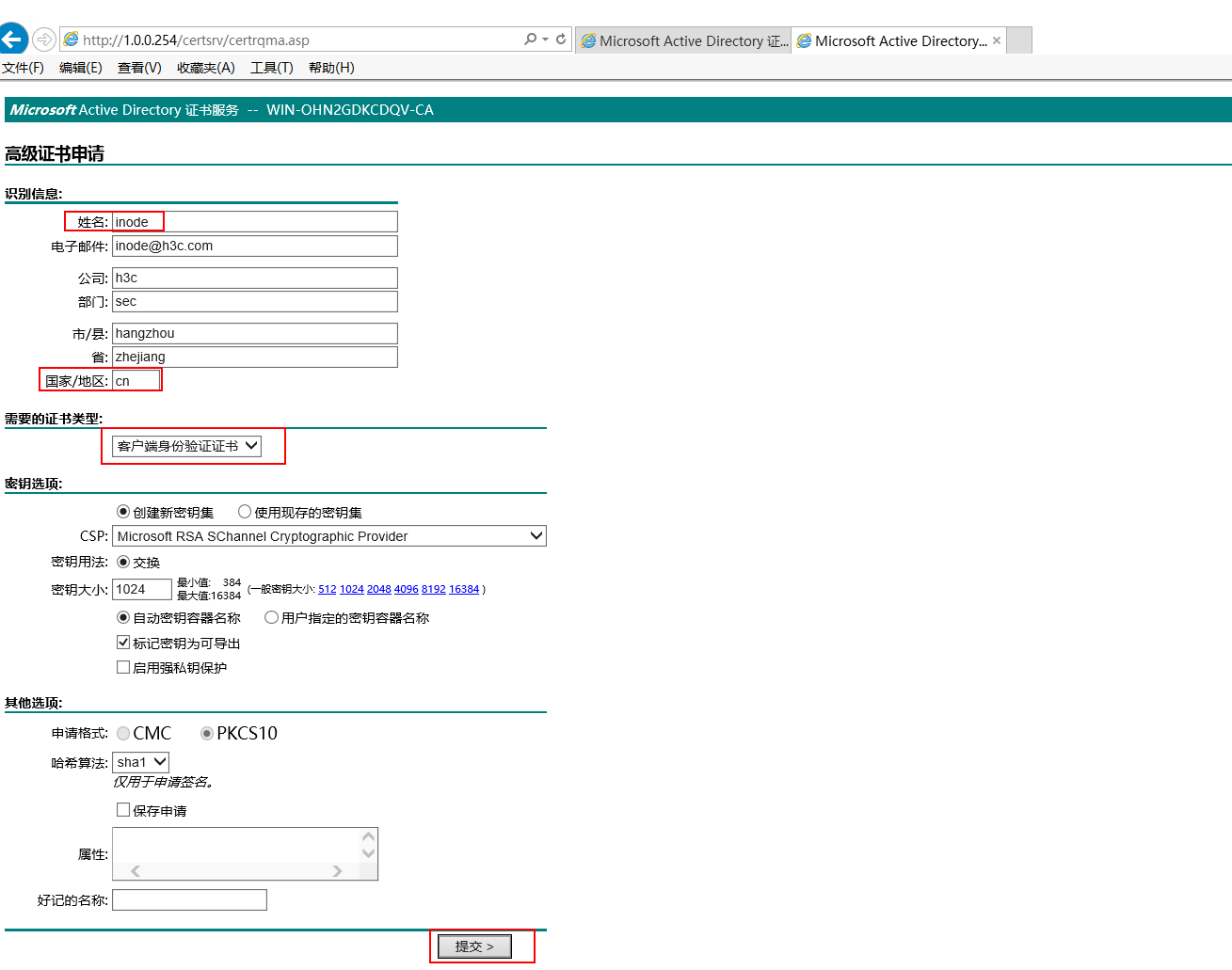

3, 同样的,重新打开证书服务链接 ,这里申请SSL VPN客户端证书即iNode引用证书,姓名(Common-Name)设置为inode(和本地密码认证local-user相同name),证书类型为客户端身份验证证书,并标记密钥为可导出。

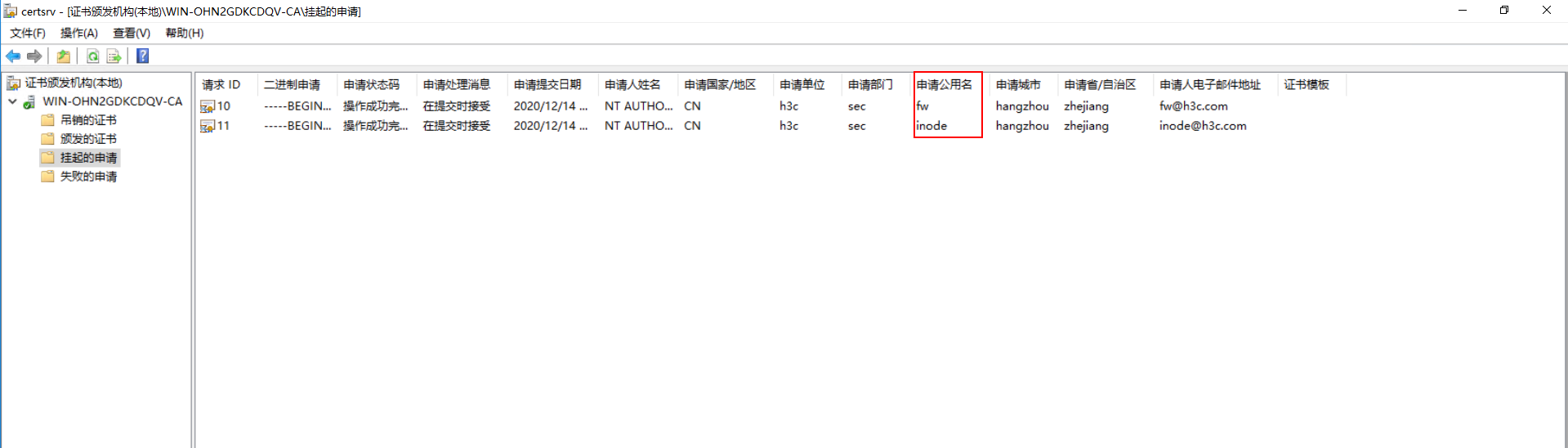

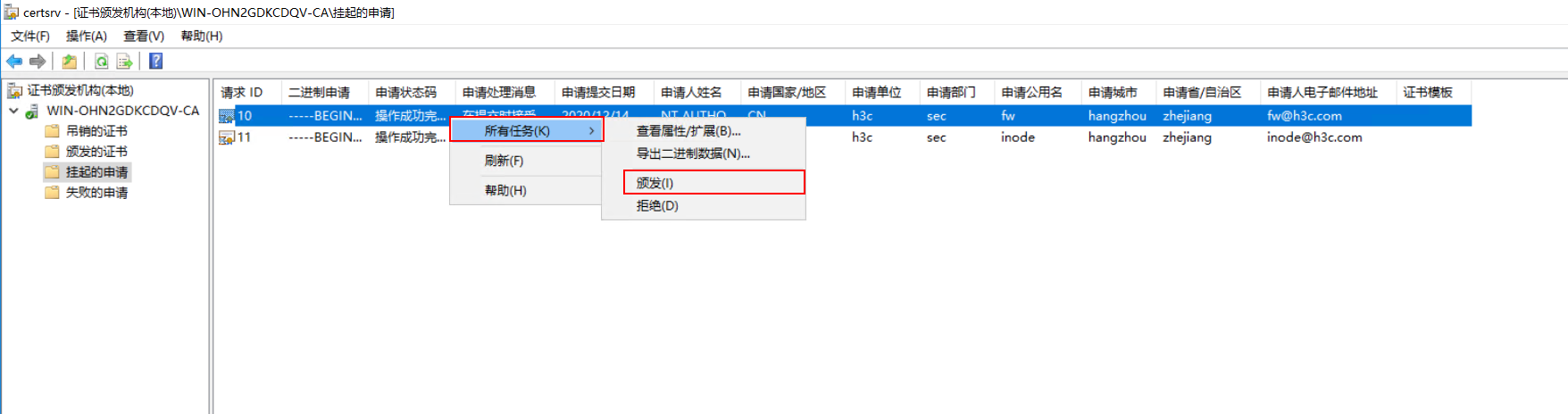

4,登入CA服务器桌面,在证书颁发机构中将申请的证书进行颁发。

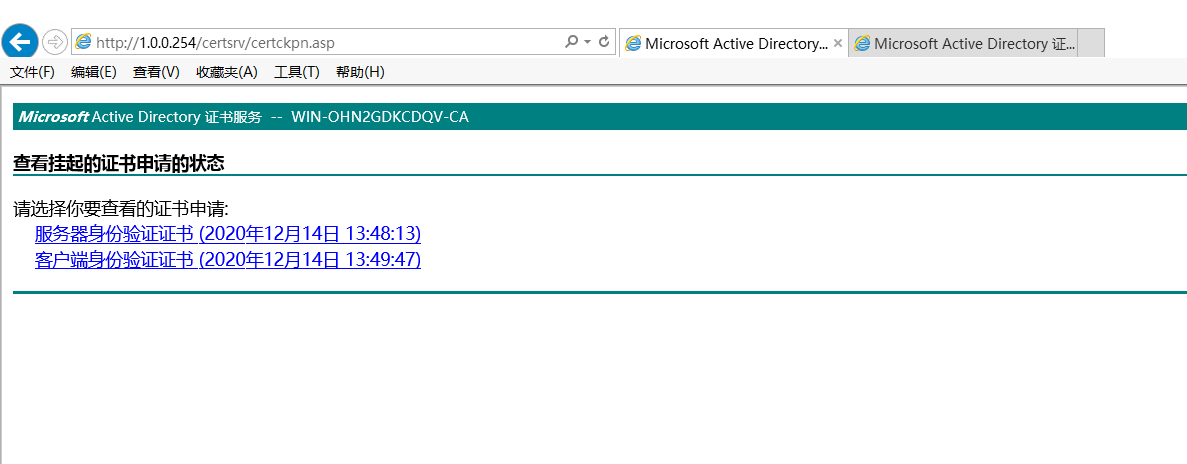

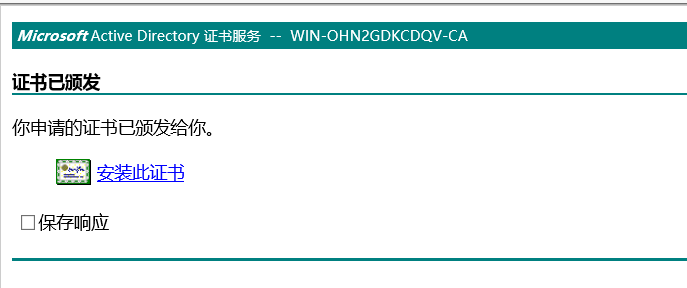

5, 重新在IE浏览器中打开证书服务链,查看挂起的证书申请的状态,安装之前申请的对应服务器证书和客户端证书。

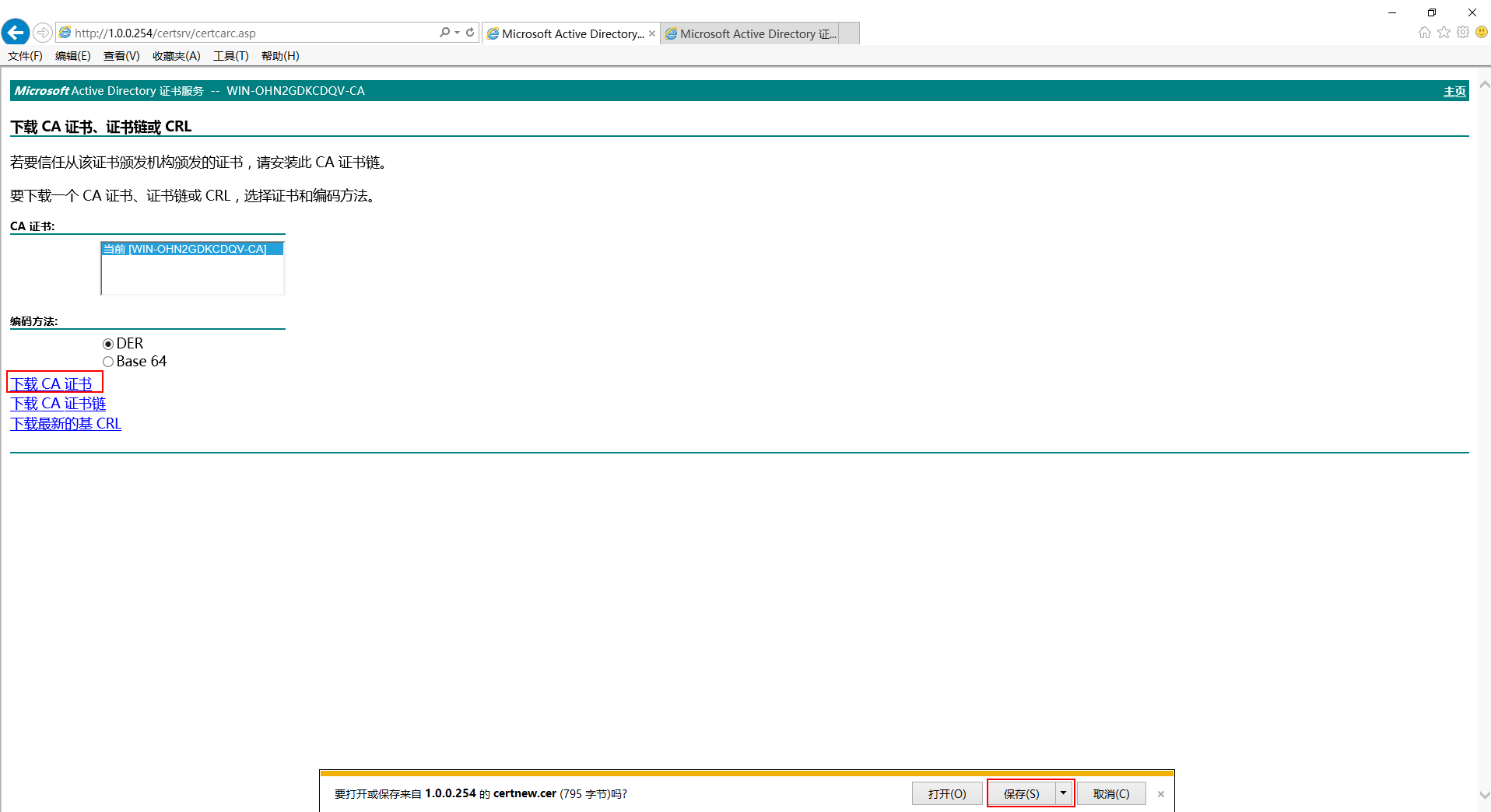

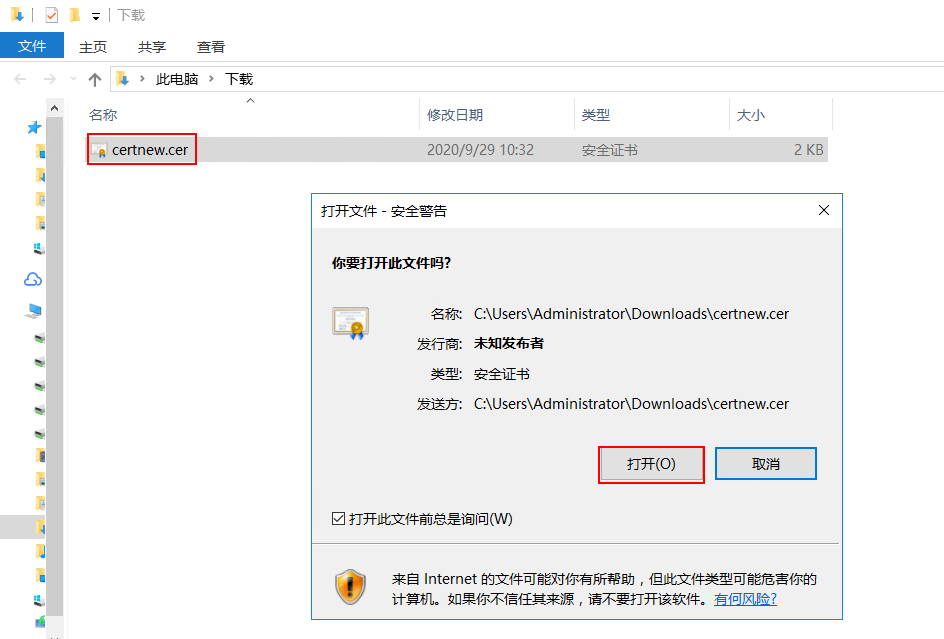

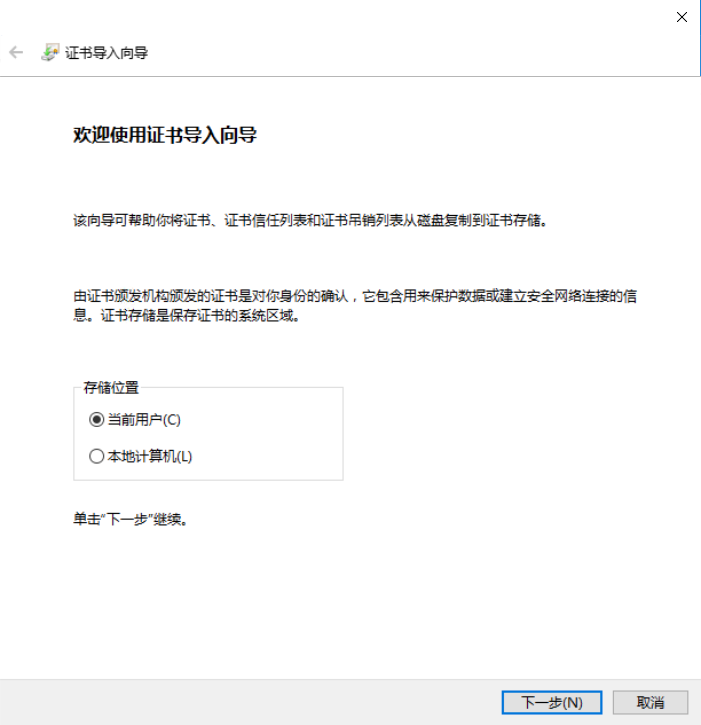

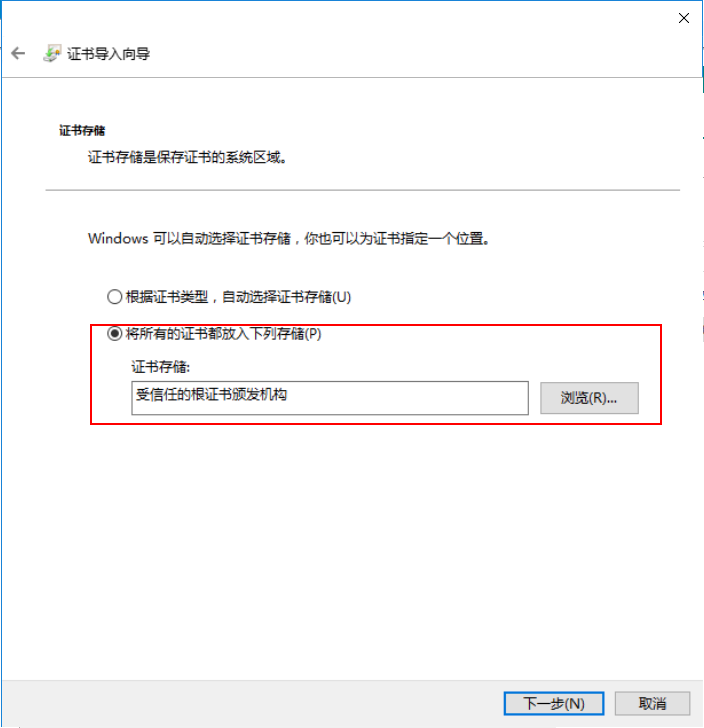

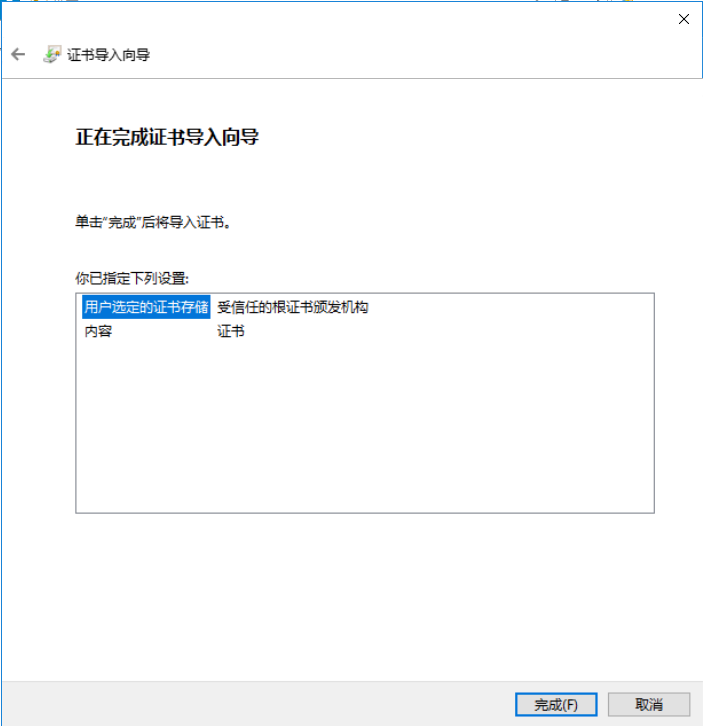

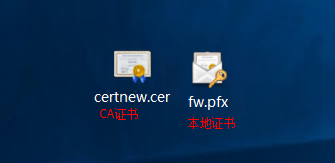

6,下载CA证书并安装到受信任的根证书安装列表。

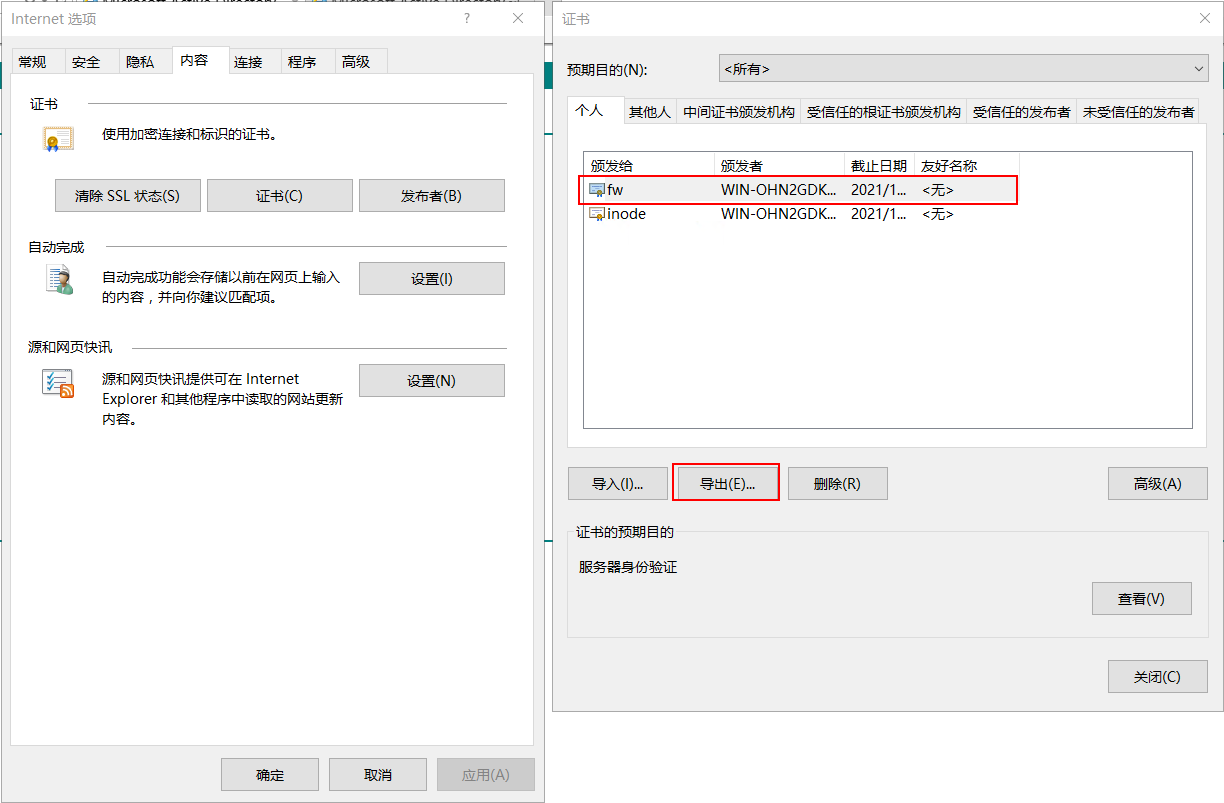

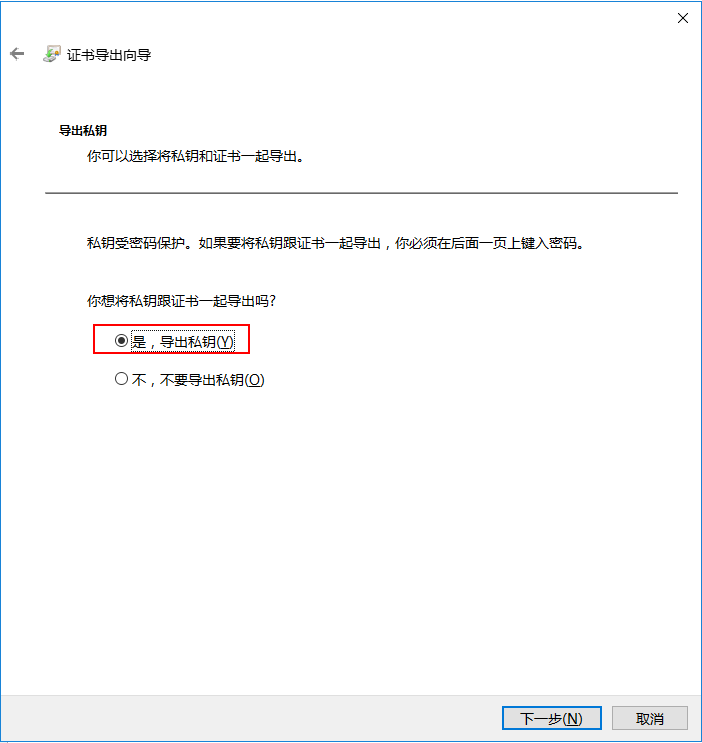

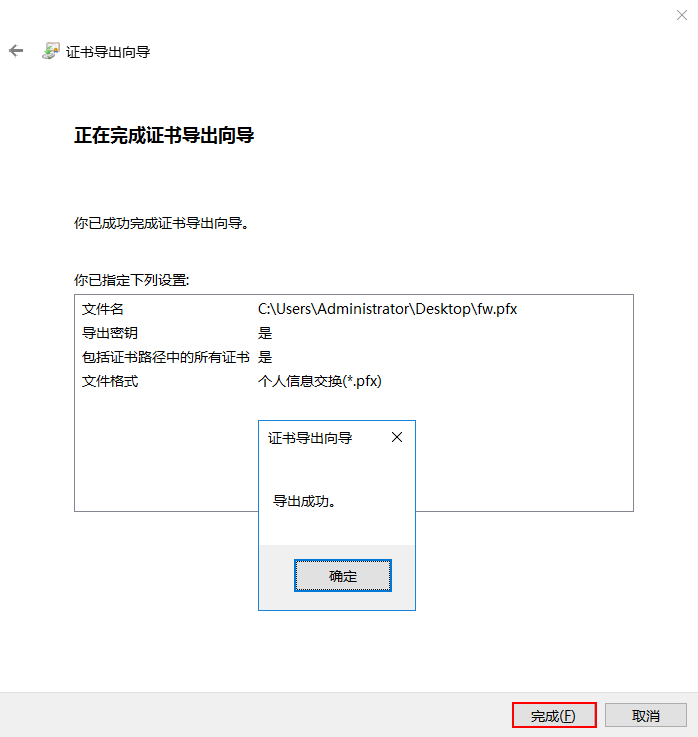

7,由于之前从CA申请的SSL VPN服务器证书和客户端证书都安装到了IE浏览器证书列表中,所以需要从IE浏览器导出服务器证书。

导出的SSL VPN服务器证书即为防火墙PKI模块中的本地证书,和之前下载的CA证书一同形成证书对。

8,测试保证SSL VPN本地密码认证可以通过。

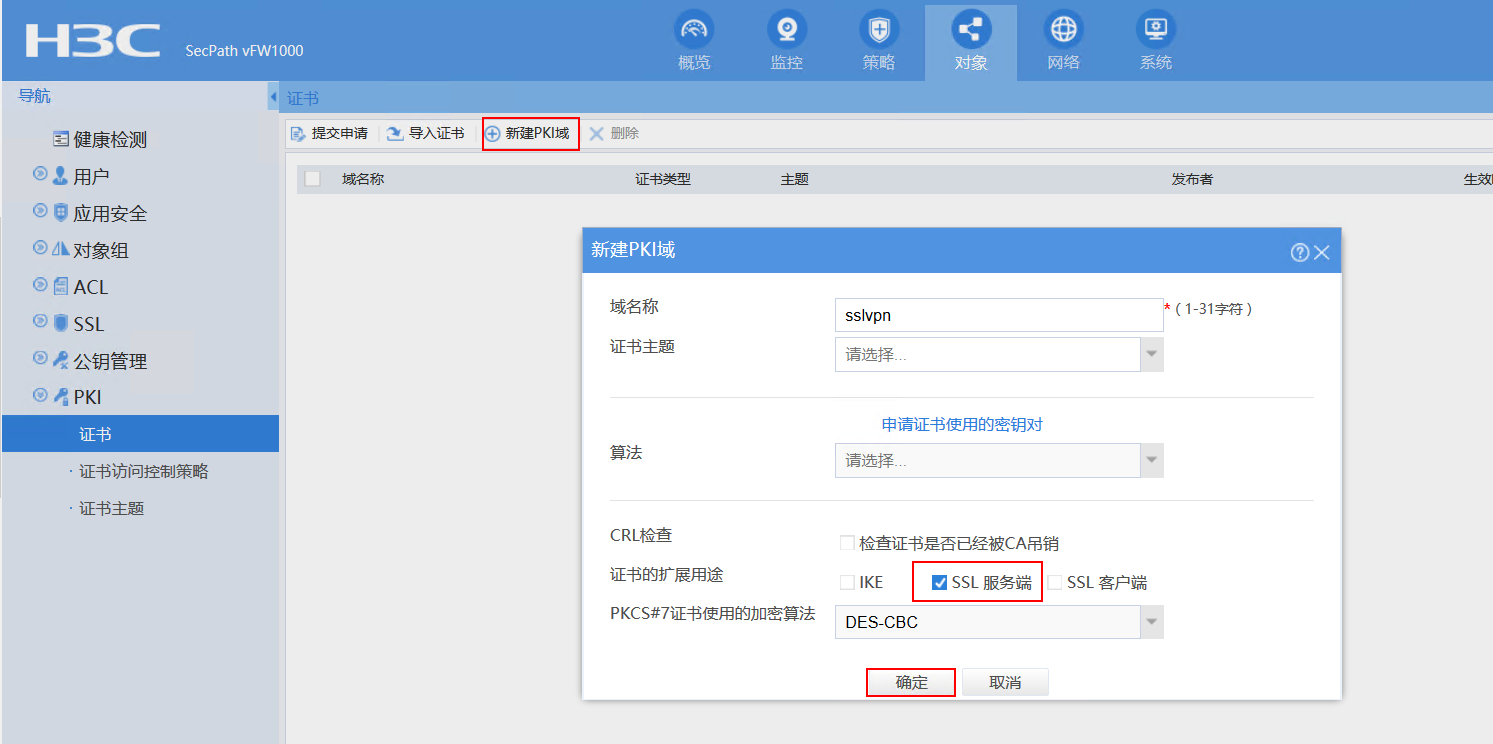

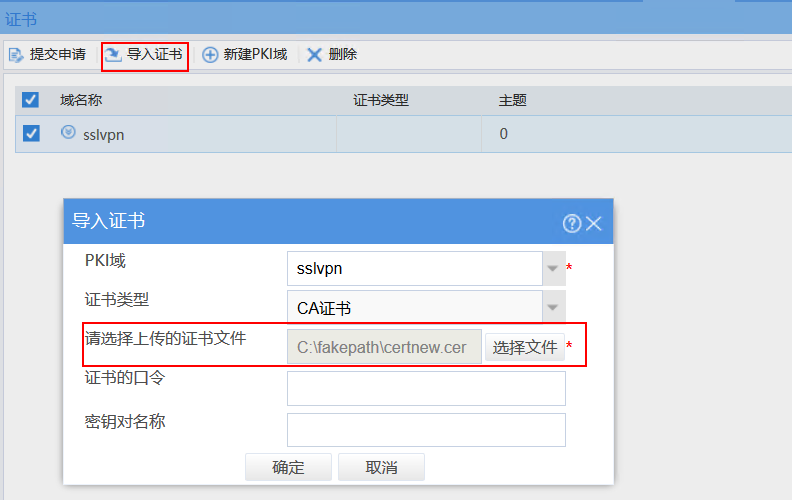

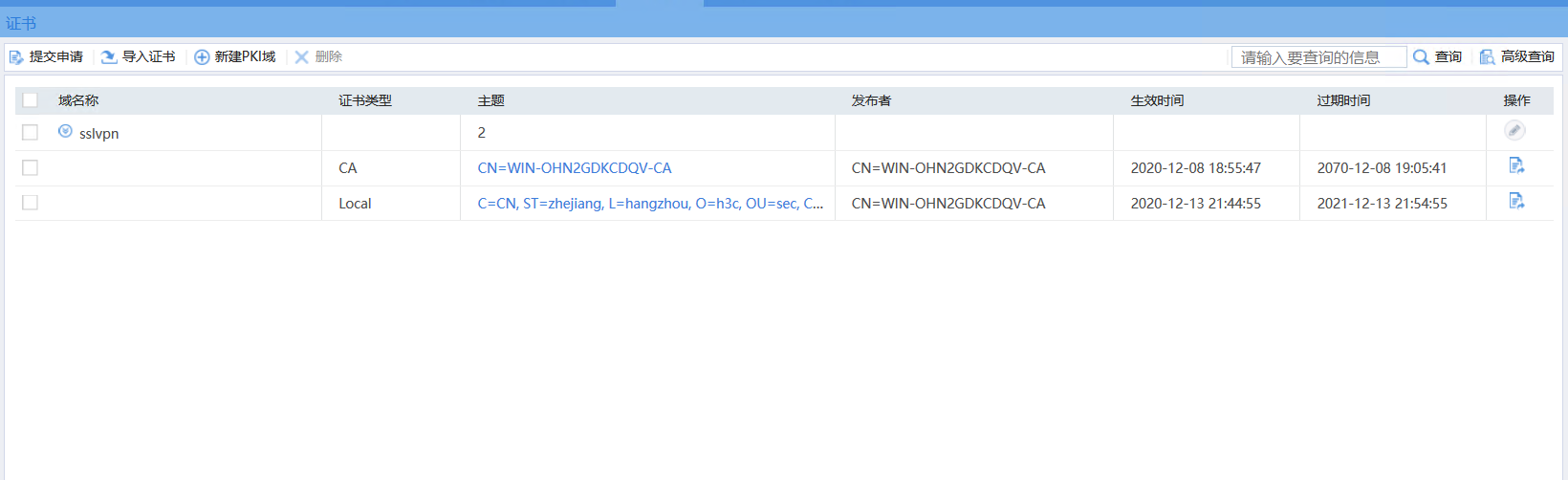

9,进入防火墙,新建PKI,分别导入CA证书和本地证书。

这里的证书口令为IE浏览器导出时设置的口令。

10,这里SSL服务器端策略引用对应的PKI域,选中高级加密套件(避免被扫描出算法漏洞),注意一定要开启【验证客户端】。

11,SSL VPN配置中,网关引用创建的SSL服务器端策略,并在访问实例中开启证书和密码同时使用。

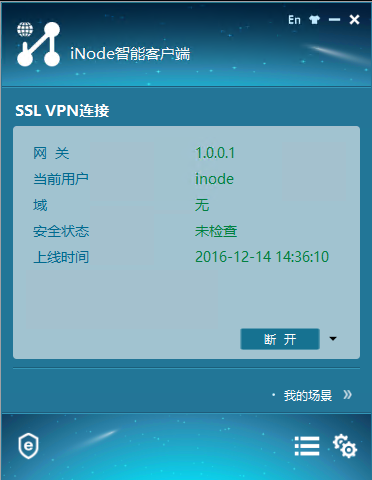

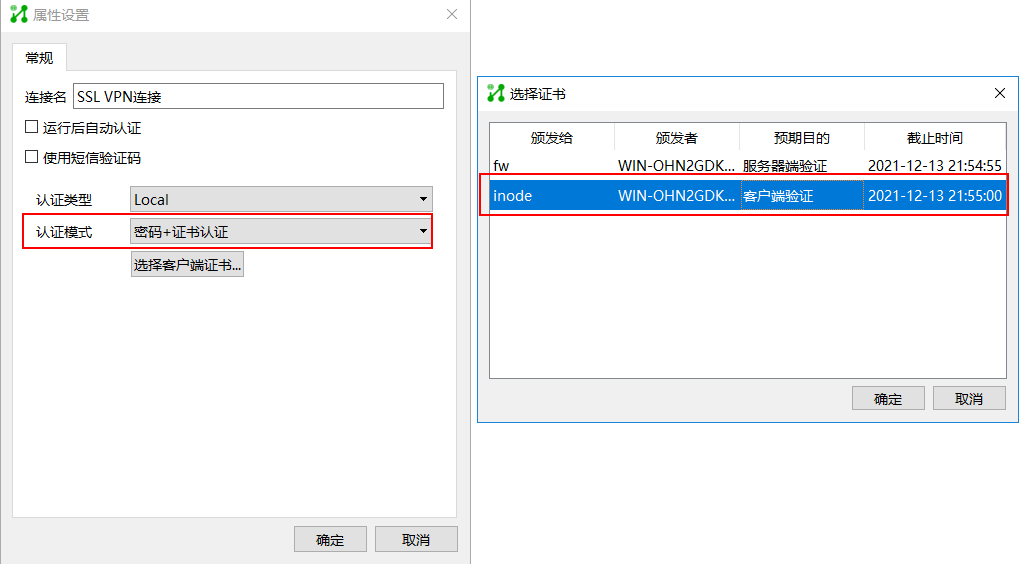

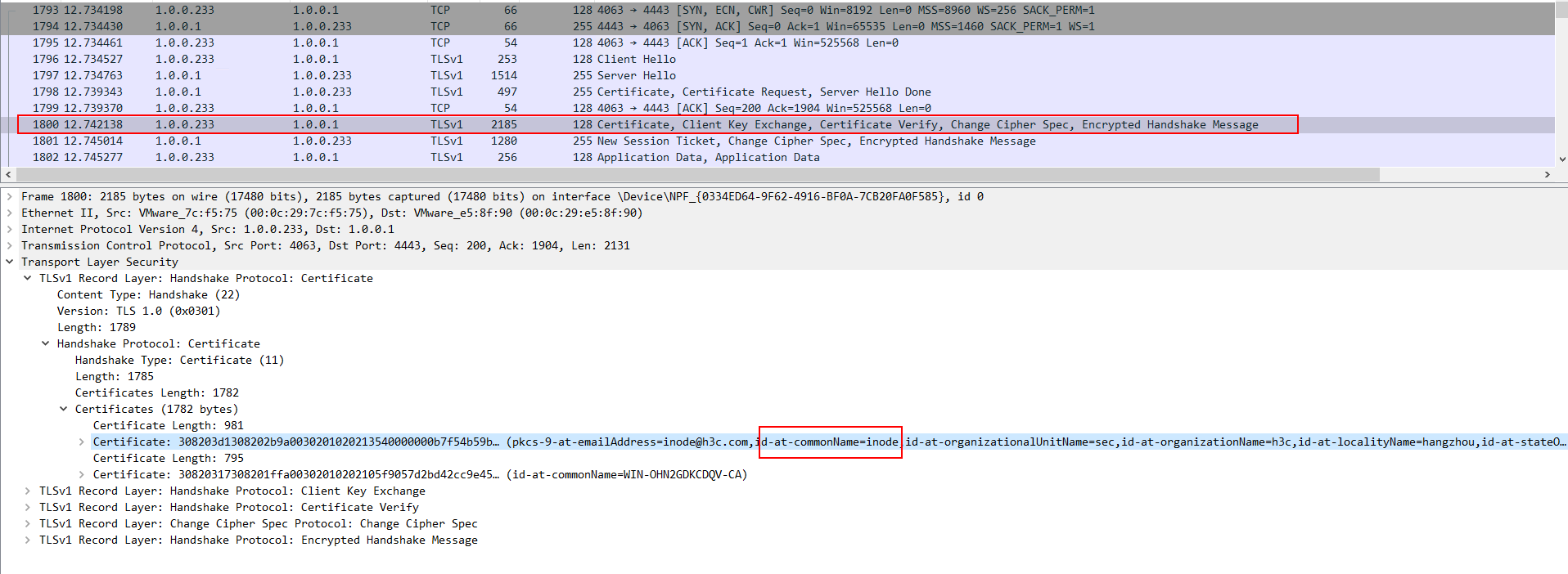

12,iNode设置认证模式为密码+证书认证,拨测可以成功,抓包可以看到SSL交互过程中iNode会发送客户端证书。

以上,使用SSL VPN证书双向认证已顺利完成!

配置关键点

无

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

不需要