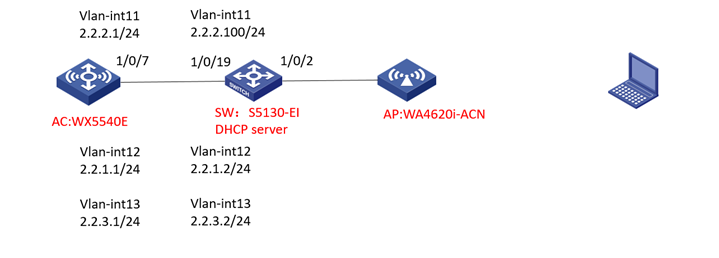

组网及说明

组网需求

1、

l 对无线用户进行本地802.1x认证

l 认证失败后访问某一特定vlan auth-fail vlan的资源

特性介绍:802.1X Auth-Fail VLAN功能允许用户在认证失败的情况下访问某一特定VLAN中的资源,这个VLAN称之为Auth-Fail VLAN。需要注意的是,这里的认证失败是认证服务器因某种原因明确拒绝用户认证通过,比如用户密码错误,而不是认证超时或网络连接等原因造成的认证失败。根据端口的接入控制方式不同,Auth-Fail VLAN的生效情况有所不同。

配置步骤

配置步骤

配置AC

(1)

#创建vlan 11以及对应的vlan接口,并为该接口配置IP地址。AP将获取该IP地址与AC建立CAPWAP隧道

[AC] vlan 11

[AC-vlan11] quit

[AC] interface vlan-interface 11

[AC-Vlan-interface11] ip address 2.2.2.1 24

[AC-Vlan-interface11] quit

# 创建VLAN 12及其对应的VLAN接口,并为该接口配置IP地址。Client将使用该VLAN接入无线网络。

[AC] vlan 12

[AC-vlan12] quit

[AC] interface vlan-interface 12

[AC-Vlan-interface12] ip address 2.2.1.1 24

[AC-Vlan-interface12] quit

# 创建VLAN 13及其对应的VLAN接口,并为该接口配置IP地址。Client dot1x接入失败后 可访问该VLAN中的资源。该VLAN为fail-vlan.

[AC] vlan 13

[AC-vlan13] quit

[AC] interface vlan-interface 13

[AC-Vlan-interface13] ip address 2.2.3.1 24

[AC-Vlan-interface13] quit

# 在1/0/7接口下配置fail vlan 13

[AC] int 1/0/7

[AC] dot1x auth-fail vlan 13

# 配置Switch与AC相连的GigabitEthernet1/0/7接口的属性为Trunk,允许VLAN 11和VLAN 12、vlan13通过。

[AC] interface gigabitethernet 1/0/7

[AC-GigabitEthernet1/0/7] port link-type trunk

[AC-GigabitEthernet1/0/7] port trunk permit vlan 11 12 13

[ACh-GigabitEthernet1/0/7] quit

(2) 配置本地用户

# 配置本地用户,用户名为cqmfailvlan,密码为明文输入的cqmfailvlanpass。

[AC] local-user cqmfailvlan class network

[AC-luser-network- cqmfailvlan] password simple cqmfailvlanpass

# 配置本地用户的服务类型为lan-access。

[AC-luser-network-l cqmfailvlan] service-type lan-access

[AC-luser-network cqmfailvlan] quit

(3) 配置ISP域

# 创建名为cqm的ISP域并进入其视图。

[AC] domain cqm

# 为802.1X用户配置AAA认证方法为本地认证、授权和计费。

[AC-isp-cqm] authentication lan-access local

[AC-isp-cqm authorization lan-access local

[AC-isp-cqm] accounting lan-access local

[AC-isp-cqm] quit

(4) 配置802.1X认证

# 配置802.1X系统的认证方法为CHAP。

[AC] dot1x authentication-method chap

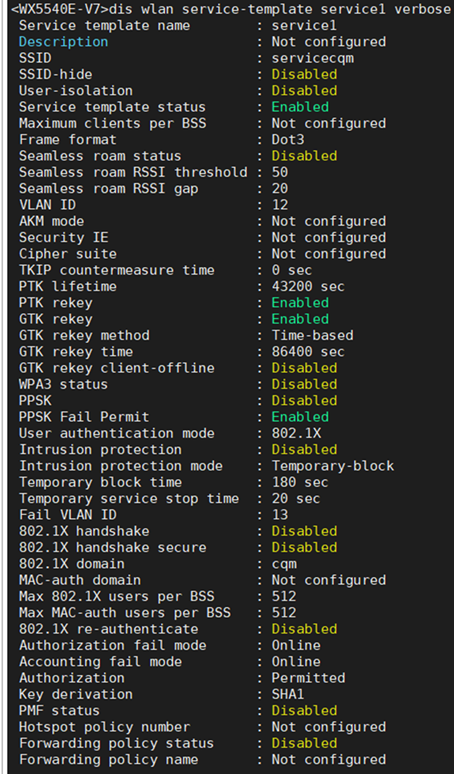

(5) 配置无线服务模板

# 创建无线服务模板service1,并进入无线服务模板视图。

[AC] wlan service-template service1

# 配置SSID为servicecqm。

[AC-wlan-st-service1] ssid servicecqm

# 配置无线服务模板VLAN为12。

[AC-wlan-st-service1] vlan 12

# 配置用户接入认证模式为802.1X。

[AC-wlan-st-service1] client-security authentication-mode dot1x

[AC-wlan-st-service1] client-security authentication fail-vlan 13

# 配置802.1X用户使用认证域为cqm。

[AC-wlan-st-service1] dot1x domain cqm

# 使能无线服务模板。

[AC-wlan-st-service1] service-template enable

[AC-wlan-st-service1] quit

# 创建AP,配置AP名称为cqmtest,型号名称选择WA4320i-ACN,并配置序列号210235A1GQC158004457。

[AC] wlan ap cqmtest model WA4620i-ACN

[AC-wlan-ap-cqmtest] serial-id 210235A1BRC145000105

# 进入Radio 1视图。

[AC-wlan-ap- cqmtest] radio 1

# 将无线服务模板service1绑定到radio 1,并开启射频。

[AC-wlan-ap- cqmtest -radio-1] service-template service

[AC-wlan-ap- cqmtest -radio-1] radio enable

[AC-wlan-ap- cqmtest -radio-1] quit

[AC-wlan-ap- cqmtest] quit

# 创建VLAN 11,用于转发AC和AP间CAPWAP隧道内的流量。

[Switch] vlan 11

[Switch-vlan11] quit

# 创建VLAN 12,用于转发Client无线报文。

[Switch] vlan 12

[Switch-vlan12] quit

# 创建VLAN 13,用于访问failvlan资源。

[Switch] vlan 13

[Switch-vlan13] quit

# 配置Switch与AC相连的GigabitEthernet1/0/19接口的属性为Trunk,允许VLAN 11和VLAN 12、vlan13通过。

[Switch] interface gigabitethernet 1/0/19

[Switch-GigabitEthernet1/0/19] port link-type trunk

[Switch-GigabitEthernet1/0/19] port trunk permit vlan 11 12 13

[Switch-GigabitEthernet1/0/19] quit

# 配置Switch与AP相连的GigabitEthernet1/0/2接口属性为Access,并允许VLAN 11通过。

[Switch] interface gigabitethernet 1/0/2

[Switch-GigabitEthernet1/0/2] port link-type access

[Switch-GigabitEthernet1/0/2] port access vlan 11

# 使能PoE功能。

[Switch-GigabitEthernet1/0/2] poe enable

[Switch-GigabitEthernet1/0/2] quit

# 配置VLAN 11接口的IP地址。

[Switch] interface vlan-interface 11

[Switch-Vlan-interface11] ip address 2.2.2.100 255.255.255.0

[Switch-Vlan-interface11] quit

# 配置VLAN 12接口的IP地址。

[Switch] interface vlan-interface 12

[Switch-Vlan-interface12] ip address 2.2.1.2 255.255.255.0

[Switch-Vlan-interface12] quit

# 配置VLAN 13接口的IP地址。

[Switch] interface vlan-interface 13

[Switch-Vlan-interface13] ip address 2.2.3.2 255.255.255.0

[Switch-Vlan-interface13] quit

# 配置DHCP地址池11,用于为AP分配IP地址。

[Switch] dhcp server ip-pool 11

[Switch-dhcp-pool-11] network 2.2.2.0 mask 255.255.255.0

[Switch-dhcp-pool-11] gateway-list 2.2.2.1

[Switch-dhcp-pool-11] quit

# 配置DHCP地址池12,用于为Client分配IP地址。

[Switch] dhcp server ip-pool 12

[Switch-dhcp-pool-12] network 2.2.1.0 mask 255.255.255.0

[Switch-dhcp-pool-12] gateway-list 2.2.1.1

[Switch-dhcp-pool-12] quit

# 配置DHCP地址池13,用于为Client分配failvlan IP地址。

[Switch] dhcp server ip-pool 13

[Switch-dhcp-pool-13] network 2.2.3.0 mask 255.255.255.0

[Switch-dhcp-pool-13] gateway-list 2.2.3.1

[Switch-dhcp-pool-13] quit

3.3.3 配置iNode智能客户端

见无线一本通V2.0 H3C 无线控制器

本地802.1X认证典型配置举例(V7)中inode配置

(1) 无线连接

# 打开iNode智能客户端,单击“无线连接”。

图2 打开iNode智能客户端

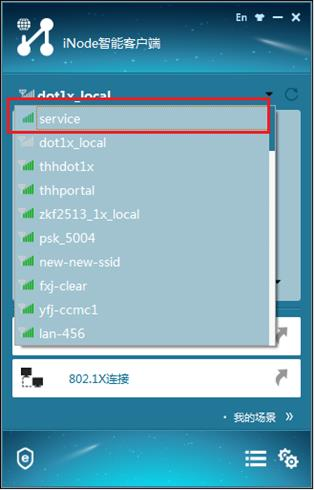

# 单击无线连接右上角的小三角按钮,显示可用的无线SSID。

图3 无线连接

# 双击SSID为service的无线服务,进行无线网络连接。

图4 无线网络连接

# 单击窗口中的<连接>按钮,接入无线网络。

图5 无线网络连接

(2) 配置802.1x认证

# 无线连接成功后,单击“802.1X连接”,进行802.1X认证。

图6 802.1X连接

# 输入用户名和密码,用户名和密码应与配置的本地认证用户名和密码相同。

图7 输入用户名和密码

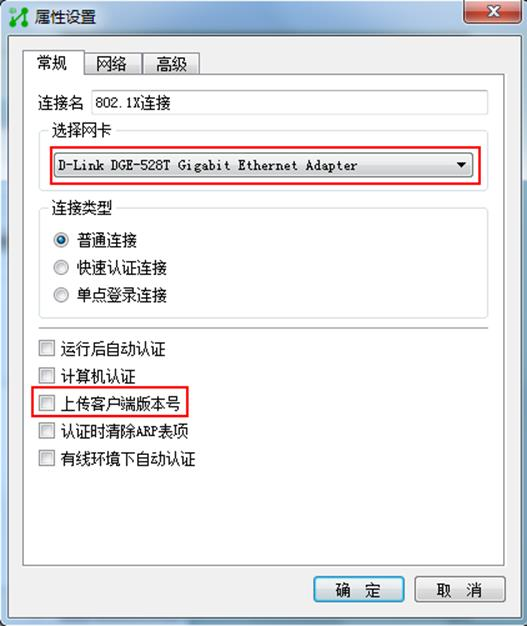

# 单击“连接”右侧的倒三角,然后单击“属性”,进入属性设置对话框,选择当前使用的无线网卡,然后将“上传客户端版本号”前面的勾去掉,单击<确定>按钮。

图8 属性设置

# 最后,单击802.1X连接页面的<连接>按钮,即可进行802.1X认证。

图9 802.1X认证成功

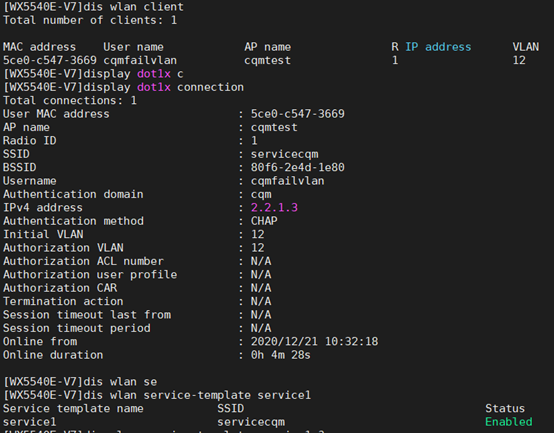

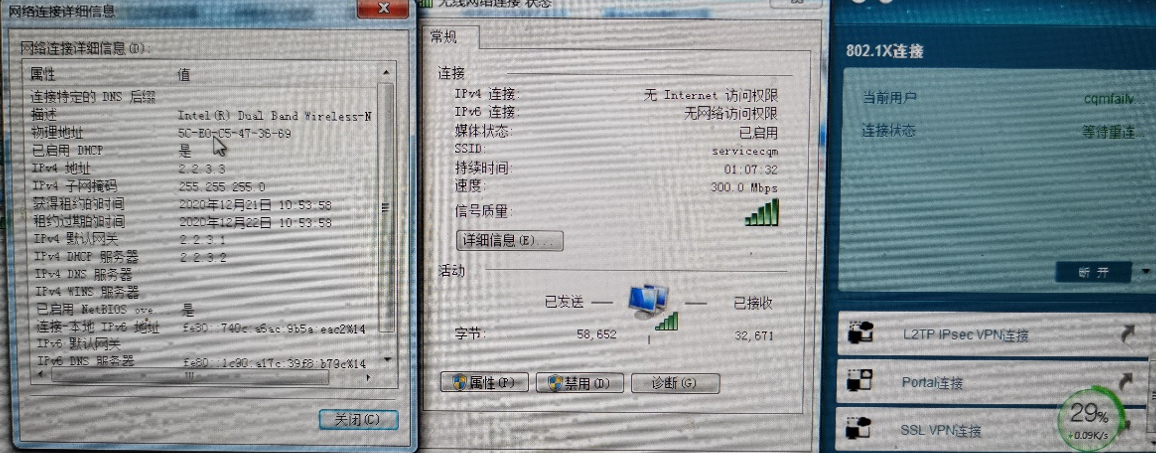

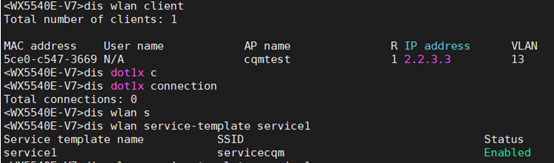

验证结果:

认证账户密码输入正确

认证账户密码输入错误后

配置关键点

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作