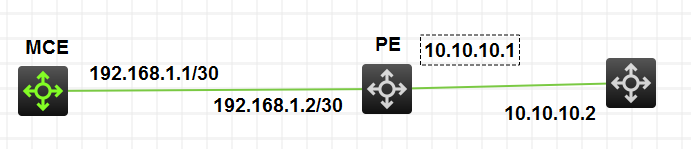

组网及说明

1)MCE和PE运行OSPF协议。PE将静态路由ip route-static 8.8.8.8 255.255.255.255 10.10.10.2引入OSPF中

2)MCE的Gi0/0/1在vpn-instance 1中,且与PE建立OSPF邻居

配置步骤

1.通过命令查看引入的外部路由的tag 字段为1 //不同设备的默认tag不一致

MCE]dis ospf lsdb ase

OSPF Process 1 with Router ID 192.168.1.1

Link State Database

Type : External

LS ID : 8.8.8.8

Adv Rtr : 10.10.10.10

LS Age : 1597

Len : 36

Options : E

Seq# : 80000002

Checksum : 0x5e29

Net Mask : 255.255.255.255

TOS 0 Metric: 1

E Type : 2

Forwarding Address : 0.0.0.0

Tag : 1

2.通过route-tag 0 命令标记本地引入的ospf tag字段为0

MCE-ospf-1]dis this

#

ospf 1 vpn-instance 1

route-tag 0

area 0.0.0.0

network 192.168.1.0 0.0.0.

查看路由表,引入的路由学到

[MCE-ospf-1]dis ip routing-table vpn-instance 1

Routing Tables: 1

Destinations : 5 Routes : 5

Destination/Mask Proto Pre Cost NextHop Interface

8.8.8.8/32 O_ASE 150 1 192.168.1.2 Vlan10

127.0.0.0/8 Direct 0 0 127.0.0.1 InLoop0

127.0.0.1/32 Direct 0 0 127.0.0.1 InLoop0

192.168.1.0/30 Direct 0 0 192.168.1.1 Vlan10

192.168.1.1/32 Direct 0 0 127.0.0.1 InLoop0

3.手工修改标记本地ospf 引入路由的tag字段和pe侧发送过来的外部lsa tag字段相同,同为1,此时是默认开启undo vpn-instance-capability simple,及本地比较tag字段,结果路与表无路由

[MCE-ospf-1]route-tag 1

[MCE-ospf-1]quit

[MCE]dis ip routing-table vpn-instance 1

Routing Tables: 1

Destinations : 4 Routes : 4

Destination/Mask Proto Pre Cost NextHop Interface

127.0.0.0/8 Direct 0 0 127.0.0.1 InLoop0

127.0.0.1/32 Direct 0 0 127.0.0.1 InLoop0

192.168.1.0/30 Direct 0 0 192.168.1.1 Vlan10

192.168.1.1/32 Direct 0 0 127.0.0.1 InLoop0

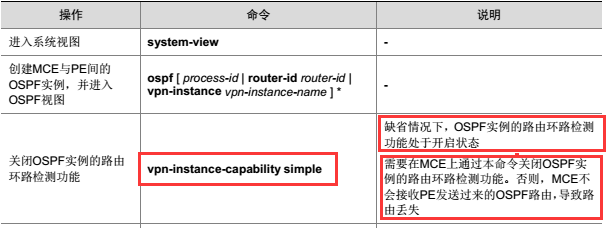

4.通过命令vpn-instance-capability simple,关闭tag检测,及关闭ospf实例环路自检功能,即使tag相同冲突,引入的路由同样加入ospf实例路由表中

[MCE-ospf-1]vpn-instance-capability simple

[MCE-ospf-1]dis this

#

ospf 1 vpn-instance 1

vpn-instance-capability simple

route-tag 1

area 0.0.0.0

network 192.168.1.0 0.0.0.3

#

return

[MCE-ospf-1]

[MCE-ospf-1]

[MCE-ospf-1]quit

[MCE]dis ip routing-table vpn-instance 1

Routing Tables: 1

Destinations : 5 Routes : 5

Destination/Mask Proto Pre Cost NextHop Interface

8.8.8.8/32 O_ASE 150 1 192.168.1.2 Vlan10

127.0.0.0/8 Direct 0 0 127.0.0.1 InLoop0

127.0.0.1/32 Direct 0 0 127.0.0.1 InLoop0

192.168.1.0/30 Direct 0 0 192.168.1.1 Vlan10

192.168.1.1/32 Direct 0 0 127.0.0.1 InLoop0

官网文档说明

route-tag (OSPF view)

route-tag命令用来配置VPN引入路由的外部路由标记值。

undo route-tag命令用来恢复缺省情况。

【命令】

route-tag tag-value

undo route-tag

【缺省情况】

若MPLS骨干网上配置了BGP路由协议,并且BGP的AS号不大于65535,则外部路由标记值的前面两个字节固定为0xD000,后面的两个字节为本端BGP的AS号;否则,外部路由标记值为0。例如,本端BGP AS号为100时,外部路由标记的缺省值为十进制值3489661028,即0xD0000000对应的十进制值(3489660928)+100。

【视图】

OSPF视图

【缺省用户角色】

network-admin

【参数】

tag-value:VPN引入路由的外部路由标记值,取值范围为0~4294967295。

【使用指导】

在CE双归属(CE连接两个PE)、且PE和CE之间采用OSPF协议交互私网路由的组网中,外部路由标记可以用来避免路由环路。CE连接的一台PE将从对端PE接收到的BGP路由引入OSPF,并通过Type-5或Type-7 LSA发布给CE时,为该Type-5或Type-7 LSA添加本地配置的外部路由标记。另一台PE接收到CE发布的Type-5或Type-7 LSA后,将其中的外部路由标记值与本地配置的值进行比较。如果相同,则在进行路由计算时忽略该LSA,从而避免路由环路。

外部路由标记值的配置方式及各种方式的优先级为:

(1) import-route命令配置的tag值优先级最高;

(2) route-tag、default tag命令配置的tag值优先级其次。其中,route-tag命令用于PE设备,default tag命令用于CE和MCE设备。

同一个区域的PE建议配置相同的外部路由标记值。

外部路由标记值不会在BGP的扩展团体属性中传递,它只在收到BGP路由并且产生OSPF Type-5或Type-7 LSA的PE路由器上起作用。

可以为不同的OSPF进程配置相同的外部路由标记值。

【举例】

# 为OSPF进程100配置VPN引入路由的外部路由标记值为100。

[Sysname] ospf 100

[Sysname-ospf-100] route-tag 100

配置关键点

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作