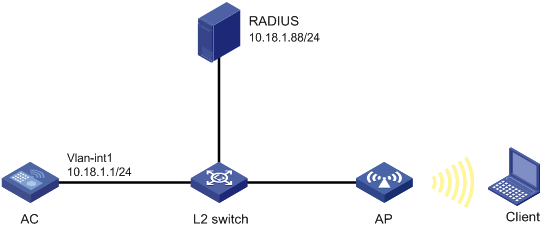

· AC和RADIUS服务器通过交换机建立连接。AC的IP地址为10.18.1.1,与AC相连的RADIUS服务器的IP地址为10.18.1.88。

· 要求使用MAC认证方式进行用户身份认证。

(1) 配置RADIUS方案

# 配置Radius 方案,名称为imcc,认证服务器的IP地址为10.18.1.88,端口号为1812,配置计费服务器的IP地址为10.18.1.88,端口号为1813,认证密钥为明文12345678,计费密钥为明文12345678,用户名格式为without-domain。

<AC> system-view

[AC] radius scheme imcc

[AC-radius-imcc] primary authentication 10.18.1.88 1812

[AC-radius-imcc] primary accounting 10.18.1.88 1813

[AC-radius-imcc] key authentication simple 12345678

[AC-radius-imcc] key accounting simple 12345678

[AC-radius-imcc] user-name-format without-domain

[AC-radius-imcc] quit

(2) 配置ISP域的AAA方法

# 配置名称为imc的ISP域,并将认证、授权和计费的方式配置为使用Radius方案imcc。

[AC] domain imc

[AC-isp-imc] authentication lan-access radius-scheme imcc

[AC-isp-imc] authorization lan-access radius-scheme imcc

[AC-isp-imc] accounting lan-access radius-scheme imcc

[AC-isp-imc] quit

(3) 配置MAC地址认证

# 配置MAC地址认证用户名格式为固定用户名格式,用户名为abcd,密码为明文123456(若配置成大写、不带连字符的mac地址格式,服务器需要配置与之对应的用户名格式;若配置成固定用户名格式,服务器也需要配置与其对应的用户名格式)。

[AC] mac-authentication user-name-format fixed account abcd password simple 123456

# 配置无线服务模板maca_imc的SSID为maca_imc,并设置用户认证方式为MAC地址认证,ISP域为imc。

[AC] wlan service-template maca_imc

[AC-wlan-st-maca_imc] ssid maca_imc

[AC-wlan-st-maca_imc] client-security authentication-mode mac

[AC-wlan-st-maca_imc] mac-authentication domain imc

# 无线服务模板使能。

[AC-wlan-st-maca_imc] service-template enable

[AC-wlan-st-maca_imc] quit

(4) 配置手工AP并将无线服务模板绑定到radio上

# 创建ap1。

[AC] wlan ap ap1 model WA4320i-ACN

[AC-wlan-ap-ap1] serial-id 210235A1BSC123000050

# 配置信道为149,并使能射频。

[AC-wlan-ap-ap1] radio 1

[AC-wlan-ap-ap1-radio-1] channel 149

[AC-wlan-ap-ap1-radio-1] radio enable

# 绑定无线服务模板。

[AC-wlan-ap-ap1-radio-1] service-template maca_imc

[AC-wlan-ap-ap1-radio-1] quit

[AC-wlan-ap-ap1] quit

(5) 配置RADIUS server(iMC V7)

下面以iMC为例(使用iMC版本为:iMC PLAT 7.1、iMC UAM 7.1),说明RADIUS server的基本配置。

# 增加接入设备。

登录进入iMC管理平台,选择“用户”页签,单击导航树中的[接入策略管理/接入设备管理/接入设备配置]菜单项,进入接入设备管理页面,点击页面中的进入接入设备配置按钮,进入接入设备配置页面,在该页面中单击“增加”按钮,进入增加接入设备页面。

· 设置认证、计费共享密钥为12345678,其它保持缺省配置;

· 选择或手工增加接入设备,添加IP地址为10.18.1.1的接入设备。

图1-2 增加接入设备页面

# 增加服务策略。

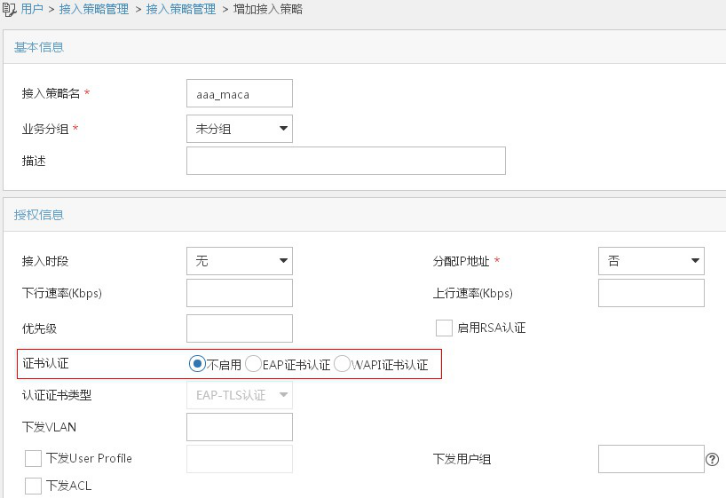

选择“用户”页签,单击导航树中的[接入策略管理/接入策略管理]菜单项,进入接入策略管理页面,在该页面中单击“增加”按钮,进入增加接入策略页面。

设置接入策略名为aaa_maca,其它保持缺省配置。

图1-3 增加服务策略页面

# 增加接入服务。

选择“用户”页签,单击导航栏中的[接入策略管理/接入服务管理]菜单项,进入接入服务管理页面,在该页面中单击<增加>按钮,进入增加接入服务页面。

· 设置服务名为aaa_maca;

· 设置缺省接入策略为已经创建的aaa_maca。

图1-4 增加接入服务页面

# 增加接入用户。

选择“用户”页签,单击导航树中的[接入用户管理/接入用户]菜单项,进入接入用户页面,在该页面中单击<增加>按钮,进入增加接入用户页面。

· 添加用户123;

· 添加帐号名为123,密码为aaa_maca;

· 选中之前配置的服务aaa_maca。

图1-5 增加接入用户页面

1. 验证结果

# 客户端通过MAC认证成功关联AP,并且可以访问无线网络。

通过display mac-authentication connection命令显示MAC用户连接信息。

[AC] display mac-authentication connection

User MAC address : 0023-8933-2098

BSSID : 000f-e201-0001

User name : 123

Authentication domain : imc

Initial VLAN : 1

Authorization VLAN : N/A

Authorization ACL number : N/A

Authorization user profile : N/A

Termination action : Radius-Request

Session timeout period : 6001 s

Online from : 2014/04/17 17:21:12

Online duration : 0h 0m 30s

Total connections: 1.

通过display wlan client显示命令查看无线客户端在线情况查看MAC地址认证用户上线信息,可看到MAC地址认证用户成功上线。

[AC] display wlan client

Total number of clients : 1

MAC address Username APID/RID IP address VLAN

0023-8933-2098 abcd 1/1 10.18.1.100 1

常见问题定位方法

该特性应用主要牵扯到如下几个部分:认证服务器、AAA模块、Radius模块、MAC认证模块和WLAN接入。

根据处理流程建议采用如下定位手段:

1. 确定设备的Radius配置正确,并且和认证服务器链接OK(如果已经有用户认证成功,可以跳过该步骤);

2. 检查认证服务器上的日志信息,确定MAC认证是否成功,如果不成功则进入3,否则进入5;

3. 检查认证服务器上是否配置了该MAC的用户,各种参数和权限是否正确

4. 检查设备侧关于MAC认证的相关配置是否正确;

5. 按照正常,此时用户应该可以成功介入,如果通过display wlan client判断该用户无法正常接入,建议使用下面的调试开关进行调试:

a) debugging wlan mac all (如果用户多的时候,不要all开关,可以逐条打开,例如debugging wlan mac error/event/fsm/timer):打开WLAN相关调试信息;

b) debugging port-security all:打开端口安全调试信息;

c) debugging mac-authentication event:打开MA认证调试信息;

d) debugging radius packet:打开radius的调试开关,该调试为可选;

6. 如果正常接入后,数据无法通,则需要判断用户接入的VLAN是否正确(display wlan client verbose),以及检查路由情况;

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作