组网及说明

某公司用户接入网络时采用 802.1X进行身份验证,同时在通信前用户客户端相互验证对方的证书。具体的组网如 图 3-1 所示。UAM服务器IP地址为 192.168.40.239,接入设备IP地址为192.168.30.100,连接PC的端口为Eth1/0/9,此端口进行接入认证,用户PC使用的IP地址为192.168.30.235。

注:本案例中各部分使用的版本如下:

•

•

•

图3-1 组网图

配置步骤

配置步骤

3.2.1 配置UAM服务器

配置 UAM 服务器时,需要配置以下功能:

•

•

•

•

•

1. 增加接入设备

(1) 选择“用户”页签,单击导航树中的“接入策略管理 > 接入设备管理 > 接入设备配置”菜单项,进入接入设备列表页面,如 图 3-2 所示。

图3-2 进入接入设备列表

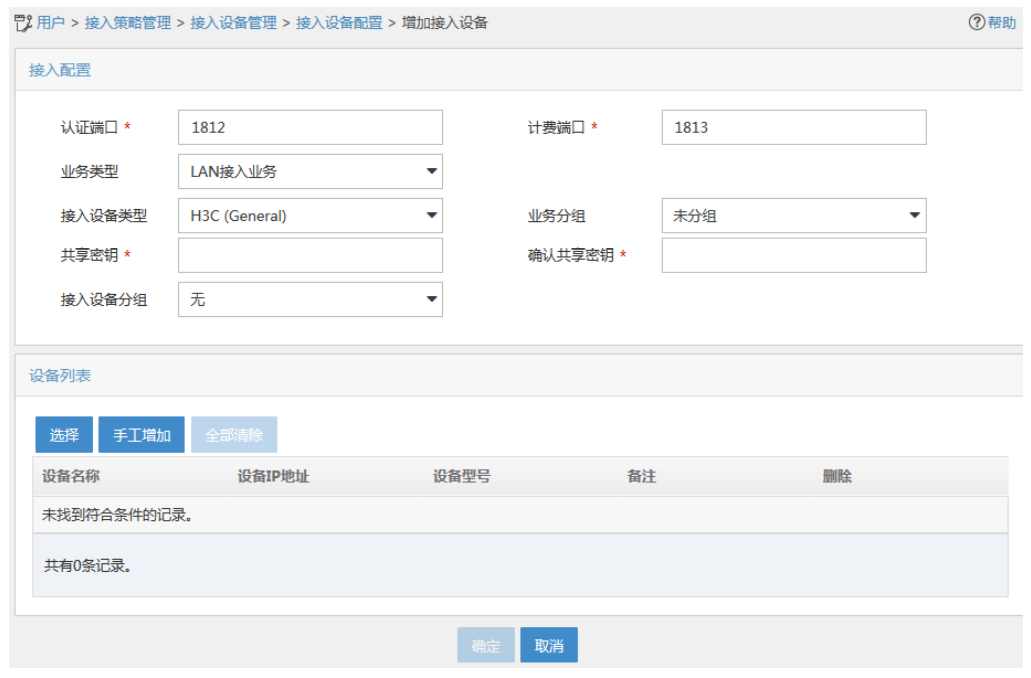

(2) 在接入设备列表中,单击<增加>按钮,进入增加接入设备页面,如 图 3-3 所示。

图3-3 增加接入设备页面

(3) 增加接入设备。

增加接入设备有两种方法:

•

•

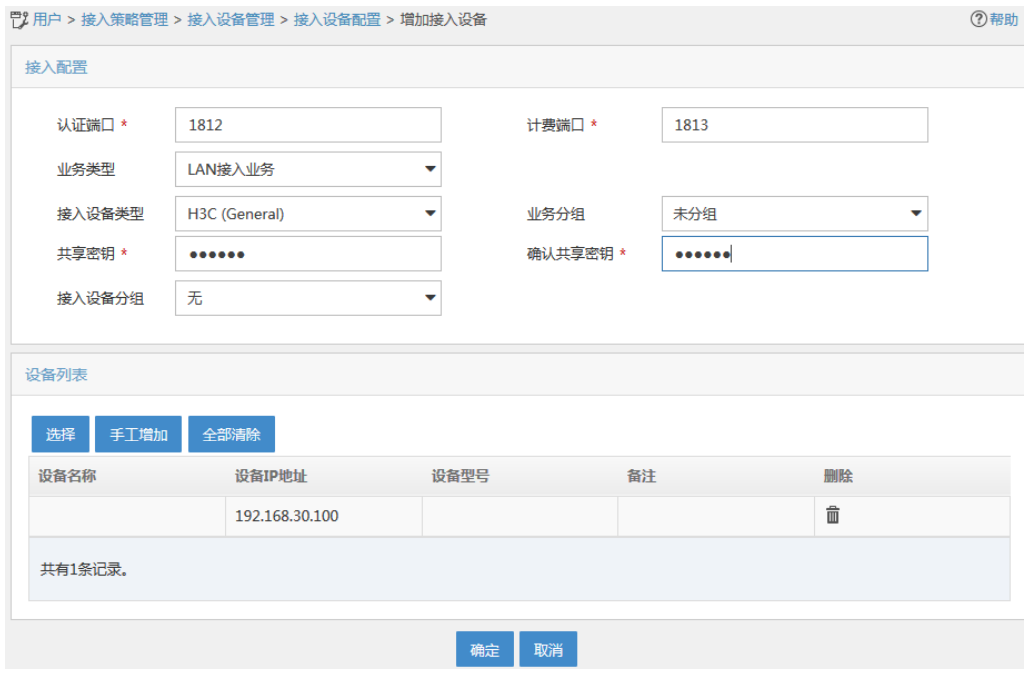

本例采用手工增加的方式进行说明。

a)

b)

图3-4 手工输入接入设备的 IP 地址

(4) 配置公共参数。

•

•![]() 计费端口:UAM 监听 RADIUS 计费报文的端口。此处的配置必须与接入设备命令行配置的计费端口保持一致,一般都采用默认端口 1813。

计费端口:UAM 监听 RADIUS 计费报文的端口。此处的配置必须与接入设备命令行配置的计费端口保持一致,一般都采用默认端口 1813。

说明

![]() 目前仅支持将 UAM 同时作为认证和计费服务器,即不支持将 UAM 作为认证服务器,而其他服务器作为计费服务器的场景。

目前仅支持将 UAM 同时作为认证和计费服务器,即不支持将 UAM 作为认证服务器,而其他服务器作为计费服务器的场景。

•

图3-5 公共参数配置

(5) 单击<确定>按钮,增加接入设备完毕,进入结果显示页面。点击“返回接入设备列表”链接,返回接入设备列表,在列表中查看新增的接入设备,如 图 3-6 所示。

图3-6 查看新增的接入设备

2. 增加接入策略

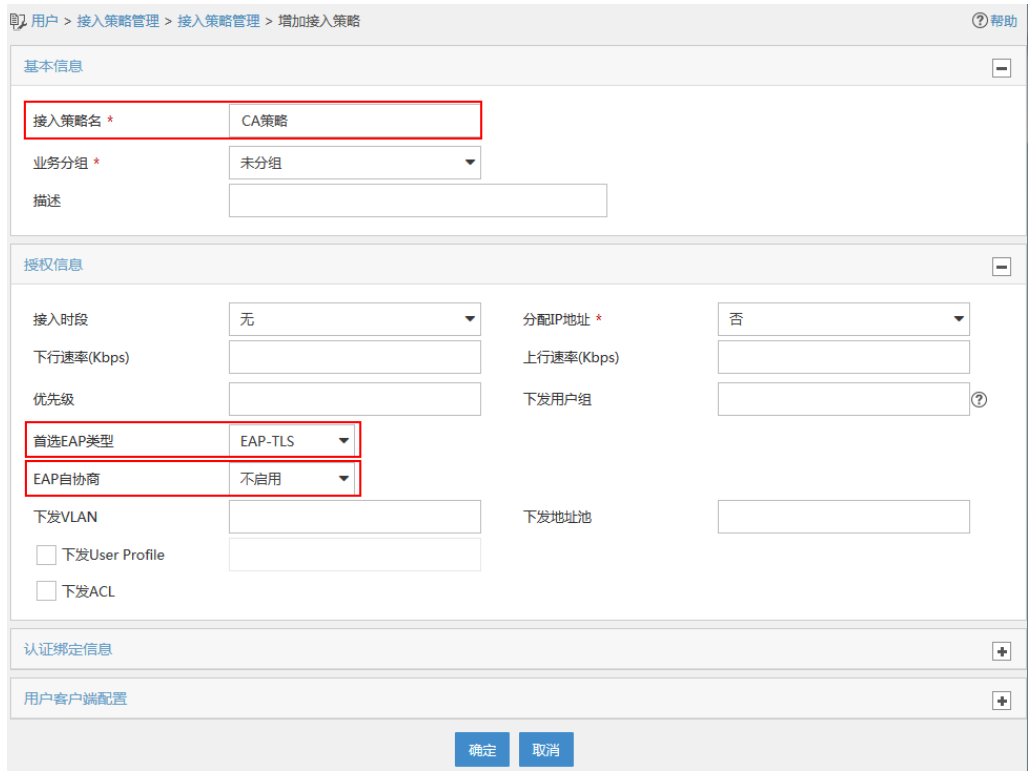

为了验证接入用户及 UAM 服务器的证书,创建接入策略时必须选择证书认证。

(1) 单击导航树中的“接入策略管理 > 接入策略管理”菜单项,进入接入策略管理页面。单击<增加>按钮,增加接入策略,如 图 3-7 所示。

图3-7 增加接入策略

接入策略参数配置如下:

•

•

•

其他参数保持默认即可。

(2) 单击<确定>按钮,完成接入策略的配置。

3. 增加接入服务

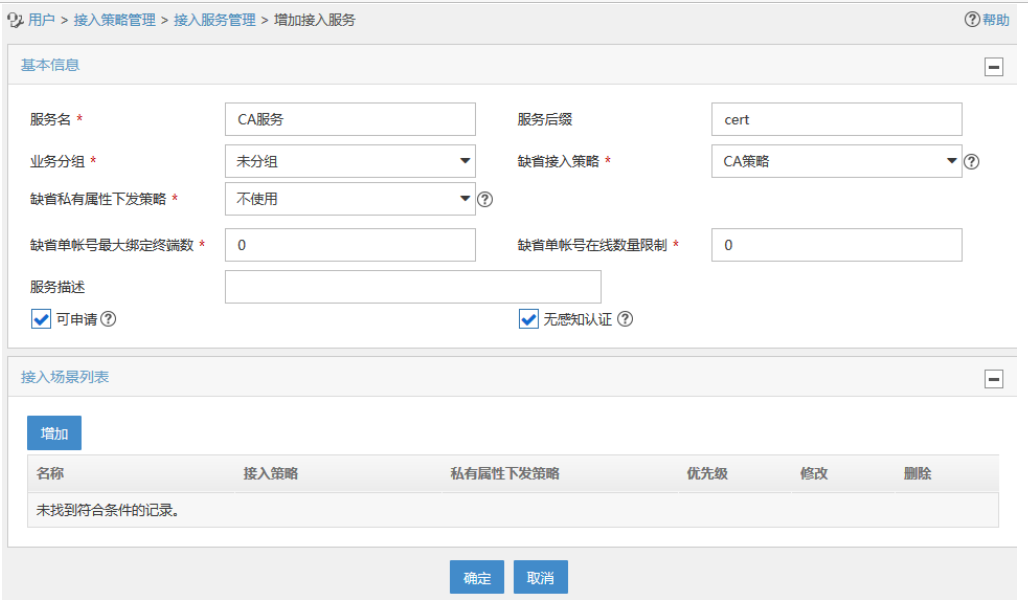

(1) 单击导航树中的“接入策略管理 > 接入服务管理”菜单项,进入接入服务管理页面。单击接入服务管理页面中的<增加>按钮,增加接入服务,如 图 3-8 所示。

图3-8 增加接入服务

接入服务参数配置如下:

•

•

•

其他参数保持默认即可。

(2) 单击<确定>按钮完成接入服务的配置。

4. 增加接入用户

如果系统参数中启用了“检查帐号名与证书中的属性”参数,且勾选了“主题-CN、主题-Email、主题备用名-DNS、主题备用名-UPN”中的一项或几项属性,则增加接入用户时,帐号名至少要与选中的一项属性一致,否则认证失败;如果系统参数中没有启用“检查帐号名与证书中的属性”参数,则没有该限制。本案例没有启用“检查帐号名与证书中的属性”参数。

(1) 选择“用户”页签,单击导航树中的“接入用户管理 > 接入用户”菜单项,进入接入用户列

表页面。

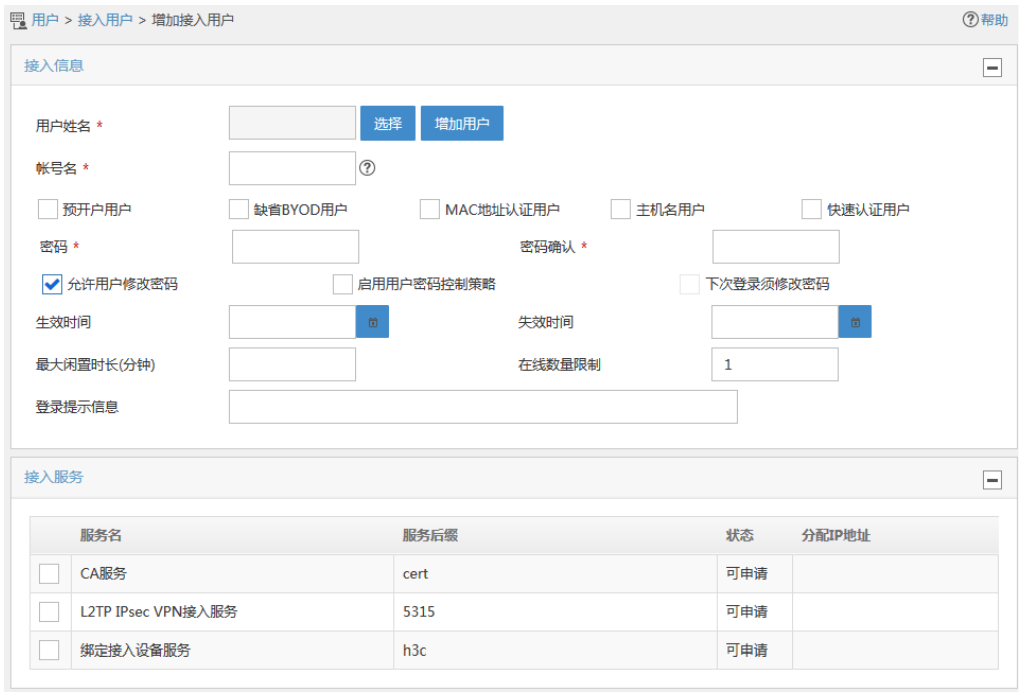

(2) 单击<增加>按钮,进入增加接入用户页面,如 图 3-9 所示。

图3-9 增加接入用户页面

(3) 配置接入信息和接入服务:

•

Ø

Ø

图3-10 选择平台用户

图3-11 新增平台用户

•

•

•

其他参数保持默认即可。

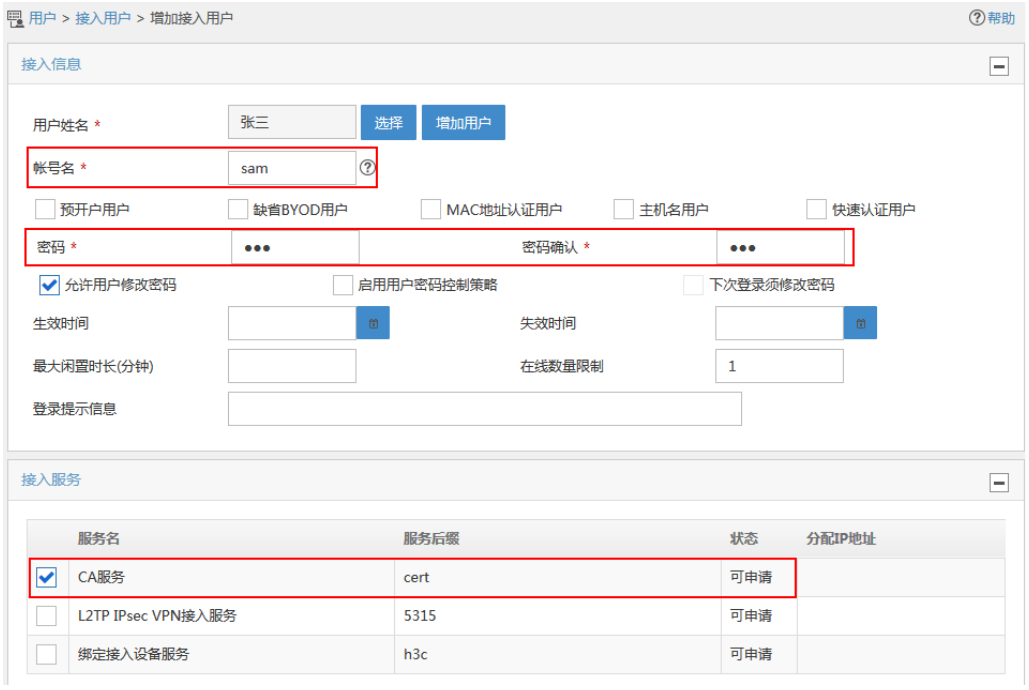

(4) 全部参数设置如 图 3-12 所示。

图3-12 增加接入用户

(5) 单击<确定>按钮,完成接入用户的配置。

5. 证书配置

申请根证书和服务器证书的详细操作请参考 iMC UAM 用户接入-证书使用指导。

(1) 选择“用户”页签。

(2) 单击导航树中的“接入策略管理 > 业务参数配置 > 证书配置”菜单项,进入证书配置页面,如 图 3-13 所示。

图3-13 证书配置

(3) 在“根证书配置”页签下,单击<导入 EAP 根证书>按钮,进入根证书配置页面。

(4) 单击<浏览>按钮,选择要导入的根证书,如 图 3-14 所示。

图3-14 选择文件

(5) 单击<下一步按钮,进入CRL配置页面,如 图 3-15 所示。

图3-15 CRL 配置

(6) 这里不进行CRL的配置,单击<确定>按钮,完成根证书的配置,如 图 3-16 所示。

图3-16 根证书配置完成

(7) 点击“服务器证书配置”页签,开始配置服务器证书。

(8) 单击<导入 EAP 服务器证书>按钮,进入服务器证书配置页面。

(9) 勾选“服务器证书和私钥在同一文件”,单击<浏览>按钮,选择导出的服务器证书文件,如 图3-17 所示。

图3-17 配置服务器证书

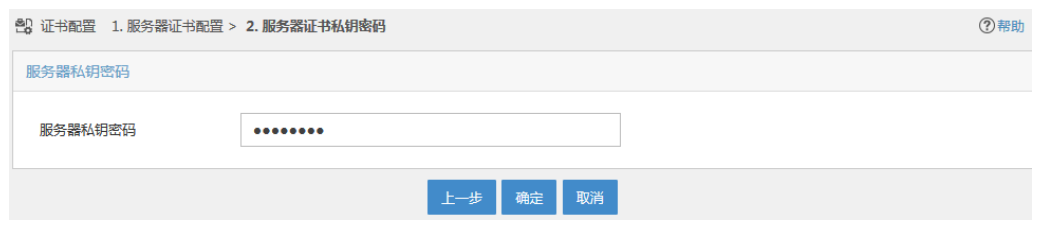

(10) 单击<下一步>按钮,输入服务器私钥密码(私钥密码为导出服务器证书时设置的),如 图 3-18所示。

图3-18 服务器私钥密码

(11) 单击<确定>按钮,服务器证书配置完成,如 图 3-19 所示。

图3-19 服务器证书配置完成

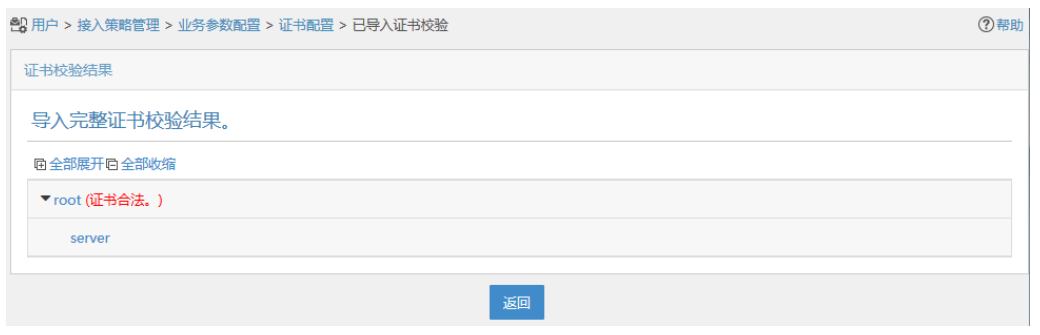

(12) 单击<已导入证书校验>按钮,校验根证书和服务器证书的合法性,如 图 3-20 所示。

图3-20 校验已导入证书

3.2.2 配置接入设备

1. RADIUS方案配置

//配置 RADIUS 方案 capolicy。

[SWITCH]radius scheme capolicy

//配置 RADIUS 认证服务器 IP,端口(端口默认为 1812,与 iMC 配置的认证端口保持一致)。

[SWITCH-radius-capolicy]primary authentication 192.168.40.239 1812

//配置 RADIUS 计费服务器 IP,端口(端口默认为 1813,与 iMC 配置的计费端口保持一致)。

[SWITCH-radius-capolicy]primary accounting 192.168.40.239 1813

//配置 RADIUS 认证和计费密钥,与 iMC 配置的共享密钥一致。

[SWITCH-radius-capolicy]key authentication hello

[SWITCH-radius-capolicy]key accounting hello

//指定设备发送 RADIUS 报文使用的源地址。

[SWITCH-radius-capolicy] nas-ip 192.168.30.100

//配置服务器类型,extended 表示支持扩展属性。

[SWITCH-radius-capolicy]server-type extended

//配置用户名格式,without-domain 表示用户名后不携带域名。

[SWITCH-radius-capolicy]user-name-format with-domain

[SWITCH-radius-capolicy]quit

2. Domain配置

//配置 Domain uamca。

[SWITCH]domain cert

//指定 802.1X 关联的 RADIUS 方案。

[SWITCH-isp- cert]authentication lan-access radius-scheme capolicy

[SWITCH-isp- cert]authorization lan-access radius-scheme capolicy

[SWITCH-isp- cert]accounting lan-access radius-scheme capolicy

[SWITCH-isp- cert]quit

3. 802.1X配置

//必须使能全局和接口的 802.1X 功能后,接口的 802.1X 功能才生效。

[SWITCH]dot1x

[SWITCH]dot1x interface Ethernet 1/0/9

//因为是证书认证,所以必须选择 EAP 认证方式。

[SWITCH]dot1x authentication-method eap

3.3 客户端配置

3.3.1 安装根证书

客户端根证书的申请和安装请参考 iMC UAM 用户接入-证书使用指导。

3.3.2 申请并安装客户端证书

客户端证书的申请和安装请参考 iMC UAM 用户接入-证书使用指导。

3.3.3 iNode PC客户端配置

1. 证书认证配置

(1) 打开iNode客户端,点击“802.1X连接”,如 图 3-21 所示。

图3-21 iNode 客户端

(2) 点击“更多” 图标,选择“属性”菜单项,弹出属性设置窗口,如 图 3-22 所示。

图3-22 属性设置

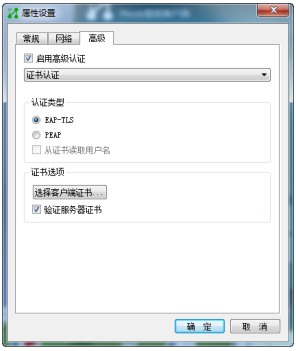

(3) 点击“高级”页签,配置高级认证,如 图 3-23 所示。

图3-23 高级认证配置

(4) 勾选“启用高级认证”前的复选框,如所示。

图3-24 启用高级认证

(5) 配置证书认证,如 图 3-26 所示。

a.

b.

c.

d.

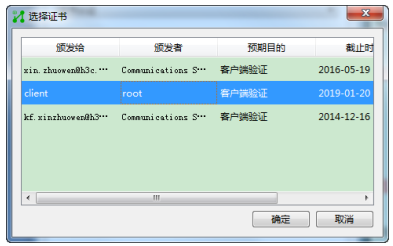

图3-25 选择证书

图3-26 证书认证配置

(6) 单击<确定>按钮,证书认证配置完成。

2. iNode客户端认证

(1) 双击“我的 802.1X连接”,弹出连接信息确认窗口,如 图 3-27 所示。

图3-27 连接确认

(2) 输入用户名“sam@cert”,单击<连接>按钮,iNode智能客户端开始请求身份验证,身份验证完成后,用户成功接入网络,如 图 3-28 所示。

图3-28 身份验证成功

3.3.4 在UAM中查看在线用户

选择“用户”页签,点击导航树中的“接入用户管理 > 在线用户”菜单项,进入在线用户页面。在本地在线用户列表中可以sam@cert在线,如 图 3-29 所示

图3-29 在线用户

配置关键点

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作