U-Center2.0产品涉及漏洞Linux Polkit权限提升漏洞(CVE-2021-4034)

- 0关注

- 0收藏 1968浏览

漏洞相关信息

漏洞描述

Polkit 默认安装在各个主要的 Linux 发行版本上,易受该漏洞影响的 pkexec 组件无法正确处理调用参数,并会尝试将环境变量作为命令执行。攻击者可以通过修改环境变量,从而诱导 pkexec 执行任意代码,利用成功可导致非特权用户获得管理员权限。

漏洞解决方案

漏洞解决方案

1、进行漏洞修复前,需先登录matrix页面进行数据备份,以及登录UCenter页面进行业务数据备份。

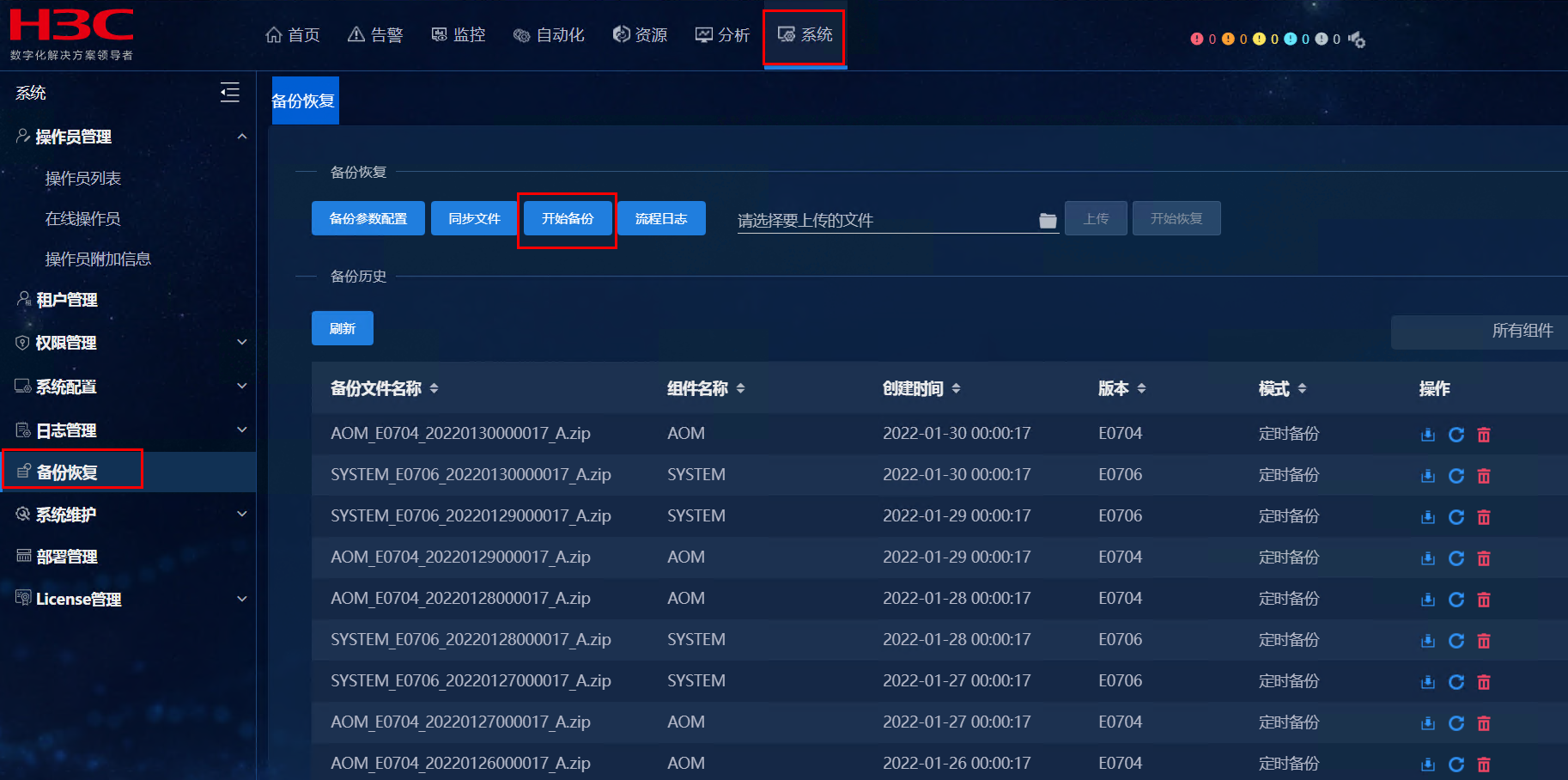

UCenter2.0数据备份:

matrix页面备份:

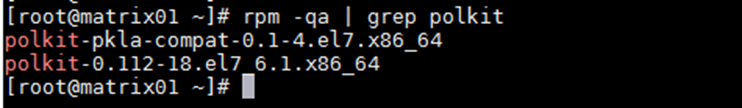

2、查看当前操作系统中Polkit版本是否涉及该漏洞,查看方法如下:

分别登录后台节点,通过命令查看:rpm -qa | grep polkit,查询当前系统的polkit的版本为polkit-0.112-18.el7_6.1.x86_64,需升级到新版本polkit-0.112-26.el7_9.1.x86_64

3、下载最新版本polkit安装包,使用本案例附件解压后上传至节点后台,或者通过如下路径自行下载

下载路径:polkit-0.112-26.el7_9.1.x86_64.rpm版本在***.***/search/?q=polkit网站获取的CentOS7->CentOS Updates x86_64目录下获取

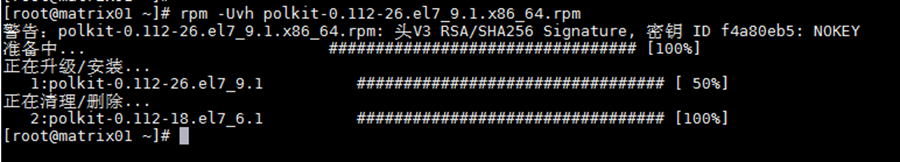

4、将下载的安装包上传至集群所有后台节点中,进入对应目录,执行如下命令进行升级:

rpm -Uvh polkit-0.112-26.el7_9.1.x86_64.rpm

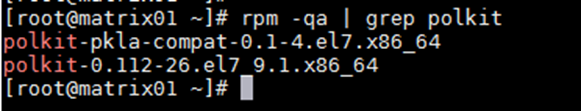

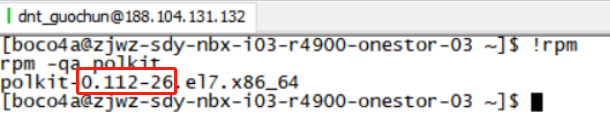

5、升级完成后,使用rpm –qa | grep polkit查询polkit升级新版本成功

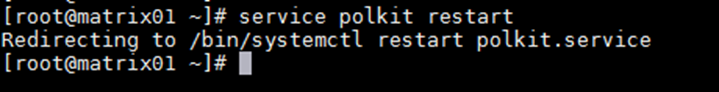

6、使用service polkit restart重启服务

该案例对您是否有帮助:

您的评价:1

若您有关于案例的建议,请反馈:

咨询下升级polkit-0.112-26.el7.x86_64.rpm这个包能解决漏洞吗?还是说必须要用 polkit-0.112-26.el7_9.1.x86_64.rpm这个包?

目前升级到了以下这个版本,请问这个不带_9.1的版本是否是安全版本

- 2023-04-11回答

- 评论(0)

- 举报

-

(0)

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作