漏洞相关信息

无

TLS 版本 1.0 协议检测

防火墙、负载均衡、入侵防御

漏洞描述

远程服务接受使用 TLS 1.0 加密的连接。TLS 1.0 有许多加密设计缺陷。TLS 1.0的现代实现缓解了这些问题,但较新版本的TLS(如1.2和1.3)是针对这些缺陷而设计的,应尽可能使用。自 2020 年 3 月 31 日起,为 TLS 1.2 及更高版本启用了鈥檛的端点将不再在 major Web 浏览器和主要供应商中正常运行。PCI DSS v3.2 要求在 2018 年 6 月 30 日之前完全禁用 TLS 1.0,但 POS POI 终端(以及它们所连接的 SSL/TLS 终止点)除外,这些终端可以验证为不容易受到任何已知 exploit 的影响。

漏洞解决方案

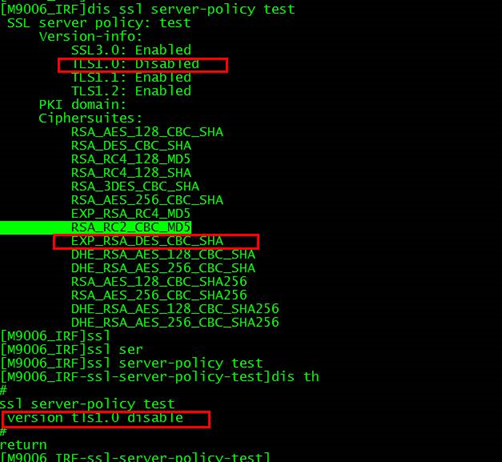

创建ssl服务器端策略,关闭tls1.0和ssl3.0.

禁用当前对外提供的https/http服务

[H3C] undo ip https enable

[H3C] undo ip http enable

配置SSL服务如HTTPS服务引用前面自定义的SSL Server端策略:

[H3C] ip https ssl-server-policy test

重新使能https/http服务

[H3C] ip https enable

[H3C] ip http enable

如果有需要调整算法,可以参考这个的漏洞进行算法调整

防火墙、IPS和LB产品是否涉及(CVE-2015-2808) SSL/TLS 受诫礼(BAR-MITZVAH)攻击漏洞【原理扫描】 - 知了社区 (h3c.com)

0

个评论

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖