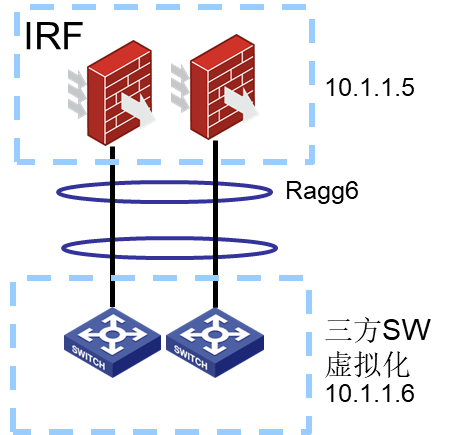

组网及说明

防火墙IRF主备冗余组三层部署,与对端第三方交换机三层聚合口互联;防火墙使用三层聚合口的子接口进行终结vlan;

防火墙接口互联地址为10.1.1.5,交换机接口互联地址为10.1.1.6;

问题描述

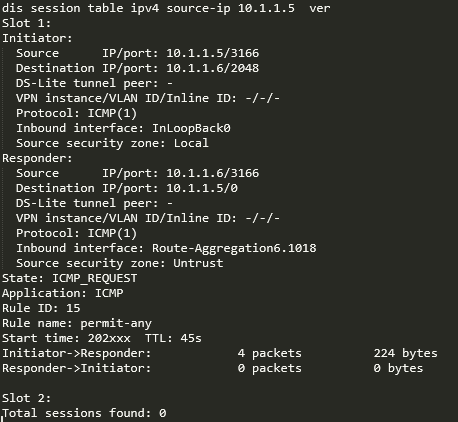

防火墙ping交换机的互联地址10.1.1.6,不通,防火墙slot1生成会话,单向计数:

<xxx>ping 10.1.1.6

Ping 10.1.1.6 (10.1.1.6): 56 data bytes, press CTRL+C to break

Request time out

Request time out

Request time out

Request time out

Request time out

交换机ping防火墙的互联地址10.1.1.5,可通,防火墙slot2生成会话;

过程分析

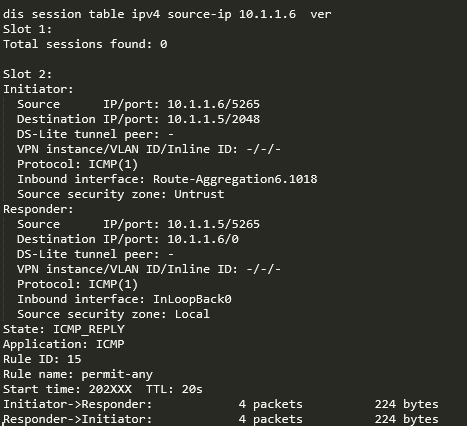

收集debug ip packet、debug security-policy、debug aspf-policy进行分析:

*XXX FILTER/7/PACKET: -COntext=13; The packet is permitted. Src-ZOne=Local, Dst-ZOne=Untrust;If-In=InLoopBack0(348), If-Out=Route-Aggregation6.1018(354); Packet Info:Src-IP=10.1.1.5, Dst-IP=10.1.1.6, VPN-Instance=, Src-MacAddr=0000-0000-0000,Src-Port=8, Dst-Port=0, Protocol=ICMP(1), Application=ICMP(22742), SecurityPolicy=permit-any, Rule-ID=15.

*XXX FILTER/7/PACKET: -COntext=13-Slot=2; The packet is permitted. Src-ZOne=Untrust, Dst-ZOne=Local;If-In=Route-Aggregation6.1018(354), If-Out=InLoopBack0(348); Packet Info:Src-IP=10.1.1.6, Dst-IP=10.1.1.5, VPN-Instance=, Src-MacAddr=300d-9e42-ad1e,Src-Port=0, Dst-Port=0, Protocol=ICMP(1), Application=invalid(0), SecurityPolicy=permit-any, Rule-ID=15. //安全策略匹配的any放通所有的规则,允许报文转发

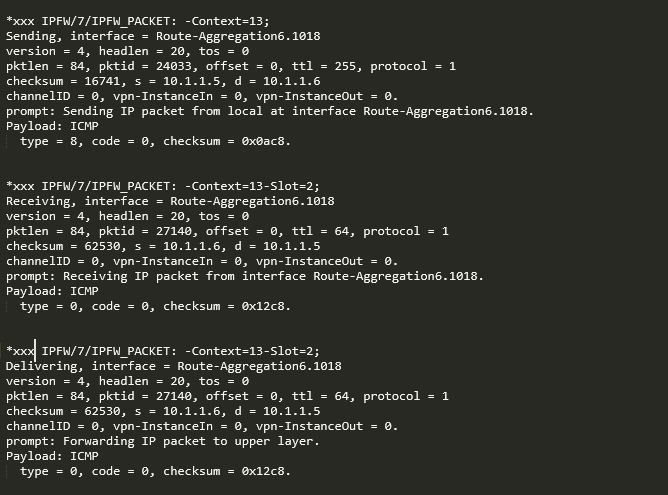

*Feb 11 19:45:49:427 2022 nsp-c776a1b1 ASPF/7/PACKET: -COntext=13-Slot=2; The first packet was dropped by ASPF for invalid status. Src-ZOne=Untrust, Dst-ZOne=Local;If-In=Route-Aggregation6.1018(354), If-Out=InLoopBack0(348); Packet Info:Src-IP=10.1.1.6, Dst-IP=10.1.1.5, VPN-Instance=none, Src-Port=3291, Dst-Port=0. Protocol=ICMP(1) //ASPF提示首包丢弃,查看debug,发现答复的应答报文从slot2的接口上来,主备组网环境中,当出现非对称路径流量时,需要将会话状态机的模式配置为宽松模式,可以避免异常会话丢包。

结合测试的会话发现两端分别ping的时候生成会话的框不同,对端ping本侧防火墙,回包都在本框处理,流量可以放行;本端ping交换机时,icmp-request从slot 1发出,交换机回应icmp-reply在直连防火墙slot2的链路上,导致本侧防火墙检测到非对称路径流量,将报文丢弃;开启会话宽松后可以避免此类异常丢包;

解决方法

配置会话宽松模式后可以通信;

session state-machine mode { compact | loose }

缺省情况下,会话状态机为严格模式。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作