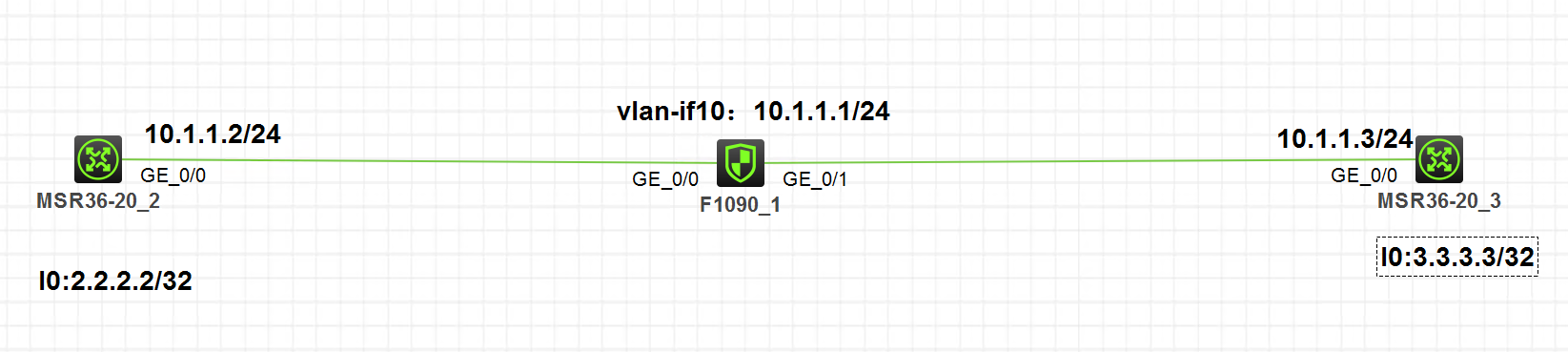

组网及说明

如图所示:防火墙配置了vlan-interface接口,地址为10.1.1.1/24. GE0/0和GE0/1均属于vlan1.

R2和R3起环回口模拟业务流量,2.2.2.2访问3.3.3.3.

问题描述

此类组网下常见的丢包的一种原因为正向的流量和反向的流量转发方式不同。

正向三层,反向二层;亦或者是正向二层,反向三层。

这种情况会导致反向报文关联不上原来的会话,从而导致丢包。

过程分析

正向二层,反向三层情况举例如下:

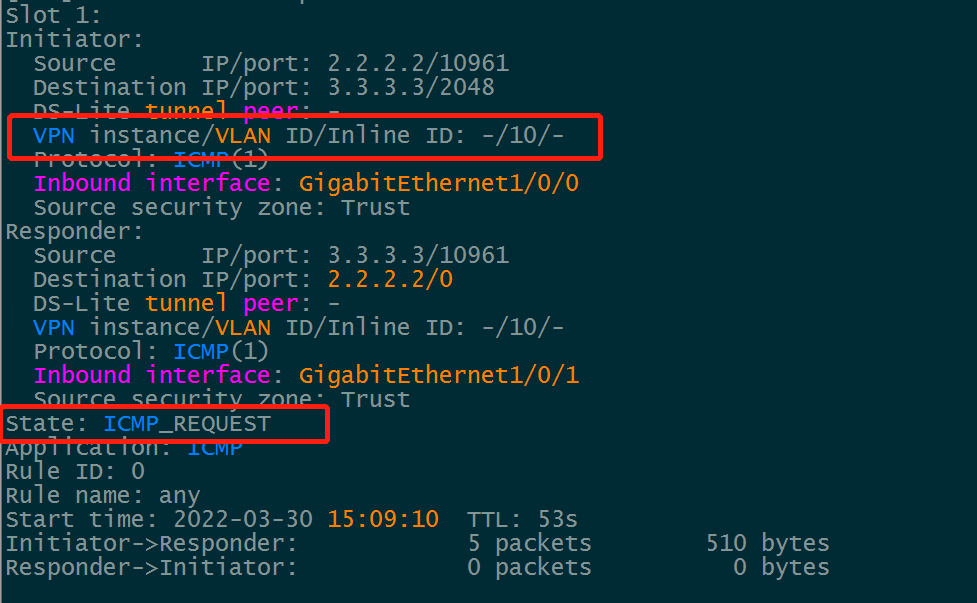

会话信息:

通过会话可以看出,入方向创建二层会话,携带vlan标签10.

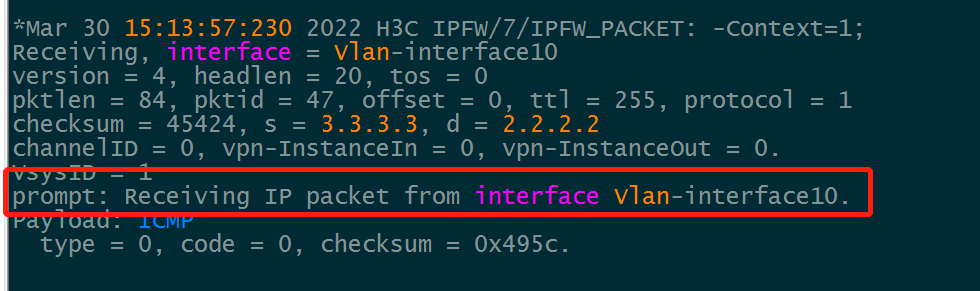

查看debug信息:

回包没有关联之前的会话,而是重新匹配安全策略,最后被ASPF丢弃。

*Mar 30 15:13:57:230 2022 H3C FILTER/7/PACKET: -COntext=1; The packet is permitted. Src-ZOne=Trust, Dst-ZOne=Trust;If-In=Vlan-interface10(1286), If-Out=Vlan-interface10(1286); Packet Info:Src-IP=3.3.3.3, Dst-IP=2.2.2.2, VPN-Instance=, Src-MacAddr=ac37-90ec-0305,Src-Port=0, Dst-Port=0, Protocol=ICMP(1), Application=invalid(0),Terminal=invalid(0), SecurityPolicy=any, Rule-ID=0.

*Mar 30 15:13:57:230 2022 H3C ASPF/7/PACKET: -COntext=1; The first packet was dropped by ASPF for invalid status. Src-ZOne=Trust, Dst-ZOne=Trust;If-In=Vlan-interface10(1286), If-Out=Vlan-interface10(1286); Packet Info:Src-IP=3.3.3.3, Dst-IP=2.2.2.2, VPN-Instance=none, Src-Port=10962, Dst-Port=0. Protocol=ICMP(1).

注意事项:二层转发debug不会打印ip packer的信息,security-policy可以打印出来。

可以根据安全策略的打印判断报文是二层转发还是三层转发,出入接口为Vlan-interface代表三层转发,出入接口为GigabitEthernet(bridge类型)或者BAGG并携带vlan标签代表为二层转发。

解决方法

明确防火墙二层转发还是三层,出入方向保持一致即可。

建议防火墙三层转发,更好的发挥其性能。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作