组网及说明

配置步骤

3.1 配置MSG360

#选择【网络】--【VPN】--【开启VPN功能】。

选择【我是分部】,VPN类型选择【IPsec】,填写总部公网地址为2.2.2.1,预共享密码为123456(需和总部侧保持一致),本端ID选择FQDN:MSG,添加两边内网需要互访的感兴趣流。

点击【显示高级设置】,协商模式选择【野蛮模式】,设置IKE和IPsec相关算法:

3.2 配置MER路由器

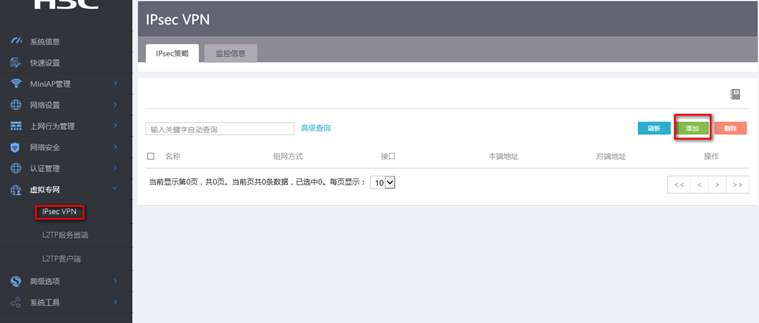

#选择【虚拟专网】--【IPsec VPN】--【IPsec策略】单击【添加】按钮

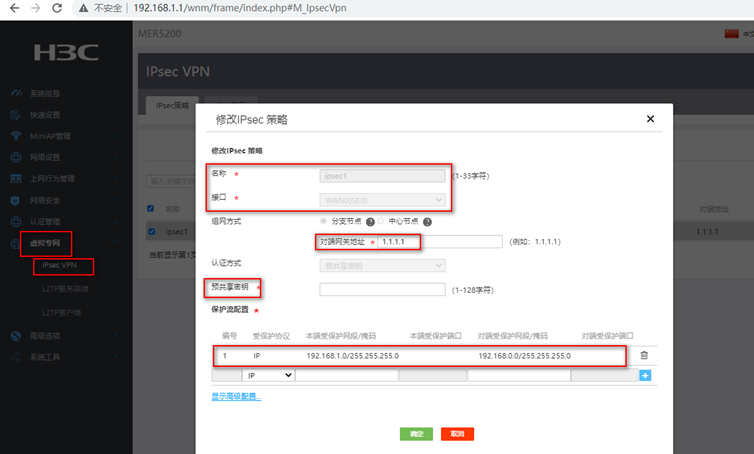

#选择分支节点,对端地址填写1.1.1.1,预共享秘钥为123456,保证两端秘钥一致,配置保护流,本端地址为192.168.1.0/24,对端地址为192.168.0.0/24,并点击显示高级设置进行下一步设置。

#IKE配置,协商模式选择野蛮模式,本端身份类型选择IP地址,填写2.2.2.1,对端身份类型选择FQDN,填写MSG,认证算法,加密算法,PFS分部为MD5,3DES-CBC,DH1,保证与MSG360侧一致。

#IPsec配置,安全协议选择ESP,认证算法SHA1,加密算法AES256,算法保证与MSG360保持一致。

#保存配置

3.3 验证配置

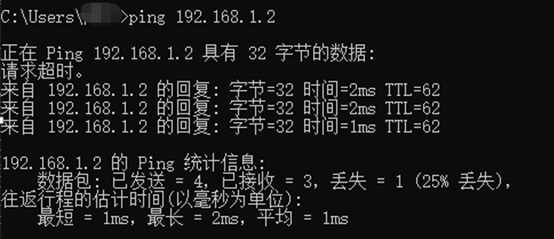

#MSG侧ping对端内网:

MSG360 web页面无法查看到隧道信息,命令行dis ike sa和dis ipsec sa,显示如下:

<H3C> dis ike sa

Connection-ID Remote Flag DOI

------------------------------------------------------------------

3 2.2.2.1 RD IPsec

Flags:

RD--READY RL--REPLACED FD-FADING RK-REKEY

<H3C>dis ipsec sa

-------------------------------

Interface: GigabitEthernet1/0/5

-------------------------------

-----------------------------

IPsec policy: equal_ipsec_1

Sequence number: 10

Mode: ISAKMP

-----------------------------

Tunnel id: 0

Encapsulation mode: tunnel

Perfect Forward Secrecy:

Inside VPN:

Extended Sequence Numbers enable: N

Traffic Flow Confidentiality enable: N

Path MTU: 1428

Tunnel:

local address: 1.1.1.1

remote address: 2.2.2.1

Flow:

sour addr: 192.168.0.0/255.255.255.0 port: 0 protocol: ip

dest addr: 192.168.1.0/255.255.255.0 port: 0 protocol: ip

[Inbound ESP SAs]

SPI: 2806121437 (0xa74203dd)

Connection ID: 107374182400

Transform set: ESP-ENCRYPT-AES-CBC-256 ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843199/3388

Max received sequence-number: 3

Anti-replay check enable: Y

Anti-replay window size: 64

UDP encapsulation used for NAT traversal: N

Status: Active

[Outbound ESP SAs]

SPI: 2554324882 (0x983fe792)

Connection ID: 4294967297

Transform set: ESP-ENCRYPT-AES-CBC-256 ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843199/3388

Max sent sequence-number: 3

UDP encapsulation used for NAT traversal: N

Status: Active

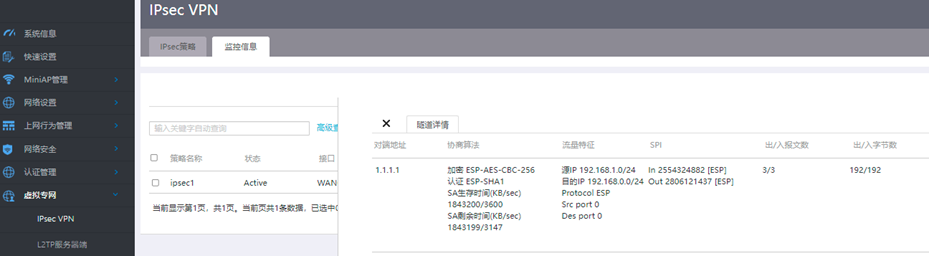

#MER侧,点击【虚拟专网】--【IPsec VPN】--【监控信息】,查看ipsec隧道信息。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作