iMC EIA V7版本实现portal认证PC和手机终端同时只有一个在线的典型配置案例

- 0关注

- 0收藏 1794浏览

Portal认证作为一个简单快捷的认证方式,越来越多的公司采用。本文档介绍Portal认证实现手机和PC终端同时只有一个在线的配置举例。本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。本文档假设您已了解AAA、Portal认证。

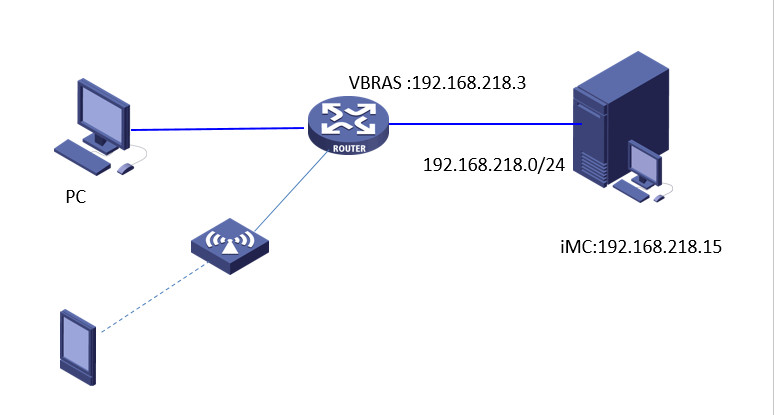

认证PC的地址为192.168.200.2,网关为192.168.200.1,手机的地址为192.168.200.2,网关为192.168.200.1,位于路由器上,路由器另外一个接口地址为192.168.218.3,和iMC互联,iMC的地址为192.168.218.1,作为portal服务器和RADIUS服务器。

iMC EIA版本信息:7.1 E0302P18

VBRAS版本信息:7.1 E0321

一.设备配置:

interface GigabitEthernet1/0 //配置连接外网的接口,用于NAT转换出去

port link-mode route

description nat-shangwang-vnet8

ip address 192.168.226.4 255.255.255.0

nat outbound

#

interface GigabitEthernet2/0 //配置连接认证客户端的接口地址

port link-mode route

description qiaojie-youxian-wangka-vnet2

ip address 192.168.200.1 255.255.255.0

portal enable method direct //接口下发portal服务

portal domain imc //制定接口下portal认证的domain域为imc

portal apply web-server imc //接口应用portal服务,服务的名字为imc

#

interface GigabitEthernet3/0 //配置连接iMC的接口地址

port link-mode route

description zhuji-pc-vnet1

ip address 192.168.218.3 255.255.255.0

snmp-agent //配置SNMP参数,用于iMC网管

snmp-agent local-engineid 800063A280000C29B1FDD600000001

snmp-agent community write private

snmp-agent community read public

snmp-agent sys-info version all

trap address udp-domain 192.168.218.1 params securityname public v2c

snmp-agent trap enable arp

snmp-agent trap enable radius

radius session-control enable //使能RADIUS session control功能,这个命令比较重要。iMC使用session control报文向设备发送授权信息的动态修改请求以及断开连接请求。使能RADIUS session control功能后,设备会打开知名UDP端口1812来监听并接收RADIUS服务器发送的session control报文。需要注意的是,该功能仅能和H3C IMC的RADIUS服务器配合使用。开启之后iMC发送的强制下线报文设备才会处理。

#

radius scheme imc //配置 radius scheme imc

primary authentication 192.168.218.1 //指定认证的服务器地址为192.168.218.1

primary accounting 192.168.218.1 //指定计费的服务器地址为192.168.218.1

accounting-on enable //打开计费功能。在accounting-on功能处于使能的情况下,若集中式设备或分布式设备上的单板重启,则设备或单板会在重启之后发送accounting-on报文通知该方案所使用的RADIUS计费服务器,要求RADIUS服务器停止计费且强制该设备的用户下线。

accounting-on extended //accounting-on扩展功能是分布式设备对accounting-on功能的增强。在分布式架构下,用户接入到设备的业务板上,当用户所在业务板重启而整机没有重启时,设备会通过accounting-on报文通知RADIUS服务器,让对应单板的用户停止计费。本扩展功能仅适用于PPP、IPoE和lan-access用户。本扩展功能不适用于Portal用户,因为所有的Portal用户数据都保存在主控板,只需要开启普通accoutning-on功能即可。

key authentication cipher $c$3$HxkbNWxQgnU/haGwlFivTmu4ZVkL6g== //配置认证的key,这里配置为h3c,此处的密钥要和iMC侧接入设备配置的密钥一致。

key accounting cipher $c$3$mO0sPfgT7zSvJI0UqqJerV40K39OyA== //配置计费的key,这里配置为h3c,此处的密钥要和iMC侧接入设备配置的密钥一致。这两个密钥要保持一致,因为iMC侧只能配置一个密钥,所以认证和计费密钥要一致。

user-name-format without-domain //配置认证用户不带domain域,对应IMC侧接入服务不能添加服务后缀

#

domain imc //配置domain域imc

authorization-attribute idle-cut 10 10240000 //类似于V5设备上的idle-cut,用于在设备上检测用户是否在线。指定ISP域imc下的用户闲置切断时间为10分钟,闲置切断时间内产生的流量为10240000字节。

authentication portal radius-scheme imc //设置用户认证的radius方案为imc

authorization portal radius-scheme imc //设置用户授权的radius方案为imc

accounting portal radius-scheme imc //设置用户计费的radius方案为imc

#

portal free-rule 1 destination ip 192.168.200.1 255.255.255.255

portal free-rule 2 destination 221.130.33.52 //放通目的地址为DNS,用于用户访问域名的时候进行DNS解析

portal free-rule 3 destination 221.130.33.60

#

portal web-server imc // 配置Portal Web服务器的URL为http://192.168.218.1:8080/portal

url http://192.168.218.1:8080/portal

#

portal server imc //配置portal服务器imc

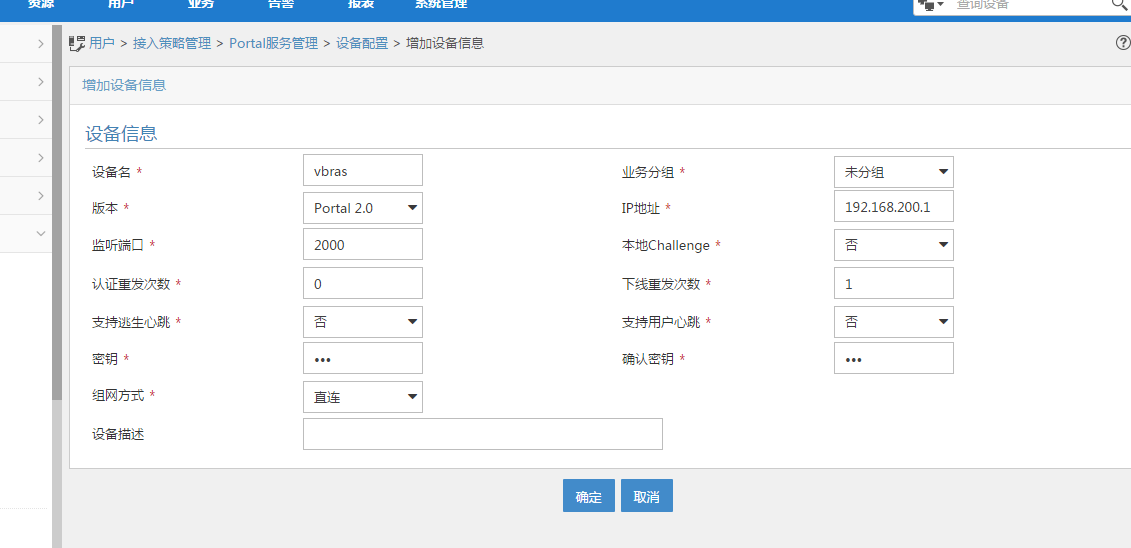

ip 192.168.218.1 key cipher $c$3$vr9TyOUwjLrWZsZ+9qMb8e6WT7JHcA== //配置portal服务器的地址为192.168.218.1,以及认证的密钥key,此处的key为h3c,此处的配置要和iMC侧portal服务管理里面的设备配置的key一致。

#

二.iMC配置:

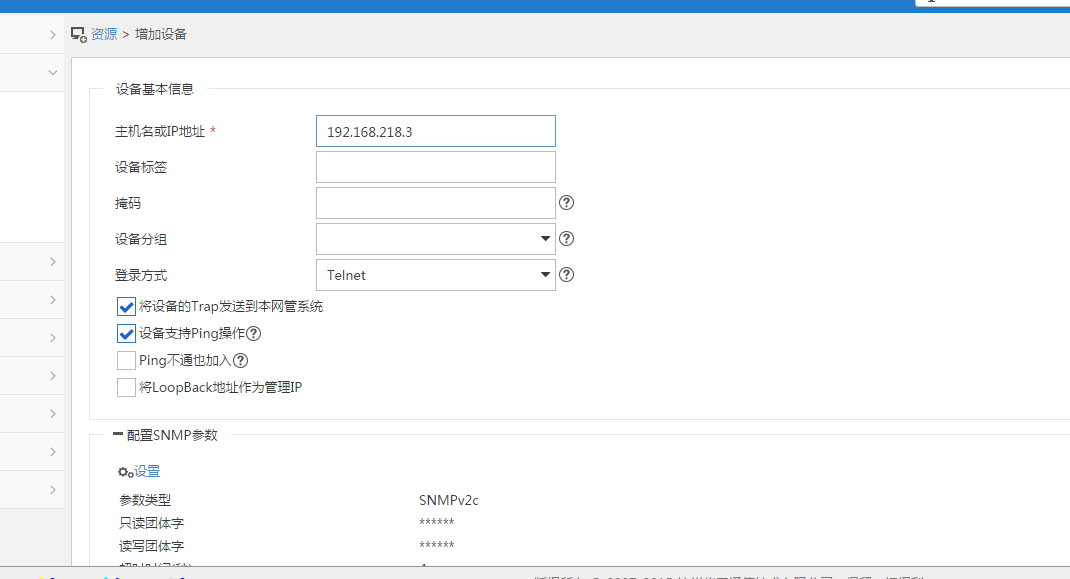

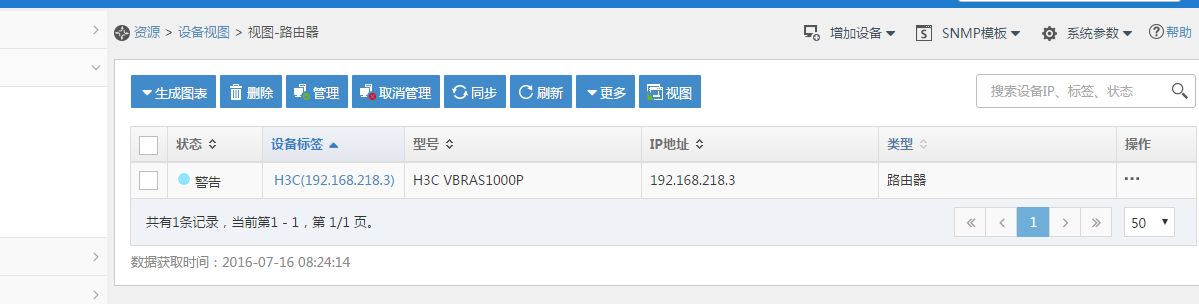

第一步:将设备加入到iMC网管

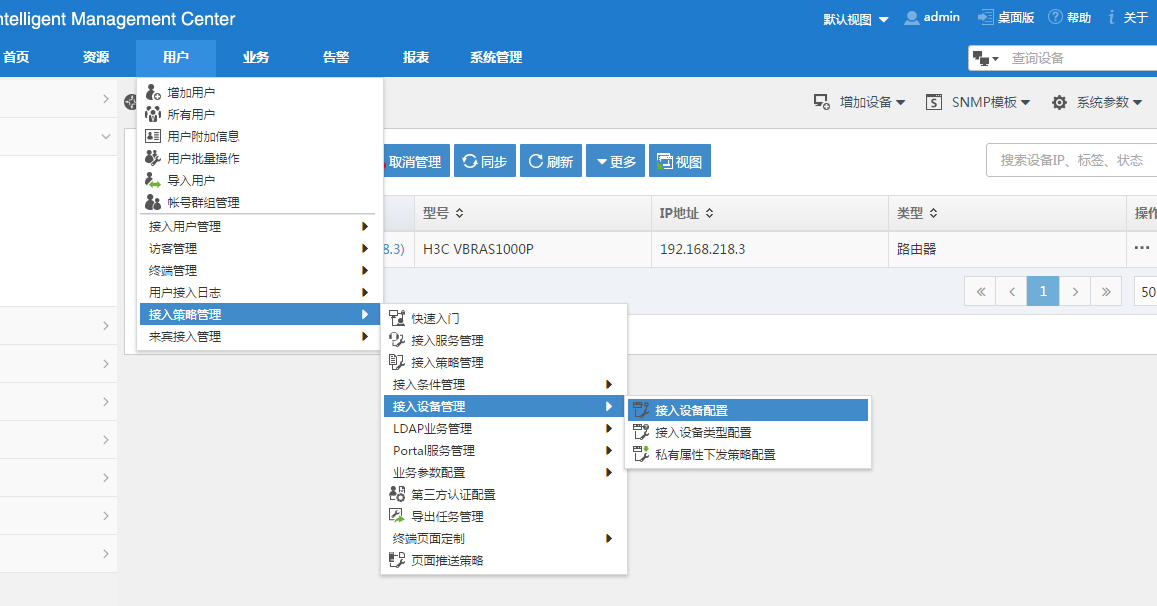

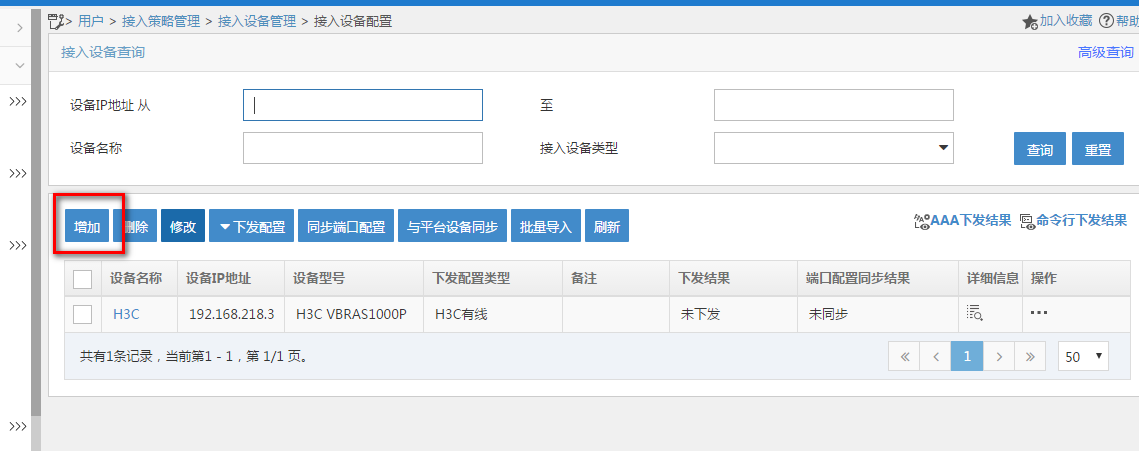

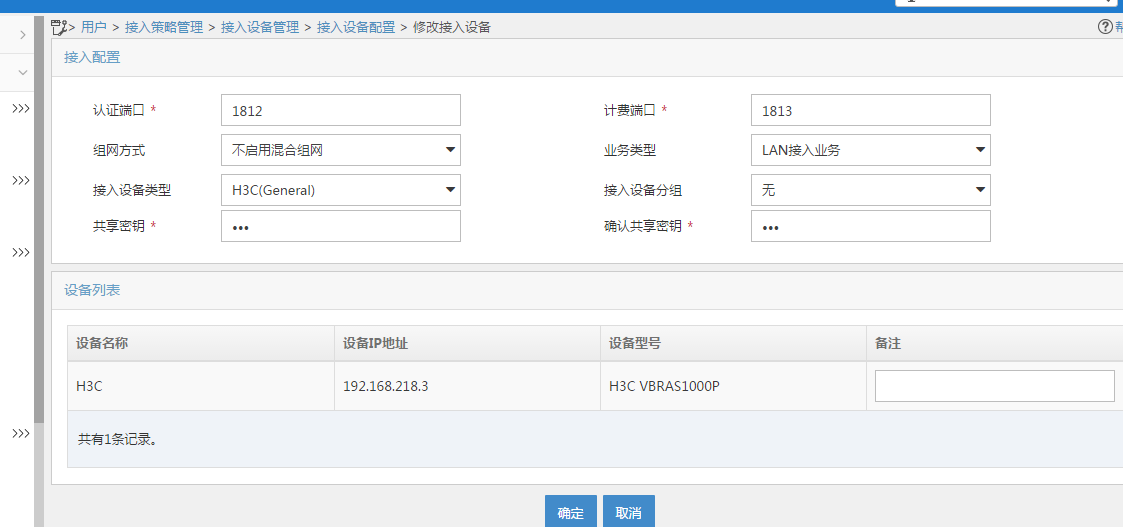

第二步:增加接入设备

置共享密钥,保证和设备里面radius scheme 配置的密钥一致,增加设备,保证设备的IP地址和设备上的nas-ip地址一致。设备上如果没有指定nas-ip,设备默认是以离iMC最近的IP地址来发送radius报文,本案例中设备是以192.168.218.3来发送的。

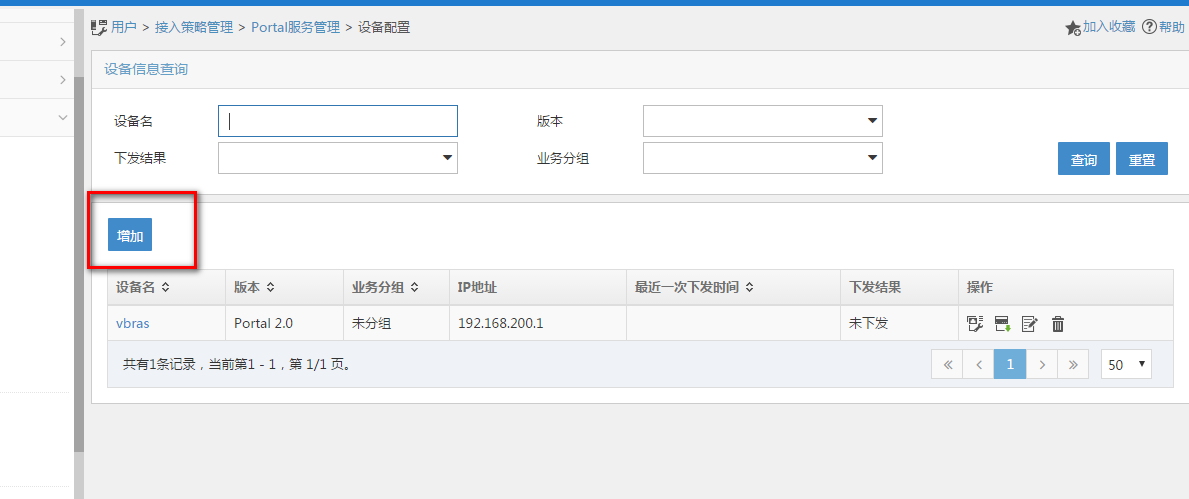

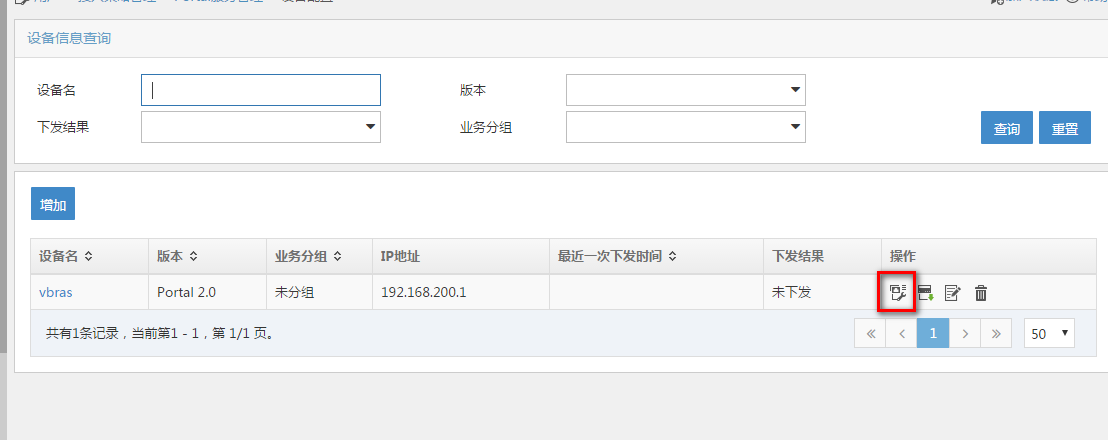

第三步:在portal服务管理中增加portal设备

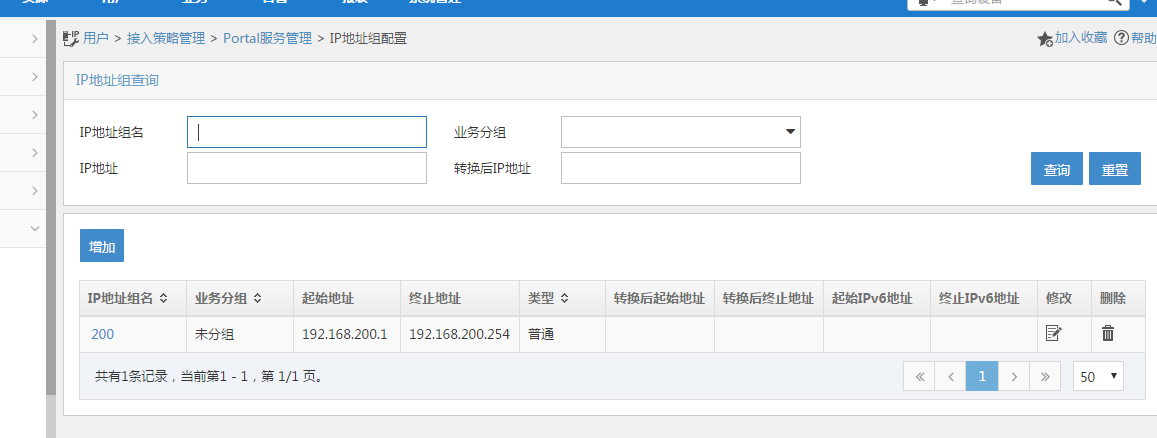

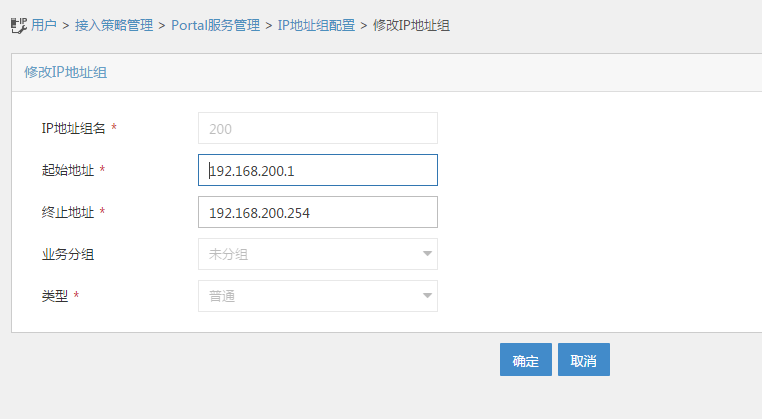

第四步:增加portal认证的IP地址组

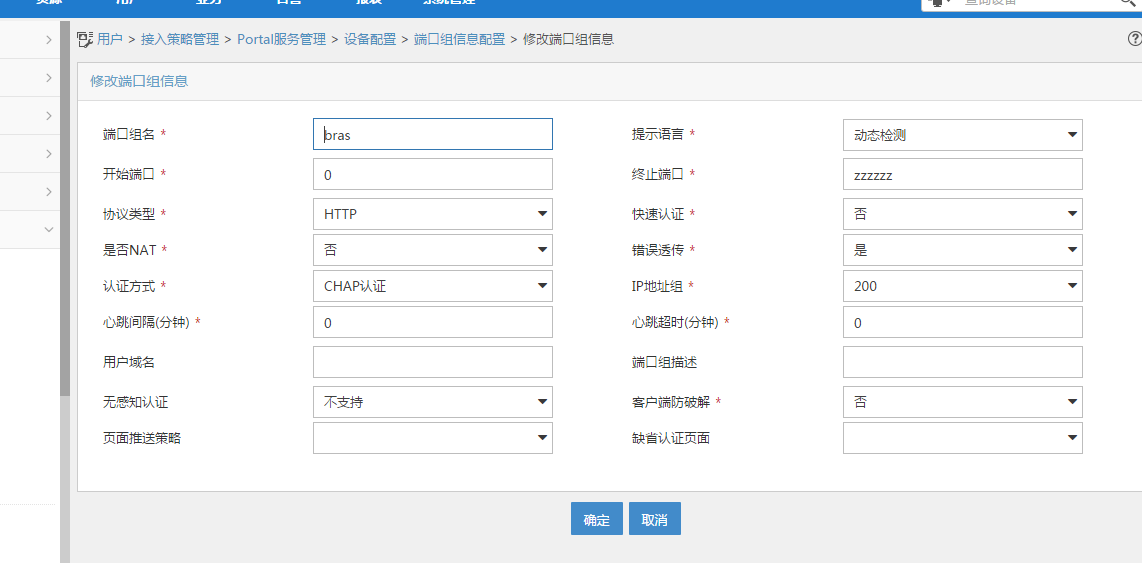

第五步:配置端口组信息管理

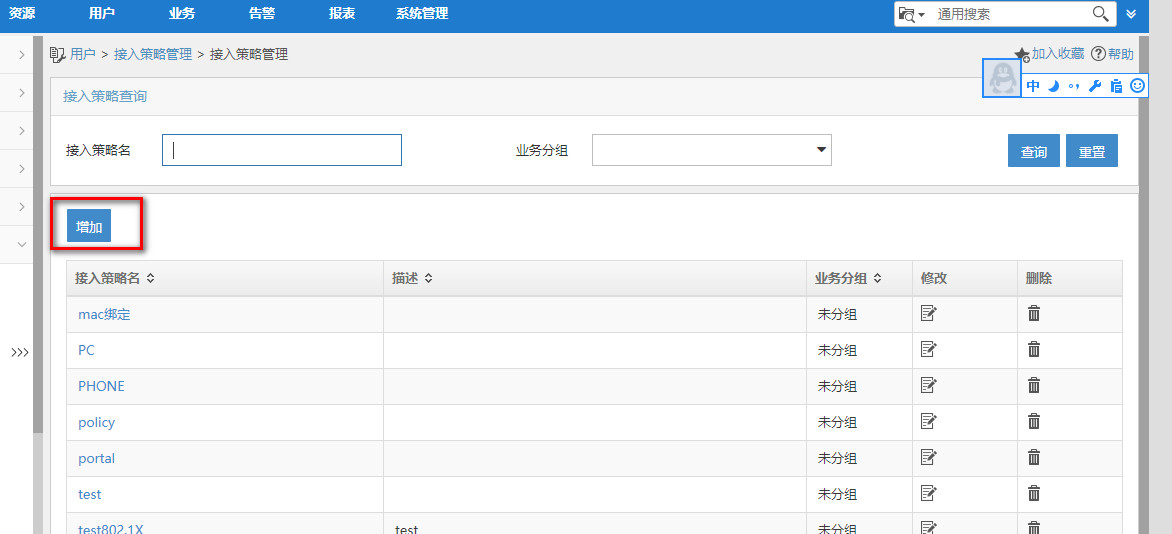

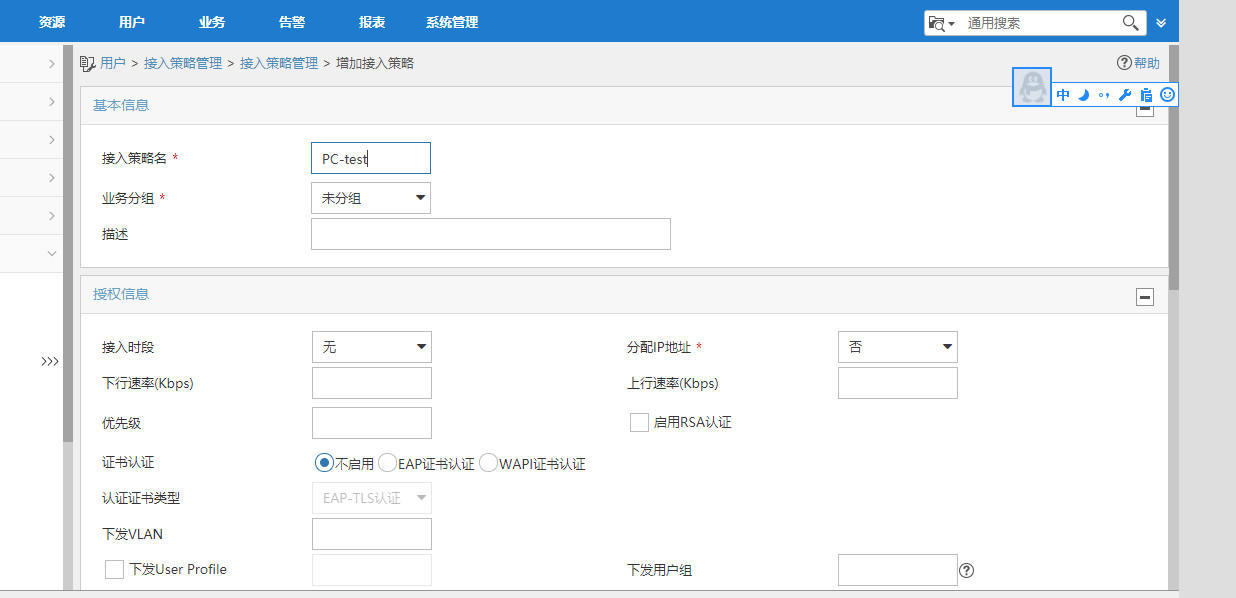

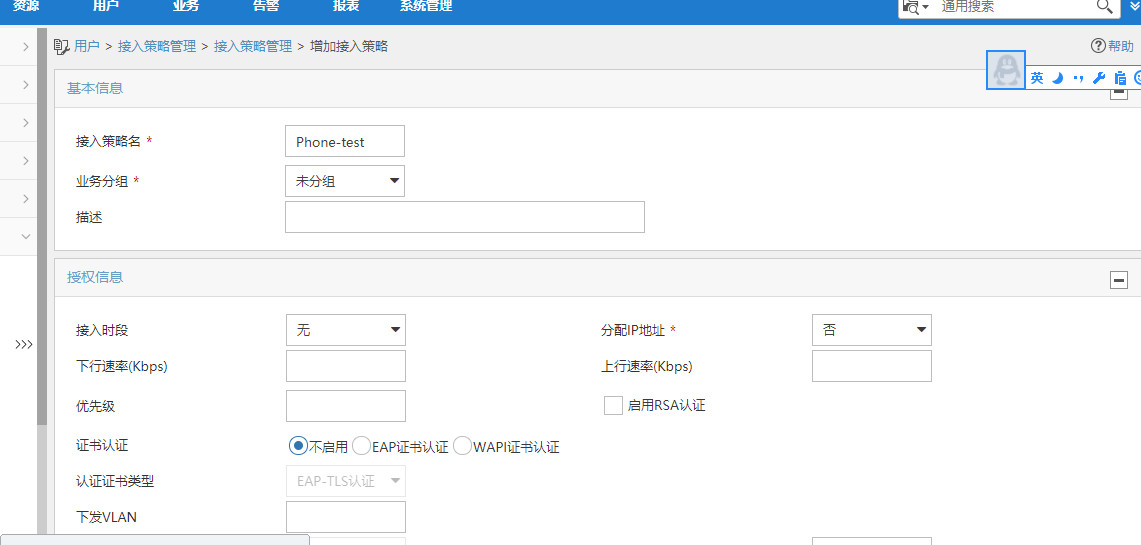

第六步:增加接入策略,需要增加两个接入策略,一个是针对PC的,一个是针对手机的。

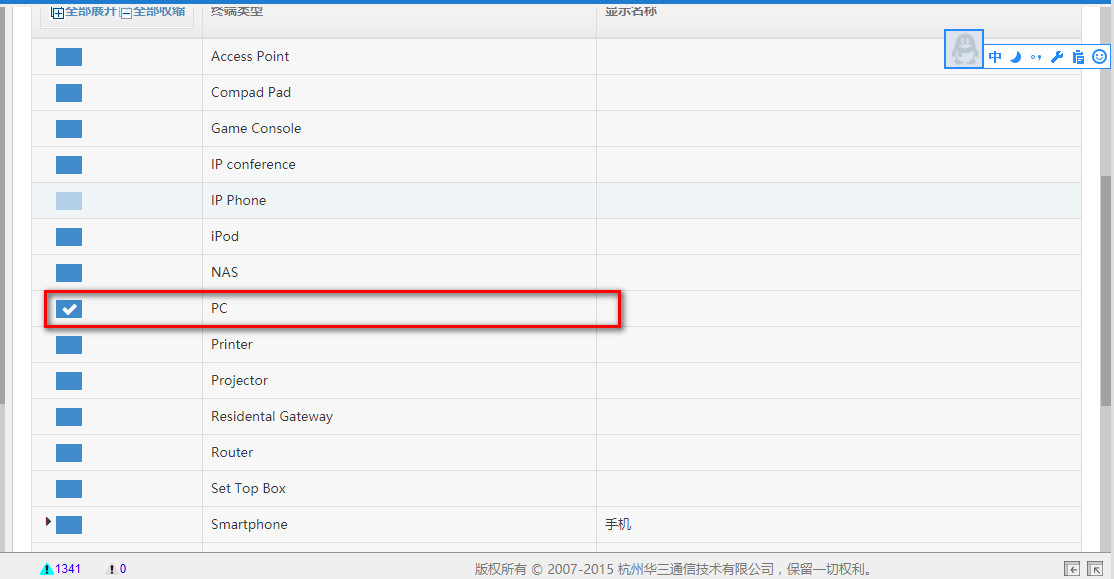

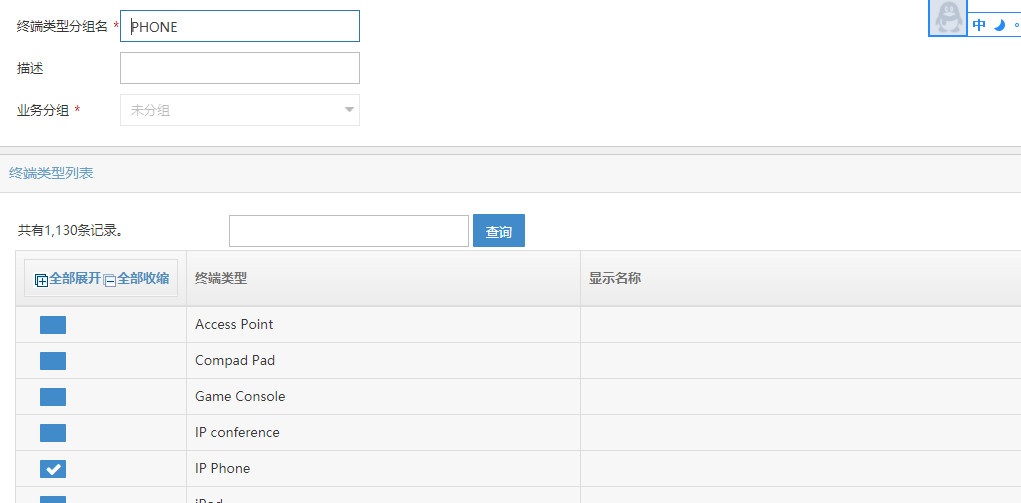

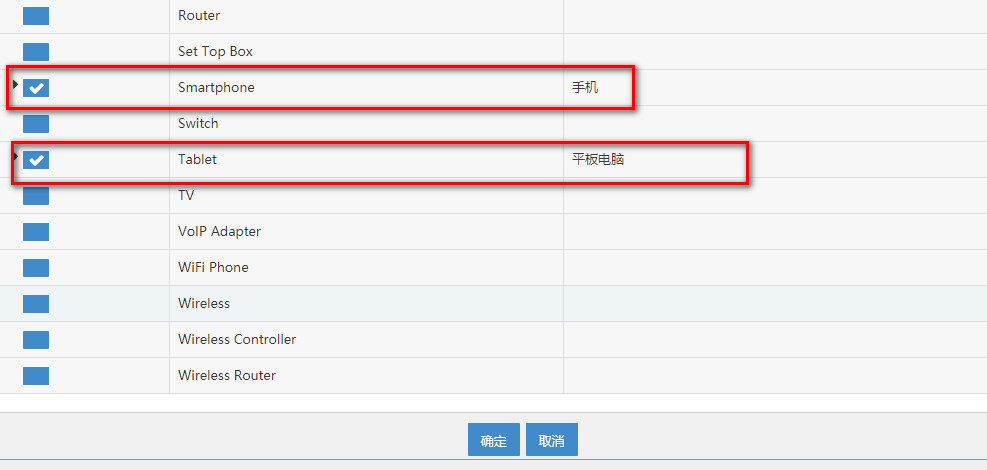

第七步:配置接入条件,在终端类型分组里面配置PC和PHONE的分组。

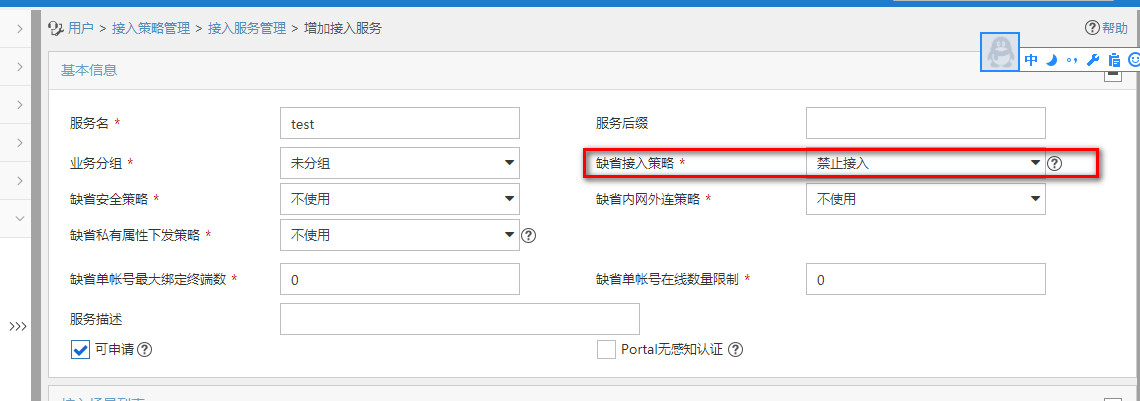

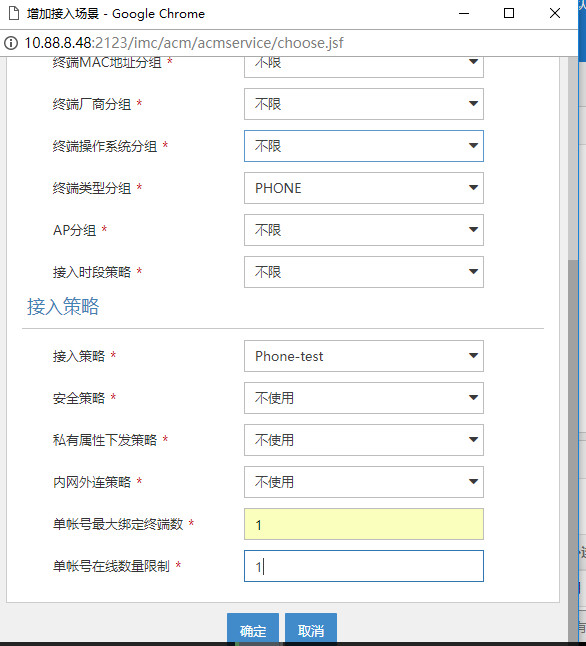

第七步:增加接入服务,在里面增加接入场景,设置PC和Phone终端同时在线只有一个,同时绑定对应的接入策略,其他终端类型禁止接入的话,建议缺省接入策略选择禁止接入。

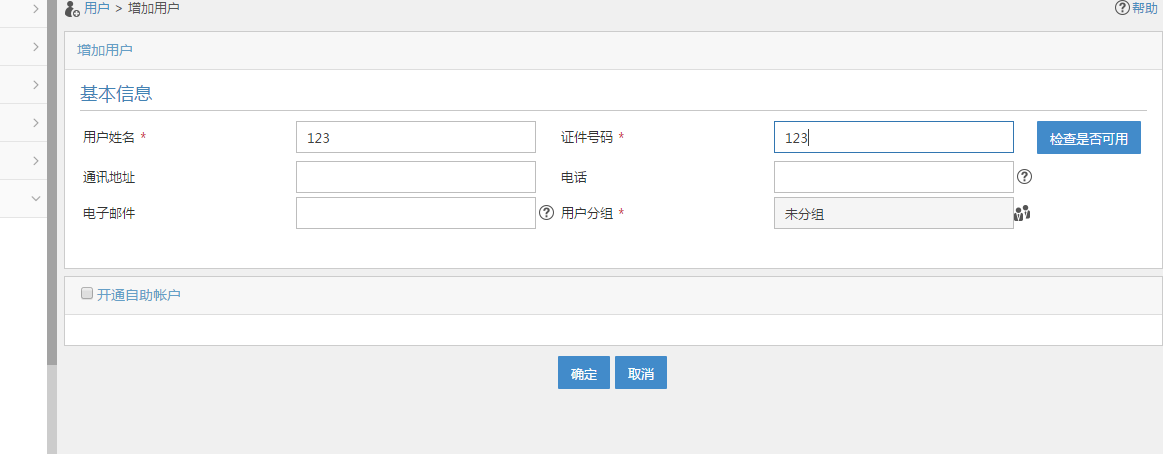

第八步:增加本地接入用户,绑定名为test的接入服务。

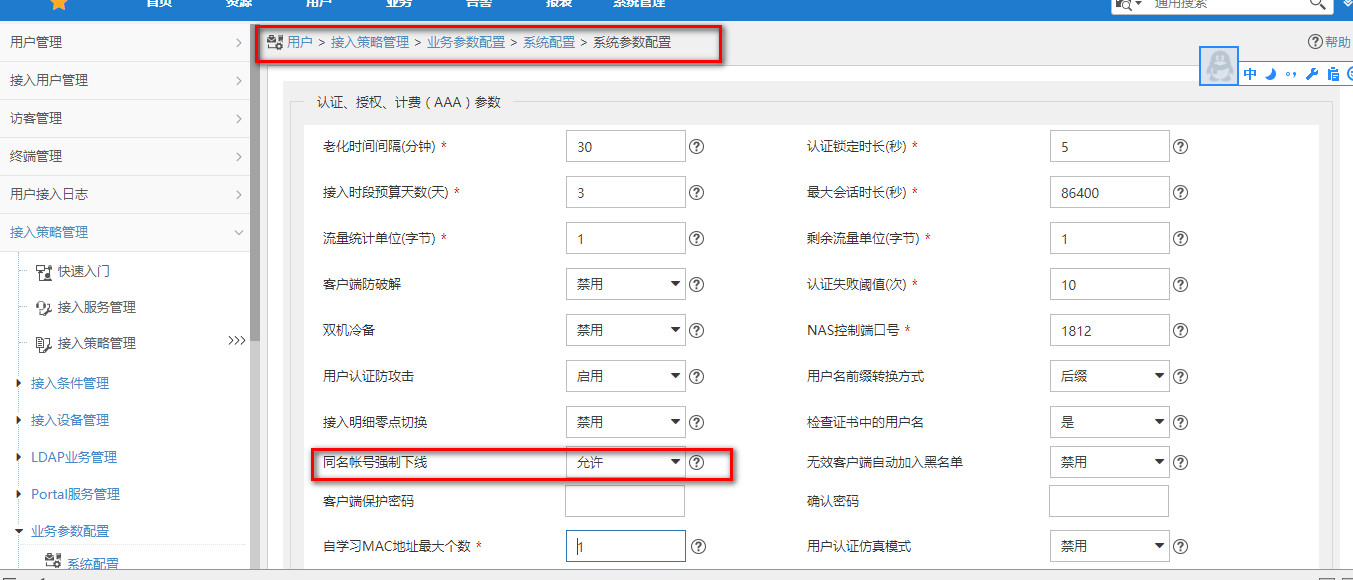

第八步:设置启用同名帐号强制下线,这样后面上线的用户就可以把前面的用户踢下线。

至此配置完成。

注意:

识别终端系统需要使用EIP的授权,请确保一定购买了EIP授权并且授权数量足够。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作