问题描述

#

wlan service-template st1

ssid Aragon

vlan 100

beacon ssid-hide

service-template enable

#

解决方法

首先,根据命令手册的解释:服务模板配置SSID隐藏,即将无线服务模板绑定到某个射频后,该射频发送的Beacon帧将不携带SSID信息,而且不回复广播Probe Request帧。

根据以上解释,并结合相关原理:

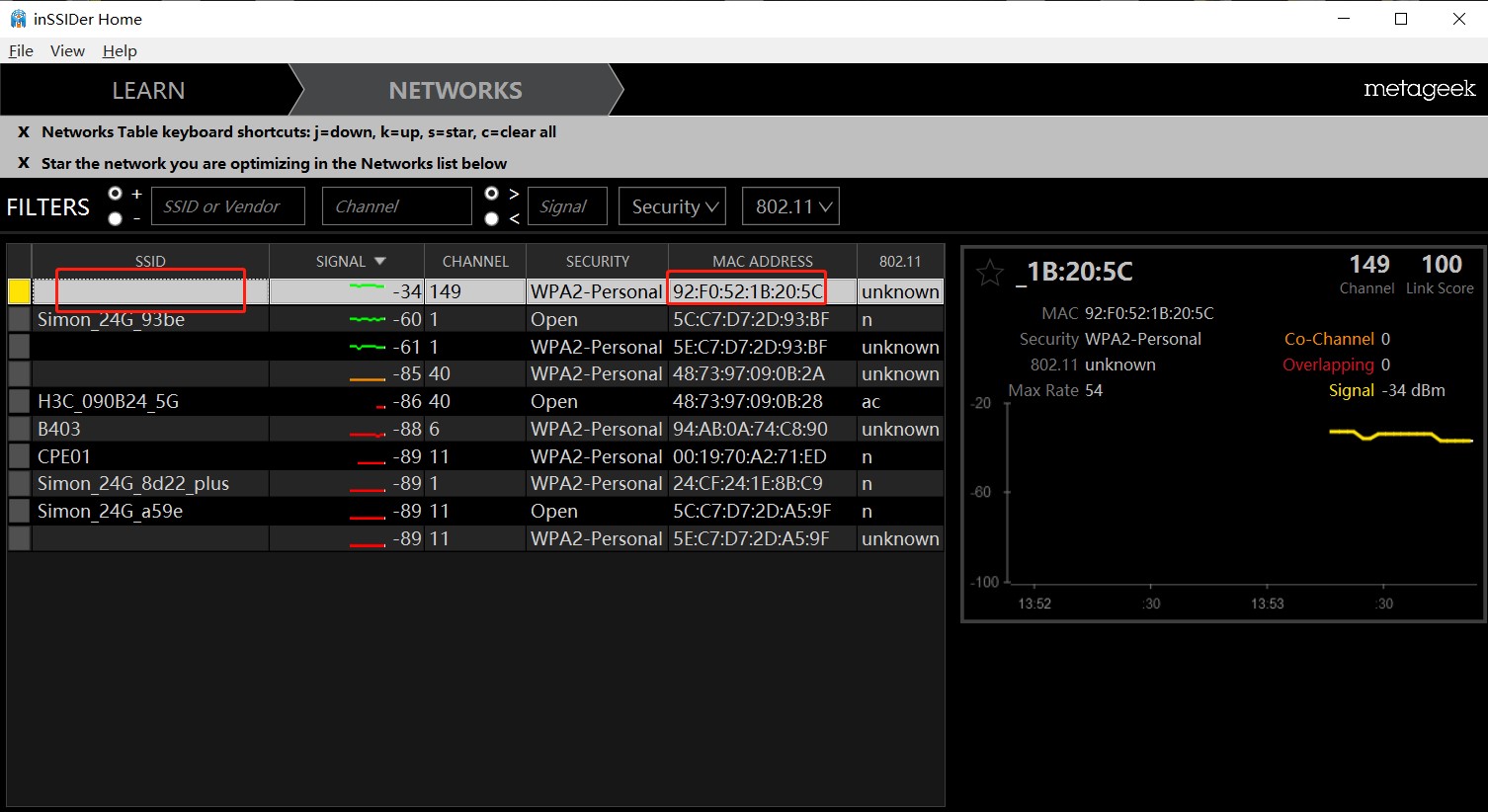

(1) 绑定隐藏服务模板的AP射频仍然会发送Beacon帧,只是这个Beacon帧不携带SSID字段,但由于Beacon帧会携带BSSID,扫描设备仍然可以探测到,如下图所示:

(这里以隐藏SSID的Meizu 18 Pro手机热点为例说明,和AP射频的工作原理类似):

通过电脑上安装的WLAN信号扫描软件可以探测到手机热点的BSSID,但未能显示出隐藏SSID名称。

(2) 终端发送的广播Probe Request帧,绑定隐藏SSID的AP射频收到后不会回复Probe Response帧。但是:如果终端发送的是单播Probe Request帧(即使这个Probe Request帧里不携带SSID名称),也会得到AP射频的答复,且答复的Probe Response帧里会携带该隐藏SSID的名称。

那么综合以上两点,我们可以推测:首先该反窃听安全设备通过AP射频发送的不携带SSID的Beacon帧学习到该隐藏SSID绑定的AP射频口的BSSID,然后向该BSSID发送单播的不携带SSID名称的Probe Request帧,得到AP射频回复的携带隐藏SSID名称的Probe Response帧,这样该设备就获知了该隐藏SSID的存在。

除此之外,还有另一种方法:

其它无线终端正常连接隐藏SSID时,需要通过携带SSID名称的单播Probe Request帧(日常使用手机连接隐藏SSID时,会弹出对话框要求先输入该隐藏SSID的名称)去探测,另外无线终端和AP关联过程中的Association Request报文中也会携带隐藏SSID的信息,这些报文都是通过无线电磁波进行传播,可以很容易地被第三方设备监听并分析(无线空口抓包就是基于这个原理),从中解析出SSID名称的字段从而学习到隐藏SSID,也不是难事。

综上所述,隐藏SSID并非表示该SSID完全不可被探测到。基于以上所述的两种方法,使用日常可见的工具就能在不知道其名称的前提下,轻易将隐藏SSID扫描出来,更不用说现场使用的是专业的反窃听探测设备。

另外需要说明的是:如果WLAN的环境追求高的安全性,隐藏SSID并不是一种宣称的有效方法,使用802.1x或者MAC认证等接入层面的认证要可靠且有效地多。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作