S6X00系列V7交换机作为RADIUS服务器对802.1X用户进行认证配置(命令行)

- 0关注

- 1收藏 2642浏览

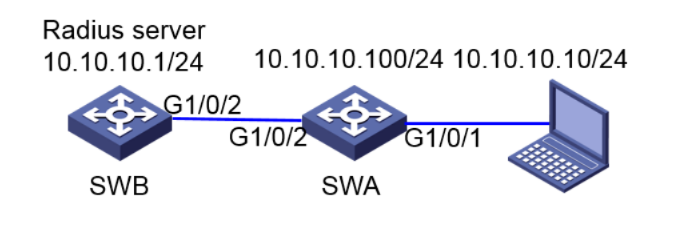

组网及说明

1 配置需求或说明

1.1 适用产品系列

本案例适用于S6X00系列的V7交换机,V5、V7交换机具体分类及型号可以参考“1.1 Comware V5、V7平台交换机分类说明”。

SWB作为radius服务器对SWA G1/0/1口下接入的终端做802.1X认证以控制其访问网络。

配置步骤

3 配置步骤

SWB作为radius服务器需要安装freeradius特性包并激活,该特性包伴随版本文件一起发布。

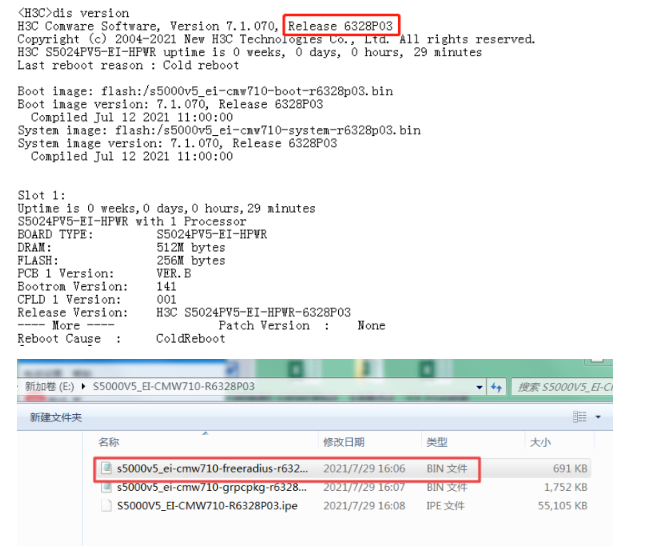

查看SWB的当前软件版本为Release 6328P03,从官网下载对应版本的freeradius特性包。

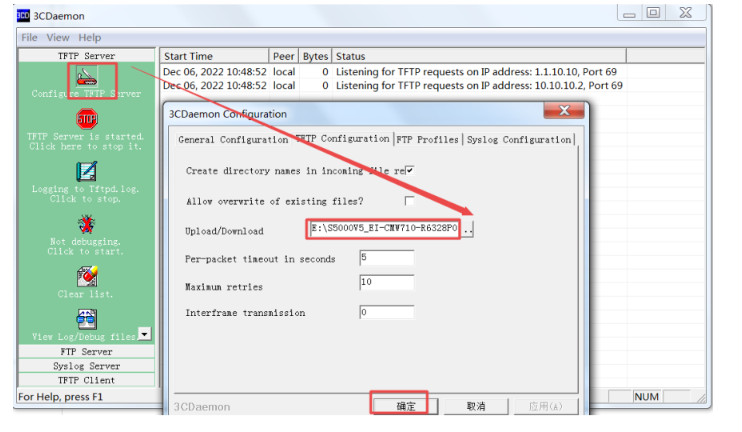

将电脑上的freeradius特性包上传进SWB的系统文件,保证电脑和SWB地址可达,电脑防火墙关闭。

<SWB> system-view //进入系统视图

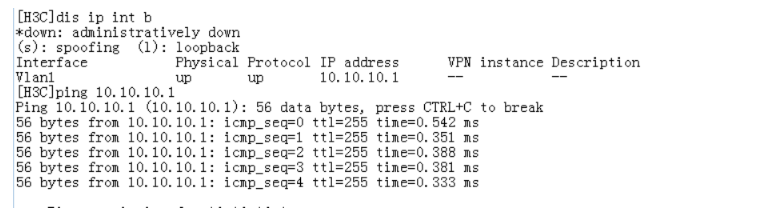

[SWB]int vlan 1 //进入vlan1虚接口

[SWB-Vlan-interface1] ip address 10.10.10.1 255.255.255.0 //配置IP地址为10.10.10.1,掩码为24位

电脑的3CD软件上选择freeradius特性包的路径

<SWB>tftp 10.10.10.2 get s5000v5_ei-cmw710-freeradius-r6328p03.bin //SWB通过tftp协议从10.10.10.2的电脑获取s5000v5_ei-cmw710-freeradius-r6328p03.bin文件

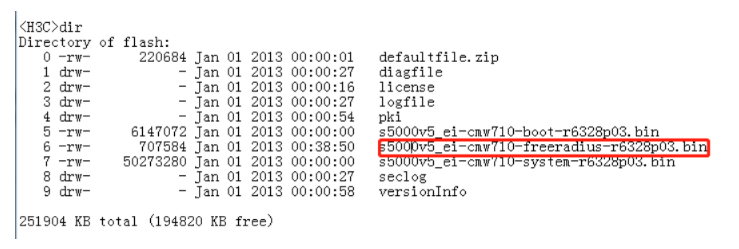

此时查看SWB的系统文件,freeradius的特性包已经下载成功

<SWB>install activate feature flash:/s5000v5_ei-cmw710-freeradius-r6328p03.bin slot 1 //激活freeradius的特性包

Verifying the file flash:/s5000v5_ei-cmw710-freeradius-r6328p03.bin on slot 1...Done.

Identifying the upgrade methods.....Done.Upgrade summary according to following table:

flash:/s5000v5_ei-cmw710-freeradius-r6328p03.bin

Running Version New Version

None Release 6328P03

Slot Upgrade Way

1 Service Upgrade

Upgrading software images to compatible versions. Continue? [Y/N]:y

This operation might take several minutes, please wait......Done.

<H3C>install commit //自动使用当前激活的软件包列表作为主用下次启动软件列表

This operation will take several minutes, please wait........................Done.

The current software images have been saved as the startup software images.

Current software images on slot 1:

flash:/s5000v5_ei-cmw710-boot-r6328p03.bin

flash:/s5000v5_ei-cmw710-system-r6328p03.bin

flash:/s5000v5_ei-cmw710-freeradius-r6328p03.bin

二. 配置SWB作为radius服务器

#创建dot1x接入用户

[SWB]local-user test class network //创建dot1x的本地用户,用户名为“test”

[SWB-luser-network-test]password simple 123456 //密码为123456

[SWB-luser-network-test]service-type lan-access //服务器类型为lan-access

[SWB-luser-network-test]quit //退出当前视图

#配置radius客户端的IP地址为10.10.10.100,共享密钥为明文123

[SWB]radius-server client ip 10.10.10.100 key simple 123

# 激活当前配置的RADIUS客户端和RADIUS用户

[SWB]radius-server activate //激活radius服务器配置

注:radius-server activate该命令执行在设备命令行不显示,每次在radius服务器进行本地用户的增加、修改或删除操作,都需再次执行改命令激活,否则更新后的配置不生效。

[SWB]save force //保存配置

三. 配置SWA

#配置SWA的vlan1接口地址

<SWA> system-view //进入系统视图

[SWA]int vlan 1 //进入vlan1虚接口

[SWA-Vlan-interface1] ip address 10.10.10.100 255.255.255.0 //配置IP地址为10.10.10.100,掩码为24位

#配置radius方案

[SWA]radius scheme dot1x //配置名称为dot1x的radius方案

[SWA-radius-dot1x]primary authentication 10.10.10.1 key simple 123 //配置RADIUS方案的主认证服务器为10.10.10.1及其通信密钥为123

[SWA-radius-dot1x] user-name-format without-domain //配置发送给RADIUS服务器的用户名不携带ISP域名

[SWA-radius-dot1x]quit //退出当前视图

#创建名为dot1x的认证域

[SWA]domain dot1x //创建名为a的dot1x域并进入其视图

[SWA-isp-dot1x]authentication lan-access radius-scheme dot1x //为dot1x用户配置AAA认证方法为dot1x的RADIUS方案

[SWA-isp-dot1x]authorization lan-access none //为dot1x用户配置AAA授权方法为不授权

[SWAisp-dot1x] accounting lan-access none //为dot1x用户配置AAA计费方法为不计费

[SWA-isp-dot1x]quit //退出当前视图

四. 配置dot1x认证

#全局开启802.1X认证

[SWA]dot1x //全局开启802.1X认证

#G1/0/1接口下开启802.1X认证

[SWA]int g1/0/1 //进入g1/0/1接口

[SWA-GigabitEthernet1/0/1]dot1x //接口下开启802.1x认证

#在以太网端口G1/0/1上配置802.1X用户使用强制认证域dot1x

[SWA-GigabitEthernet1/0/1]dot1x mandatory-domain dot1x //配置802.1X用户使用强制认证域dot1x

[SWA-GigabitEthernet1/0/1]quit //退出当前视图

[SWA]save force //保存配置

电脑接SWA的G1/0/1口,电脑网卡配置如下,此时电脑Ping 10.10.10.100不通

电脑上用Inode客户端进行802.1x连接,输入用户名“test”,密码“123456”后连接成功。

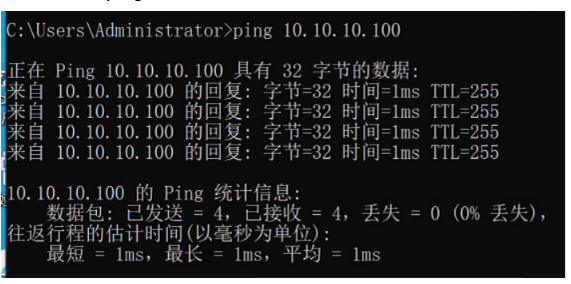

此时电脑能ping通10.10.10.100的地址

查看SWB的radius服务器激活的客户端地址为10.10.10.100

<H3C>dis radius-server active-client

Total 1 RADIUS clients.

Client IP: 10.10.10.100查看SWB的radius服务器的激活用户“test”信息如下

<H3C>display radius-server active-user test

Total 1 RADIUS users matched.

Username: test

Description: Not configured

Authorization attributes:

VLAN ID: Not configured

ACL number: Not configured

Validity period:

Expiration time: Not configured

查看SWA的dot1x用户在线信息如下,接入接口是g1/0/1,用户连接成功,认证域是dot1x。

<H3C>dis dot1x connection

Total connections: 1

Slot ID: 1

User MAC address: 00e0-4c36-0017

Access interface: GigabitEthernet1/0/1

Username: test

User access state: Successful

Authentication domain: dot1x

Authentication method: CHAP

Initial VLAN: 1

Authorization untagged VLAN: N/A

Authorization tagged VLAN list: N/A

Authorization ACL number/name: N/A

Authorization user profile: N/A

Authorization CAR: N/A

Authorization URL: N/A

Termination action: Default

Session timeout period: N/A

Online from: 2013/01/01 00:21:39

Online duration: 0h 5m 22s

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作