组网及说明

产品 :WX3540X (用新款V9 AC替换之前的V5 AC)

问题描述

过程分析

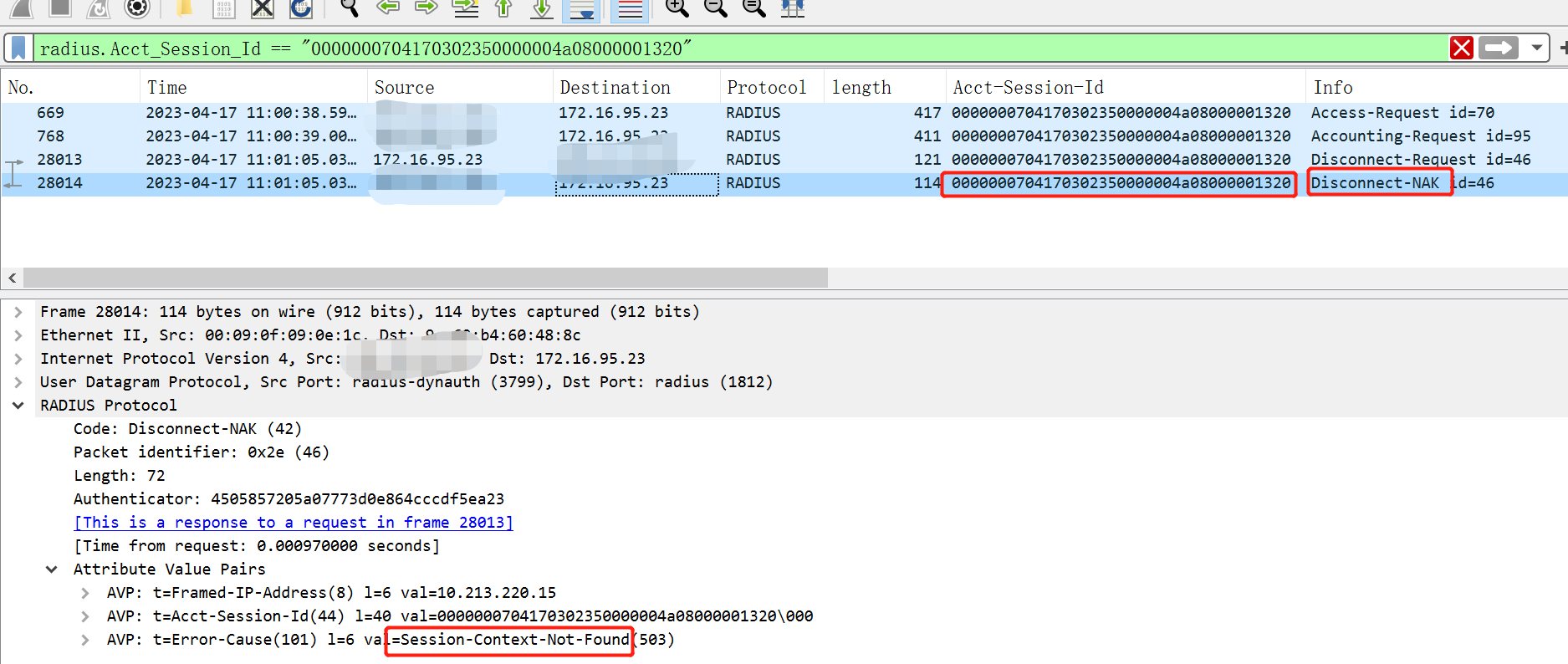

对交互的radius报文进行抓包分析。按照acct-session-id进行检索区分

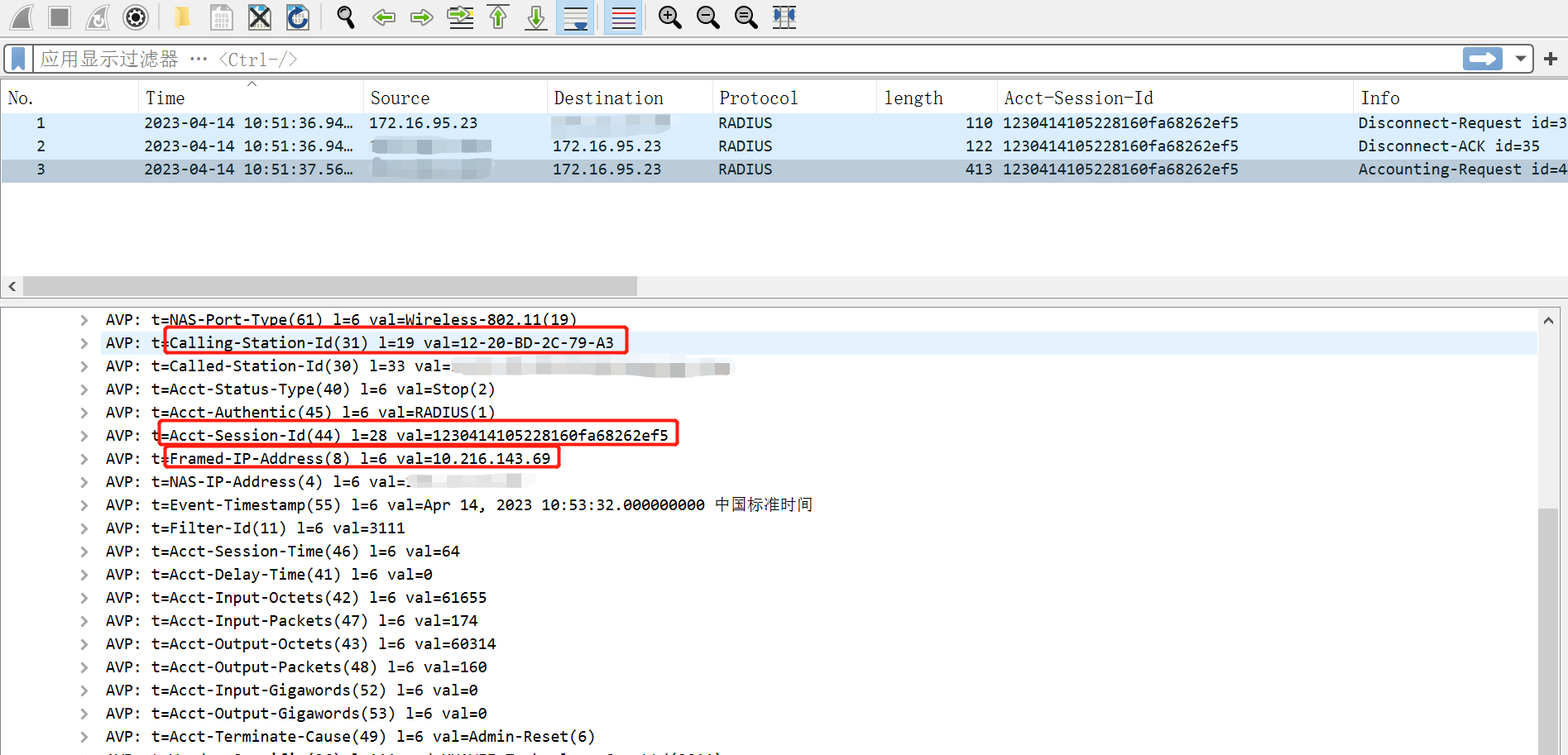

先看V5正常的报文内容:

1、V5环境的历史在线报文。

显示Acct-seesion-id为 1230414105228160fa68262ef5

Calling-station-id为12-20-BD-2C-79-A3

Framed-IP-Address为10.216.143.69

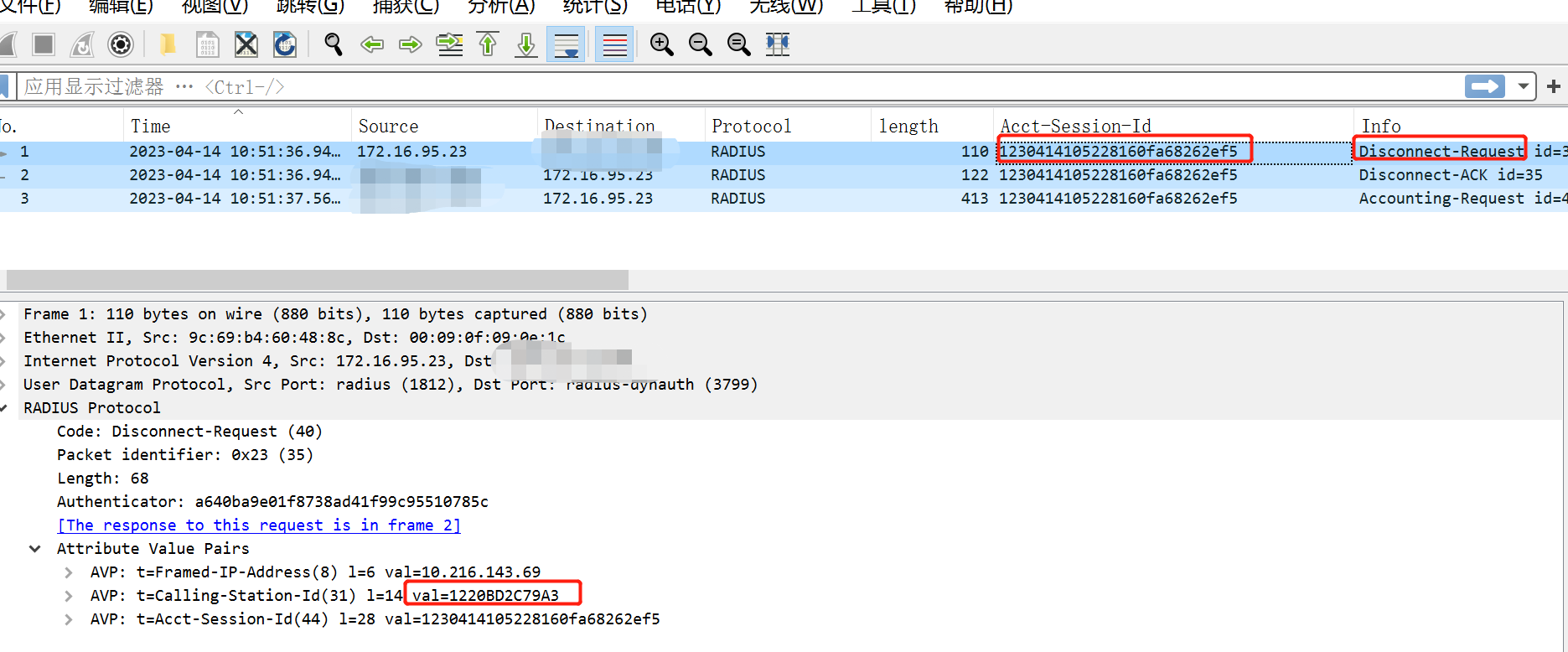

2、V5环境下AAA下发的DM请求消息内容

显示Acct-seesion-id为 1230414105228160fa68262ef5

Calling-station-id为1220BD2C79A3 //与AC记录的12-20-BD-2C-79-A3格式不太一样

Framed-IP-Address为10.216.143.69

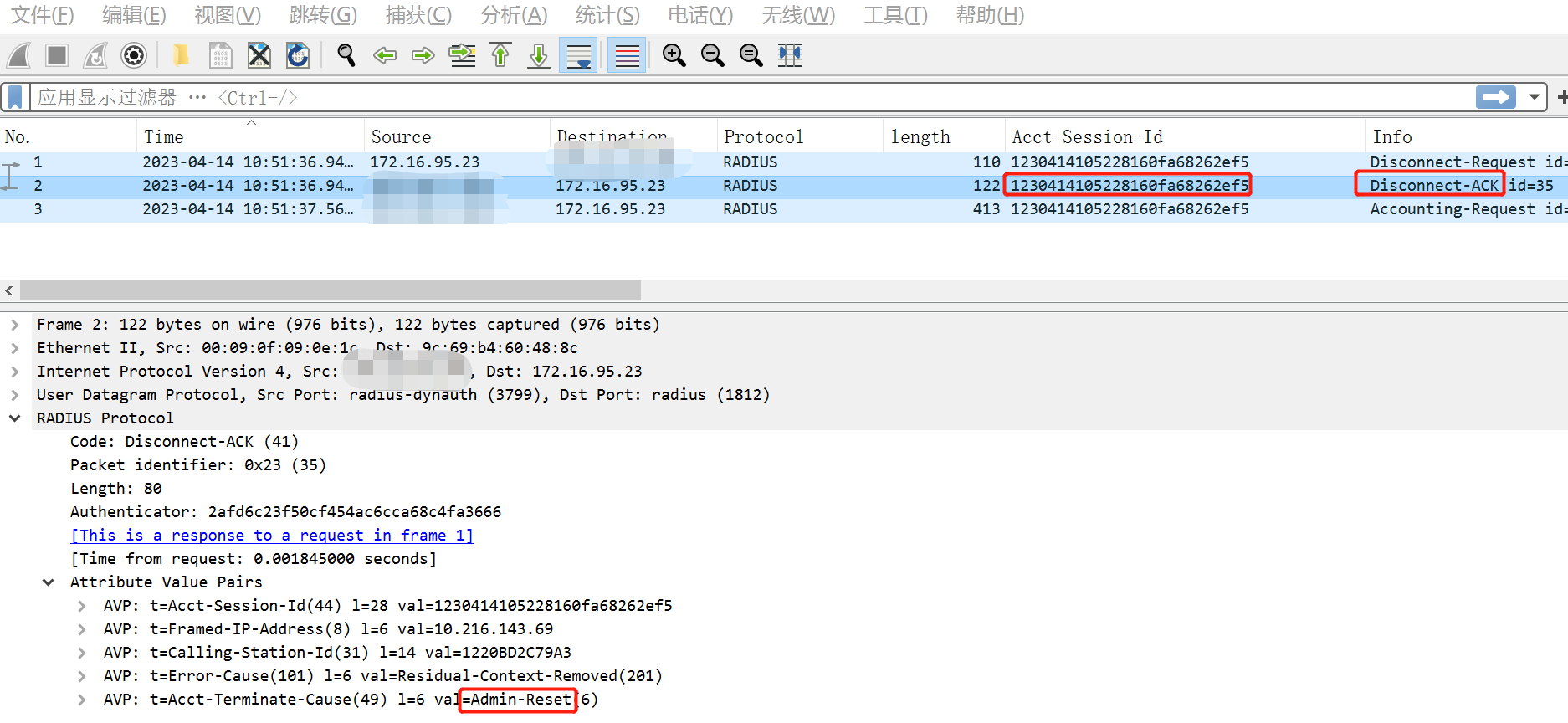

3、V5环境下AC发的DM ACK内容

再看V9异常的报文内容:

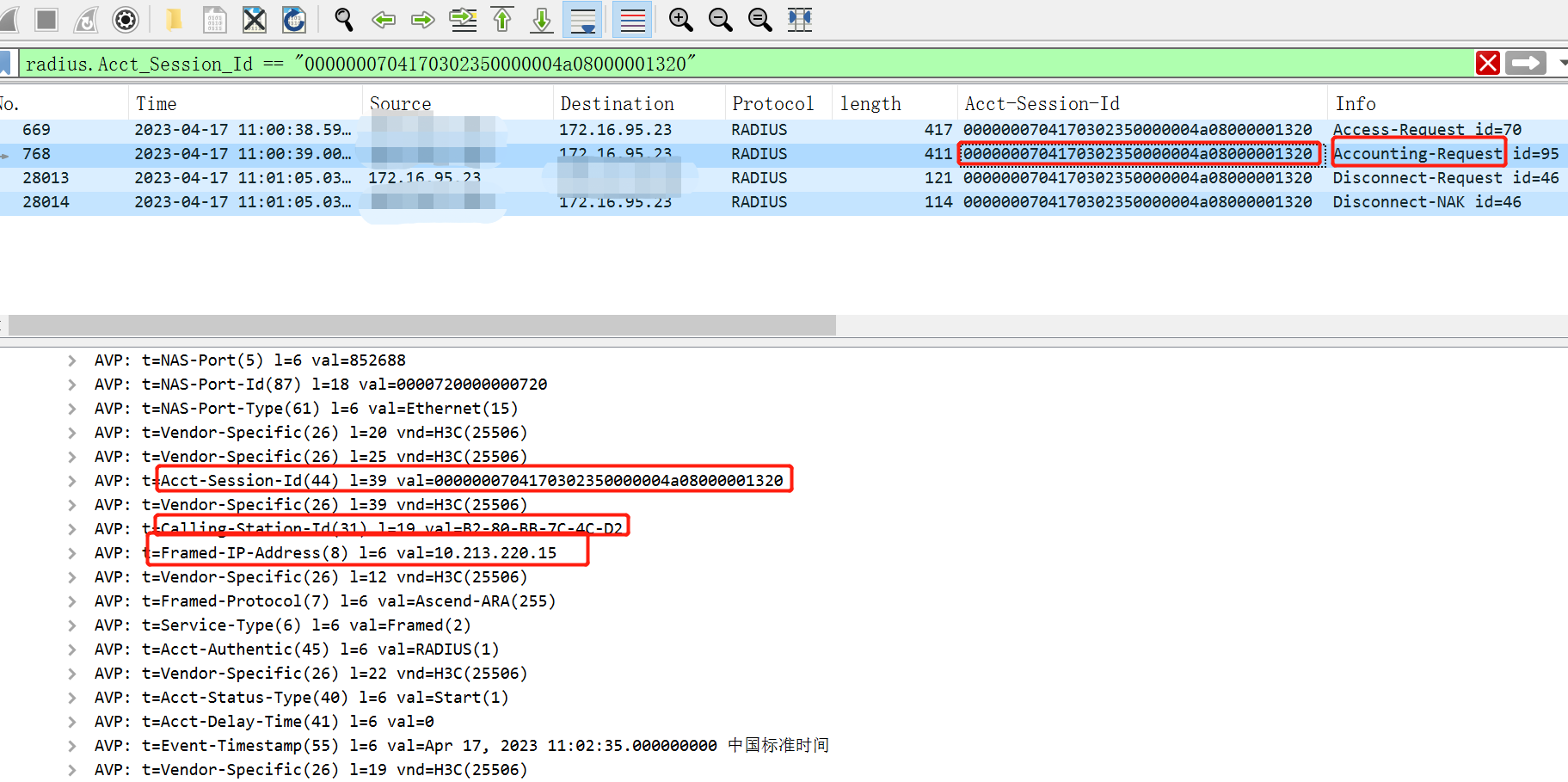

1、V9环境的历史在线报文。

显示Acct-seesion-id为 0000000704170302350000004a08000001320

Calling-station-id为B2-80-BB-7C-4C-D2

Framed-IP-Address为10.213.220.15

2、V9环境AAA下发的DM请求消息。

显示Acct-seesion-id为 0000000704170302350000004a08000001320

Calling-station-id为B280BB7C4CD2 //格式风格不一样 没有携带“-”字符

Framed-IP-Address为10.213.220.15

3、V9环境AC回应的DM NAK消息。

显示没法发现这个会话信息

解决方法

上述抓包分析,虽然服务器下发了格式一样的DM请求报文,但是AC的判断策略却不一样。

实际调查发现, V5平台的处理策略是在DAE DM消息检查时是宽松的匹配方式。只要Acct-Session-ID能匹配就认为能找到会话。其他消息字段不填或者填错 都不会影响判断结果。

而对应的 V9平台的处理策略是严格匹,默认V9需要携带的所有信息都要匹配上报文才能继续处理。也就是不光acct-session-id要一模一样匹配,就连其他的属性字段也要一模一样匹配,否则会认为消息字不符合 没法命中。

因此V9 开发了一个 宽松检查的功能,只要acct-session-id符合就可以。

radius dynamic-author server

client ip X.X.X.X key cipher $c$3$uIlSkpHFBGuo1GPXdDp/C33kJFVImLhuNA==

dae-loose-check enable //开启DAE报文的宽松检查功能 只会校验DAE报文中的部分用户标识信息(用户IP地址、Acct-Session-Id以及纯用户名部分),不再校验设备标识信息。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作