某局点U-Center 2.0频繁出现主机到当前Leader节点网络不通告警

- 0关注

- 0收藏 814浏览

组网及说明

不涉及

告警信息

U-Center 2.0产生规告警:主机(IP)到当前Leader节点网络不通告警,该告警为每5分钟1次的自动恢复告警。

问题描述

U-Center2.0频繁出现此类告警,需要进一步排查原因。

过程分析

(1)首先确认该告警产生原理是:Linux系统层面有ssh加固功能,当有IP使用错误的密码去ssh登录服务器,认识失败连续5次会导致系统锁定5分钟,这期间所有的ssh连接都会失败,而matrix会定时向节点进行探测,当探测失败会产生该告警,所以告警是有规律的5分钟一次;

(2)当产生该告警,除了先排查实际是否有人频繁用错误的密码ssh服务器后台外(一直频繁登录可能性不大),可能要考虑是否环境中存在未知IP的攻击;

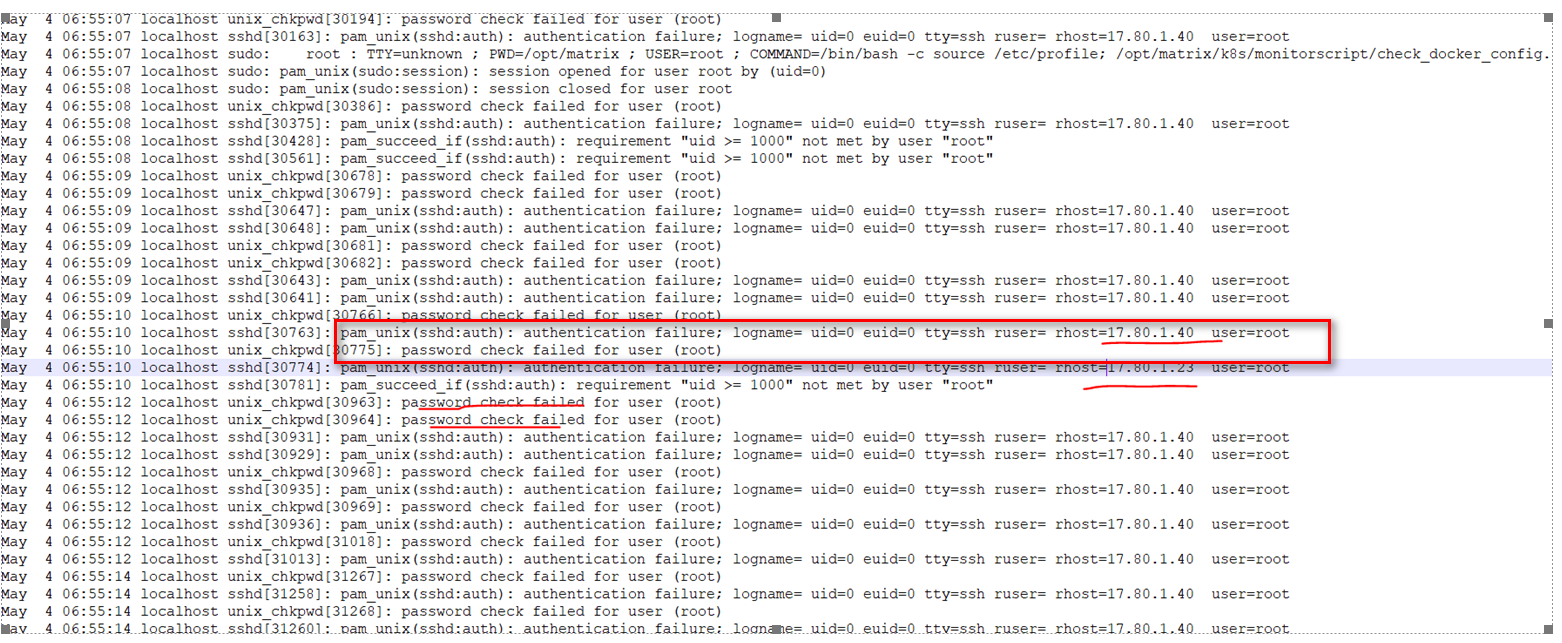

(3)查看UC服务器后台/var/secure日志,该日志记录了用户登录信息,常用于检查是否有较多认证失败记录,经查看该日志,有IP一直在使用错误的密码ssh到主机:

(4)经排查该IP为EPS扫描器所在的服务器,但是经与扫描器研发确认,未发现扫描器有机制会用到ssh登录UC后台的功能,故需要通过抓包配合查找进程进一步排查;

(5)用下列命令在攻击源所在服务器进行故障复现,可抓取到该IP在攻击UC后台所用到的进程

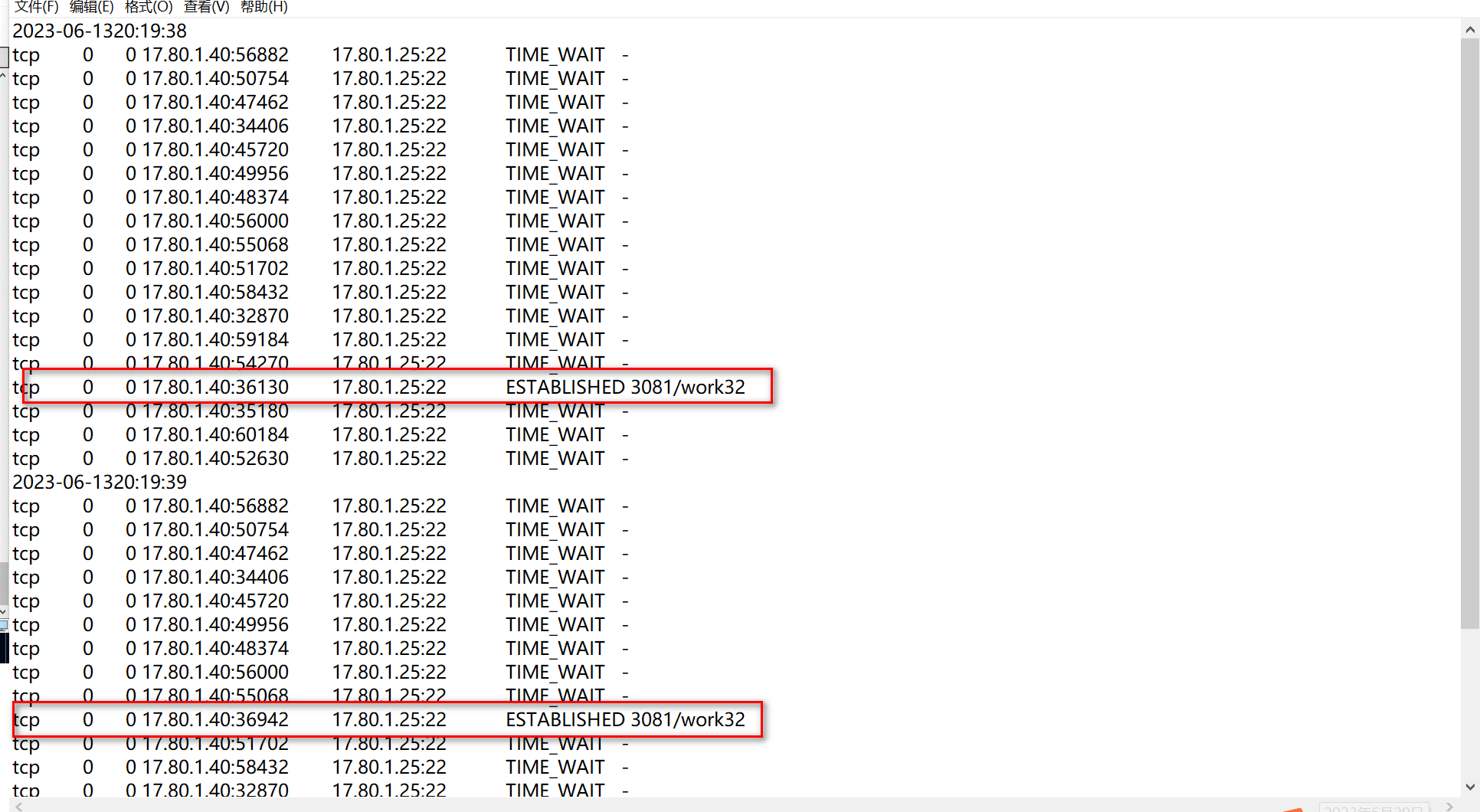

watch -n 1 'date +"%Y-%m-%d %H:%M:%S" >> 111.txt && sudo netstat -tnp | grep IP:22 >> 111.txt',其中IP为被攻击服务器IP地址,通过抓取故障时间的进程进行输出后,如下图,发现有work32的进程一直在尝试与UC后台建立连接,后在百度查询可知该进程类似挖矿病毒,至此,通过百度所给方法以及结合研发所给建议对挖矿进程保存的ssh密钥以及进程进行清理,为保险起见,建议修改被攻击服务器ssh端口。(

病毒处理方法可参考百度,由于病毒种类不一致,处理前请跟Linux运维人员进行确认后再处理,***.***/faqs-488.html

)

解决方法

(1)进行病毒清理(此种情况一般是病毒进程记录到了被攻击服务器的密钥,所以一直进行暴力破解),所以需要彻底找到病毒进程进行清理;

(2)修改ssh端口号

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作