问题描述

现场IPsec国密证书认证,建立失败。报错如下:

*Apr 29 10:50:10:789 2024 H3C PKI/7/PKI_DEBUG: Get verify result from cache successfully.

*Apr 29 10:50:10:790 2024 H3C PKI/7/PKI_DEBUG: Failed to verify certificate by domain test.

现场FW是使用对端签发的证书,包括CA证书、签名证书、加密证书和私钥,

对端设备厂商为卫士通,使用国密加密算法SM4,认证算法SM3,证书由我们发送请求文件给他们,他们签发给我们。

过程分析

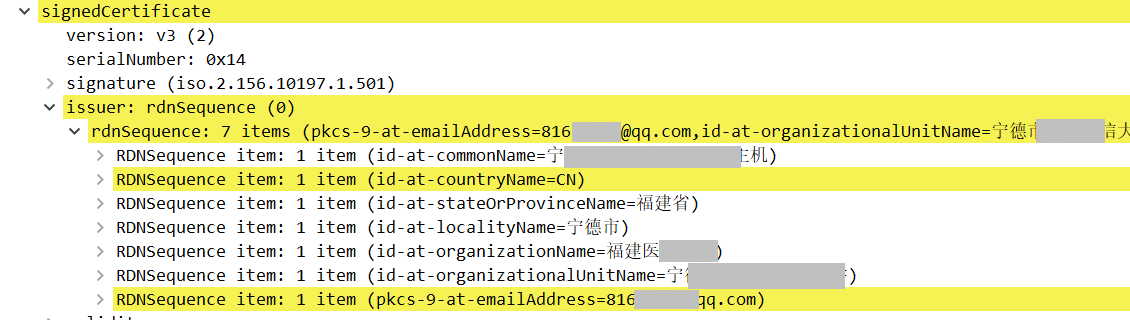

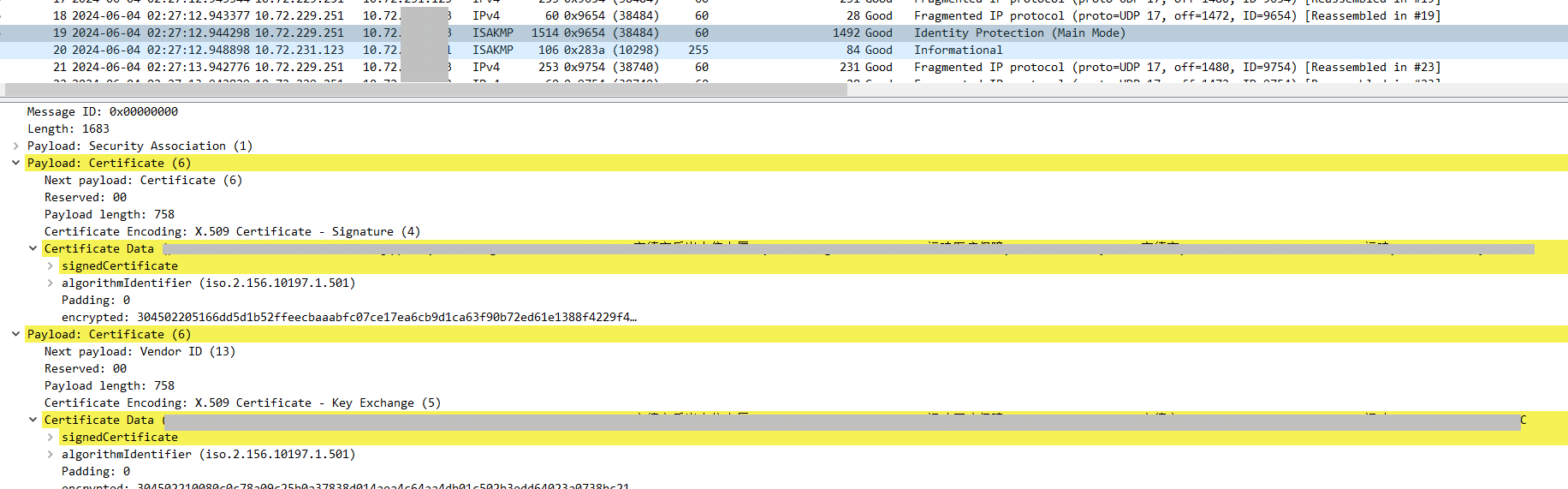

抓包查看证书内容:从ike报文来看,对端ipsec使用的ca证书,和给我们颁发ca证书不一样,两边ca证书不一样,就无法验证证书是否可信

让客户重新申请一个证书,导入他们设备的设备证书上。这样对端设备的设备证书和我们设备的证书,ca证书都一样。

debug查看还是有证书相关报错

*Jun 3 18:13:27:054 2024 Dfyy_IPSecVPN_Test PKI/7/PKI_DEBUG: Get verify result from cache successfully.

*Jun 3 18:13:27:055 2024 Dfyy_IPSecVPN_Test PKI/7/PKI_DEBUG: Failed to verify certificate by domain ndyb_domain.

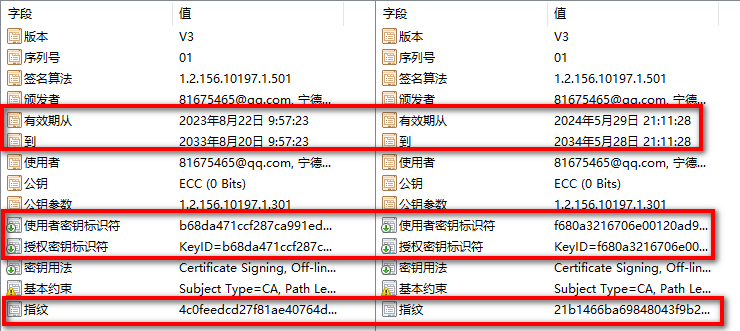

看对端证书信息:

本端证书信息:

发现时间不一致。

进一步查看发现这些信息都是不一样的,就是说其实是两个不同的证书,也就是当前debug报错证书验证失败的原因。

解决方法

1、确定下对端使用的证书是不是“设备证书”里面的

2、明确1之后,把“签发证书”里面对应的CA,换成和“设备证书”里面的一致,然后使用一致的证书再签发一份,然后再导入防火墙确保一致。

证书内容不一致导致认证失败,虽然名称一样,但已经不是同一个证书了 。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作