组网及说明

ADDC安全纳管方案中,VCFC控制器纳管防火墙设备,实现安全业务的自动化部署。

安全业务的配置过程中存在以下的绑定关系:

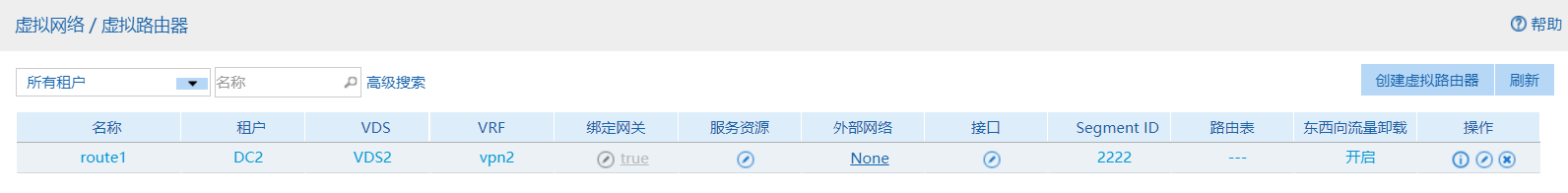

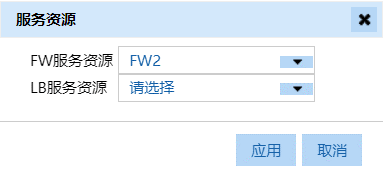

租户绑定服务资源

服务资源为防火墙上的虚墙context

虚拟路由器绑定服务资源

在多个虚拟路由器绑定相同的服务资源的时候出现不同VPC之间互访不通的问题。

问题描述

在这个例子中,控制器上防火墙策略全放通的情况下,VPC1 的虚拟机ping VPC2的虚拟机流量被防火墙的ASPF丢弃。

*Dec 4 08:57:12:734 2017 H3C ASPF/7/PACKET: -COntext=2; The first packet was dropped by packet filter or object-policy. Src-ZOne=R4GROOFQRON4OVHZQIGFMKSNDQ(matched=Any), Dst-ZOne=XDKCIIWWCGVGYKFX2X5DCO2PCI(matched=Any); If-In=GigabitEthernet2/0/11.1000(526), If-Out=GigabitEthernet2/0/10(522); Packet Info:Src-IP=192.168.1.1, Dst-IP=192.168.2.1, VPN-Instance=vpn1,Src-Port=1, Dst-Port=2048. Protocol=ICMP(1).

安全纳管方案中,防火墙安全域是基于网段匹配的:

Name: R4GROOFQRON4OVHZQIGFMKSNDQ

Members:

192.168.1.0 255.255.255.0 vpn-instance external_vpn

192.168.1.0 255.255.255.0 vpn-instance vpn1

Name: XDKCIIWWCGVGYKFX2X5DCO2PCI

Members:

192.168.2.0 255.255.255.0 vpn-instance external_vpn

192.168.2.0 255.255.255.0 vpn-instance vpn2

因为源地址和目的地址都是内网业务网段,本例中VPN1访问VPN2的流量匹配如下的安全域

Src-ZOne=R4GROOFQRON4OVHZQIGFMKSNDQ(matched=Any), Dst-ZOne=XDKCIIWWCGVGYKFX2X5DCO2PCI(matched=Any);

但VCFC控制器又不会在防火墙context上下发这样的安全策略

Source zone Destination zone

Any Any

EXTERNAL Local

EXTERNAL R4GROOFQRON4OVHZQIGFMKSNDQ

EXTERNAL XDKCIIWWCGVGYKFX2X5DCO2PCI

Local EXTERNAL

Local R4GROOFQRON4OVHZQIGFMKSNDQ

Local XDKCIIWWCGVGYKFX2X5DCO2PCI

R4GROOFQRON4OVHZQIGFMKSNDQ EXTERNAL

R4GROOFQRON4OVHZQIGFMKSNDQ Local

R4GROOFQRON4OVHZQIGFMKSNDQ R4GROOFQRON4OVHZQIGFMKSNDQ

XDKCIIWWCGVGYKFX2X5DCO2PCI EXTERNAL

XDKCIIWWCGVGYKFX2X5DCO2PCI Local

XDKCIIWWCGVGYKFX2X5DCO2PCI XDKCIIWWCGVGYKFX2X5DCO2PCI

可见在控制器下发的域间策略中,没有业务域到业务域的安全域间策略,导致流量被ASPF丢弃。

过程分析

解决方法

为了避免这种情况发生,建议每个虚拟路由器绑定一个防火墙context。但是此时需要考虑防火墙context性能规格问题。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作