组网及说明

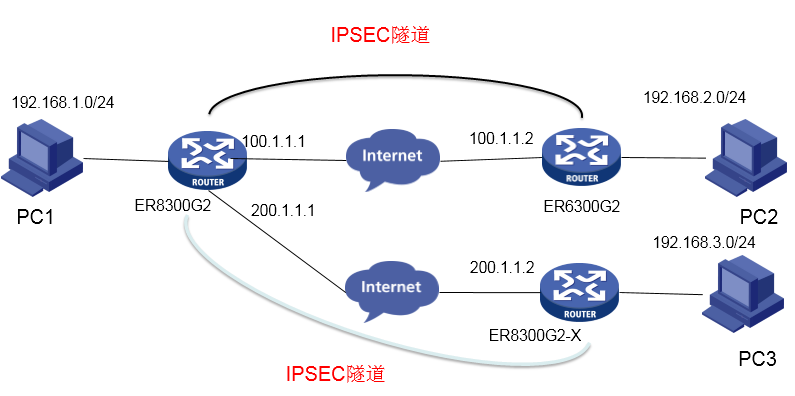

在总部和分部之间分别建立安全隧道,对客户总部PC1所在的子网(192.168.1.0)与客户分支机构PC2所在的子网(192.168.2.0)和客户分支机构PC3所在的子网(192.168.3.0)之间的数据流进行安全保护。安全协议采用ESP协议,加密算法采用3DES,认证算法采用MD5。

下图为IPSEC组网图:

配置步骤

1.配置总部ER8300G2

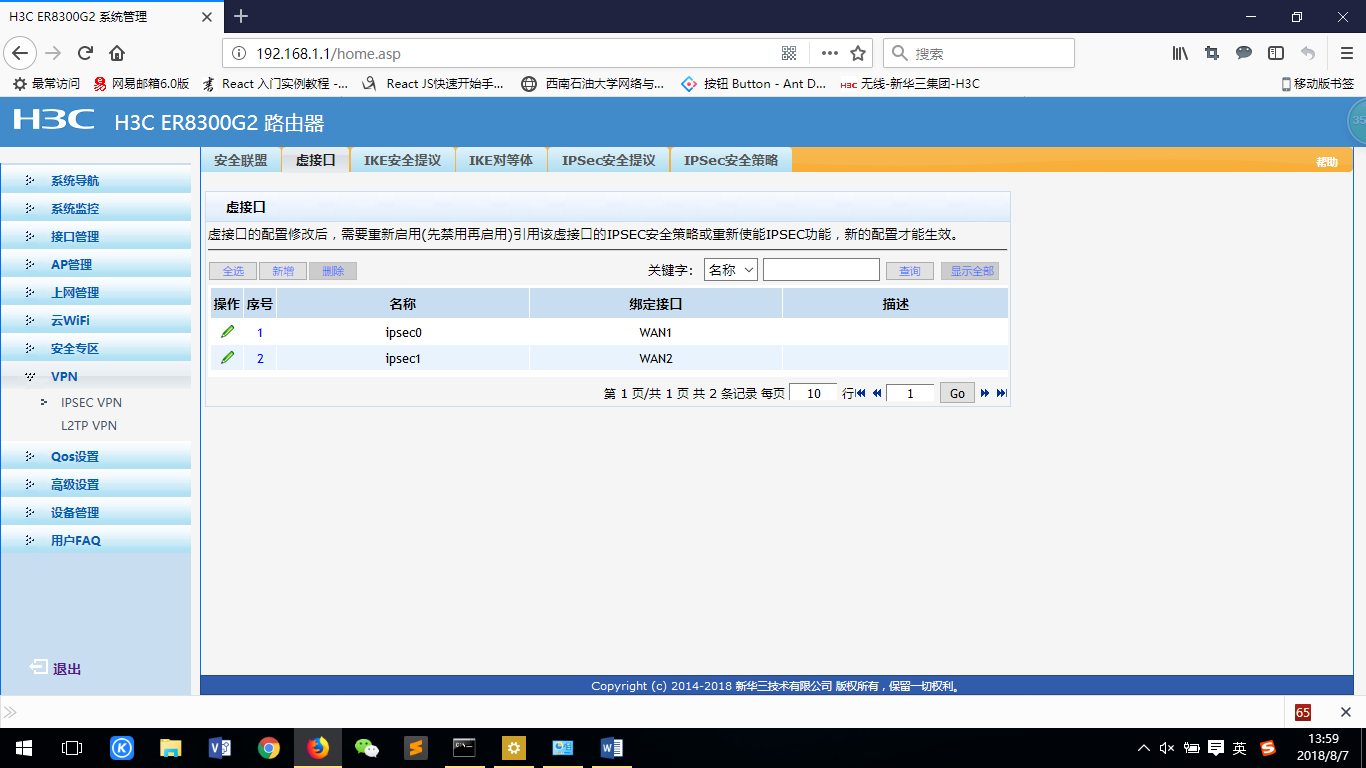

1.选择“VPN→IPSEC VPN→虚接口”。单击<新增>按钮,在弹出的对话框中选择一个虚接口通道,并将其与对应的出接口进行绑定,单击<增加>按钮完成操作

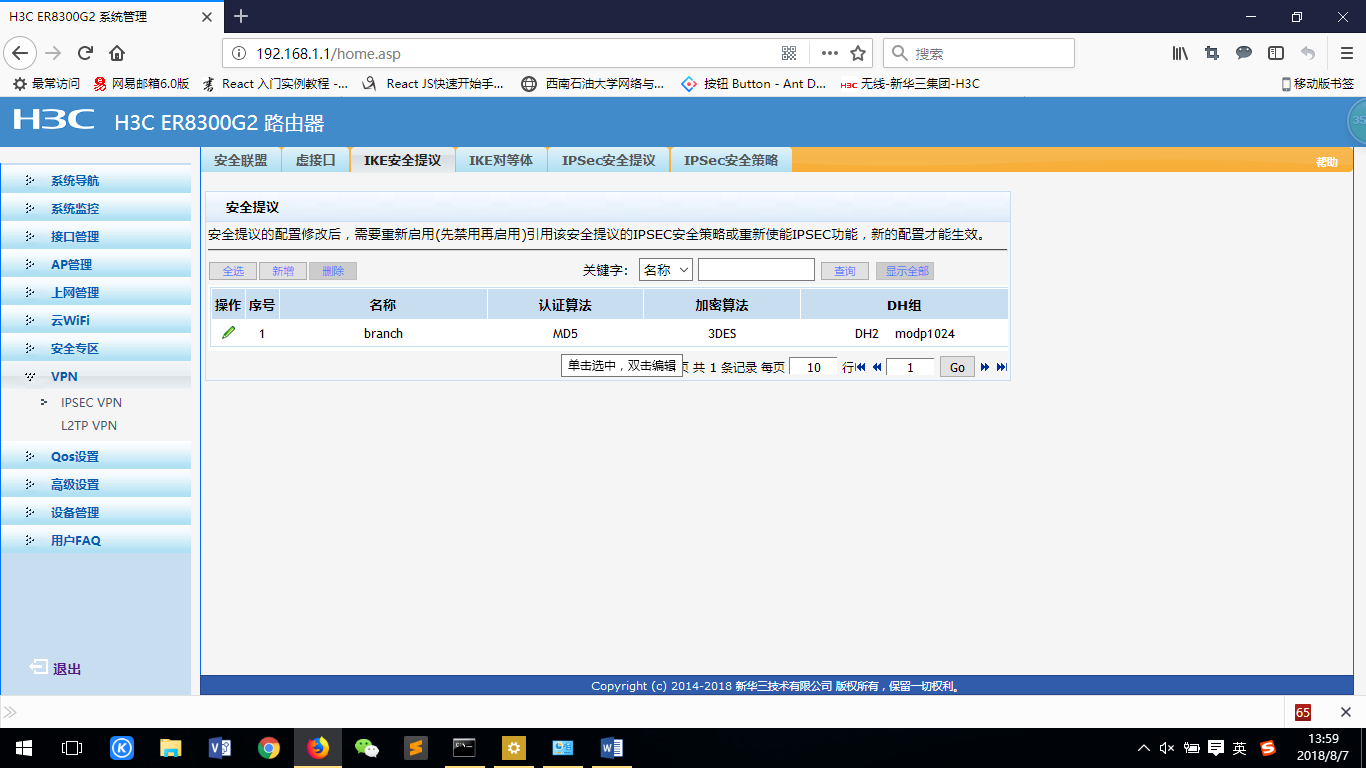

2.选择“VPN→IPSEC VPN→IKE安全提议”。单击<新增>按钮,在弹出的对话框中输入安全提议名称,并设置验证算法和加密算法分别为MD5、3DES,单击<增加>按钮完成操作

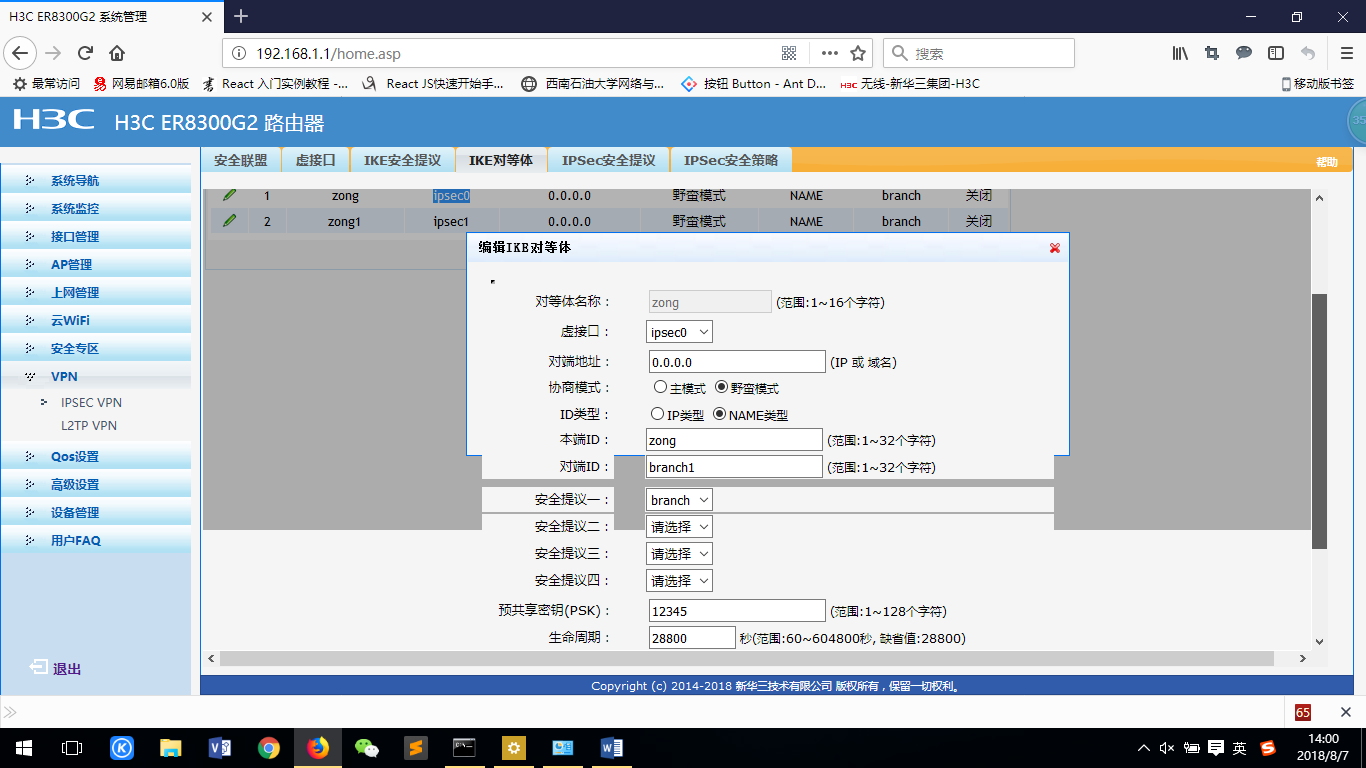

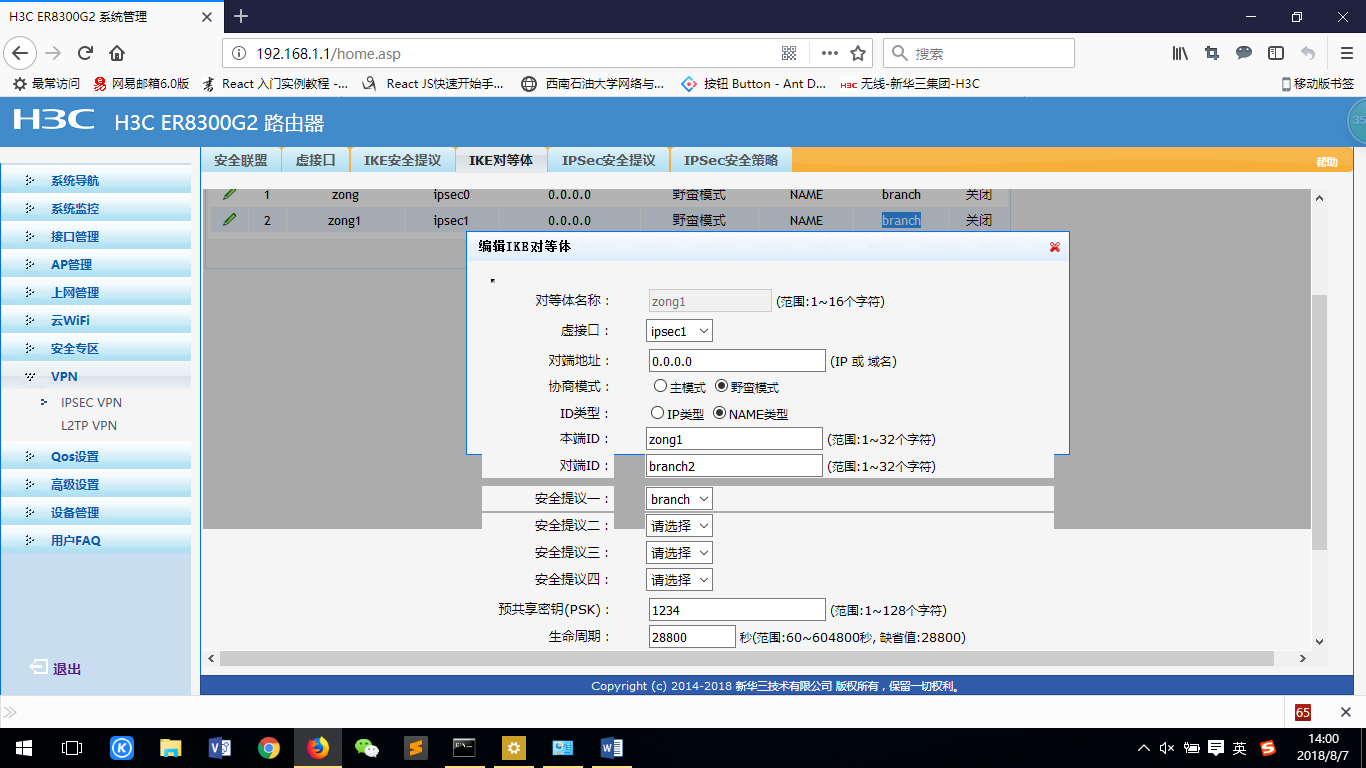

3.选择“VPN→IPSEC VPN→IKE对等体”。单击<新增>按钮,在弹出的对话框中输入对等体名称,选择野蛮模式,选择对应的虚接口。在“ID类型”选择NAME,并选择已创建的安全提议等信息,单击<增加>按钮完成操作

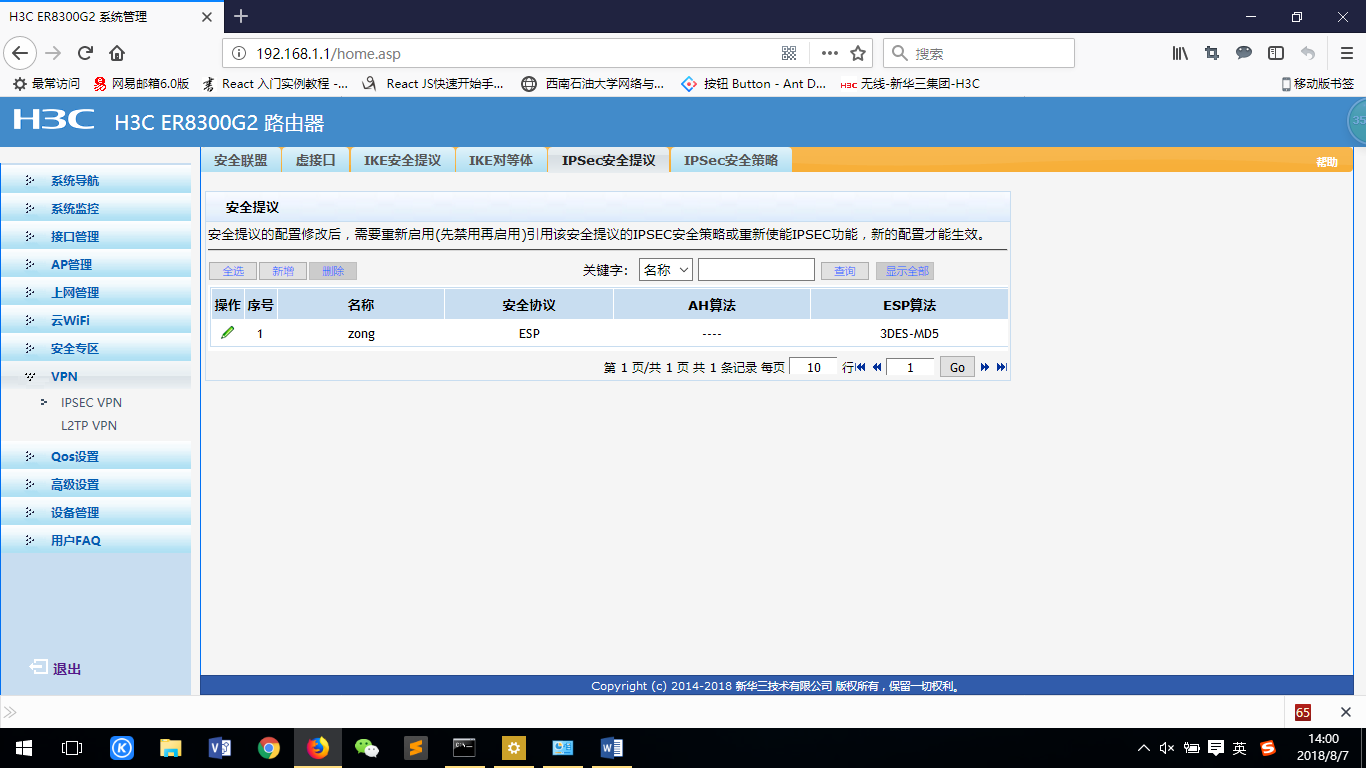

4.选择“VPN→IPSEC VPN→IPSec安全提议”。单击<新增>按钮,在弹出的对话框中输入安全提议名称,选择安全协议类型为ESP,并设置验证算法和加密算法分别为MD5、3DES,单击<增加>按钮完成操作

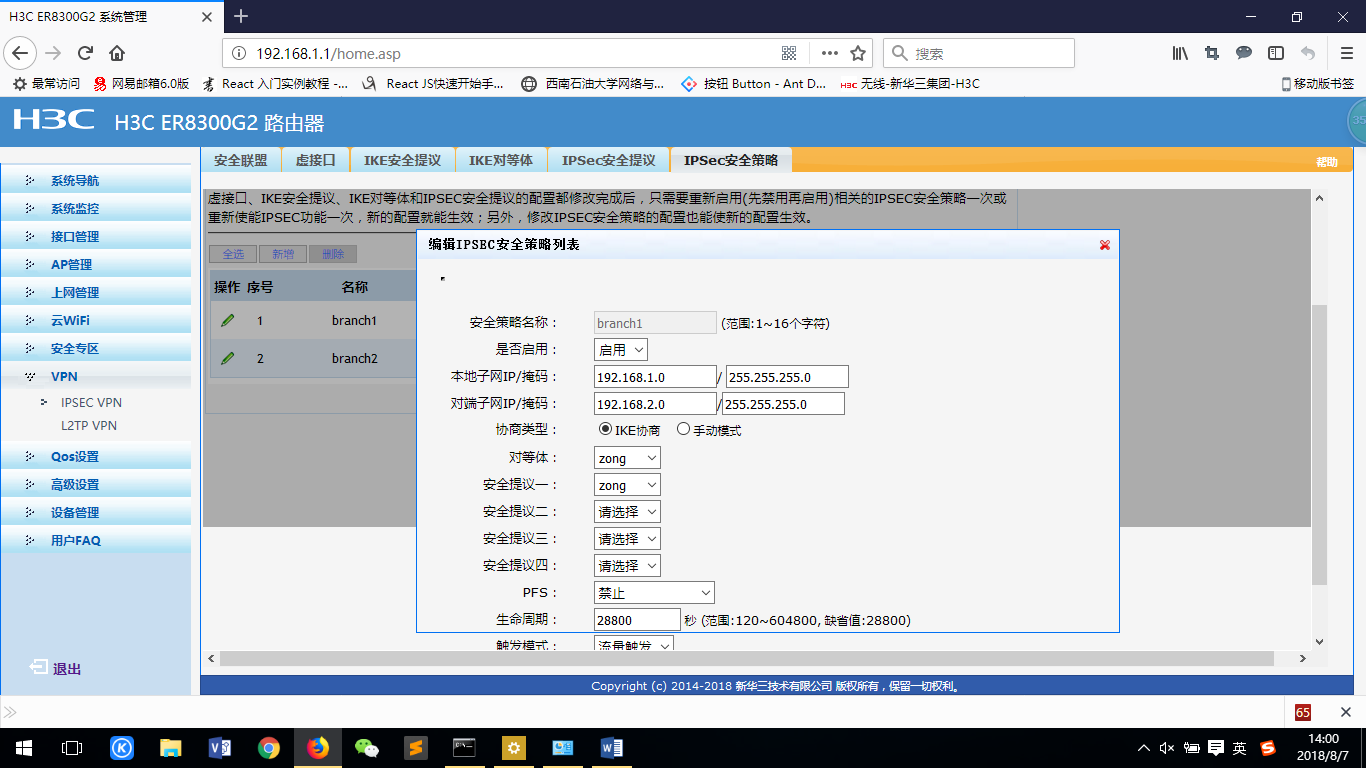

5.选择“VPN→IPSEC VPN→IPSec安全策略”。选中“启用IPSec功能”复选框,单击<应用>按钮生效。单击<新增>按钮,在弹出的对话框中输入安全策略名称,在“本地子网IP/掩码”和“对端子网IP/掩码”文本框中分别输入客户分支机构B和C所处的子网信息,并选择协商类型,对等体,安全提议,单击<增加>按钮完成操作

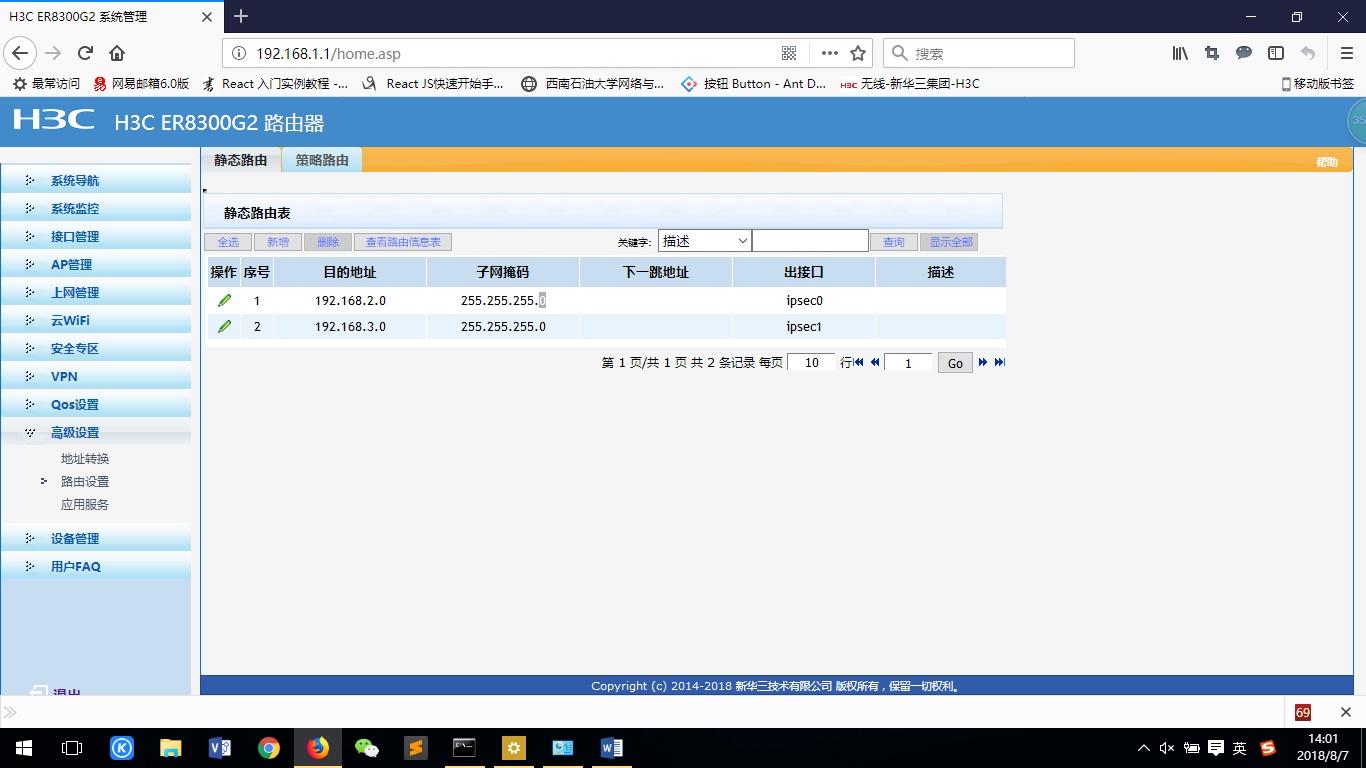

6.为经过IPSec VPN隧道处理的报文设置路由,才能使隧道两端互通(一般情况下,只需要为隧道报文配置静态路由即可)。选择“高级设置→路由设置→静态路由”,单击<新增>按钮,在弹出的对话框中,设置目的地址、子网掩码等参数,单击<增加>按钮完成操作

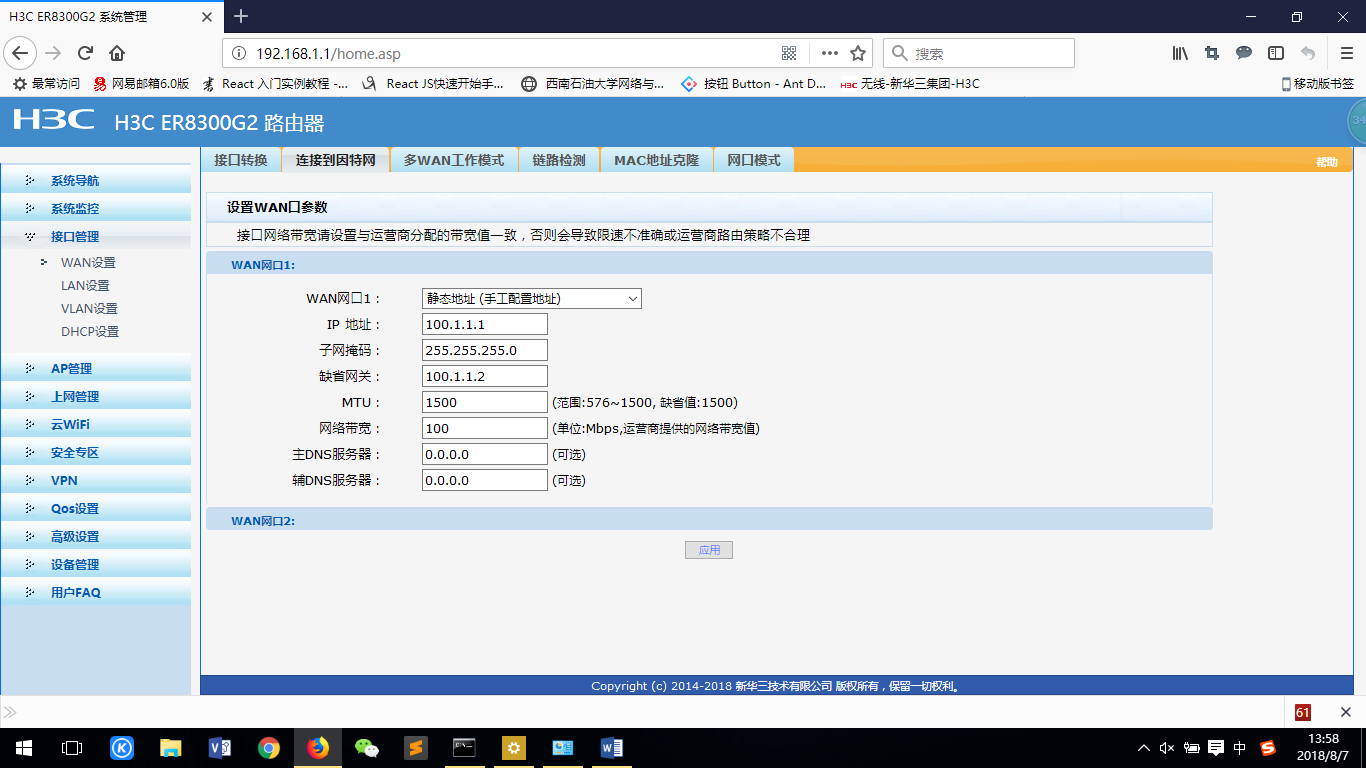

7.为WAN口进行地址配置。(实际组网中为真实公网网关地址而非对端公网地址)

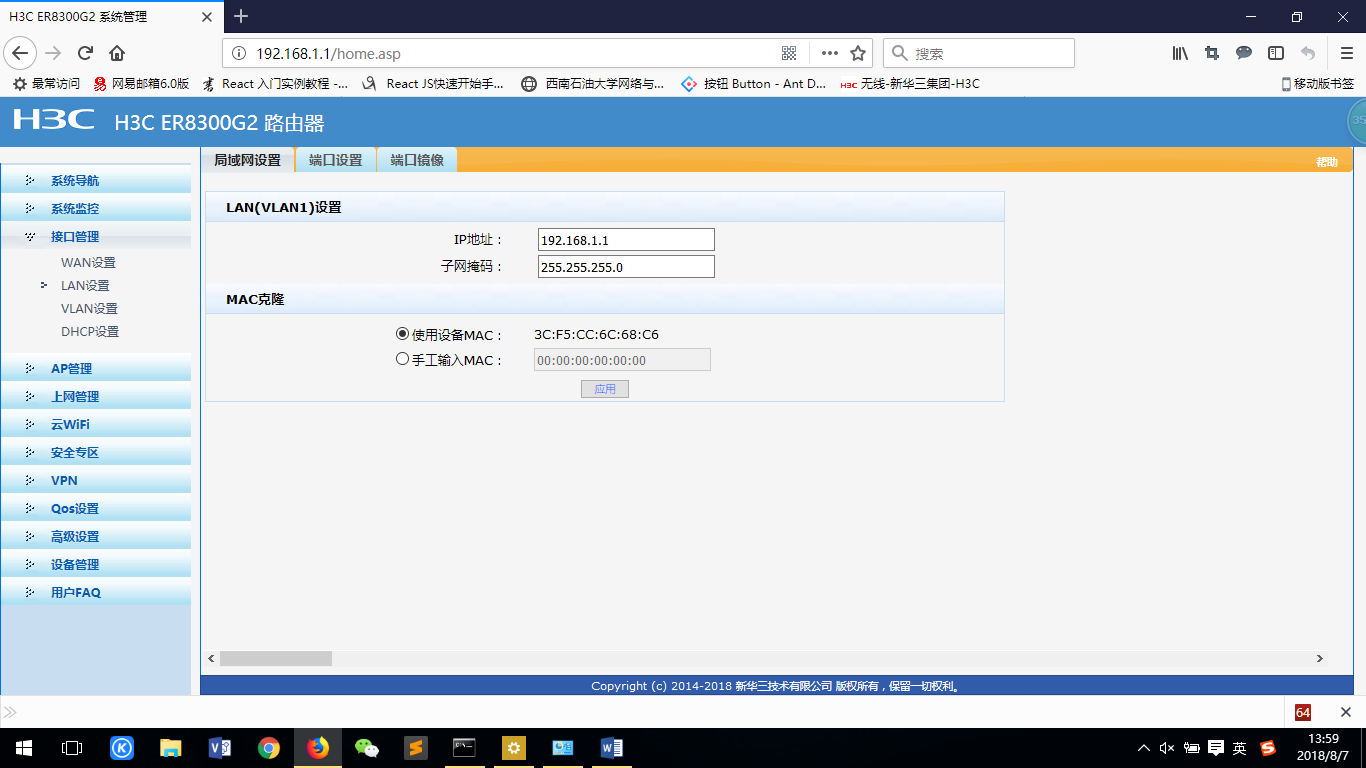

8.为LAN口进行地址配置。

2.配置分支(B)ER6300G2

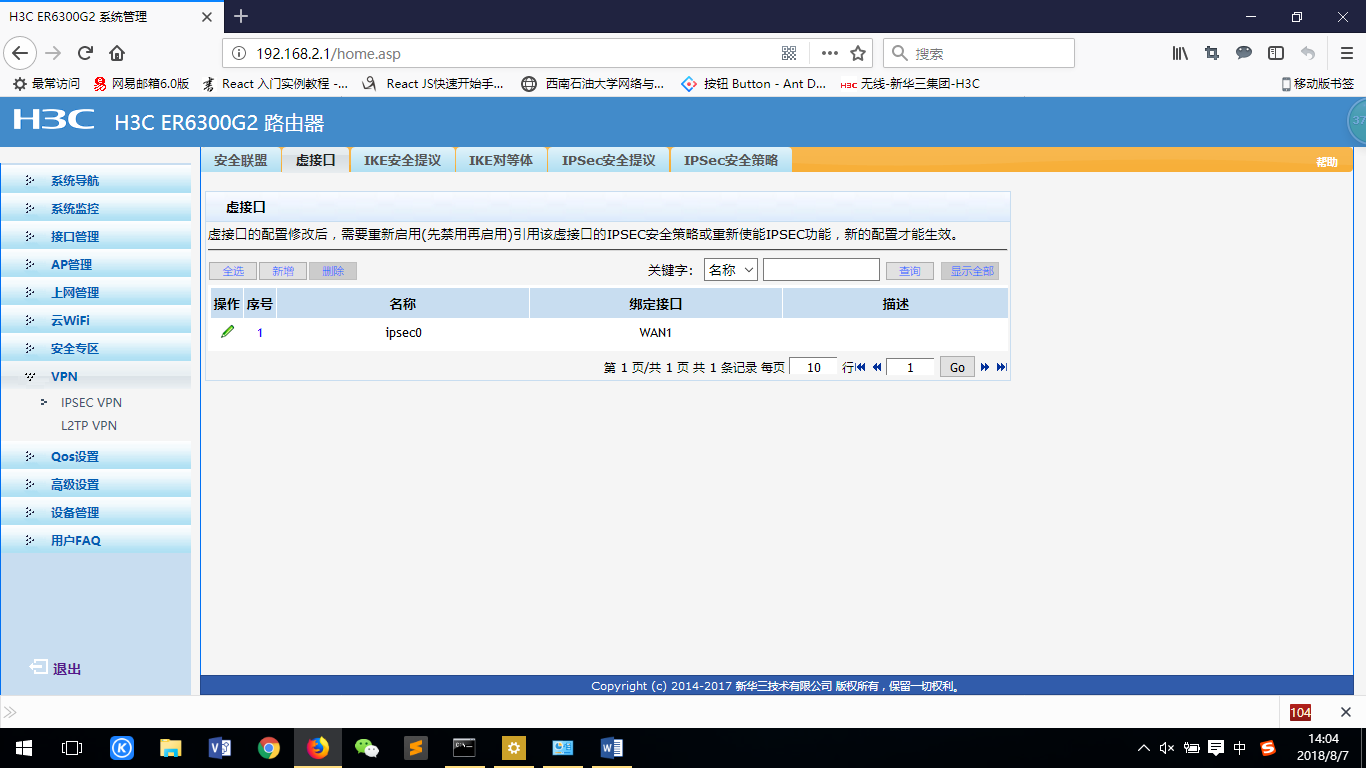

1.选择“VPN→IPSEC VPN→虚接口”。单击<新增>按钮,在弹出的对话框中选择一个虚接口通道,并将其与对应的出接口进行绑定,单击<增加>按钮完成操作

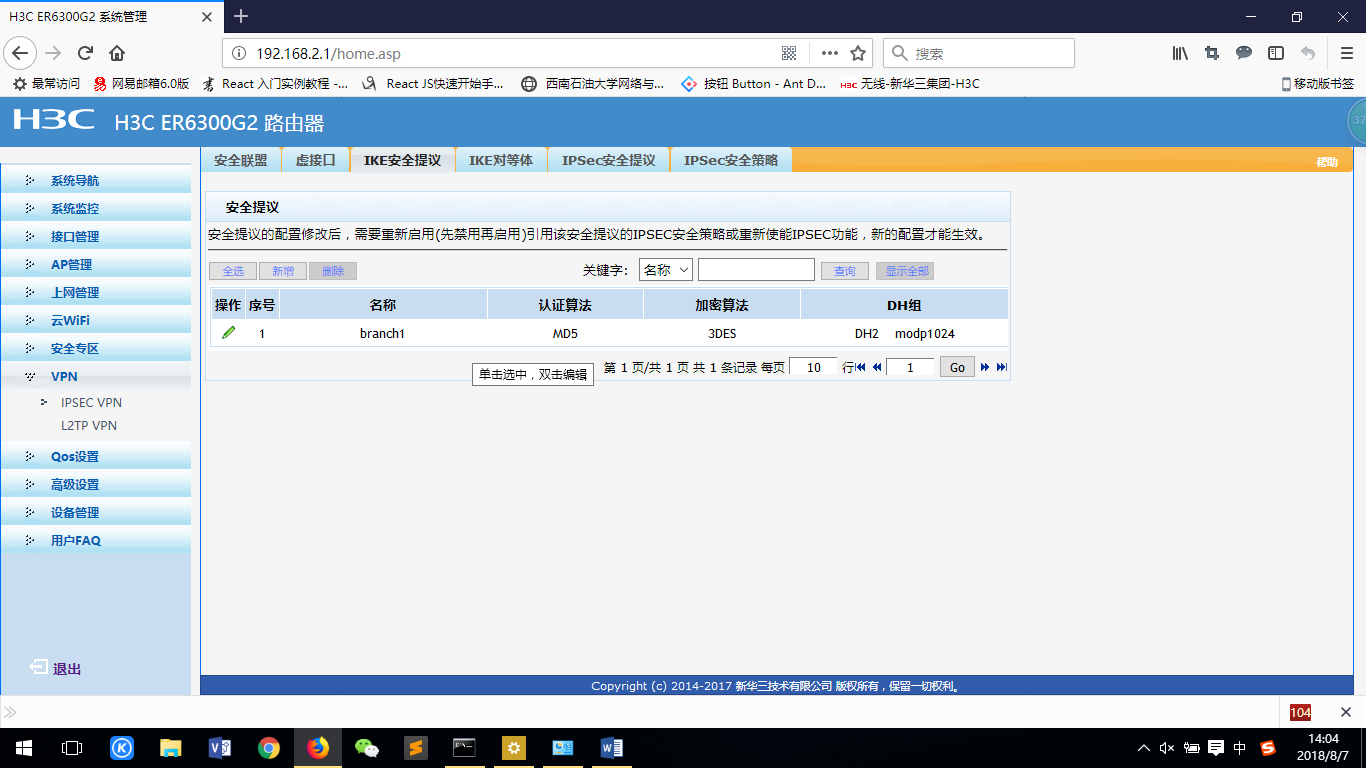

2.选择“VPN→IPSEC VPN→IKE安全提议”。单击<新增>按钮,在弹出的对话框中输入安全提议名称,并设置验证算法和加密算法分别为MD5、3DES,单击<增加>按钮完成操作

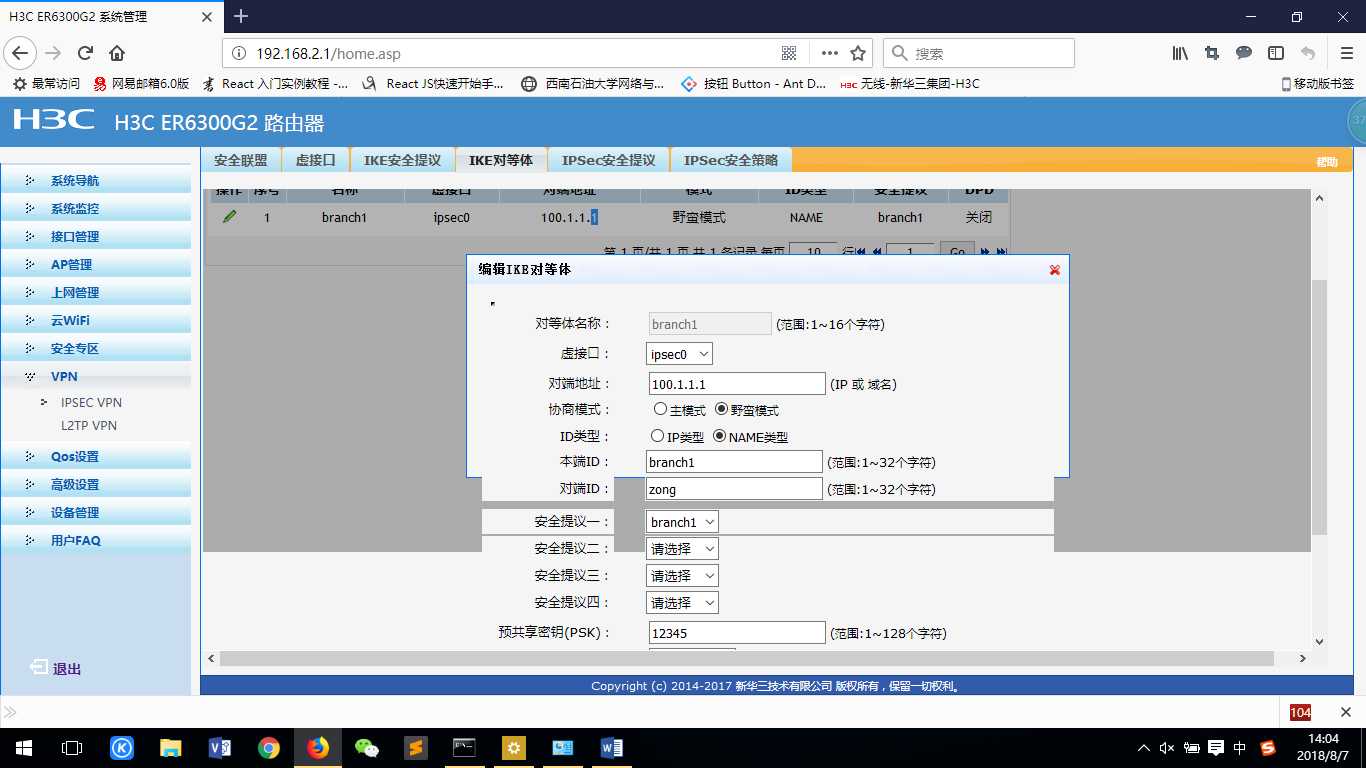

3.选择“VPN→IPSEC VPN→IKE对等体”。单击<新增>按钮,在弹出的对话框中输入对等体名称,选择对应的虚接口。在“对端地址”文本框中输入IP地址,并选择已创建的安全提议等信息,单击<增加>按钮完成操作

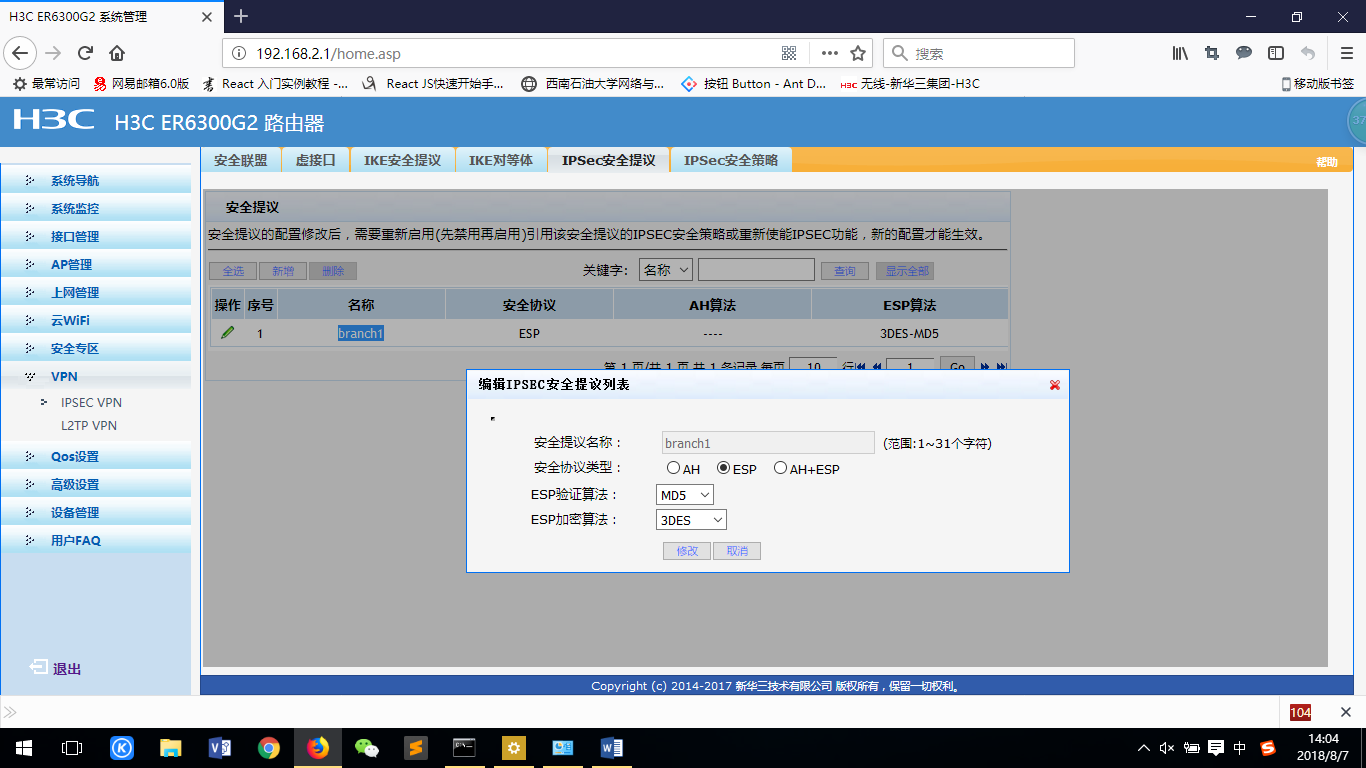

4.选择“VPN→IPSEC VPN→IPSec安全提议”。单击<新增>按钮,在弹出的对话框中输入安全提议名称,选择安全协议类型为ESP,并设置验证算法和加密算法分别为MD5、3DES,单击<增加>按钮完成操作

5.选择“VPN→IPSEC VPN→IPSec安全策略”。选中“启用IPSec功能”复选框,单击<应用>按钮生效。单击<新增>按钮,在弹出的对话框中输入安全策略名称,在“本地子网IP/掩码”和“对端子网IP/掩码”文本框中分别输入对应信息,并选择协商类型,对等体,安全提议,单击<增加>按钮完成操作

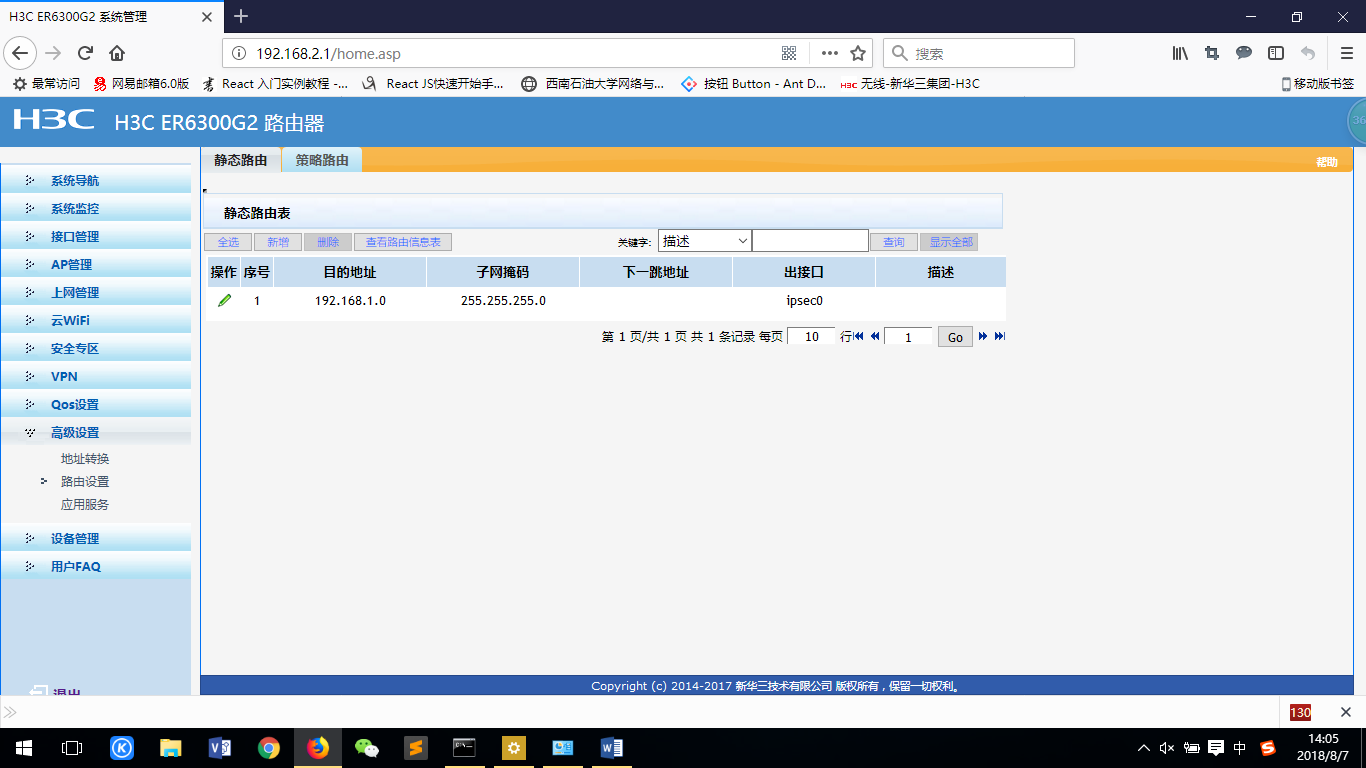

6.为经过IPSec VPN隧道处理的报文设置路由,才能使隧道两端互通(一般情况下,只需要为隧道报文配置静态路由即可)。选择“高级设置→路由设置→静态路由”,单击<新增>按钮,在弹出的对话框中,设置目的地址、子网掩码等参数,单击<增加>按钮完成操作

7.为WAN口进行地址配置。(实际组网中为真实公网网关地址而非对端公网地址)

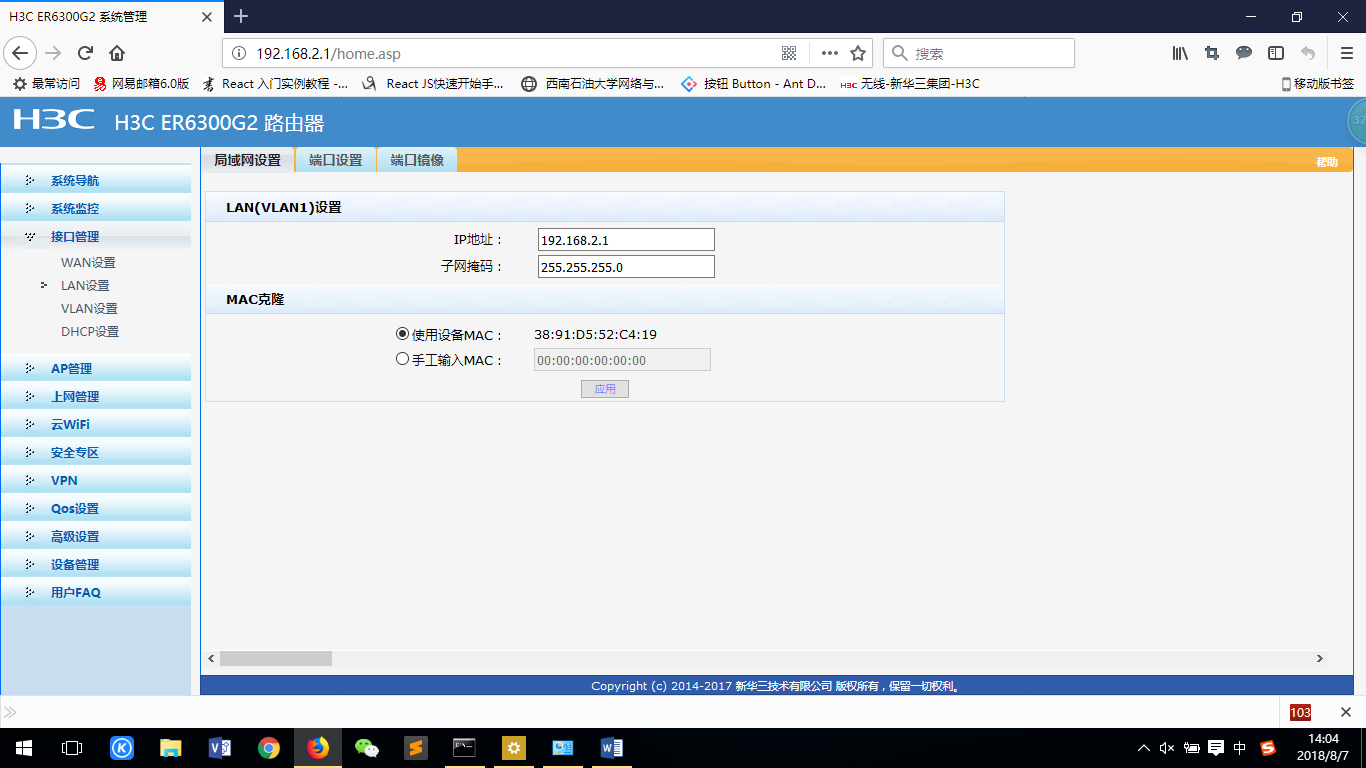

8.为LAN口进行地址配置。

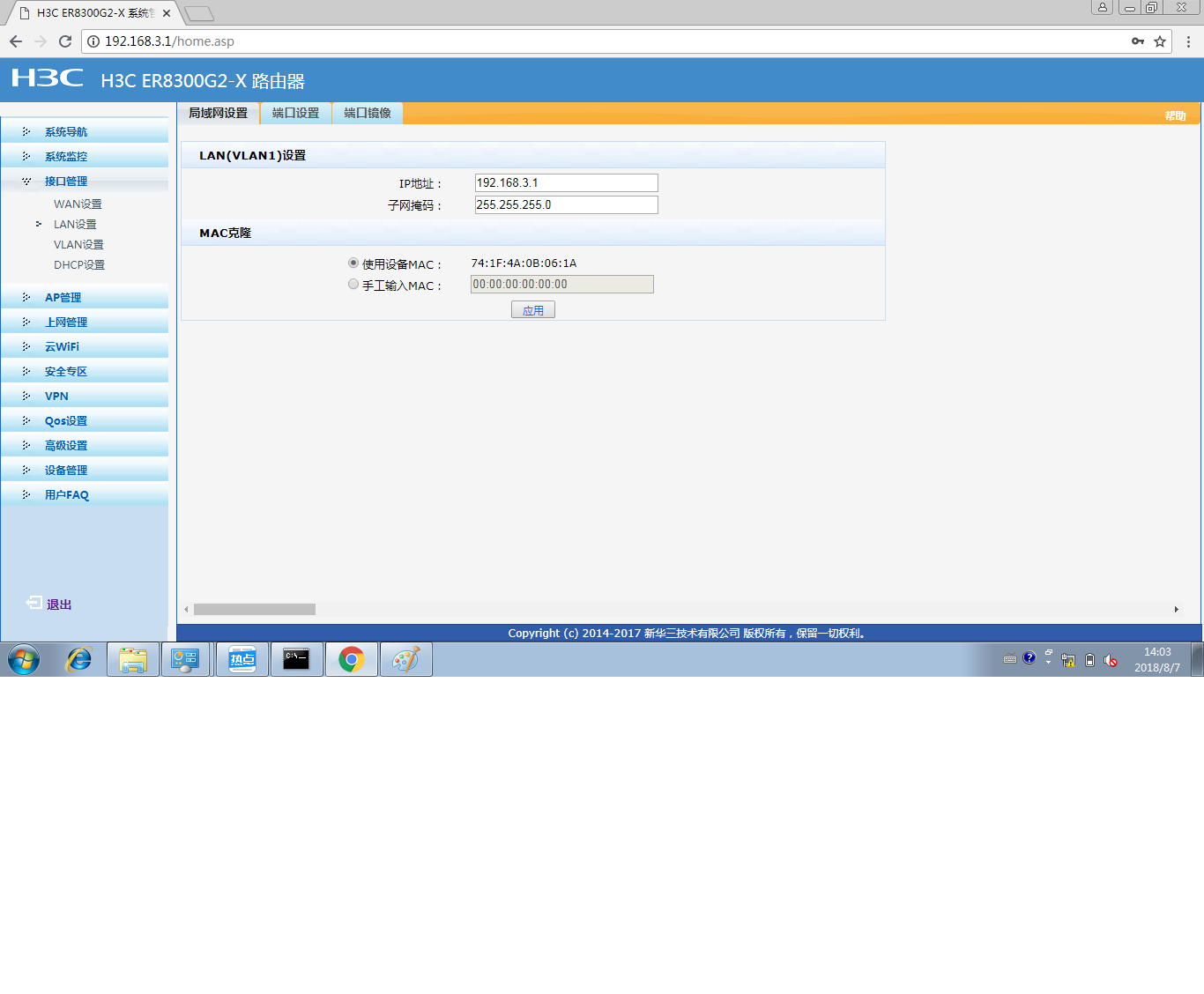

3.配置分支(C)ER8300G2-X

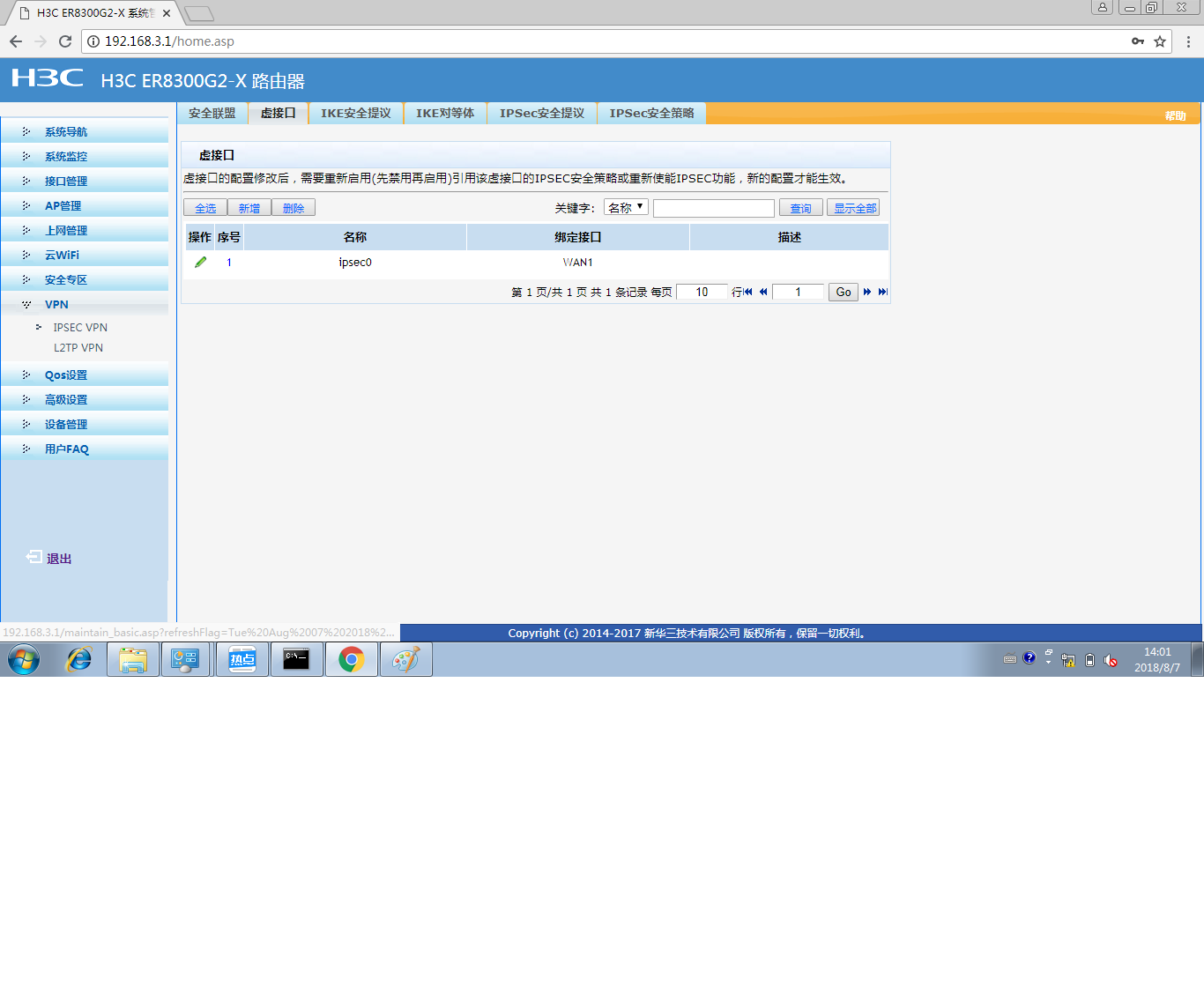

1.选择“VPN→IPSEC VPN→虚接口”。单击<新增>按钮,在弹出的对话框中选择一个虚接口通道,并将其与对应的出接口进行绑定,单击<增加>按钮完成操作

2.选择“VPN→IPSEC VPN→IKE安全提议”。单击<新增>按钮,在弹出的对话框中输入安全提议名称,并设置验证算法和加密算法分别为MD5、3DES,单击<增加>按钮完成操作

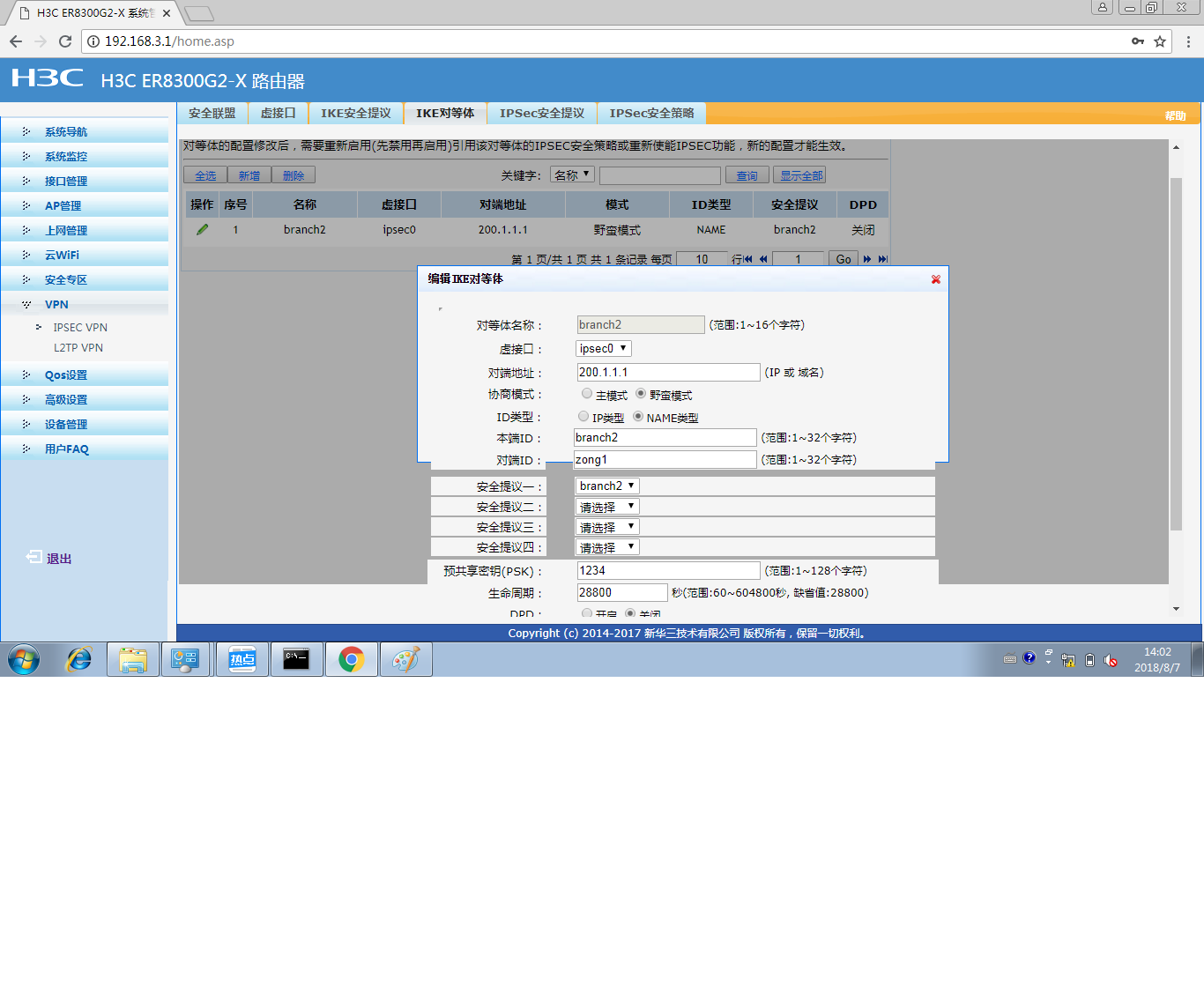

3.选择“VPN→IPSEC VPN→IKE对等体”。单击<新增>按钮,在弹出的对话框中输入对等体名称,选择对应的虚接口。在“对端地址”文本框中输入IP地址,并选择已创建的安全提议等信息,单击<增加>按钮完成操作

4.选择“VPN→IPSEC VPN→IPSec安全提议”。单击<新增>按钮,在弹出的对话框中输入安全提议名称,选择安全协议类型为ESP,并设置验证算法和加密算法分别为MD5、3DES,单击<增加>按钮完成操作

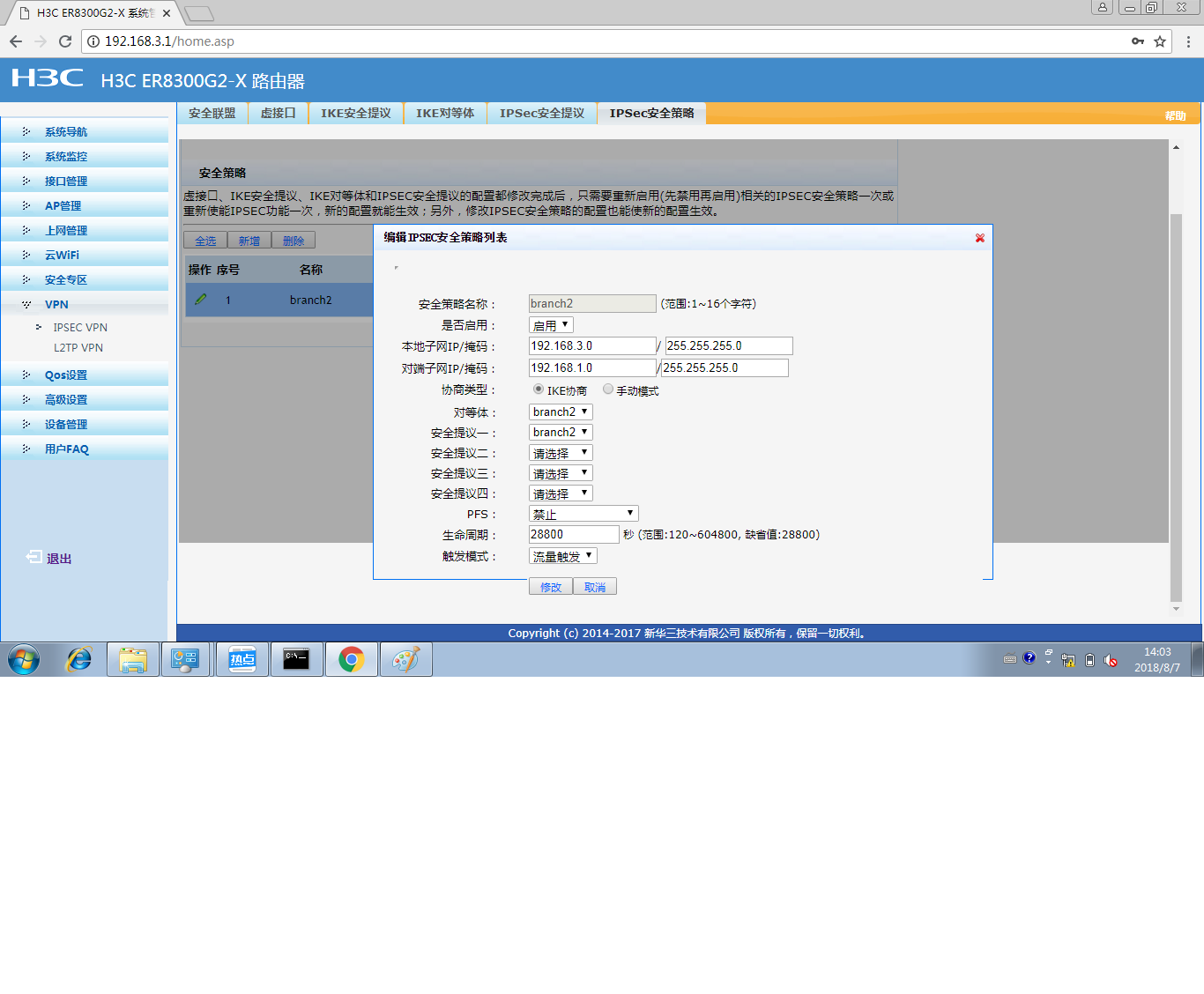

5.选择“VPN→IPSEC VPN→IPSec安全策略”。选中“启用IPSec功能”复选框,单击<应用>按钮生效。单击<新增>按钮,在弹出的对话框中输入安全策略名称,在“本地子网IP/掩码”和“对端子网IP/掩码”文本框中分别输入对应信息,并选择协商类型,对等体,安全提议,单击<增加>按钮完成操作

6.为经过IPSec VPN隧道处理的报文设置路由,才能使隧道两端互通(一般情况下,只需要为隧道报文配置静态路由即可)。选择“高级设置→路由设置→静态路由”,单击<新增>按钮,在弹出的对话框中,设置目的地址、子网掩码等参数,单击<增加>按钮完成操作

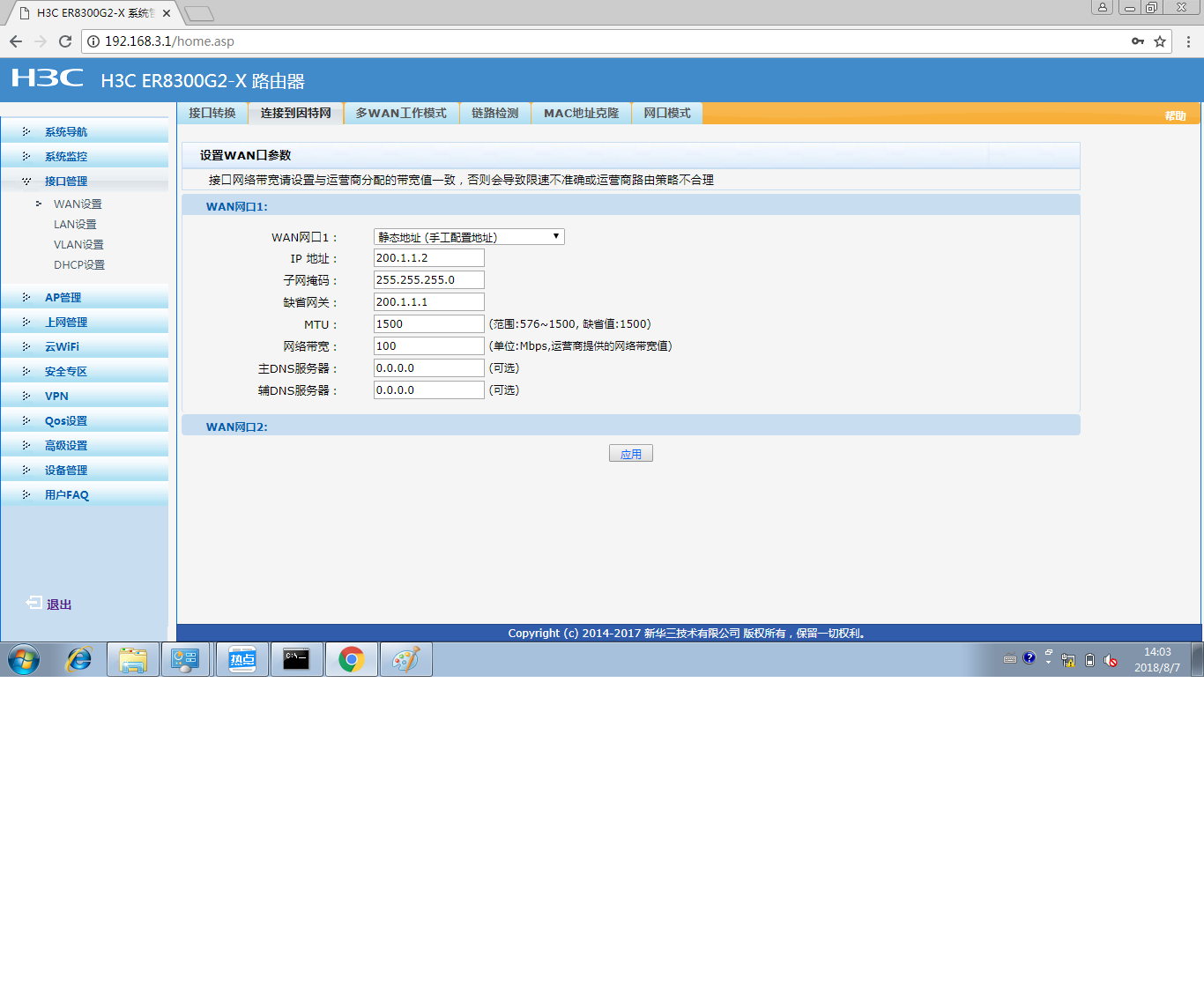

7.为WAN口进行地址配置。(实际组网中为真实公网网关地址而非对端公网地址)

8.为LAN口进行地址配置。

4.验证配置

1.查看VPN状态

两端均设置完成后,保护流ping后建立隧道。您可以通过选择路由器的“VPN→IPSEC VPN→安全联盟”页面,并单击<刷新>按钮来查看相应的隧道是否已成功建立。

总部隧道建立图

分支B隧道建立图

分支C隧道建立图

2.实验结论

本次实验做了ERG2路由器IKE野蛮模式总部和分布互通的典型配置,使用对端NAME标识对端,因为ERG2设备是web页面操作,所以操作时要注意两边的协商类型、加密算法和预共享秘钥等参数要保持一致,正确的配置被保护数据流的网段和去往私网网段的静态路由。

配置关键点

IKE安全提议参数,IPSEC安全策略参数,IPSEC安全提议一致,对等体名称配置要互为照应。

该案例对您是否有帮助:

您的评价:1

若您有关于案例的建议,请反馈:

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作