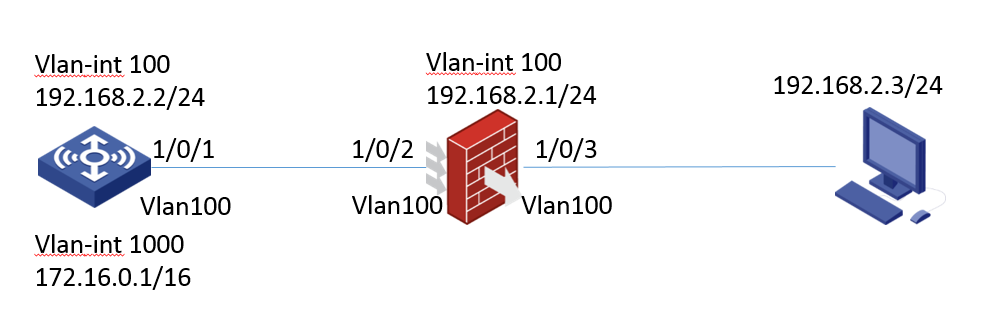

组网及说明

现场组网拓扑如上图所示。无线控制器的int-vlan1000作为下面无线客户端的网关,防火墙的1/0/2和1/0/3都为trust域,int-vlan100是防火墙的三层接口,作为终端pc的网关,并且int-vlan100也属于trust域,防火墙的1/0/2和1/0/3都是二层接口,放通vlan100。

问题描述

现场的故障现象为:在ac上直接ping终端地址192.168.2.3可以ping通,但是在ac上带源地址172.16.0.1(vlan-int1000的地址)ping终端地址却不通。

防火墙关键配置:

#

interface Vlan-interface100

ip address 192.168.2.1 255.255.255.0

#

interface GigabitEthernet1/0/2

port link-mode bridge

port access vlan 100

#

interface GigabitEthernet1/0/3

port link-mode bridge

port access vlan 100

#

security-zone name Trust

import interface Vlan-interface100

import interface GigabitEthernet1/0/2 vlan 100 1000

import interface GigabitEthernet1/0/3 vlan 100 1000

#

zone-pair security source Local destination Local

packet-filter 3000

#

zone-pair security source Local destination Trust

packet-filter 3000

#

zone-pair security source Trust destination Local

packet-filter 3000

#

zone-pair security source Trust destination Trust

packet-filter 3000

#

ip route-static 172.16.0.0 16 192.168.2.2

#

acl advanced 3000

rule 0 permit ip

AC上的关键配置

#

interface Vlan-interface100

ip address 192.168.2.2 255.255.255.0

#

interface Vlan-interface1000

ip address 172.16.0.1 255.255.0.0

#

interface GigabitEthernet1/0/1

port link-mode bridge

port access vlan 100

#

ip route-static 0.0.0.0 0 192.168.2.1

过程分析

查看防火墙上的会话表项

Slot 1:

Initiator:

Source IP/port: 172.16.0.1/223

Destination IP/port: 192.168.2.3/2048

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/100/-

Protocol: ICMP(1)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Trust

Responder:

Source IP/port: 192.168.2.3/223

Destination IP/port: 172.16.0.1/0

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/100/-

Protocol: ICMP(1)

Inbound interface: GigabitEthernet1/0/3

Source security zone: Trust

State: ICMP_REQUEST

Application: ICMP

Rule ID: 0

Rule name:

Start time: 2018-11-12 21:13:04 TTL: 47s

Initiator->Responder: 5 packets 510 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

发现发起方向的会话正常,有5个包,但是回包为0个。

查看debug aspf packet acl发现有提示报错

*Nov 12 16:46:40:581 2018 FW ASPF/7/PACKET: The first packet was dropped by ASPF for invalid status. Src-ZOne=Trust, Dst-ZOne=Trust;If-In=Vlan-interface100(30), If-Out=Vlan-interface100(30); Packet Info:Src-IP=192.168.2.3, Dst-IP=172.16.0.1, VPN-Instance=none,Src-Port=29295, Dst-Port=0. Protocol=ICMP(1).

解决方法

debug aspf packet提示的是首包被aspf丢弃了,因为是invalid status,这种情况下有可能是由于来回路径不一致导致的。因为由AC到终端是二层网络,进出接口分别为1/0/2和1/0/3,但是终端回包是首先扔给它的网关也就是防火墙上的vlan-int100,然后回到AC上,这样的话就存在来回路径不一致的情况,建议现场配置会话宽松session stae-machine mode loose之后,发现可以ping通了。

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作