组网及说明

组网如上图所示,在防火墙1030堆叠后上做了SSL VPN,IPS做透传下联两台核心交换机做了堆叠。

问题描述

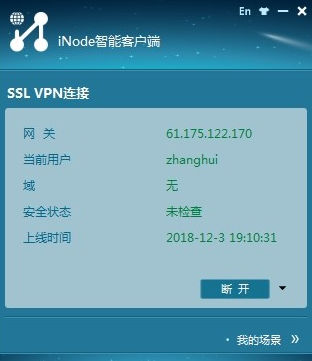

现场SSL VPN配置在

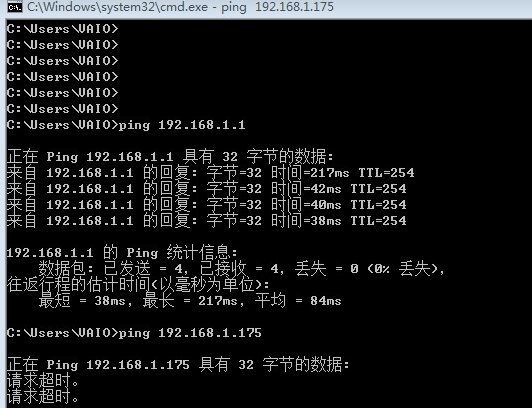

让现场在防火墙上带AC口(10.172.4.1)为源发现 ping 192.168.1.175可以通

过程分析

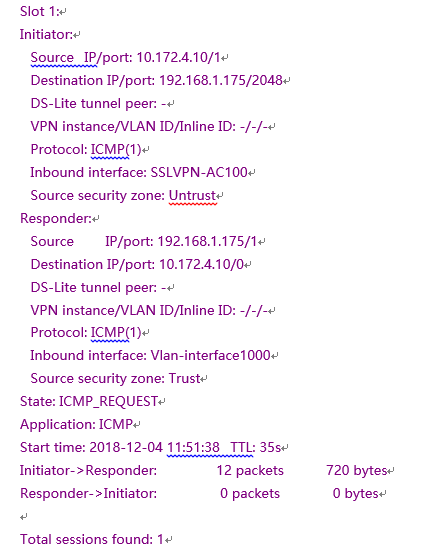

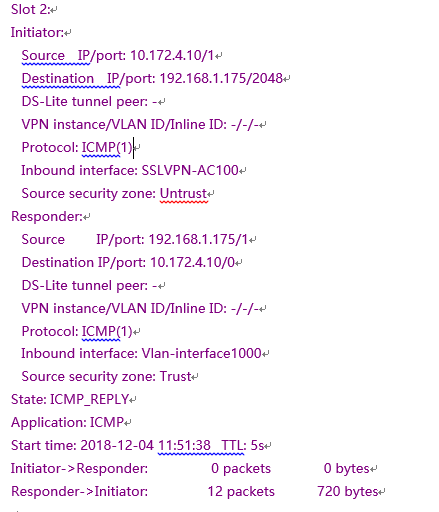

查看了终端路由表发现有到192.168.1.0/24网段的地址,且1030和核心上来回的路由都正常。因此让现场拨入SSL VPN后ping该业务段测试的同时在防火墙上查看会话。

发现来回路径不一致,因此,在1030上流量发生了銙框,查看1030配置发现,对外,1030将对外的接口加入了冗余口;对内,1030没有任何操作,相当于双主组网。

解决方法

通过查阅官网发现SSL VPN不支持双主组网,但是这种情况对外主备而对内双主,通过验证也是不支持的,同样会导致来回路径不一致问题。

通过让现场更改组网,将1030对内对外均做冗余口+冗余组方案,再在防火墙搜集会话发现业务正常,解决该问题。

0

个评论

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖