S7506E与S6503通过专线互联丢包故障排除过程分析

- 0关注

- 0收藏 1709浏览

S7506E与S6503通过专线互联丢包

故障排除过程分析

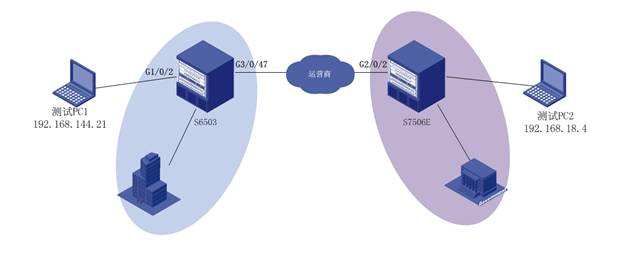

一、 组网:

S7506E与S6503分别作为两个园区网的核心,中间通过运营商专线三层互联。为解决问题,临时接入到核心上两台pc,地址分别为192.168.144.21和192.168.18.4,三层互通,用于测试,定位问题。

二、 问题描述:

客户反映两个园区互访丢包严重,尢其是监控业务,出现明显卡顿。两台设备上的测试PC互ping,经过联通线路会有7%以上的丢包率。

三、 过程分析:

1、检查是否配置问题?

检查配置,发现两台设备之间既有静态路由又起了RIP协议,两端设备上网段并不多,没必要用RIP。跟客户说明情况后,优化修改配置,把RIP去掉,只用静态路由,其他配置没问题。

2、链路上流量是否拥挤?

客户告知中间链路带宽为100Mbps,专线互联端口为100Mbps。在接口上发现数据速率在20Mbps以内,并且接口上没有错误包,广播报文也不多,据此临时判断非带宽问题。

3、确定数据包丢弃位置

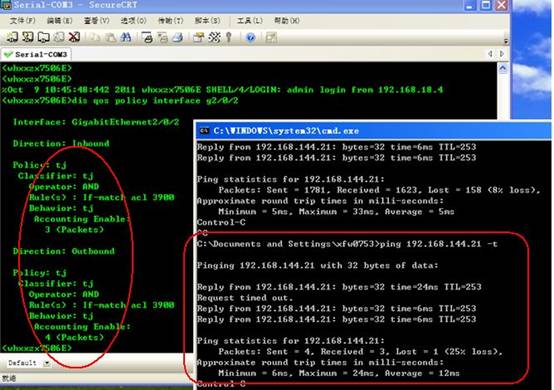

1)在7506E交换机上做QOS策略,应用在与6503互联接口的入和出方向上。

具体操作如下:

//定义测试的数据流

acl number 3900

rule 10 permit icmp source 192.168.18.4 0 destination 192.168.144.21 0

rule 20 permit icmp source 192.168.144.21 0 destination 192.168.18.4 0

#

//定义QOS策略

traffic classifier tj operator and

if-match acl 3900

#

traffic behavior tj

accounting

#

qos policy tj

classifier tj behavior tj

#

//把策略应用在互联接口G2/0/2的入出方向上:

interface g2/0/2

qos apply policy tj inbound

qos apply polcy tj outbound

//显示数据包统计结果,通过查看QOS,会显示出入出方向的数据报文,

dis qos policy interface g2/0/2

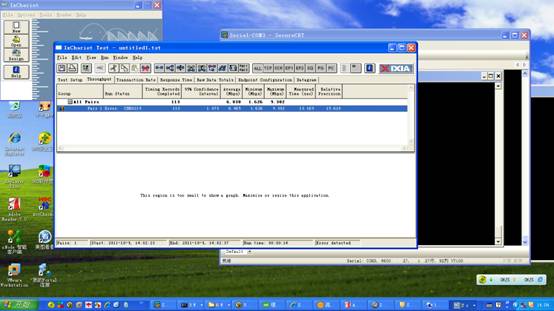

从192.168.18.4发出4个icmp request报文,但只返回3个,截图如下:

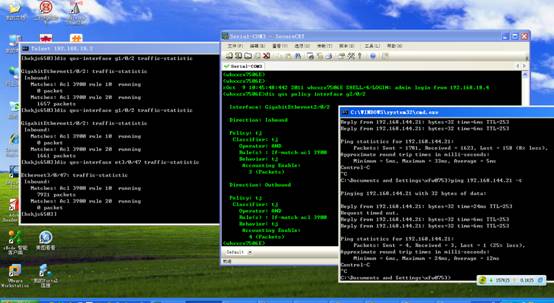

2)同时在6503交换机连接PC接口的入方向上做qos流量统计,用来统计返回的icmp reply报文。

在6503上互联接口上做qos流量统计

//定义测试的数据流

acl number 3900

rule 10 permit icmp source 192.168.18.4 0 destination 192.168.144.21 0

rule 20 permit icmp source 192.168.144.21 0 destination 192.168.18.4 0

#

interface g1/0/2 //连PC192.168.144.21的接口,统计REPLY报文

qos

traffic-statistic inbound ip-group 3900

interface g3/0/47 //与7506E的互联接口,统计由7506E发过来的REQUEST报文

qos

traffic-statistic inbound ip-group 3900

//查看统计的命令,具体统计结果看下面截图

display qos-interface g1/0/2 traffic-statistic

display qos-interface g3/0/47 traffic-statistic

从以上截图中我们看到S6503交换机g1/0/2端口两次报文统计数量差别为4,说明此次收到了从PC192.168.144.21返回的reply报文。

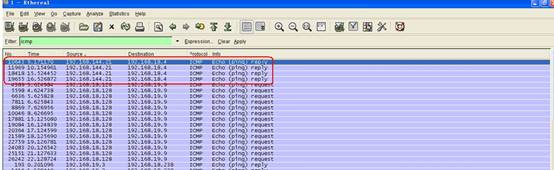

在S6503交换机互联端口上流量统计只能用在入方向,为了确定REPLY报文是否发出,在出方向上做端口镜像,通过电脑抓包,看出方向的报文。

抓包截图如下:

从上图可以看出,S6503交换机从与S7506E交换机互联端口G3/0/47已经发出了4个reply报文。

3)以上处理过程分析总结:

A、此测试用ICMP报文测试,数据源为7506E端的192.168.18.4 ,目的为6503端的192.168.144.21,Ping了4个报文,丢掉1个。

B、S7506E发送了4个报文为REQUEST,数量正常(参照前面截图)。

C、连接目标主机192.168.144.21的端口,接收了目标主机发出的4个REPLY报文,数量正常(参照前面截图)

D、S6503与S7506E的互联接口,通过出方向端口镜像抓包,有4个REPLY报文,说明报文正常发出。

E、7506E上入方向REPLY报文只收到3个,少收1个(参照前面截图)。

通过以上测试,分析报文的转发过程,由此判断出包丢在链路上了。

为保证分析结果正确,进行了多次测试,结果一致

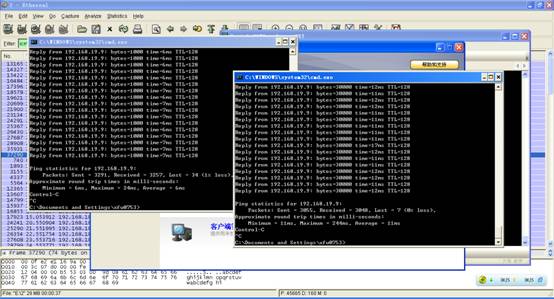

4)链路详细测试

抛开设备,链路两端直连PC,ping字节为30000的报文,发现有少量丢包

用专IxChariot软件测试链路带宽发现不到10Mbps

结论:运营商提供的链路带宽远远小于承诺的100Mbps,带宽过窄,链路拥塞导致丢包。

四、 解决方法:

通过以上步聚分析,问题已经定位清楚,包丢在运营商线路上。让客户联系运营商排除线路,经过运营商调整线路后,网络正常,不再丢包。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作