组网及说明

传统的组网环境,portal服务器为第三方服务器,版本均为官网最新版本。

问题描述

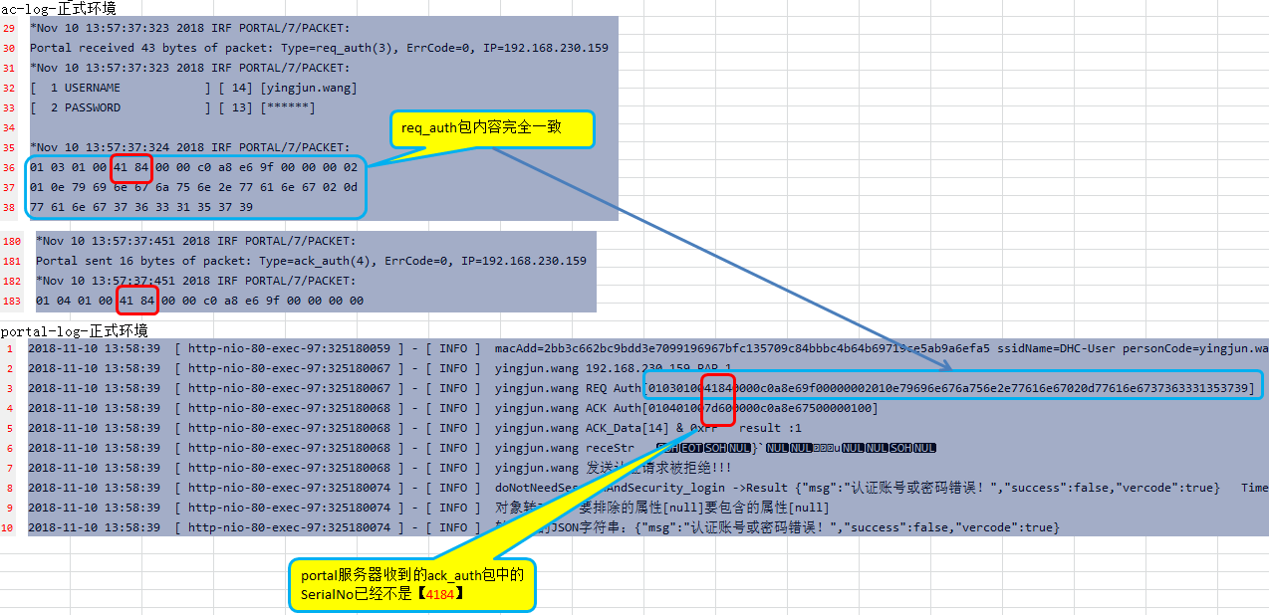

在正式环境中,服务器运行一段时间后,同一个认证过程中,AC与portal服务器之间产生的(ACK_AUTH报文)serial NO不一致,但是用户可以正常上线成功。

过程分析

首先,对AC及portal服务器日志进行分析,发现如下特点:

发现AC日志这边一直是正常的,第三方portal服务器运行一段时间后,portal服务器收到的ack_auth报文serialNO与REQ_AUTH报文的serialNO不同,初步怀疑为第三方服务器对我司的portal报文解析有问题。现场反馈该第三方服务器使用的为portal 1.0协议。我司AC使用的是portal 2.0协议,同时兼容portal 1.0协议。现场将第三方服务器修改为portal 2.0协议进行测试,发现出现以下问题:

*Nov 10 15:09:34:633 2018 AC-1 RADIUS/7/ERROR: Failed to fill RADIUS attribute in packet.

*Nov 10 15:09:34:633 2018 AC-1 RADIUS/7/ERROR: Failed to compose request packet.

*Nov 10 15:09:34:633 2018 AC-1 RADIUS/7/ERROR: Failed to send request packet and create request context.

出现这种问题就是AC认为有一些attribute属性不合规,无法组装到radius报文,然而里面attribute的属性是由req_auth报文由服务器发给AC的。 现在有可能的问题是服务器认定报文属性的区分格式与我们常规的实现做法不一样,由于现场无法进行抓包分析,故判断为第三方服务器的portal实现与我司不兼容。

解决方法

通过替换测试与联系第三方服务器厂商,确认为第三方服务器的portal协议实现的问题,更换服务器后portal报文交互正常。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作