组网及说明

AC与第三方认证服务器对接802.1x认证

问题描述

V7 AC(WX2540H version 7.1.064, Release 5217)与第三方服务器配置802.1X认证,测试发现终端认证不通过,AC侧有用户认证失败信息,但服务器侧有授权成功的信息,客户现场有V5 AC设备可以正常进行802.1X认证,经配置对比发现radius配置为缺省带域名方式,修改为不带域名后认证测试依然失败,收集日志排查发现有错误报文提示:

%Mar 6 17:17:57:359 2019 H3C DOT1X/5/DOT1X_WLAN_LOGIN_FAILURE: -Username=XXX-UserMAC=4c32-7599-XXXX-BSSID=dcda-809a-ce70-SSID=XXXX-VLANID=72; A user failed 802.1X authentication.

过程分析

收集AC配置,配置中客户未开启radius计费服务,只使用认证服务,查看AC配置发现服务模板下配置的1x认证密钥加密套件还配置了密钥,但实际1x认证时是不需要配置psk密钥的,删除PSK密钥配置:

wlan service-template lattebank

ssid XXXX

vlan 72

akm mode dot1x

preshared-key pass-phrase cipher $c$3$B6eoJ/L7cCmhXaRWNnQ6quKr3BtYlzSM+u9vLzohkw==

cipher-suite ccmp

cipher-suite tkip

security-ie rsn

security-ie wpa

client-security authentication-mode dot1x

dot1x domain dataseed

service-template enable

bonjour apply policy 1

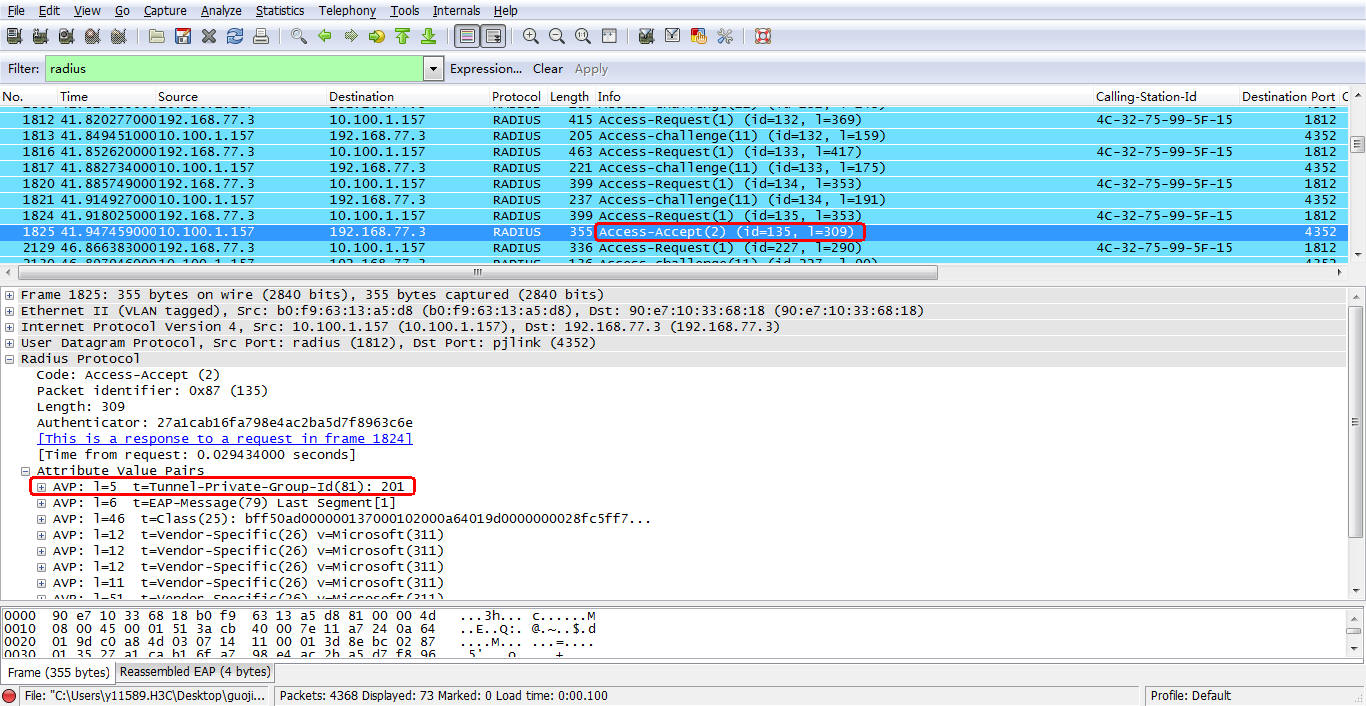

PSK密钥配置删除后,认证依然失败,尝试收集debug信息和抓包信息分析,发现在认证时,radius恢复的access-accept报文中携带授权vlan信息,但实际设备上并没有配置该vlan,并且该授权vlan并不是客户需要使用的业务vlan,信息如下:

debug信息:

*Mar 6 17:17:38:635 2019 H3C RADIUS/7/PACKET:

Tunnel-Private-Group-Id:0="201" //radius回复的access-accept报文中携带授权vlan下发,vlan id为201

EAP-Message=0x030d0004

Class=0xc04e0b0200000137000102000a64019d0000000028fc5ff7f4f8697401d3a19a0e8d11b000000000015e9b12

Microsoft-Attr-10=0x014f41

MSCHAPv2_Success=0x01533d32414536413733324533343142443143343536434230363537434136313839374638343045354246

MS-MPPE-Send-Key=******

MS-MPPE-Receive-Key=******

Message-Authenticator=0x319c262f1d45d894ea7b781f5389e208

抓包信息:

解决方法

协调服务器侧删除授权vlan下发配置解决

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作